1. ИИ меняет индустрию безопасности

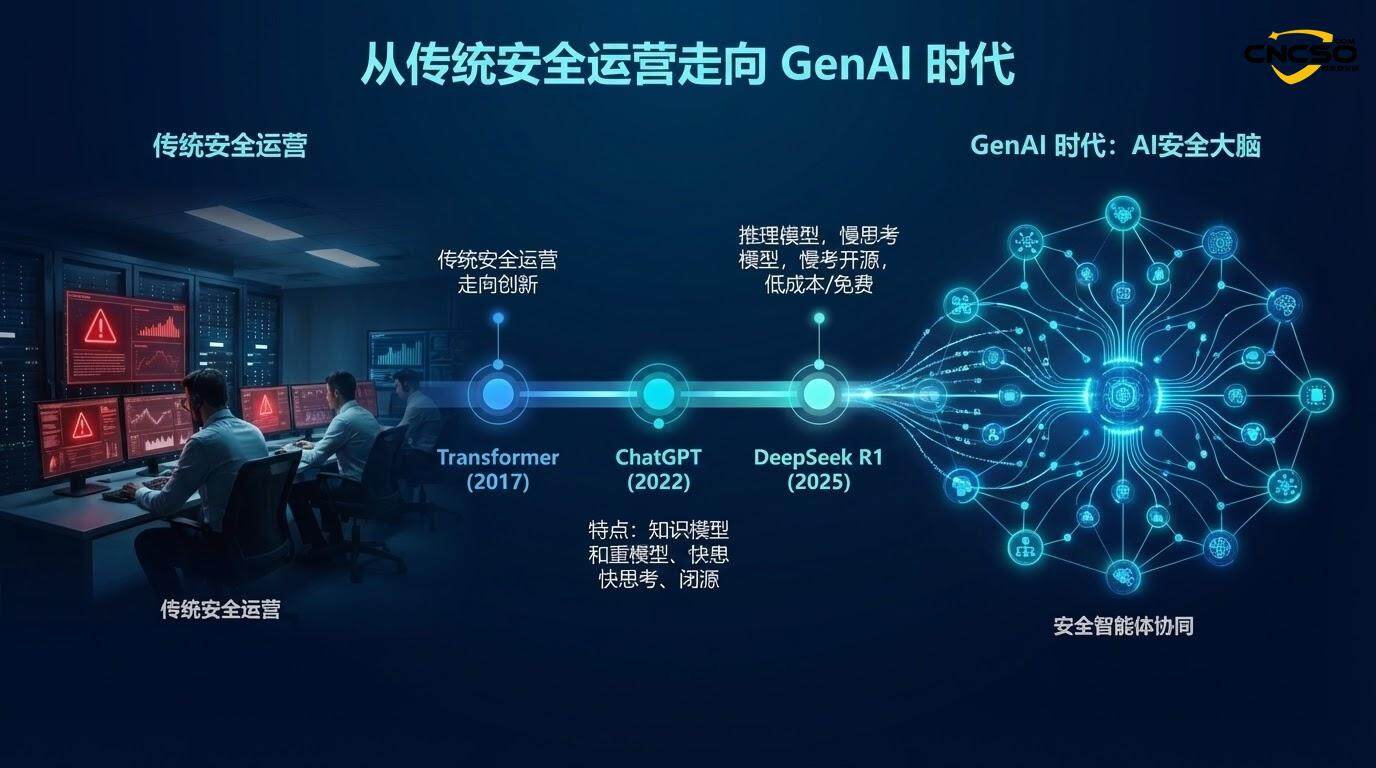

ИИ(ИИ) ускоренными темпами меняет техническую архитектуру и операционную парадигму индустрии кибербезопасности. От модели Transformer (2017) до революции в области представления знаний ChatGPT (2018-2024) и инновации в области затрат DeepSeek R1 за счет обучения с усилением и гибридных экспертных моделей (2025) - применение ИИ в сфере безопасности перешло из стадии исследования в стадию масштабного внедрения.

Основная ценность безопасности на основе больших моделей заключается в ее "возникающих возможностях": превосходном лингвистическом/семантическом понимании, встраивании и извлечении массивных знаний, генерации и аргументации текста, планировании задач и использовании инструментов. Эти возможности напрямую соответствуют основным болевым точкам в сфере безопасности - от поиска уязвимостей, аудита кода, обнаружения угроз до защиты личности, управления данными и других ключевых аспектов, где ИИ совершает "прорыв".

Однако сочетание безопасности и искусственного интеллекта - это не прямой путь. Хотя некоторые сценарии подтвердили высокую эффективность (коэффициент точности исследования и оценки тревог 95%, коэффициент коррекции ложных тревог 99%, коэффициент точности обнаружения 96,6%-98%), архитектура инвестиций в безопасность предприятий все еще нуждается в фундаментальном сдвиге - от реагирования "после факта" к управлению рисками "до факта", от фрагментированных инструментов к платформам приложений на базе ИИ и от зависимости от экспертов к совместной работе человеко-машинных интеллектуальных органов. и от зависимости от экспертов к совместным человеко-машинным интеллектуальным операциям.

В этой статье, основываясь на четырех измерениях: возможности, проблемы, архитектурный дизайн и пути приземления, мы систематически разрабатываем ориентированную на будущее концепцию.Безопасность ИИАрхитектурные концепции и перспективные стратегические рекомендации для лиц, принимающих решения в области безопасности.

2. Безопасность ИИВозможности и проблемы

2.1 Возможности: изменение парадигмы, которое ИИ привносит в работу по обеспечению безопасности

(1) Умножение возможностей реагирования на обнаружение

Цикл IPDR (Identify-Protect-Detect-Respond) безопасности делает качественный скачок вперед благодаря ИИ. Большие модели могут обрабатывать больше данных и реагировать на большее количество рисков за меньшее время:

-

Расширение измерения идентификации угрозМодель не только определяет известные признаки, но и обнаруживает новые типы намерений атаки благодаря семантическому пониманию. Например, при обнаружении фишинговых угроз модель не только идентифицирует признаки URL, но и понимает семантику содержимого электронной почты и определяет намерения социальных работников.

-

Прорыв в точности обнаружения: фактическое развертывание.Великая модель безопасных операцийДостигнута точность 95% для исследования и оценки тревог и 99% для коррекции ложных тревог; точность обнаружения веб-угроз составляет 98%; 2400+ фишинговых писем уникально зарегистрированы для обнаружения фишинговых угроз, а скорость обнаружения контратак составляет 95%.

-

Удвойте эффективность работы: 2 человека + большая модель системы безопасности ≈ 25 человек + традиционная платформа безопасности, которая напрямую высвобождает энергию команды безопасности. В то же время, он может завершить классификацию сигналов тревоги, корреляцию и поиск первопричины за миллисекунды.

(2) Фундаментальные изменения в архитектуре операций по обеспечению безопасности

Традиционная "человеческая" модель операций по обеспечению безопасности, основанная на правилах, экспертных знаниях и человеческих суждениях, превращается в "человекоуправляемую" модель, основанную на ИИ:

-

От наборов инструментов к сетям интеллекта: Отдельный инструмент выполняет свою работу, а информационный поток фрагментирован. Будущая архитектура безопасности основана на синергии нескольких моделей/интеллектов, а благодаря таким механизмам, как стандартизация данных, оркестровка моделей и интеграция инструментов, формируется экосистема, которая работает вместе, чтобы завершить полный бизнес-поток.

-

От реактивного к проактивному управлениюБольшая модель может автономно выполнять поиск угроз, обнаружение аномалий, корреляционный анализ, рекомендации по утилизации и даже автоматическое блокирование, а персонал службы безопасности превращается из "пожарной команды" в "руководителя операции".

-

От ex post к ex anteВ прошлом инвестиции в безопасность предприятия были сосредоточены в EDR, IPS, IDS, SIEM и других средствах обнаружения и реагирования, которые не приносили должного эффекта. С расширением возможностей ИИ идентификация активов, управление уязвимостями, управление привилегиями, управление рисками и другие предварительные звенья управления рисками получили беспрецедентное улучшение производительности.

(3) Возможности для инноваций в вертикальных сценариях безопасности

Соответствие между четырьмя основными возможностями Большой модели и конкретными сценариями безопасности породило ряд инновационных приложений:

| Большие возможности моделирования | Миграция сценариев безопасности | Типичные результаты применения |

|---|---|---|

| Язык/семантическое понимание | Безопасный документооборот, отраслевая энциклопедия, агрегация событий | Автоматически интерпретируйте сигналы тревоги и создавайте отчеты о событиях |

| поиск знаний | База знаний об уязвимостях, анализ угроз, спецификация разрешений | Быстрое нахождение решений по устранению уязвимостей, сопоставление карт угроз |

| Генерация текста | Исправление кода, оркестровка правил, рекомендации по безопасности | Автоматическая генерация рекомендаций по устранению последствий, оркестровка правил защиты |

| Планирование миссии и использование инструментов | Моделирование атак и защиты, поиск первопричин, помощник по безопасности | Автоматизированное выполнение тестов на проникновение, полное завершение рабочего процесса |

2.2 Проблемы: основные узкие места для ИИ+Безопасность на местах

Несмотря на радужные перспективы, реальность десанта "безопасность + ИИ" по-прежнему сталкивается с множеством проблем. Подавляющее большинство вендоров в реальных боевых условиях не позволили пользователям увидеть действительно значительное улучшение эффекта, причины этого сводятся к следующим категориям:

(1) Организационные проблемы и проблемы наращивания потенциала

Пороговые вопросы пропускной способности: Большая модель предъявляет новые требования к структуре знаний специалистов по безопасности. Традиционные специалисты по безопасности могут быть не знакомы с Prompt engineering, RAG, fine-tuning и другими методами работы ИИ, что затрудняет быстрый старт.

Реконфигурация разделения труда: Как существующие оперативные службы безопасности, операционные службы и разработчики будут научно настроены, когда появятся большие модели? Нужны ли эксперты по ИИ? Как определить новые функциональные границы для архитекторов безопасности, инженеров ИИ и операционного персонала? На эти организационные вопросы нет четких ответов.

(2) Вопросы открытости технической архитектуры

смоделированный дымоход: Множество моделей безопасности создаются независимо друг от друга, что приводит к дублированию инвестиций, сложному взаимодействию данных и затрудняет обмен информацией об обучении. Необходима единая база крупных моделей, стандартизированные интерфейсы данных и открытые механизмы оркестровки моделей.

Дилемма арифметической пригодностиОна должна гибко адаптироваться к различным формам арифметики, таким как локализованная арифметика, частное развертывание, краевые выводы и т. д., и при этом справляться с динамической итерацией более мощных моделей в будущем. Решения, которые полагаются исключительно на API публичного облака, имеют риски доступности и стоимости.

Модели продолжают развиватьсяВ 2025 году и в последующие годы базовые модели будут продолжать развиваться (например, возможности DeepSeek R1 по созданию выводов, появление новых архитектур и т. д.). Архитектуры безопасности должны обладать способностью быстро адаптироваться к новым моделям и продолжать получать дивиденды от производительности.

(3) Глубина адаптации бизнеса

Кодирование знаний затрудненоНе так-то просто "знать бизнес, знать сценарий, знать клиента" для большой модели. Знания в области безопасности, нормы безопасности предприятия и отраслевые особенности необходимо кодировать шаг за шагом в рамках сложных проектов, таких как RAG, тонкая настройка, согласование и т. д., и объем работы при этом огромен.

К качеству данных предъявляются высокие требованияЭффективность модели зависит от высококачественных маркированных данных, данных обратной связи и оперативных данных. Нехватка данных, стоимость маркировки, защита конфиденциальности и другие реальные проблемы сдерживают быстрое внедрение.

(4) Изменение архитектуры инвестиций пользователей

При традиционном построении системы безопасности наблюдается серьезный дисбаланс в инвестициях предприятий - большое количество средств вкладывается в обнаружение и реагирование "постфактум" (SOC, XDR, EDR и т. д.), а в управление рисками "до" (управление уязвимостями, привилегиями, идентификация активов) инвестируется недостаточно. Однако исторические данные показывают, что эффект от инвестиций "постфактум" практически исчерпан, и предприятия по-прежнему часто подвергаются взломам.

Необходимость инвестировать в левый сдвиг: Будущая архитектура безопасности должна ориентировать пользователей на постепенное смещение их инвестиций от последствий к началу, сосредоточившись на управлении активами, уязвимостями, привилегиями, рисками и других аспектах. Это не только технический вопрос, но и фундаментальный сдвиг в восприятии пользователей и распределении бюджета.

3. понимание перспектив развития архитектуры безопасности

3.1 Шесть тенденций эволюции архитектуры безопасности

Тенденция 1: цикл IPDR ускоряется по экспоненте благодаря искусственному интеллекту

ИИ ускорит итерационный цикл идентификации, защиты, обнаружения и реагирования на проблемы безопасности. Различные компоненты системы безопасности постепенно откроют стандартизированные интерфейсы для интеллекта ИИ, что ускорит решение проблем безопасности.

конкретное выражение:

-

Определение риска воздействия (I)Обнаружение активов, выявление уязвимостей и оценка привилегий - большая модель значительно повышает точность идентификации и расширяет охват благодаря многомерной корреляции данных.

-

Активная защита (P): На основе риска воздействия автоматически генерируются правила защиты и настраивается контроль доступа для обеспечения "динамической защиты".

-

Обнаружение угроз (D)Большая модель объединяет данные из нескольких источников (сетевой трафик, журналы терминалов, бизнес-доступ) для обнаружения угроз в режиме реального времени с точностью 96%-98%.

-

Автоответчик(R): После обнаружения угрозы система автоматически запускает инструменты реагирования для блокировки, карантина, уведомления и т. д., а также инициирует поиск первопричины.

Тенденция 2: Операции безопасности переходят на парадигму ИИ, множественные интеллекты способствуют модернизации архитектуры операций

Эволюция от традиционной архитектуры операций к архитектуре операций, основанной на искусственном интеллекте:

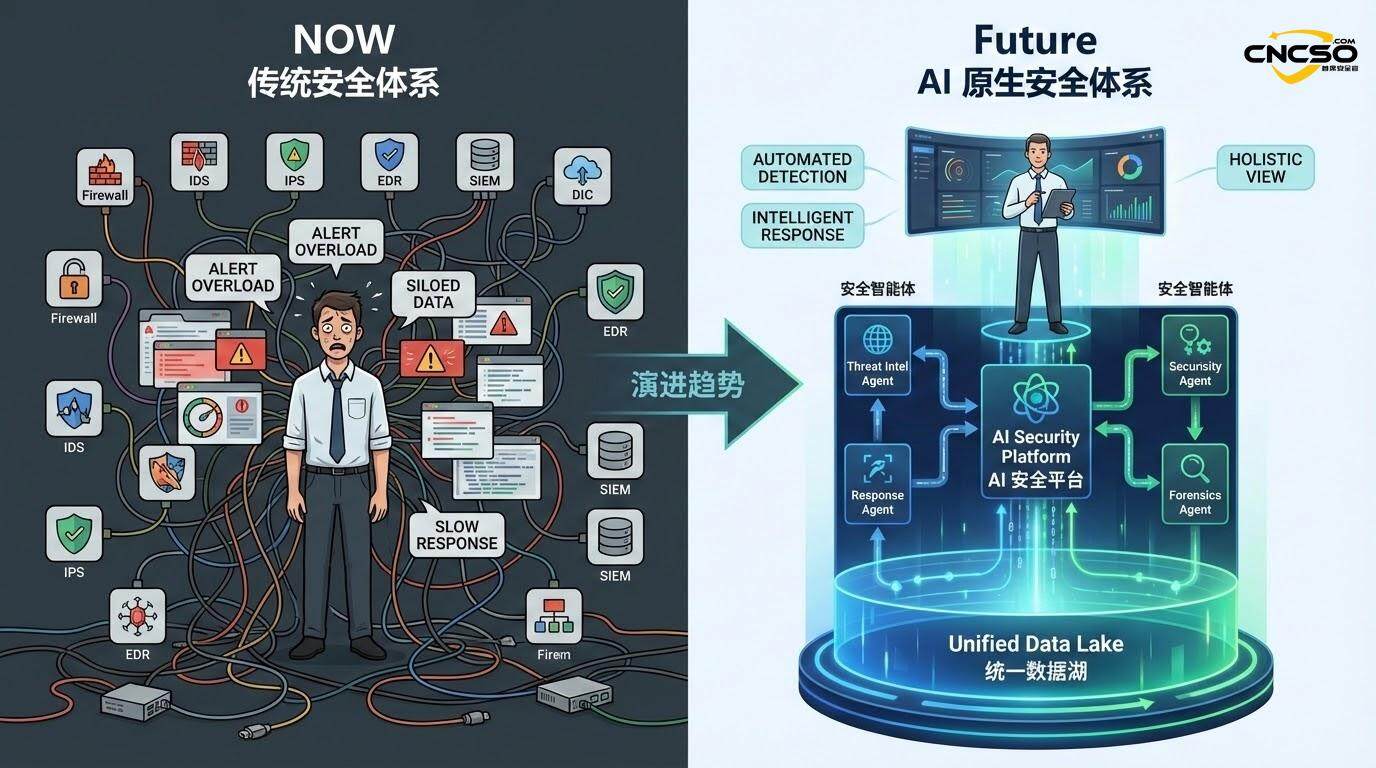

В традиционной архитектуре платформы безопасности (SIEM, SOC, Situational Awareness), различные компоненты безопасности (IDS, IPS, EDR, NAC и т. д.) независимы друг от друга, имеют линейный поток данных, фиксированные правила обработки и сильно зависят от ручных суждений экспертов при работе.

Архитектура, основанная на искусственном интеллекте, в различных вертикаляхБольшая модель безопасности/ разведка (например, разведка для обнаружения угроз, идентификация личностиузел безопасности,Аналитика безопасности данныхМодель может работать вместе через стандартизированные интерфейсы, а также самостоятельно вызывать несколько инструментов, взаимодействовать в несколько раундов и постепенно приближаться к оптимальному решению. Сотрудники службы безопасности превращаются из "операторов на передовой" в "архитекторов и супервайзеров".

Основные изменения: данные из пассивного потока "сбор → хранение → отображение → ручной анализ" в активный поток обработки "сбор → управление → обоснование модели → автоматическое принятие решений → ручной контроль".

Тенденция 3: Ускоренная интеграция компонентов безопасности и стандартизированных интерфейсов в рабочие процессы искусственного интеллекта

Индустрия безопасности исторически страдала от разрозненности компонентов - межсетевых экранов, IPS, IDS, EDR, NDR, SIEM, систем обнаружения утечек, управления активами и других цепочек инструментов, с несовместимыми интерфейсами, сложностью обмена данными и совместной работы над политиками.

Оптимизация архитектуры на основе искусственного интеллекта стимулирует эволюцию этих компонентов в сторону стандартизации и модульности:

-

Стандартизация интерфейсовУправление уязвимостями, управление активами, управление правами и другие модули предоставляют стандартные интерфейсы данных и API для поддержки прямых вызовов из больших моделей.

-

Легкое встраивание: Некоторые из небольших параметрических количественных моделей с высокими требованиями к реальному времени непосредственно встраиваются в такие компоненты, как брандмауэры и терминалы, для достижения граничного рассуждения.

-

централизованное планированиеСложные решения принимаются центральной платформой искусственного интеллекта, которая замыкает цикл, взаимодействуя с компонентами через вызовы инструментов.

Тенденция 4: Кардинальные изменения в работе сотрудников служб безопасности

Это глубокие изменения на уровне организационного управления.

(в) прошлом: Сотрудники службы безопасности в основном занимаются аудитом сигнализации, просмотром журналов, составлением правил, реагированием на события и другой оперативной работой, с высокой рабочей нагрузкой, высокой повторяемостью и низкими профессиональными требованиями.

в ожидании: Работа сотрудников службы безопасности трансформируется:

-

архитектурный дизайн: Разработка архитектуры макромодели безопасности, интеллектов, определение потока данных и логики принятия решений.

-

кодирование знаний: Кодирование спецификаций безопасности предприятия, бизнес-знаний в модель с помощью RAG, тонкая настройка.

-

Интеллектуальное управление (религия)Создание и эксплуатация интеллектуальных систем безопасности, определение рабочих процессов, настройка параметров и обработка исключений.

-

Надзор за результатами: Контролировать решения ИИ на предмет их обоснованности и ошибочности и своевременно вмешиваться.

Это означает, что командам безопасности необходимо нанимать специалистов с разным опытом работы (например, инженеров ИИ, специалистов по изучению данных), а имеющимся сотрудникам - значительно повысить уровень знаний и навыков.

Тенденция 5: Конвергенция вычислительных и интеллектуальных вычислительных ресурсов

Традиционный уровень инфраструктуры безопасности - это в основном вычислительные ресурсы (CPU) для хранения, запроса и агрегирования. Эра ИИ требует добавления пула интеллектуальных вычислительных ресурсов (GPU/NPU) для вывода больших моделей.

морфология интеграции:

-

иерархический выводЛегкие задачи выполняются пулом ресурсов CPU, сложные рассуждения - пулом алгоритмов GPU.

-

динамическое планирование: Автоматическое планирование вычислительных ресурсов в зависимости от нагрузки в реальном времени, чтобы избежать потерь.

-

Поддержка локализацииОн поддерживает как вызовы API из публичного облака, так и частное развертывание и адаптацию к внутренним чипам.

Тенденция 6: Безопасные нативные приложения с искусственным интеллектом постепенно вытесняют традиционные приложения

Монолитные приложения безопасности (например, традиционные SIEM, NDR, DSP) рассчитаны на людей, имеют громоздкие интерфейсы и сложные операции. Приложения, основанные на искусственном интеллекте, рассчитаны на интеллигенцию, предоставляя понятные машинам интерфейсы, автоматизированные рабочие процессы и возможность автономного принятия решений.

Замена дорожки:

-

первая партия: Включенные версии XDR, NDR, DSP и т. д. в режиме онлайн значительно улучшают результаты.

-

вторая партия: Все больше приложений для обеспечения безопасности завершают трансформацию на основе ИИ, формируя стандартизированную линейку продуктов.

-

долгосрочный: Традиционные приложения уходят в прошлое, а приложения, основанные на искусственном интеллекте, становятся мейнстримом.

3.2 Система архитектуры технологии безопасности "AI-native"

Полноценную архитектуру безопасности с защитой от будущего можно разделить на шесть уровней:

Уровень 1: Уровень инфраструктуры (конвергенция вычислительной техники и интеллектуальных вычислений)

-

Интеллектуальные пулы GPU/NPU: Осуществляет вывод больших моделей, тонкую настройку обучения. Поддержка NVIDIA, отечественных чипов и других видов оборудования.

-

Вычислительный пул процессора: перенос традиционных приложений безопасности, хранение данных и агрегация запросов.

-

сетевая инфраструктура: Традиционные продукты для обеспечения сетевой безопасности, такие как межсетевые экраны, защита от DDoS-атак, WAF, маршрутизация и коммутация.

Уровень 2: Компонентный уровень управления безопасностью (модульность и открытость)

-

Компоненты терминала/хоста: EDR, управление терминалами, антивирусы.

-

сетевой компонент: брандмауэры, IPS, IDS, NDR.

-

Данные/бизнес-компоненты: аудит баз данных, безопасность баз данных, SDP, нулевое доверие.

-

Компоненты активов/управления: Управление активами, сканирование уязвимостей, CMDB.

Ключевые изменения: Эти компоненты постепенно предоставляют стандартизированные API-интерфейсы для поддержки прямого вызова больших моделей; некоторые небольшие модели могут быть встроены в компоненты для достижения граничных рассуждений.

Уровень 3: Уровень базы данных (гармонизация, управление, обеспечение)

-

унифицированное озеро данныхАгрегирование данных из различных источников, таких как сети, конечные точки, активы, сервисы, данные об угрозах и т. д.

-

Управление данными: Спецификации сбора данных, полевое картирование, очистка и обработка, контроль качества.

-

разработка функцийВекторизация данных, извлечение признаков, предоставление исходных данных для моделей.

-

векторная база данных: Встраивание хранилища для поддержки эффективного поиска RAG.

Принципы проектированияСоберите один раз, используйте много раз. Различные крупные модели и приложения используют одну и ту же базу данных, чтобы избежать дублирования стыковки.

Уровень 4: базовый уровень платформы ИИ (возможности и услуги)

-

Услуги крупных моделей: Security Foundation Big Model, Vertical Domain Big Model (обнаружение угроз,Безопасность данныхи т.д.), модели с открытым исходным кодом (DeepSeek, Qwen, LLaMA и т.д.).

-

Услуги RAG: управление базами знаний, векторный поиск, контекстное расширение.

-

услуга тонкой настройкиПодготовка данных, обучение, оценка, развертывание.

-

Prompt Engineering: Дизайн слов реплики системы, пример нескольких снимков, управление форматом вывода.

-

Концепция разработки интеллектуального тела: проектирование агентов, привязка инструментов, оркестровка рабочих процессов, многораундовое взаимодействие.

Уровень 5: Интеллектуальный корпус и уровень приложений (роботоориентированный дизайн)

-

Стандартизированная информация по безопасностиАналитика реагирования на обнаружение угроз, аналитика безопасности личных данных, аналитика безопасности данных и многое другое, прямо из коробки.

-

Intelligentsia по индивидуальному заказу: Персонализированные интеллекты, созданные пользователями на основе фреймворка, например, "мониторинг бизнес-аномалий", "помощник дежурного HW" и т.д.

-

Совместная работа и хореографияНесколько интеллектов взаимодействуют друг с другом с помощью механизмов управления событиями, очередями сообщений и других механизмов, чтобы сформировать полный рабочий процесс.

Уровень 6: Уровень бизнес-сценариев (вертикальная поддержка)

-

Безопасная эксплуатация: Интеллектуальная ежедневная обработка сигналов тревоги на основе тела, исследование событий и создание отчетов.

-

Безопасность данныхИдентификация активов данных, мониторинг поведения при доступе, защита конфиденциальной информации.

-

защита личности: управление разрешениями, обнаружение аномального поведения, контроль доступа.

-

Другие сцены: безопасность приложений, безопасность контейнеров, безопасность IoT и т.д.

3.3 Типичные эволюционные пути для приложений и архитектур безопасности

Эволюцию от "традиционной системы безопасности NOW" к "системе безопасности будущего, основанной на искусственном интеллекте" можно разделить на следующие этапы:

Система безопасности NOW (статус-кво):

-

Уровень людей: аналитики по безопасности, операторы SOC, администраторы инфраструктуры.

-

Процессный уровень: просмотр сигналов тревоги, запрос журнала, ручное исследование, ручное реагирование.

-

Уровень правил: правила обнаружения, правила отбора сигналов тревоги, правила белого списка.

-

Уровень протоколирования: сетевые журналы, журналы терминалов.

-

Уровень управления: децентрализованные компоненты, такие как брандмауэры, IPS, EDR и т. д.

Будущая система безопасности (целевая):

-

Слой людей: архитекторы безопасности, инженеры ИИ, операторы "умных тел".

-

Процессный уровень: интеллекты выполняют большую часть работы автономно, за исключением контроля со стороны человека.

-

Уровень интеллектуального тела: несколько интеллектуальных областей (класс обнаружения, класс безопасности данных, класс безопасности идентификации и т.д.).

-

Уровень данных: единое озеро данных для поддержки совместного использования несколькими интеллектами.

-

Уровень управления: взаимодействует с интеллектами через стандартизированные интерфейсы.

4. Платформа безопасности с искусственным интеллектомКак приземлиться

4.1 Маршрут поэтапного строительства

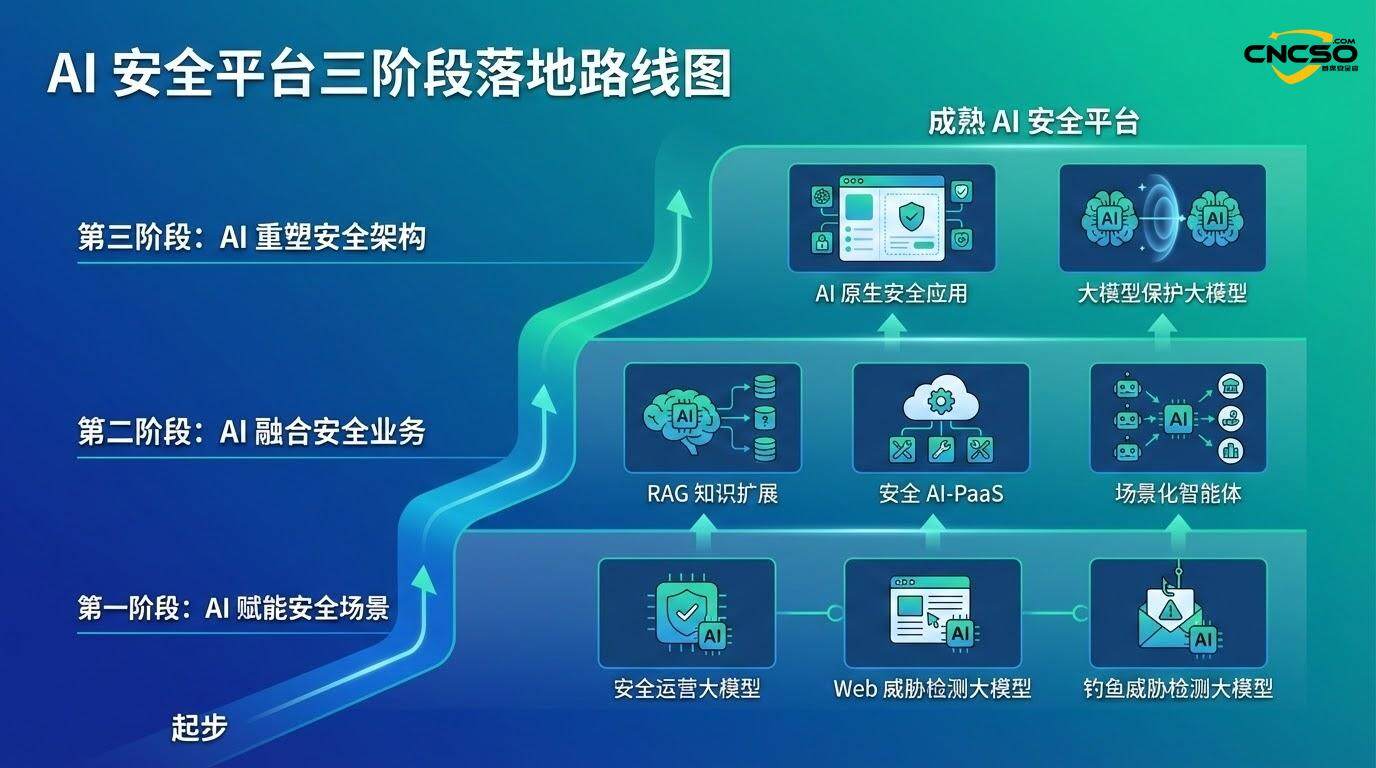

Создание платформы безопасности на основе искусственного интеллекта не является быстрым решением, оно должно осуществляться постепенно, итеративно, в три этапа:

Этап 1: сценарии безопасности с использованием ИИ (базовое наращивание потенциала, 6-12 месяцев)

целиБыстрое подтверждение ценности ИИ в конкретных сценариях безопасности для укрепления доверия.

Ключевые задачи:

-

Построение базовой структуры системы макромоделирования безопасности

-

Создайте базу данных: определите спецификации сбора данных, архитектуру хранения и процессы управления.

-

Постройте базу большой модели: выберите базовую модель (можно использовать большую модель Deep Security, модель с открытым исходным кодом и т. д.) и разверните службу выводов.

-

Настройка инфраструктуры: подготовка арифметических ресурсов GPU, системы мониторинга и оповещения.

-

-

Разработка спецификации стыковки данных и усилия по управлению

-

Согласование спецификации данных модели/платформы/компонента: определение полей, форматов, потоков данных.

-

Открыты интерфейсы Север-Юг, обеспечивающие поступление данных в платформу из компонентов и передачу результатов моделирования обратно в компоненты.

-

Интеграция SOAR, сопряжение с процессом заказа работ и т. д.: полное соединение с автоматизированной утилизацией.

-

-

Первые готовые модели уже в продаже

-

предпочитаюСценарии, имеющие высокую ценность и легко просматриваемые:

-

Великая модель безопасных операций: Классификация тревог, корреляция, поиск первопричин, выработка предложений по принятию решений. Эффективность: Точность 95%, значительное снижение ложных срабатываний.

-

Большая модель обнаружения веб-угроз: Обнаружение WebShell, инъекций, XSS и других атак. Эффективность: показатель точности 98%.

-

Большая модель обнаружения фишинговых угроз: семантическое распознавание содержимого электронной почты, обнаружение URL-адресов, анализ вложений. Эффективность: обнаружено 2400+ фишинговых писем, процент обнаружения атак 95%.

-

-

Ожидаемые результаты: Пользователи могут интуитивно ощутить эффект от применения ИИ (значительное сокращение количества тревог, сокращение времени анализа, увеличение количества обнаруженных уязвимостей) и получить согласие на последующие инвестиции.

Этап 2: Интегрированные с помощью ИИ операции по обеспечению безопасности (оптимизация производительности, 12-24 месяца)

целиУглубление интеграции ИИ и бизнеса в сфере безопасности для достижения эффекта "прорыва", от прорыва в одной точке до оптимизации системы.

Ключевые задачи:

-

Оптимизация настройки модельного эффекта

-

Установите непрерывную обратную связь: собирайте информацию о ложных срабатываниях, отзывы пользователей и оперативную информацию.

-

Итерации обновления модели: онлайн-обучение, переобучение, обновление версии на основе данных обратной связи.

-

Импорт спецификаций на заказ: импортируйте в модель спецификации безопасности и бизнес-знания, специфичные для конкретного предприятия, чтобы повысить степень адаптируемости.

-

-

Безопасный AI-PaaSинновации на заказ

-

Расширение RAGПользователи могут импортировать документы спецификации безопасности предприятия, документы по управлению активами и базы знаний по безопасности, чтобы модель "понимала бизнес".

-

Определения рабочих процессов: Пользователи определяют индивидуальные рабочие процессы для интеллектуальных систем безопасности на основе платформы.

-

Разработка приложений на основе сценариевИндивидуальные интеллектуальные системы, такие как "Управление безопасностью активов", "Помощник по безопасности сотрудников" и "HW Watch".

-

-

Углубление применения сценариев безопасности AI+

-

Макромоделирование риска доступа к даннымВыявление аномального поведения при доступе к данным в режиме реального времени и определение риска утечки.

-

Большая модель власти и поведенческий риск: Мониторинг аномального использования привилегий, аномальных входов в систему, злоупотребления привилегиями и т.д.

-

Постоянная оценка "красной команды" ИИ: Тестирование на проникновение и поиск уязвимостей с использованием больших моделей на регулярной основе для постоянного повышения уровня защиты.

-

Ожидаемые результатыМногочисленные сценарии безопасности для создания приложений, основанных на искусственном интеллекте, уровень автоматизации рабочего процесса 70-80%, значительное сокращение операционных расходов на обеспечение безопасности и углубление зависимости от пользователя.

Этап 3: ИИ перестраивает архитектуру безопасности (целостная трансформация, 24 с лишним месяца)

цели: Построение новой архитектуры безопасности, ориентированной на ИИ, для достижения оптимальной синергии "человек + ИИ".

Ключевые задачи:

-

Трансформация операций по обеспечению безопасности с помощью искусственного интеллекта

-

Преобразование традиционных платформ безопасности (SIEM, SOC, XDR и т. д.) в приложения, основанные на искусственном интеллекте.

-

Приложения для обеспечения безопасности и интеллектуальные системы безопасности работают рука об руку, образуя интегрированное решение.

-

Ядро архитектуры перешло от "набора инструментов" к "сети интеллектов".

-

-

Инновации в области кастомизации AI-PaaS в сфере безопасности становятся все более глубокими

-

На основе платформы пользователи создают дополнительные вертикали аналитики безопасности.

-

Построение отраслевых макромоделей безопасности с помощью создания и тонкой настройки отраслевых корпусов безопасности.

-

Формирование многоуровневой системы моделирования отраслей - предприятий - секторов.

-

-

Большие модели защищают больших моделей

-

Большие модели внутри предприятия нуждаются в защите (оперативное внедрение, джейлбрейк, утечка данных и т. д.).

-

Интеллекты безопасности поставляются в режиме MaaS через стандартные API-интерфейсы, обеспечивая защиту крупных моделей бизнеса.

-

Сформируйте полный замкнутый цикл, охватывающий "генерацию ИИ для бизнеса → обнаружение ИИ для безопасности → возврат результатов".

-

Ожидаемые результаты: Постройте полную, управляемую ИИ, высокоавтоматизированную систему обеспечения безопасности; сотрудники службы безопасности сосредоточены на архитектуре, кодировании знаний и контроле за принятием решений; ИИ берет на себя 95% или более повседневных операций.

4.2 Типичные сценарии посадки

Чтобы наглядно продемонстрировать ценность платформ безопасности с искусственным интеллектом, ниже приведены несколько типичных сценариев, которые были проверены в реальных условиях:

Сценарий 1: Интеллект помощника по безопасности для групп

Болевые точки бизнеса:

-

После того как отдел безопасности обнаруживает уязвимость/вторжение, ему необходимо связаться с бизнес-подразделением, чтобы провести расследование и отследить выполнение заказа, на что уходит 1/3 энергии сотрудников службы безопасности.

-

Трудно охватить всю компанию учениями по работе с фишинговыми письмами, а количество людей, которые пострадали, делает последующую работу по подтверждению связи и повышению осведомленности огромной.

-

UEBA (User and Entity Behavioural Analysis) был значительно урезан из-за необходимости ручного подтверждения после исключения.

Программа ассистента искусственного интеллекта:

-

Большая модель подтверждает исключения, обучает технике безопасности и выполняет рабочие задания с обычными сотрудниками с помощью диалога на естественном языке.

-

Сотрудники службы безопасности будут вмешиваться только в исключительных случаях.

Стоимость земли:

-

Значительно высвобождает энергию сотрудников службы безопасности, вместо того чтобы вручную осуществлять ежедневное общение с сотрудниками.

-

Улучшение показателей закрытия тревог, эффективности обнаружения UEBA и охвата фишинговых тренировок.

-

Усилить "присутствие" команды по безопасности и частоту восприятия работы по безопасности рядовыми сотрудниками.

Сценарий 2: HW пилотируемый робот-охранник

Болевые точки бизнеса:

-

Во время учений по нападению и обороне (HW) сотрудники службы безопасности тратили много времени на патрулирование (тревоги, движение, сценарии, пропуски и т. д.) после прихода в 9:00 утра каждый день, что привело к невозможности своевременно реагировать на угрозы.

Программа по робототехнике искусственного интеллекта:

-

Задание по проверке автоматически запускается в 20:30, и создается отчет о проверке.

-

Это включает в себя множество параметров, таких как агрегация сигналов тревоги, аномалии трафика, накопившиеся правила обнаружения и пропущенные добавления к развертке.

-

Сотрудники службы безопасности просматривают отчеты по прибытии и сразу же приступают к анализу и устранению угроз.

Стоимость земли:

-

Экономьте время на тривиальных проверках 30-40%.

-

Повышение скорости реагирования на чрезвычайные ситуации и эффективности обработки инцидентов.

-

Отчеты генерируются автоматически, и объем работы по составлению ежедневных сводок значительно сокращается.

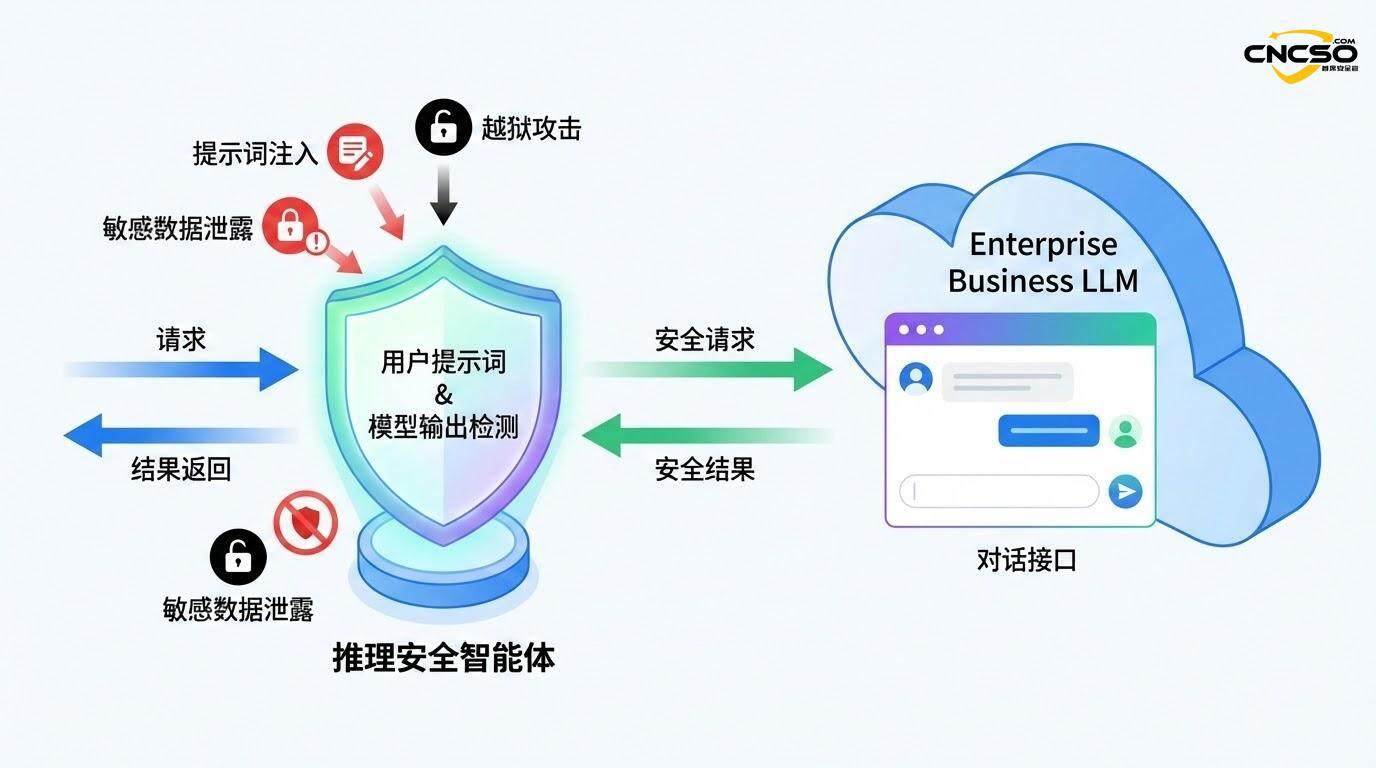

Сценарий 3: Большая модель рассуждений Орган разведки безопасности

Болевые точки бизнеса:

-

Предприятия развертывают большие модели с открытым исходным кодом для поддержки всех видов бизнес-приложений.

-

Злоумышленники могут осуществлять атаки с внедрением подсказок, которые заставляют модели генерировать оскорбительный контент, раскрывать конфиденциальную информацию, выполнять вредоносный код и многое другое.

-

Отсутствие профессиональных и эффективных средств защиты.

Программа SafeSmart:

-

Многомерное обнаружение с помощью интеллекта безопасности до того, как слова подсказки пользователя попадут в макромодель бизнеса:

-

Обнаружение инъекций (выявление вредоносных команд, попыток джейлбрейка)

-

Проверки на соответствие (проверка нарушений норм безопасности)

-

Обнаружение чувствительных данных (перехват утечки чувствительных полей)

-

Обнаружение исчерпания ресурсов (для предотвращения DoS-атак)

-

-

Выходные данные макромодели бизнеса также проверяются для предотвращения генерации вредоносного контента.

Стоимость земли:

-

Обеспечьте комплексную безопасность корпоративных приложений искусственного интеллекта.

-

Благодаря обнажению API-интерфейсов "модель безопасности" защищает "бизнес-модель", формируя парадигму "большая модель защищает большую модель".

Сценарий 4: Интеллектуальная генерация отчетов по безопасности

Болевые точки бизнеса:

-

Предприятия должны составлять разнообразные отчеты по технике безопасности (ежедневные, еженедельные, ежемесячные, отчеты по ГВ, отчеты о проверках и т. д.), что требует много работы и повторяется.

-

Сложно стандартизировать различные отчеты, имеющие разные форматы и разное содержание.

Программа "Интеллектуальное тело:

-

Определяемые пользователем шаблоны отчетов, ключевые показатели, структура содержания.

-

Интеллектуальные тела автоматизируют землю:

-

Получение необходимых данных (оповещения, уязвимости, события и т. д.).

-

Вызов нескольких мелкомасштабных моделей для анализа (например, моделей анализа угроз, моделей статистических данных и т. д.)

-

Обобщите, систематизируйте и украсьте итоговый отчет.

-

Стоимость земли:

-

Значительное сокращение объема работы по составлению отчетов.

-

Повышение качества и последовательности отчетности.

-

Освободите аналитиков, чтобы они могли сосредоточиться на более важной работе.

4.3 Различные формы сотрудничества

При создании платформ безопасности на основе ИИ предприятия могут использовать следующие многогранные подходы к сотрудничеству:

Совместные технологические инновации

-

Исследовательский проект "ИИ+безопасностьСовместно подавать заявки на национальные и отраслевые исследовательские проекты, такие как "Интеллектуальное обнаружение сетевой безопасности на основе генеративного ИИ".

-

Объединенная инновационная лабораторияСотрудничать с университетами и исследовательскими институтами по самым современным темам (например, противодействие атакам, защита конфиденциальности и т.д.).

Исследование отраслевых стандартов и норм

-

Разработка стандартов кибербезопасности ИИУчаствовал в национальной и отраслевой стандартизации ИИ в области безопасности, такой как "Спецификация интерфейса органа ИИ в области безопасности" и "Система оценки больших моделей безопасности".

-

Результаты передовой практики: Обобщение извлеченных из практики уроков и публикация отраслевых рекомендаций.

Развитие и формирование талантов

-

Развитие талантов для работы в сфере безопасности ИИ: Совместная подготовка инженеров по безопасности ИИ и архитекторов безопасности с университетами.

-

Программа непрерывного образования: тренинг по трансформации ИИ для действующих специалистов по безопасности.

Коммерциализация и маркетинг

-

Запущены отраслевые решения: Разработка вертикальных решений по обеспечению безопасности с использованием искусственного интеллекта для таких ключевых отраслей, как финансы, энергетика и здравоохранение.

-

совместный маркетинг: Участие в выставках, публикация историй успеха и проведение технических семинаров.

5. ссылки на цитаты

Васвани, А. и др. (2017). "Внимание - это все, что вам нужно". Достижения в области нейронных систем обработки информации, 30.

OpenAI (2022-2024). Технические отчеты и технические доклады серии ChatGPT.

DeepSeek (2025). "DeepSeek-R1: подход к обучению с подкреплением для обоснования больших языковых моделей".

Gartner (2024). "2024 North America Security & Risk Management Summit - Technology Trends Report".

DeepService AI Security Platform - статистический отчет о живом развертывании, 2024-2025 гг.

MITRE ATT&CK Framework и Cyber Kill Chain Analysis - Передовой опыт в области операций безопасности.

Анализ инвестиций в безопасность предприятий и их операционной эффективности - данные исследования на основе выборки из 1000+ отечественных предприятий, 2024 г.

База данных DeepSecurity Security Intelligence Body Typical Application Cases - охватывает широкий спектр вертикальных областей, таких как операции безопасности, обнаружение угроз, безопасность данных, безопасность идентификации и т.д.

Белая книга DeepSign о создании платформы безопасности ИИ - техническая архитектура, поэтапный путь создания и примеры готового контента.

ISO/IEC 27001, NIST Cybersecurity Framework и National Critical Information Infrastructure Protection Regulations.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/ai-security-platform-implementation.html.