1.AIがセキュリティ業界を再構築する

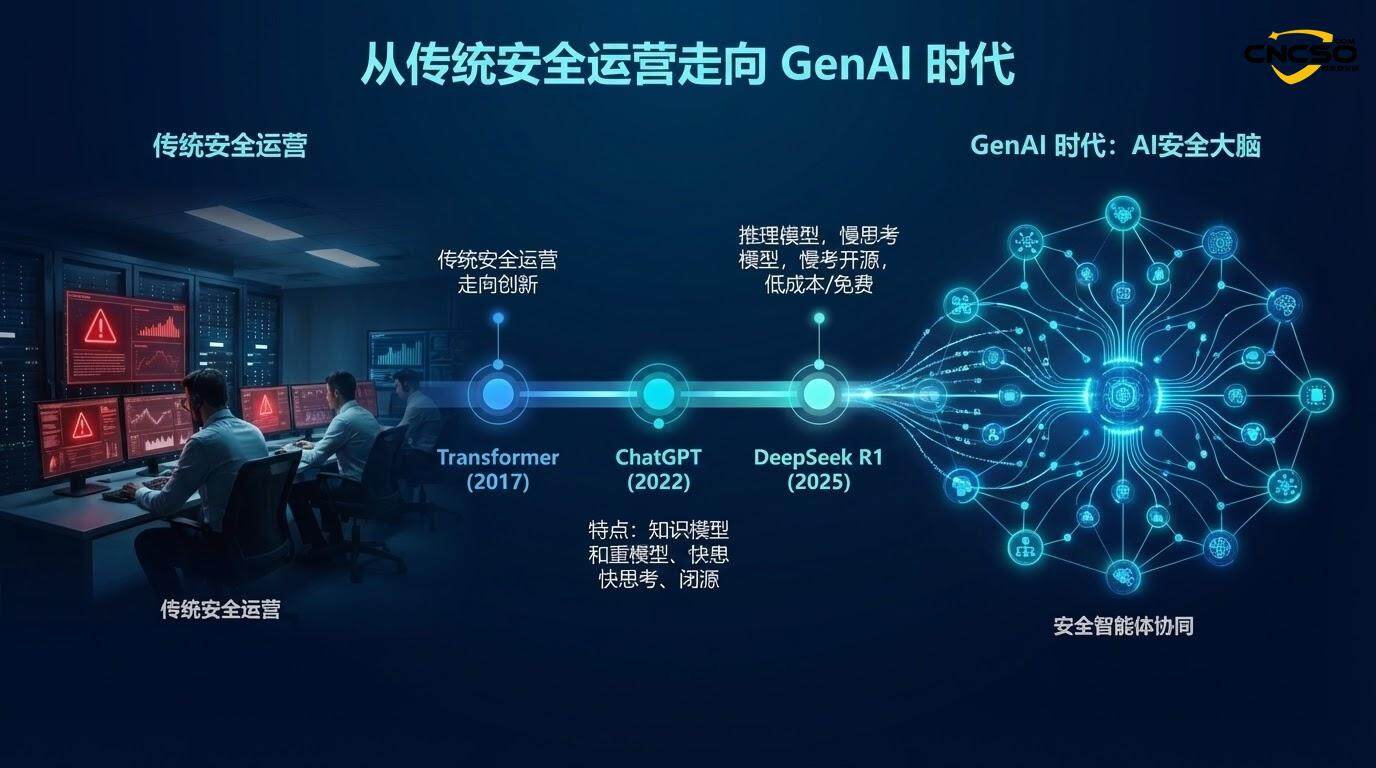

AI(AI)は、サイバーセキュリティ業界の技術アーキテクチャと運用パラダイムを再構築するために加速している。Transformerモデル(2017年)からChatGPTの知識表現革命(2018-2024年)、DeepSeek R1の強化学習とハイブリッドエキスパートモデルによるコスト革新(2025年)に至るまで、セキュリティ分野におけるAIの応用は、探索段階から規模の着地段階へと移行している。

ビッグモデルを活用したセキュリティの中核的価値は、その「創発的能力」にある。優れた言語的・意味的理解、膨大な知識の埋め込みと検索、テキストの生成と推論、タスクの計画とツールの使用などである。これらの能力は、脆弱性のマイニング、コード監査、脅威の検出からアイデンティティ・セキュリティ、データ・ガバナンス、その他の重要な側面に至るまで、AIが「ブレークスルー」を達成しつつあるセキュリティ分野の中核的なペインポイントに直接対応している。

しかし、セキュリティとAIの融合は一筋縄ではいかない。一部のシナリオでは高い有効性が確認されているが(アラーム調査・判定精度95%、誤報修正99%、検知精度96.6%-98%)、企業のセキュリティ投資アーキテクチャは、事後対応から事前リスク管理へ、断片化されたツールからAIネイティブ・アプリケーション・プラットフォームへ、専門家依存から人間・機械協調の知的体運用へ、根本的な転換が必要である。ネイティブ・アプリケーション・プラットフォームへ、専門家依存から人間と機械が協働するインテリジェント・ボディ・オペレーションへ。

この論文では、機会、課題、アーキテクチャ設計、着陸経路の4つの次元から、我々は体系的に未来志向のAIセキュリティアーキテクチャー・コンセプトを構築し、安全保障の意思決定者に将来を見据えた戦略的指針を提供する。

2. AIセキュリティチャンスと課題

2.1 機会:AIがセキュリティ業務にもたらすパラダイムシフト

(1) 検出対応能力の倍増

セキュリティのIPDRサイクル(Identify-Protect-Detect-Respond)は、AIによって質的な飛躍を遂げる。より大きなモデルは、より多くのデータを処理し、より多くのリスクに短時間で対応することができる:

-

脅威識別ディメンションの拡張既知の特徴を識別するだけでなく、意味論的な理解を通じて新しいタイプの攻撃意図を発見することもできる。例えば、フィッシング脅威の検知において、このモデルはURLの特徴を識別するだけでなく、電子メールのコンテンツのセマンティクスを理解し、ソーシャルワーカーの意図を識別する。

-

検出精度が突破実際の配備。安全操業の偉大なモデルWeb脅威の検知精度は98%、フィッシング脅威の検知では2400通以上のフィッシングメールが独自に報告され、反撃の検知率は95%を達成しています。

-

業務効率を2倍に2人+セキュリティ操作大型モデル≈25人+従来のセキュリティ操作プラットフォーム。同時に、ミリ秒単位でアラームの分類、相関、根本原因の探索を行うことができます。

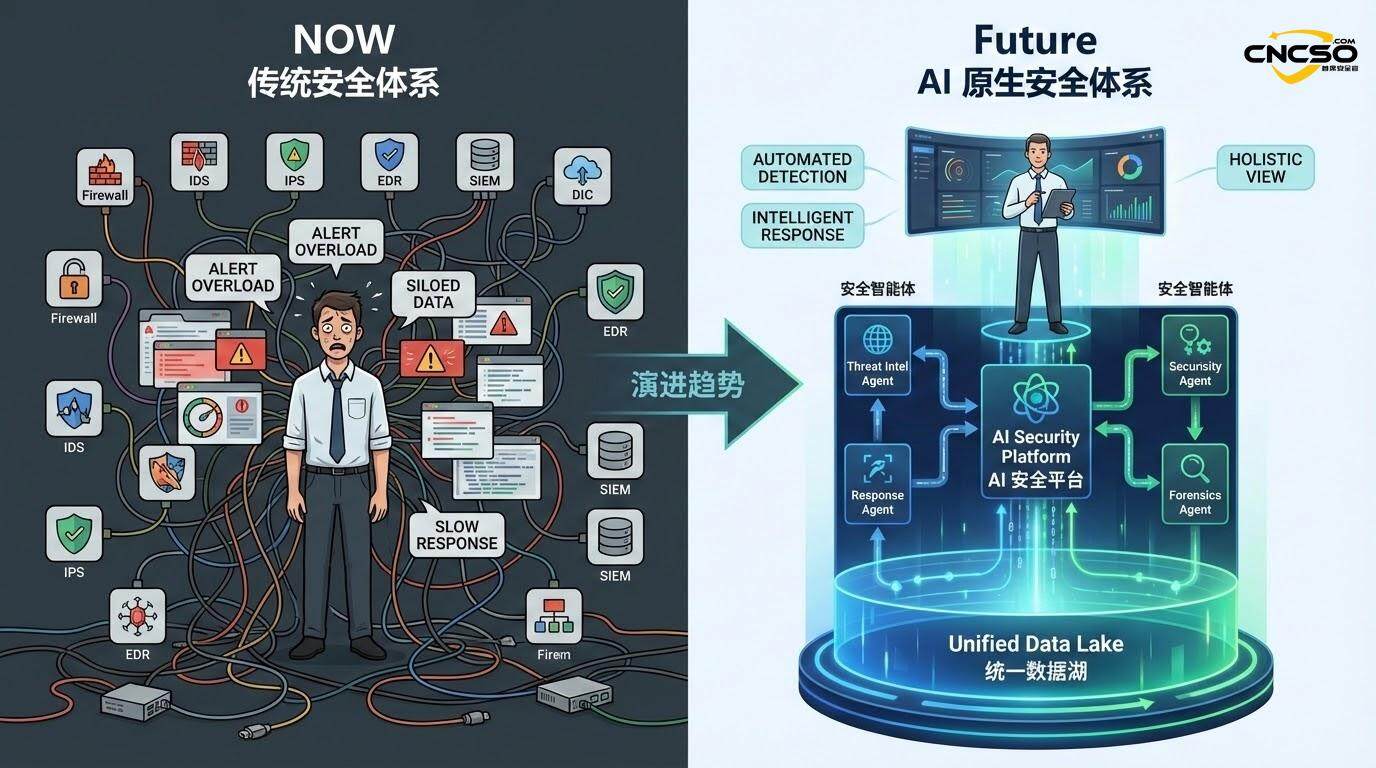

(2) セキュリティ・オペレーション・アーキテクチャの根本的転換

ルールや専門家の知識、人間の判断に依存する従来の「人間ベース」のセキュリティ運用モデルは、「AIベースの人間監視型」モデルへと進化しつつある:

-

ツールセットからインテリジェンスのネットワークへ単一のツールがそれぞれの仕事をこなし、情報の流れは分断されている。未来のセキュリティ・アーキテクチャは、マルチモデル/インテリジェンスの相乗効果に基づいており、データの標準化、モデルのオーケストレーション、ツールの統合といったメカニズムを通じて、完全なビジネス・フローを完成させるために連携するエコシステムを形成する。

-

リアクティブ・ガバナンスからプロアクティブ・ガバナンスへ大規模なモデルは、脅威ハンティング、異常検知、相関分析、廃棄勧告、さらには自動ブロックまで自律的に実行することができ、セキュリティ担当者は「消火チーム」から「運用監督者」へと変貌する。

-

事後から事前へ企業のこれまでのセキュリティ投資は、EDR、IPS、IDS、SIEM、その他の事後検知・対応ツールに集中しており、その効果は限定的であった。AIのエンパワーメントにより、資産の特定、脆弱性管理、権限管理、暴露管理、その他の事前のリスク管理リンクは、これまでにない有効性を獲得した。

(3) 垂直的なセキュリティ・シナリオにおける革新の余地

ビッグ・モデルの4つの中核的能力と特定のセキュリティ・シナリオとの適合性は、一連の革新的なアプリケーションを生み出した:

2.2 課題:現場でのAI+セキュリティの主なボトルネック

明るい展望とは裏腹に、「セキュリティ+AI」の現実の着地は、まだ多くの課題に直面している。実戦では大半のベンダーが、ユーザーに真に大きな効果の向上を実感させていなかったが、その理由は以下のカテゴリーにまとめられている:

(1) 組織と能力構築の課題

容量のしきい値の問題ビッグ・モデルは、セキュリティ専門家の知識構造に新たな要求を突きつける。従来のセキュリティ実務者は、プロンプト・エンジニアリング、RAG、ファインチューニング、その他のAIの手口には馴染みがないかもしれない。

分業の再構築: ビッグモデルが追加されたとき、既存のセキュリティOps、Ops、開発者はどのように科学的に構成されるのか?AIの専門家は必要か?セキュリティ・アーキテクト、AIエンジニア、運用スタッフの新たな機能境界をどのように定義するのか?これらの組織的な疑問に対する明確な答えはない。

(2)技術的アーキテクチャの開放性の問題

モデル煙突複数のセキュリティモデルが独立して構築されているため、重複投資、複雑なデータインターフェイス、学習フィードバックの共有が困難になっている。統一された大規模なモデルベース、標準化されたデータインターフェース、オープンなモデルオーケストレーションメカニズムが必要である。

算数フィットネスのジレンマローカライズされた演算、プライベートな展開、エッジ推論など、複数の演算形態に柔軟に対応し、将来的により強力なモデルのダイナミックな反復に対応する必要がある。パブリッククラウドのAPIだけに依存するソリューションには、可用性とコストのリスクがある。

モデルは進化し続ける例えば、DeepSeek R1の推論能力、新しいアーキテクチャの出現など)。セキュリティ・アーキテクチャには、新しいモデルに迅速に適応し、性能の恩恵を受け続ける能力が求められます。

(3) 事業適応の深さ

ナレッジコーディングは難しい大きなモデルに対して「ビジネスを知り、シナリオを知り、顧客を知る」ことは容易ではない。セキュリティの知識、企業のセキュリティ規範、業界の特殊性を、RAG、微調整、調整などの複雑なプロジェクトを通じて段階的にコード化する必要があり、その作業負荷は膨大である。

データ品質への要求モデルの有効性は、高品質のラベリング・データ、フィードバック・データ、オペレーション・データに依存している。データの希少性、ラベリングコスト、プライバシー保護、その他の現実が、迅速な実装を制約している。

(4) ユーザーの投資アーキテクチャの変化

伝統的なセキュリティ構築では、企業の投資において深刻な不均衡がある。事後的な検知と対応(SOC、XDR、EDRなど)に多額の資金が投資され、事前のリスク管理(脆弱性管理、権限管理、資産識別)への投資は不十分である。しかし、過去のデータによると、事後的な投資の効果はほぼ飽和しており、企業は依然として頻繁に侵入されている。

左傾化への投資の必要性将来のセキュリティ・アーキテクチャは、資産管理、脆弱性管理、権限ガバナンス、暴露管理などに重点を置き、ユーザーの投資を事後対応から事前対応へと徐々にシフトさせるよう導くものでなければならない。これは技術的な問題だけでなく、ユーザーの認識や予算配分の根本的な転換でもある。

3.将来を見据えたセキュリティ・アーキテクチャの洞察

3.1 セキュリティ・アーキテクチャの進化における6つの傾向

トレンド1:AIによって指数関数的に加速するIPDRサイクル

AIは、セキュリティの識別、保護、検知、対応のサイクルの反復を加速する。さまざまなセキュリティ・コンポーネントがAIインテリジェンスとの標準化されたインターフェースを徐々に開放し、セキュリティ問題の解決を加速する。

具体的表現:

-

暴露リスクの特定(I)資産発見、脆弱性特定、権限評価:ビッグモデルは、多次元データ相関により、特定精度と適用範囲を劇的に向上させます。

-

アクティブ・プロテクション(P)暴露リスクに基づいて、自動的に保護ルールを生成し、アクセス制御を設定し、「動的防御」を実現します。

-

脅威検知 (D)ビッグモデルは、マルチソースデータ(ネットワークトラフィック、端末ログ、ビジネスアクセス)を融合し、96%-98%の精度でリアルタイムに脅威を検知します。

-

オートレスポンス(R)脅威が検出されると、システムは自動的にブロック、隔離、通知などの対応ツールを起動し、根本原因のマイニングを開始します。

トレンド2:セキュリティ・オペレーションはAIパラダイムへ、マルチプル・インテリジェンスがオペレーション・アーキテクチャの近代化を進める

従来のオペレーション・アーキテクチャからAIネイティブ・オペレーション・アーキテクチャへの進化:

従来のアーキテクチャでは、セキュリティ・プラットフォーム(SIEM、SOC、状況認識)、各種セキュリティ・コンポーネント(IDS、IPS、EDR、NACなど)は互いに独立しており、データの流れは直線的で、処理ルールは固定されており、運用は専門家の手作業による判断に強く依存していた。

複数の業種におけるAIネイティブ・アーキテクチャセキュリティのビッグモデル/インテリジェンス(脅威検知インテリジェンス、アイデンティティ・インテリジェンスなどセーフティノード、データ・セキュリティ・インテリジェンスモデルは、標準化されたインターフェイスを通じて連携することができ、モデルは独立して複数のツールを呼び出し、複数のラウンドで相互作用し、徐々に最適な決定に近づくことができる。セキュリティ担当者は、「最前線のオペレーター」から「アーキテクトとスーパーバイザー」に格上げされる。

コアの変更収集→保存→表示→手動分析」という受動的な流れから、「収集→統治→モデル推論→自動意思決定→手動監督」という能動的な処理の流れへ。

トレンド3:AIインテリジェンス・ワークフローへのセキュリティ・コンポーネントと標準化されたインターフェースの統合の促進

セキュリティ業界はこれまで、ファイアウォール、IPS、IDS、EDR、NDR、SIEM、リーク・スイープ、資産管理、その他のツールチェーンなど、コンポーネントの断片化に悩まされてきた。

AIによるアーキテクチャの最適化は、これらのコンポーネントを標準化とモジュール化に向けて進化させる:

-

インターフェースの標準化脆弱性管理、資産管理、権利管理、その他のモジュールは、大規模モデルからの直接呼び出しをサポートするために、標準的なデータ・インターフェースとAPIを提供する。

-

軽量エンベッディングエッジ推論を実現するために、ファイアウォールや端末のようなコンポーネントに直接組み込まれています。

-

セントラル・スケジューリング複雑な意思決定は中央のAIプラットフォームが行い、AIプラットフォームはツールの呼び出しを通じてコンポーネントと通信することでループを閉じる。

傾向4:保安要員の機能の根本的な変化

これは、組織マネジメントのレベルにおける重大な変化である。

過去セキュリティ担当者は、主にアラーム監査、ログ閲覧、ルール作成、イベント対応などの運用業務に従事しており、作業量が多く、反復性が高く、専門的な要件が低い。

保留警備員の仕事は一変する:

-

建築デザインセキュリティ・マクロモデル、インテリジェンスのアーキテクチャを設計し、データフローと意思決定ロジックを定義する。

-

知識コーディング企業のセキュリティ仕様、ビジネス知識をRAGを通じてモデルにエンコードし、微調整を行う。

-

インテリジェント・オペレーションセキュリティインテリジェンスの構築と運用、ワークフローの定義、パラメータの調整、例外処理

-

結果の監督AIの意思決定が健全かどうか、またドリフトしていないかどうかを監視し、タイムリーに介入する。

つまり、セキュリティ・チームはさまざまな経歴を持つ人材(AIエンジニアやデータ・サイエンティストなど)を採用する必要があり、既存の人材は認知力やスキルを大幅にアップグレードする必要がある。

トレンド5:コンピューティングとスマート・コンピューティング・リソースの融合

従来のセキュリティ・インフラ層は、主にストレージ、クエリ、集計のためのコンピューティング(CPU)リソースです。AI時代には、大規模なモデル推論のためのスマート・コンピューティング(GPU/NPU)リソースのプールを追加する必要があります。

統合形態論:

-

階層推論軽量なタスクはCPUリソースのプールによって実行され、複雑な推論はGPU賢明なアルゴリズムのプールによって実行される。

-

ダイナミックスケジューリングリアルタイムの負荷に基づいてコンピューティングリソースを自動的にスケジューリングし、無駄を省きます。

-

ローカリゼーション・サポートパブリッククラウドのAPIコールとプライベートデプロイメント、国内チップ適応の両方をサポートしている。

トレンド6:セキュアなAIネイティブアプリが従来のアプリを徐々に置き換える

モノリシックなセキュリティ・アプリケーション(従来のSIEM、NDR、DSPなど)は、煩雑なインターフェースと複雑な操作を伴う人間のユーザー向けに設計されています。AIネイティブ・アプリケーションは、インテリジェンス向けに設計されており、機械が理解できるインターフェース、自動化されたワークフロー、自律的な意思決定機能を提供します。

交換パス:

-

ファーストバッチXDR、NDR、DSPなどの有効バージョンはオンラインで劇的に改善される。

-

セカンドバッチより多くのセキュリティ・アプリケーションがAIネイティブな変換を完了し、標準化された製品ラインを形成する。

-

長期従来のアプリは淘汰され、AIネイティブアプリが主流になりつつある。

3.2 "AIネイティブ "セキュリティ技術アーキテクチャシステム

将来を見据えた完全なセキュリティ・アーキテクチャは、6つのレイヤーに分けることができる:

ティア1:インフラ・ティア(コンピューティングとスマート・コンピューティングの融合)

-

GPU/NPUスマートプール大規模モデル推論、微調整トレーニングが可能。NVIDIA、国産チップ、その他各種ハードウェアに対応。

-

CPUコンピューティングプール従来のセキュリティ・アプリケーション、データ・ストレージ、クエリ・アグリゲーションを運ぶ。

-

ネットワークインフラファイアウォール、DDoS防御、WAF、ルーティング、スイッチングといった従来のネットワーク・セキュリティ製品。

レイヤー2:セキュリティ・コントロール・コンポーネント・レイヤー(モジュール性とオープン性)

-

ターミナル/ホスト・コンポーネントEDR、端末管理、アンチウイルス。

-

ネットワークコンポーネントファイアウォール、IPS、IDS、NDR。

-

データ/ビジネス・コンポーネントデータベース監査、データベースセキュリティ、SDP、ゼロトラスト。

-

資産/管理コンポーネント資産管理、脆弱性スキャン、CMDB。

主な変更点これらのコンポーネントは、徐々に標準化されたAPIインタフェースを提供し、大規模モデルの直接呼び出しをサポートする。

第3層:データ・ベース・レイヤ(ハーモナイゼーション、ガバナンス、イネーブリング)

-

ユニファイドデータレイクネットワーク、エンドポイント、アセット、サービス、脅威インテリジェンスなど、複数のソースからのデータを集約します。

-

データガバナンスデータ収集の仕様、フィールドマッピング、クリーニングと処理、品質保証。

-

フィーチャーエンジニアリングデータのベクトル化、特徴抽出、モデルへの入力。

-

ベクトルデータベースRAGの効率的な検索をサポートするストア埋め込み。

設計原則一度集めれば何度でも使える。様々な大型モデルやアプリケーションが同じデータベースを共有し、重複ドッキングを防ぎます。

レイヤー4:AIプラットフォームのベースレイヤー(機能とサービス)

-

大型モデル・サービスセキュリティ・ファウンデーション・ビッグ・モデル、バーティカル・ドメイン・ビッグ・モデル(脅威検知、データセキュリティなど)、オープンソースモデル(DeepSeek、Qwen、LLaMAなど)。

-

RAGサービス知識ベース管理、ベクトル検索、文脈強調。

-

微調整サービスデータの準備、トレーニング、評価、配備。

-

プロンプトエンジニアリングシステム・キュー・ワード・デザイン、フューショット例、出力フォーマット・コントロール。

-

インテリジェントボディ開発フレームワークエージェントデザイン、ツールバインディング、ワークフローオーケストレーション、マルチラウンドインタラクション。

レイヤー5:インテリジェント・ボディおよびアプリケーション・レイヤー(ロボット指向設計)

-

標準化された安全インテリジェンス脅威検知レスポンス・インテリジェンス、アイデンティティ・セキュリティ・インテリジェンス、データ・セキュリティ・インテリジェンスなど、すぐにご利用いただけます。

-

インテリゲンチャのカスタマイズ例えば、「ビジネス異常監視」、「HW警備アシスタント」など。

-

コラボレーションと振付複数のインテリジェンスが、イベントドリブン、メッセージキューイング、その他のメカニズムを通じて協働し、完全なワークフローを形成する。

レイヤー6:ビジネスシナリオレイヤー(バーティカルイネーブルメント)

-

安全な操作インテリジェントなボディベースのデイリーアラーム処理、イベント調査、レポート作成。

-

データセキュリティデータ資産の識別、アクセス行動の監視、機密情報の保護。

-

アイデンティティの安全性パーミッションガバナンス、異常行動検出、アクセス制御。

-

その他のシーンアプリケーション・セキュリティ、コンテナ・セキュリティ、IoTセキュリティなど。

3.3 セキュリティ・アプリケーションとアーキテクチャの典型的な進化経路

従来のNOWセキュリティ・システム」から「AIネイティブの未来型セキュリティ・システム」への進化は、以下の段階に分けられる:

NOWセキュリティシステム(現状維持):

-

人の層:セキュリティアナリスト、SOCオペレータ、インフラ管理者。

-

プロセス層:アラームレビュー、ログクエリー、マニュアル調査、マニュアル対応。

-

ルールレイヤー:検出ルール、アラームスクリーニングルール、ホワイトリストルール。

-

ログ層:ネットワークログ、端末ログ。

-

制御層:ファイアウォール、IPS、EDRなどの分散型コンポーネント。

将来のセキュリティシステム(目標):

-

人の層:セキュリティ・アーキテクト、AIエンジニア、スマートボディ・オペレーター。

-

プロセス層:インテリジェンスは、人間の監督を除いて、ほとんどの作業を自律的に行う。

-

インテリジェント・ボディ・レイヤ:複数のドメイン・インテリジェンス(検知クラス、データ・セキュリティ・クラス、アイデンティティ・セキュリティ・クラスなど)。

-

データレイヤー:複数のインテリジェンスによる共有をサポートする統合データレイク。

-

制御層:標準化されたインターフェイスを通じてインテリジェンスと協働する。

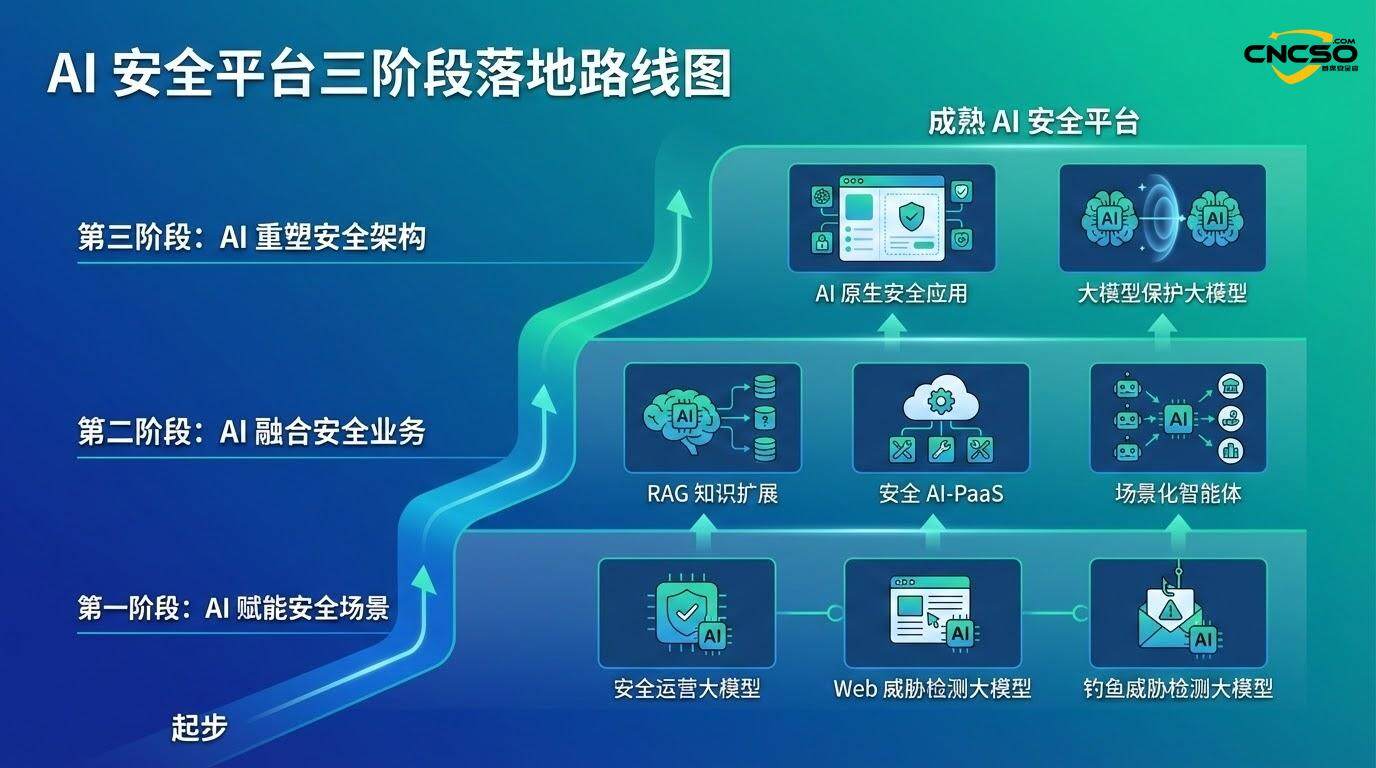

4. AIセキュリティ・プラットフォーム着陸方法

4.1 段階的建設ルート

AIセキュリティ・プラットフォームの導入は一朝一夕にできるものではなく、3つの段階を経て、段階的かつ反復的なアプローチを取る必要がある:

フェーズ1:AIを活用したセキュリティ・シナリオ(基本的な能力構築、6~12か月)

目的特定のセキュリティシナリオにおけるAIの価値を迅速に検証し、信頼性を高める。

主要業務:

-

セキュリティ・マクロモデリング・システムの基本フレームワークの構築

-

データ・ベースの構築:データ収集の仕様、ストレージ・アーキテクチャ、ガバナンス・プロセスを決定する。

-

ビッグ・モデル・ベースの構築:ベース・モデル(Deep Securityビッグ・モデル、オープン・ソース・モデルなどを使用可能)を選択し、推論サービスをデプロイする。

-

インフラのセットアップ:GPU演算リソース、モニタリング、アラートシステムの準備。

-

-

データ・ドッキングの仕様設計とガバナンスへの取り組み

-

モデル/プラットフォーム/コンポーネントのデータ仕様の調整:データフィールド、フォーマット、フローを定義する。

-

南北のインターフェイスが開放され、コンポーネントからプラットフォームへのデータ流入と、モデル結果のコンポーネントへのフィードバックが保証される。

-

SOARの統合、作業指示プロセスのインターフェイスなど:自動廃棄への完全なリンク。

-

-

初のアウトオブボックスモデルが稼動

-

好む価値の高い、見やすいシナリオ:

-

安全操業の偉大なモデルアラーム分類、相関、根本原因マイニング、意思決定提案。効果:精度95%、誤報を大幅に削減。

-

ウェブ脅威検知ビッグモデル対象:WebShell、インジェクション、XSSなどの攻撃検知。効果:精度98%.

-

フィッシング脅威検知大規模モデルメール内容の意味認識、URL検出、添付ファイル分析。効果:2400通以上のフィッシングメールを検知、攻撃に対して95%の検知率。

-

-

期待される結果ユーザーはAIの効果(アラームの大幅な削減、分析時間の短縮、脆弱性の検出率の向上)を直感的に感じることができ、その後の投資に対する納得感を得ることができる。

フェーズ2:AIを統合したセキュリティ運用(パフォーマンスの最適化、12~24カ月)

目的AIとセキュリティ事業の融合を深め、一点突破からシステム最適化まで「ブレークスルー」効果を実現する。

主要業務:

-

モデル効果チューニングの最適化

-

継続的なフィードバックのループを確立する:ユーザーによる誤報のラベル付け、操作のフィードバックを収集する。

-

モデルのアップグレード反復:オンライン学習、再トレーニング、フィードバックデータに基づくバージョン更新。

-

カスタマイズされた仕様のインポート:企業固有の安全仕様とビジネス知識をモデルにインポートし、適応性を高める。

-

-

セキュアなAI-PaaSカスタマイズ・イノベーション

-

RAGエクステンションユーザーは、企業のセキュリティ仕様書、資産管理文書、セキュリティ知識ベースをインポートして、モデルが「ビジネスを理解」できるようにすることができる。

-

ワークフローの定義ユーザは、プラットフォームフレームワークに基づいて、セキュリティインテリジェンスのためのパーソナライズされたワークフローを定義します。

-

シナリオベースのアプリケーション開発資産セキュリティ管理」、「従業員セキュリティ・アシスタント」、「HWウォッチ」などのカスタマイズされたインテリジェンス。

-

-

AI+セキュリティシナリオの応用を深める

-

データ・アクセス・リスクのマクロモデリング異常なデータアクセス行動をリアルタイムで特定し、漏えいのリスクがあるかどうかを判断する。

-

権威のビッグモデルと行動リスク特権の異常使用、異常ログイン、特権の不正使用などを監視する。

-

AIレッドチーム」の継続的評価大規模なモデルを定期的に使用した侵入テストと脆弱性マイニングを行い、防御レベルを継続的に向上させる。

-

期待される結果複数のセキュリティシナリオでAIネイティブアプリケーションを実現し、ワークフロー自動化率は70-80%、セキュリティ運用コストを大幅に削減し、ユーザー依存を深化させる。

フェーズ 3:AI がセキュリティ・アーキテクチャを再構築する(全体的な変革、24 カ月以上)

目的AIを中心とした新たなセキュリティ・アーキテクチャを構築し、「人間+AI」の最適なシナジーを実現する。

主要業務:

-

AIによるセキュリティ業務の変革

-

従来のセキュリティ・プラットフォーム(SIEM、SOC、XDRなど)をAIネイティブ・アプリケーションに変える。

-

セキュリティ・アプリケーションとセキュリティ・インテリジェンスは、手を取り合って統合ソリューションを形成する。

-

アーキテクチャーの中核は、「ツールセット」から「インテリジェンスのネットワーク」へと移行した。

-

-

セキュリティAI-PaaSのカスタマイズ革新が深まる

-

ユーザーはプラットフォームに基づいて、より多くのセキュリティ・インテリジェンスを構築する。

-

業界セキュリティ・コーパスの作成とファインチューニングを通じて、業界固有のセキュリティ・マクロモデルを構築する。

-

産業-企業-セクターのマルチレベル・モデリング・システムを形成する。

-

-

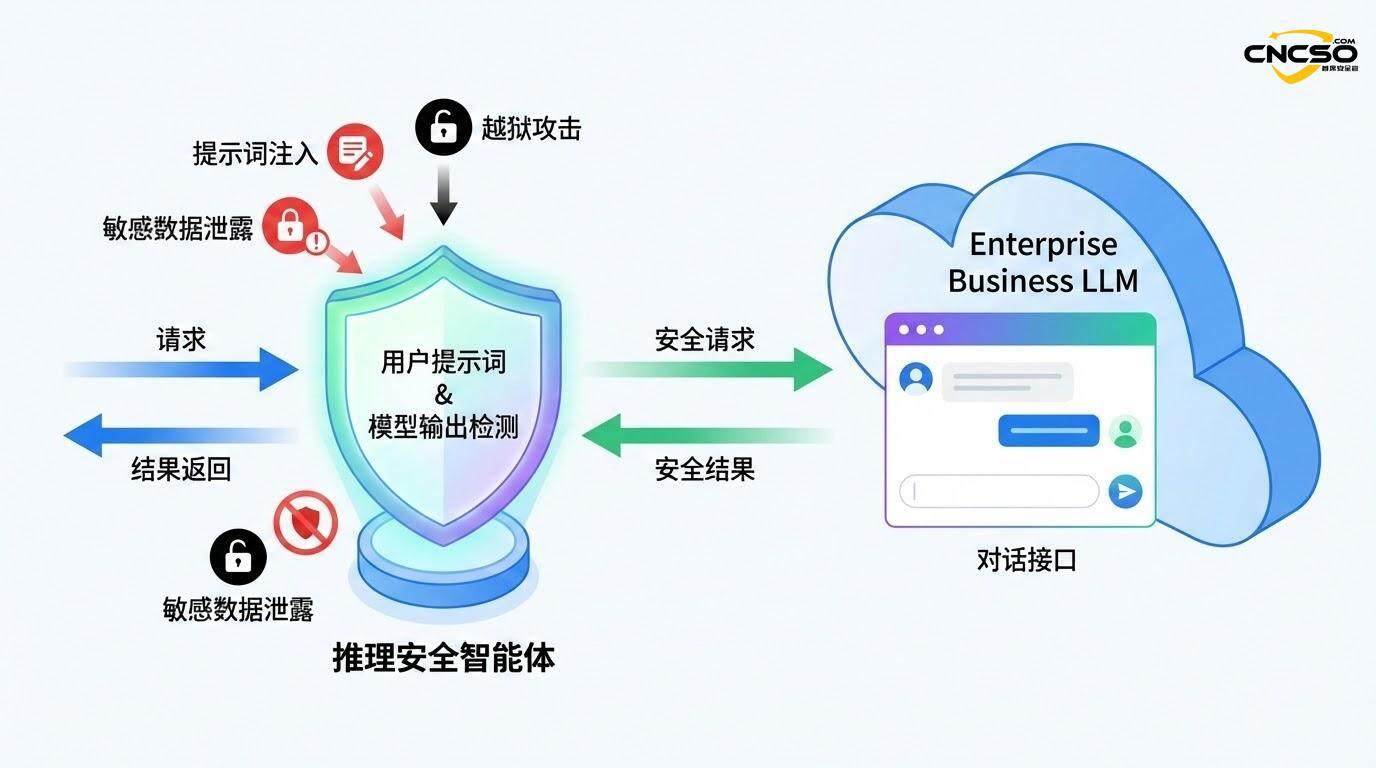

ビッグモデルがビッグモデルを守る

-

企業内のビッグモデルを保護する必要がある(プロンプト・インジェクション、脱獄、データ漏洩など)。

-

セキュリティ・インテリジェンスは、大規模なビジネスモデルのセキュリティ保護を提供するために、標準的なAPIインターフェースを通じてMaaSモードで提供される。

-

ビジネスAI生成→セキュリティAI検知→結果返却」の完全なクローズドループを形成する。

-

期待される結果セキュリティ担当者はアーキテクチャー、ナレッジ・コーディング、意思決定の監督に専念し、AIが95%以上の日常業務を担当する。

4.2 典型的な着陸練習のシナリオ

AIセキュリティ・プラットフォームの価値を具体的に説明するために、実際の展開で検証されたいくつかの典型的なシナリオを以下に挙げる:

シナリオ1:グループ向けセキュリティ・アシスタント・インテリジェンス

ビジネス・ペイン・ポイント:

-

セキュリティ部門が脆弱性/侵入を発見した後、業務部門と連絡を取り合い、調査や作業指示のフォローアップを行う必要があり、セキュリティ担当者のエネルギーの1/3が費やされる。

-

フィッシング・メールの訓練で全社をカバーするのは難しいし、被害に遭った人の数が多ければ、その後の連絡確認や意識教育の作業量も膨大になる。

-

UEBA(User and Entity Behavioural Analysis:ユーザーとエンティティの行動分析)は、例外発生後に手動で確認する必要があるため、大幅に割引されている。

AIアシスタント・プログラム:

-

ビッグモデルは、自然言語対話を通じて、一般従業員との例外確認、安全教育、作業指示のフォローアップを行う。

-

警備員が介入するのは、例外的な場合に限られる。

地価:

-

従業員との日々のコミュニケーションを手作業で完結させる代わりに、セキュリティ担当者のエネルギーを大幅に解放する。

-

アラーム閉鎖率、UEBA検出の有効性、フィッシング訓練カバー率を向上させる。

-

安全チームの "存在感 "と、一般スタッフによる安全作業への高い認識度を高める。

シナリオ2:HW有人警備ロボット

ビジネス・ペイン・ポイント:

-

攻撃と防御の演習(HW)では、警備スタッフは毎日9時に到着した後、パトロール(警報、交通、スクリプト、ミススイープなど)に多くの時間を費やし、その結果、脅威にタイムリーに対応できなかった。

AIロボティクス・プログラム:

-

検査タスクは午後8時30分に自動的に開始され、検査レポートが作成される。

-

これには、アラームの集計、トラフィックの異常、検出ルールのバックログ、スイープの追加漏れなど、複数の次元が含まれる。

-

警備員は到着後すぐに報告書を閲覧し、脅威の分析と処分に直行する。

地価:

-

30-40%.些細な検査にかかる時間を節約。

-

緊急対応のスピードと事故処理の効率を向上させる。

-

レポートは自動的に作成され、日々の集計作業の負担は大幅に軽減される。

シナリオ3:大規模なモデル推論 セキュリティ・インテリジェンス機関

ビジネス・ペイン・ポイント:

-

企業はオープンソースのビッグモデルを導入し、あらゆる種類のビジネスアプリケーションをサポートしている。

-

悪意のあるユーザーは、プロンプト・インジェクション攻撃を行い、モデルに問題のあるコンテンツを生成させたり、機密情報を開示させたり、悪意のあるコードを実行させたりすることができる。

-

専門的かつ効率的な保護手段の欠如。

セーフスマート・プログラム:

-

セキュリティ・インテリジェンスによる多角的な検知は、ユーザーからのプロンプトがビジネス・マクロモデルに入力される前に行われる:

-

キューワードインジェクション検出(悪意のあるコマンド、脱獄の試みを識別する)

-

コンプライアンス・チェック(安全規範違反のチェック)

-

センシティブデータ検知(センシティブフィールドの漏洩の遮断)

-

リソース枯渇検知(DoS攻撃防止)

-

-

ビジネス・マクロモデルの出力も、有害なコンテンツの生成を防ぐために検査される。

地価:

-

企業のAIアプリケーションに包括的なセキュリティを提供する。

-

APIインターフェースの公開を通じて、「セキュリティ・モデル」が「ビジネス・モデル」を保護し、「ビッグ・モデルがビッグ・モデルを保護する」というパラダイムを形成する。

シナリオ4:セキュリティ・レポート作成のインテリジェンス

ビジネス・ペイン・ポイント:

-

企業はさまざまな安全報告書(日報、週報、月報、HW報告書、検査報告書など)を作成する必要があり、それは多くの労力と繰り返しになる。

-

異なるフォーマットや異なる内容のレポートを標準化するのは難しい。

インテリジェント・ボディ・プログラム:

-

ユーザー定義のレポートテンプレート、主要指標、コンテンツ構造。

-

インテリジェント・ボディがグラウンドを自動化する:

-

必要なデータの取得(アラート、脆弱性、イベントなど)

-

分析のための複数のきめ細かい大規模モデルの呼び出し(脅威分析モデル、統計データモデルなど)

-

最終報告書を作成するために、集計、整理、装飾を行う。

-

地価:

-

レポート作成の作業量を大幅に削減。

-

報告の質と一貫性を高める。

-

アナリストは、より価値の高い業務に専念できる。

4.3 多様な協力形態

企業は、AIセキュリティ・プラットフォームを構築する際に、以下のような多面的なコラボレーション・アプローチを模索することができる:

共同技術革新

-

AI+セキュリティ研究プロジェクトAIを活用したネットワークセキュリティのインテリジェント検知」など、国家レベルおよび産業レベルの研究プロジェクトに共同で応募する。

-

ジョイント・イノベーション・ラボラトリー最先端のトピック(攻撃対策、プライバシー保護など)について、大学や研究機関と協力する。

業界標準と規範の研究

-

AIサイバーセキュリティ標準開発の実施セキュリティ・インテリジェンス・ボディ・インターフェース仕様」や「セキュリティ・ラージ・モデル評価システム」など、セキュリティAIの国家および業界標準化に参加。

-

ベストプラクティスのアウトプット実践から学んだ教訓をまとめ、産業界に指針を示す。

人材育成と建設

-

AIセキュリティ職の人材育成大学と共同でAIセキュリティエンジニアやセキュリティアーキテクトを育成する。

-

継続教育プログラム既存のセキュリティ担当者を対象としたAI変革トレーニング。

商業化とマーケティング

-

業界ソリューションを発表金融、電力、ヘルスケアなどの主要産業向けに、垂直統合型のAIセキュリティ・ソリューションを開発。

-

ジョイント・マーケティング共同出展、成功事例の出版、技術セミナーの実施。

5.参考文献

Vaswani, A., et al. "Attention Is All You Need". 神経情報処理システムの進歩, 30.

OpenAI(2022-2024)。 ChatGPTシリーズ テクニカルレポート・テクニカルペーパー.

DeepSeek (2025). "DeepSeek-R1:大規模言語モデル推論への強化学習アプローチ".

ガートナー(2024年)。 "2024 North America Security & Risk Management Summit - Technology Trends Report".

DeepService AIセキュリティプラットフォーム - 2024-2025年のライブ展開統計レポート。

MITRE ATT&CK フレームワークとサイバーキルチェーン分析 - セキュリティ運用のベストプラクティス。

企業のセキュリティ投資と運用効果の分析 - 国内企業1000社超のサンプルに基づく調査データ、2024年

DeepSecurity Security Intelligence Body 代表的なアプリケーション事例データベース - セキュリティ運用、脅威検出、データセキュリティ、アイデンティティセキュリティなど、幅広い垂直分野をカバー。

DeepSignのAIセキュリティプラットフォーム構築に関するホワイトペーパー - 技術アーキテクチャ、段階的構築ルート、着地型コンテンツの例を詳しく解説しています。

ISO/IEC 27001、NISTサイバーセキュリティフレームワーク、国家重要情報基盤保護規則。

元記事はChief Security Officerによるもので、転載の際はhttps://www.cncso.com/jp/ai-security-platform-implementation.html。