Краткое содержание

2026.Глобальный ландшафт безопасности претерпевает фундаментальные изменения. Безопасность искусственного интеллектаЛандшафт претерпевает фундаментальную перестройку. В ответ на глобальный рост до 4,8 млн.Нехватка талантов в области кибербезопасностиВ любой момент, когда технология ИИ взрывается, организации массово применяют крупные модели развернутых интеллектуальных систем ИИ, работающих круглосуточно и без выходных. Однако.Эти автономные системы с высокими привилегиями, работающие в режиме 24/7, становятся главной мишенью для злоумышленников. Такие организации по безопасности, как Palo Alto Networks, Moody's и CrowdStrike, предупреждают, что в 2026 году интеллектуальный искусственный интеллект станет самой большой внутренней/внешней угрозой для предприятий. Традиционные системы защиты терпят крах, и новые системы безопасности, управляемые искусственным интеллектом, становятся новой парадигмой безопасности.

I. Природа кризиса безопасности ИИ

1.1 Риск развертывания, обусловленный нехваткой талантов

Глобальный дефицит навыков в области кибербезопасности достиг 4,8 миллиона рабочих мест. В частности:

- 95% у команды кибербезопасности есть хотя бы один недостаток критических навыков

- 54% предприятий при выявлении конфиденциальных данных полагаются на документацию разработчиков, содержащую ошибки.

- Только 19% Организации "очень уверены" в точности своих списков API.

По прогнозам Gartner, к концу 2026 года количество специалистов, работающих в сфере управления персоналом, увеличится.В корпоративные приложения 40% будут интегрированы интеллектуальные органы искусственного интеллекта(по сравнению с менее чем 51 TP3T в начале 2025 года). Этот экспоненциальный рост отражает актуальность проблемы, но в то же время обнажает фундаментальное противоречие: организации пытаются заполнить пробел в знаниях в области безопасности недостаточно проверенными системами искусственного интеллекта.

1.2 Кризис привилегий "проблема суперпользователя"

Для быстрого развертывания и эффективной работы организации часто предоставляют искусственному интеллекту чрезмерные привилегии - доступ к базам данных, вызовы API, привилегии системного администратора, доступ к почтовой системе и так далее. Это известно как "проблема суперпользователя".

Венди Уитмор, руководитель службы безопасности компании Palo Alto Networks, ясно дала понять это:Интеллектуальный искусственный интеллект станет самой большой инсайдерской угрозой для бизнеса в 2026 году.

Три основные опасности централизации власти:

- Риск цепного доступаКонтролируемый интеллект позволяет организовать цепочку доступа к критически важной инфраструктуре предприятия.

- Бесшовное окно атакиВ отличие от сотрудников, интеллект находится в режиме онлайн 24/7 и может быть атакован в любой момент.

- автономный разрушительный потенциалХорошо сконструированной инъекции подсказки достаточно, чтобы злоумышленник получил доступ к автономному "инсайдеру".

II. Многоуровневая поверхность атаки интеллектов ИИ

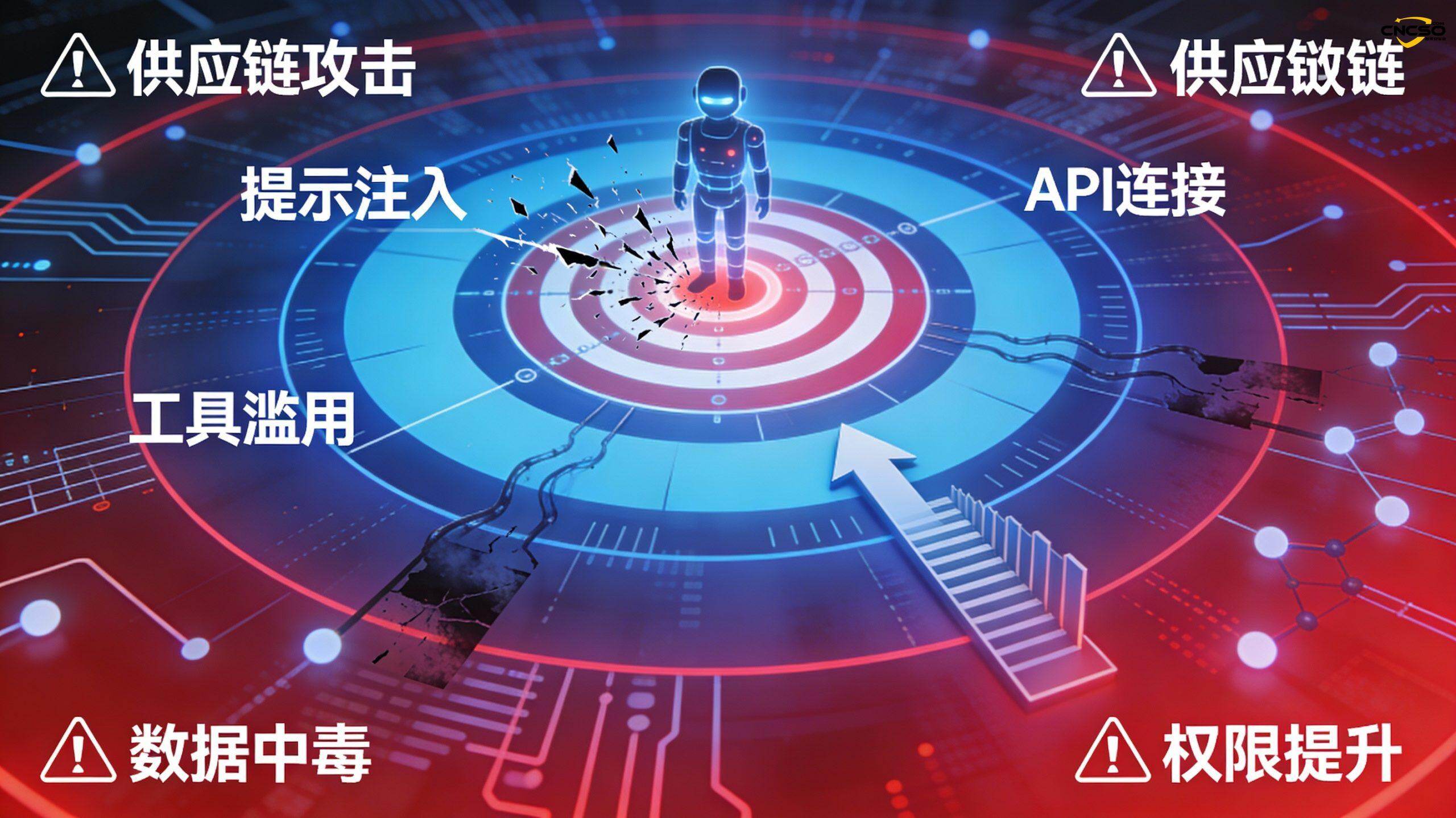

2.1 Пятислойная структура поверхности атаки

Поверхность атак систем искусственного интеллекта значительно превышает поверхность атак традиционных приложений, в том числе:

| уровень | Тип угрозы | Специфические риски |

|---|---|---|

| моделирующий слой | Кража модели, внедрение черного хода | Утечка интеллектуальной собственности, злоумышленные действия |

| слой данных | Отравление обучающих данных, загрязнение входных данных | Фальсификация принятия решений, утечка конфиденциальной информации |

| уровень инфраструктуры | Злоупотребление API, компрометация учетных записей служб | Повышение авторитета, перемещение по службе |

| слой трубопровода | Атаки на цепочки поставок, зависимость от загрязнения | Заражение всей сети и широкомасштабное разрушение |

| контрольный слой | Повышение авторитета, перемещение по службе | Централизация власти, падение контроля над доменами |

2.2 Основные векторы атак

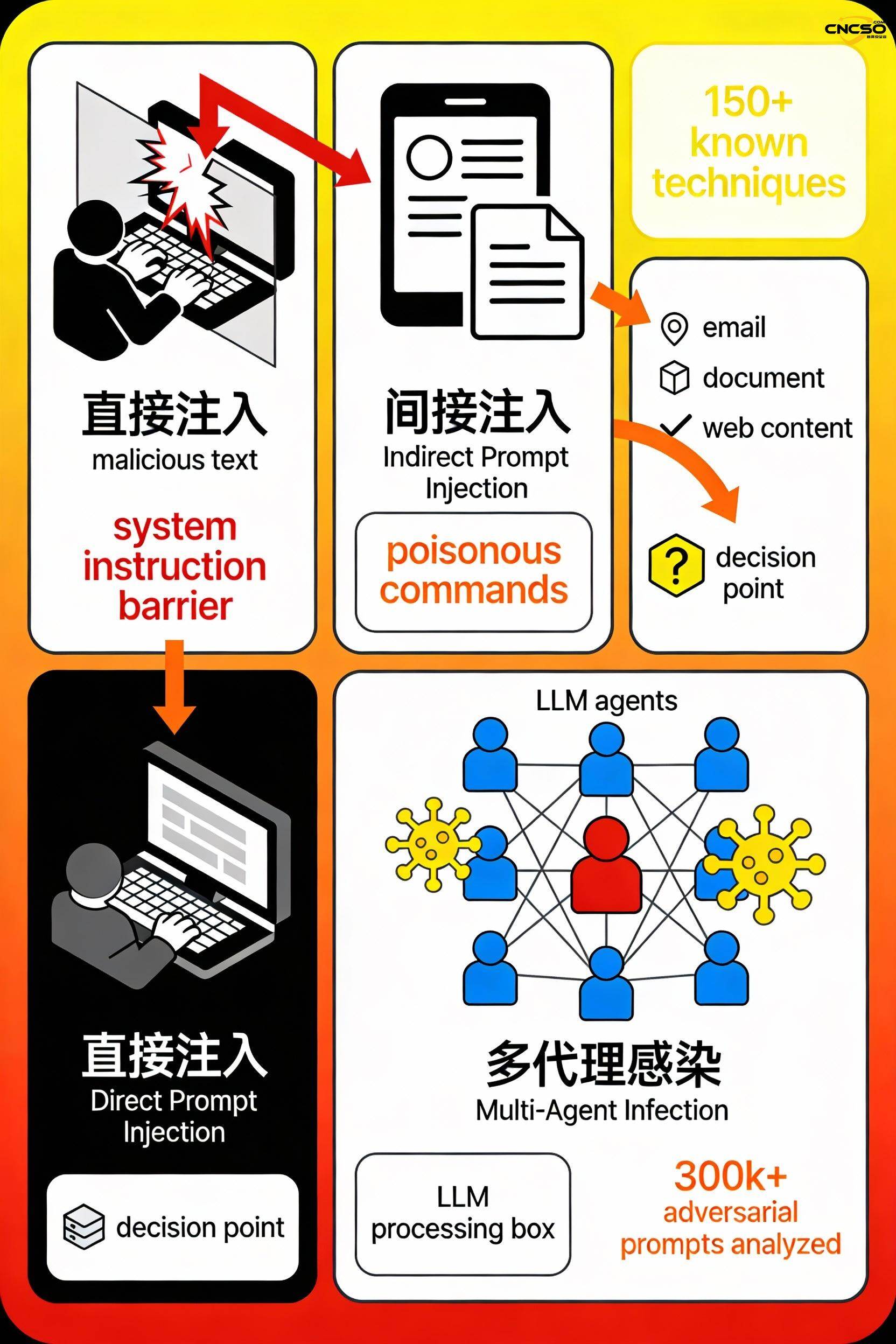

Инъекция кия (150+ известных техник)

- Прямое внедрение: пользователь явно вводит вредоносные команды, чтобы обойти системные подсказки

- Косвенное внедрение: вредоносные инструкции, скрытые в электронных письмах, документах, веб-страницах.

- Мультиагентная инфекция: поврежденный агент распространяет вредоносные инструкции среди других агентов, например, распространение вируса

Злоупотребление инструментами и уязвимости API

- Несанкционированные вызовы API приводят к повышению прав доступа к данным

- DDoS-атаки переполняют внешние системы через API-флуд

- Случай уязвимости AgentSmith: вредоносная конфигурация агента может украсть ключи API OpenAI, данные подсказок и пользовательские файлы

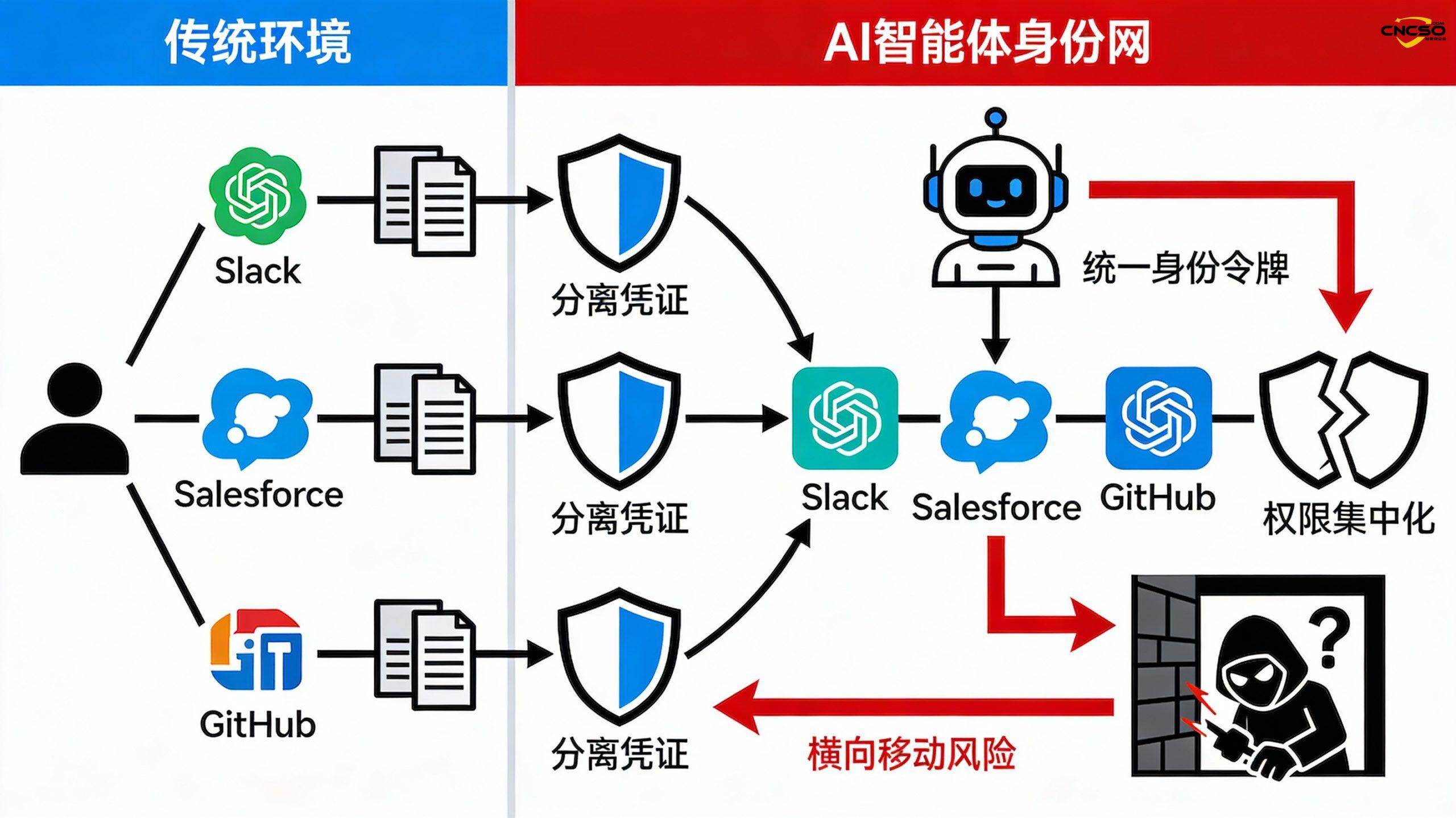

Уязвимость IdentityMesh (централизация разрешений в разных системах)

- Традиционная среда: пользователи имеют несколько изолированных учетных данных, каждая система аутентифицируется независимо

- AI Intelligentsia: единый токен идентификации для различных платформ, разрушение границ безопасности

- Последствия: Злоумышленники могут добиться беспрепятственного межсистемного повышения привилегий и латерального перемещения.

Отравление данных и византийская атака

- Внесение вредоносных образцов в обучающие данные приводит к тому, что модели обучаются вредоносному поведению

- Скомпрометированная разведка вводит ложную информацию во внутренние системы, разрушая саму оборонную инфраструктуру.

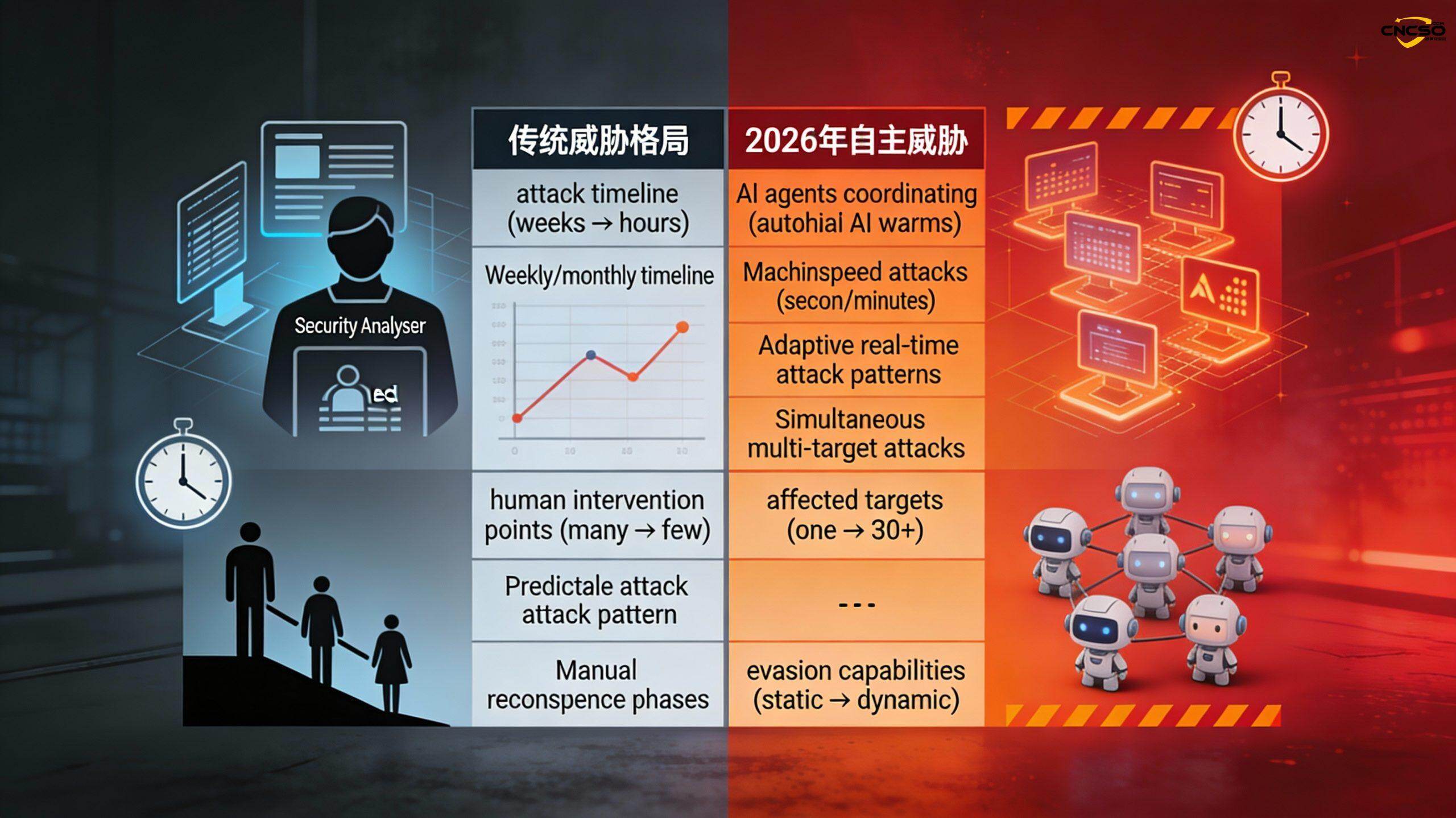

iii. угроза автономных атак в 2026 году

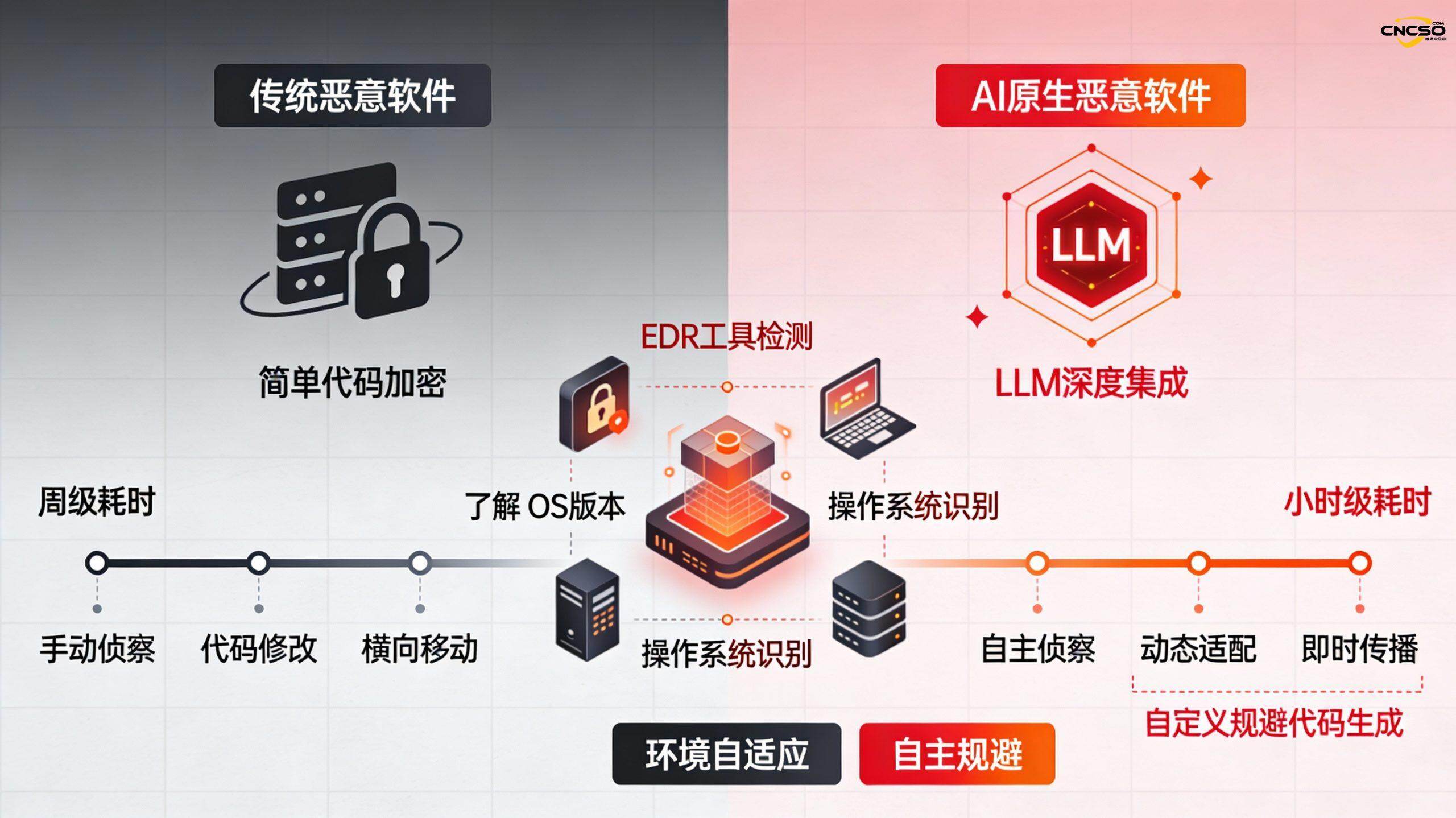

3.1 Эволюция вредоносных программ, основанных на искусственном интеллекте

Переход от традиционных полиморфных вредоносных программ (еженедельные затраты времени, фиксированное поведение) к нативным вредоносным программам с искусственным интеллектом (ежечасные затраты времени, адаптивное уклонение).

Характеристики кейса PromptLock:

- Получение информации о целевой защитной среде в режиме реального времени (сканирование на наличие инструментов EDR, версии ОС)

- Динамически переписывайте исходный код, чтобы обойти определенные сигнатуры

- цепочка атак отНедели, сжатые до минут

- Автономное боковое движение без вмешательства человека

3.2 Групповая атака нескольких агентов: деятельность GTG-1002

Ноябрь 2025 года, реальные события, зафиксированные Антропом:

| норма | числовое значение | значение |

|---|---|---|

| одновременная цель | 30 международных организаций | Средняя производительность APT |

| автономная реализация | 80-90% | Только 4-6 точек принятия решения человеком |

| самопознание | 0个 | Все жертвы не обнаружили себя |

| фаза атаки | Разведка → первоначальный доступ → боковое перемещение → извлечение данных | Ссылка на полную автоматизацию |

Основные выводы: Небольшие группы атаки теперь могут использовать возможности ИИ для того, что раньше требовало больших команд. Время реакции человека больше не является ограничивающим фактором.

IV. Система управления рисками искусственного интеллекта

4.1 Управление безопасностью ИИ (AISPM)

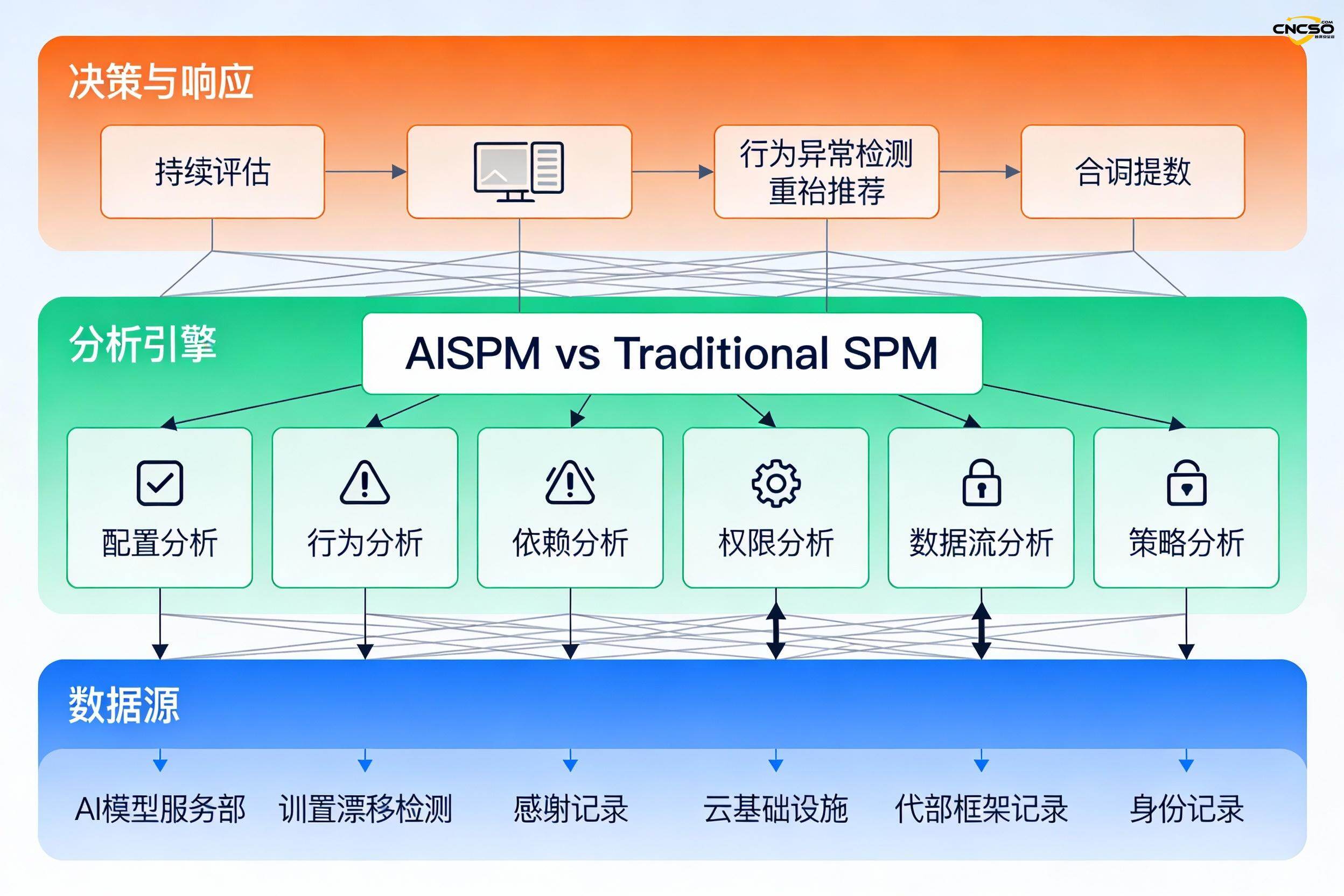

Основные различия между AISPM и традиционным SPM:

Традиционные SPM-инструменты совершенно неэффективны против угроз, специфичных для ИИ (не могут обнаружить внедрение подсказок, инверсию модели, повышение привилегий).

Четыре основные возможности AISPM:

- Постоянная оценка ситуации - Мониторинг систем ИИ, моделей и конвейеров данных в режиме реального времени для обнаружения теневых внедрений

- Обнаружение дрейфа конфигурации - Отмечайте любые несанкционированные разрешения, параметры, изменения конфигурации развертывания.

- Обнаружение поведенческих аномалий - Установите нормальный базовый уровень для обнаружения в реальном времени исключений из вызовов API, злоупотребления учетными данными, рекурсивных циклов.

- Автоматизированное управление уязвимостями - Обнаружение и приоритизация уязвимостей в обучающем конвейере и модельном коде

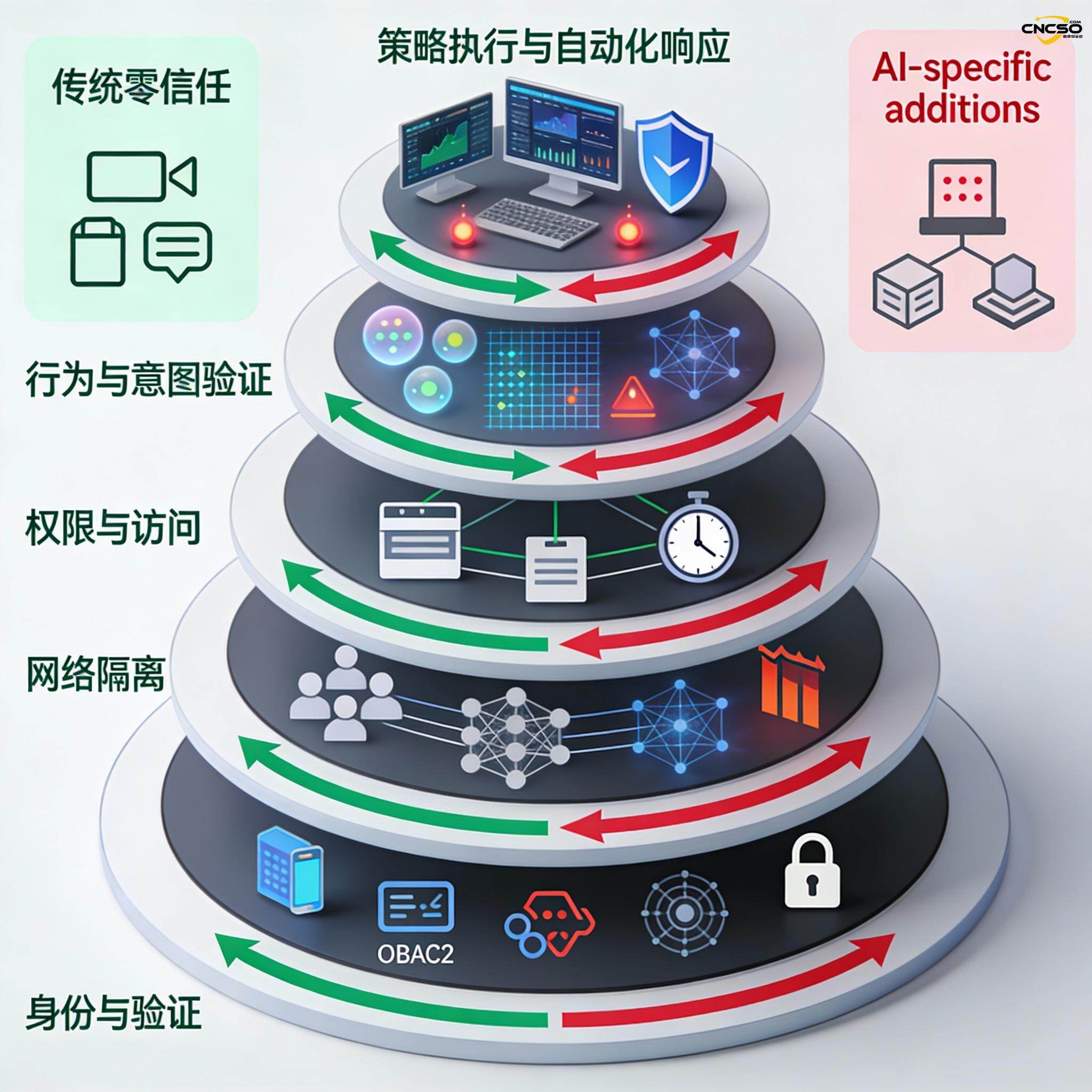

4.2 Пятиуровневая модель для архитектуры ИИ с нулевым доверием

Многослойная система защиты:

Уровень 5: Исполнение стратегии и автоматическое реагирование

↑ Система политик в реальном времени, автоматическая изоляция, быстрое реагирование

Уровень 4: Проверка поведения и намерений

↑ Семантическая проверка, анализ шаблонов, обнаружение аномалий

Уровень 3: Привилегии и контроль доступа

↑ Наименьшие привилегии, истечение срока действия, доступ на основе ролей

Уровень 2: изоляция сети

↑ Дифференциальная сегментация, ограниченное межагентное взаимодействие, зашифрованная связь

Уровень 1: идентификация и аутентификация

└─ Цифровые идентификационные токены, OAuth2, многофакторная аутентификация

4.3 Применение системы управления рисками ИИ NIST

Четырехконтурная итерационная модель:

- Управление (GOVERN) - Формирование культуры рисков и четкой структуры управления

- Картирование (MAP) - Позиционирование систем искусственного интеллекта, технологий распознавания и социальных последствий

- Измерение (MEASURE) - Оценка функциональности, качества данных, безопасности и здоровья

- Управление (MANAGE) - Развертывание системы контроля, меры по снижению воздействия, реагирование на инциденты

V. Пятиэтапная программа реализации управления на 2026 год

Шаг 1: Аудит обнаружения прокси-сервера

- Перечислите все инструменты искусственного интеллекта и системы автоматизации

- Картографирование разрешений, интеграция, доступ к данным для каждого агента

- Выявление неуправляемых ИТ-развертываний "теневого ИИ"

Шаг 2: Назначение личности и управление доступом

- Присвоение уникальной цифровой идентификации каждому агенту

- Централизованный контроль доступа и управление политиками

- Установление четкой ответственности и подотчетности

Шаг 3: Защитные ограждения на основе политики и автоматизация

- Определение тонких политик доступа и развертывания (политика как код)

- Развертывание автоматизированных ограждений для обеспечения правопорядка в режиме реального времени

- Автоматические средства защиты (отмена привилегий, отключение прокси)

Шаг 4: Мониторинг и индикаторы

- Определите ключевые KPI (нарушения политики, время отклика, количество ошибок).

- Установка пороговых значений исключений и предупреждений в реальном времени

- Создайте приборную панель соответствия

Шаг 5: Аудит и соответствие

- Сопоставление нормативных требований с политикой управления

- Автоматизированная отчетность о соблюдении требований и сбор доказательств

- Создание полного аудиторского следа

VI. Основная оборонная стратегия

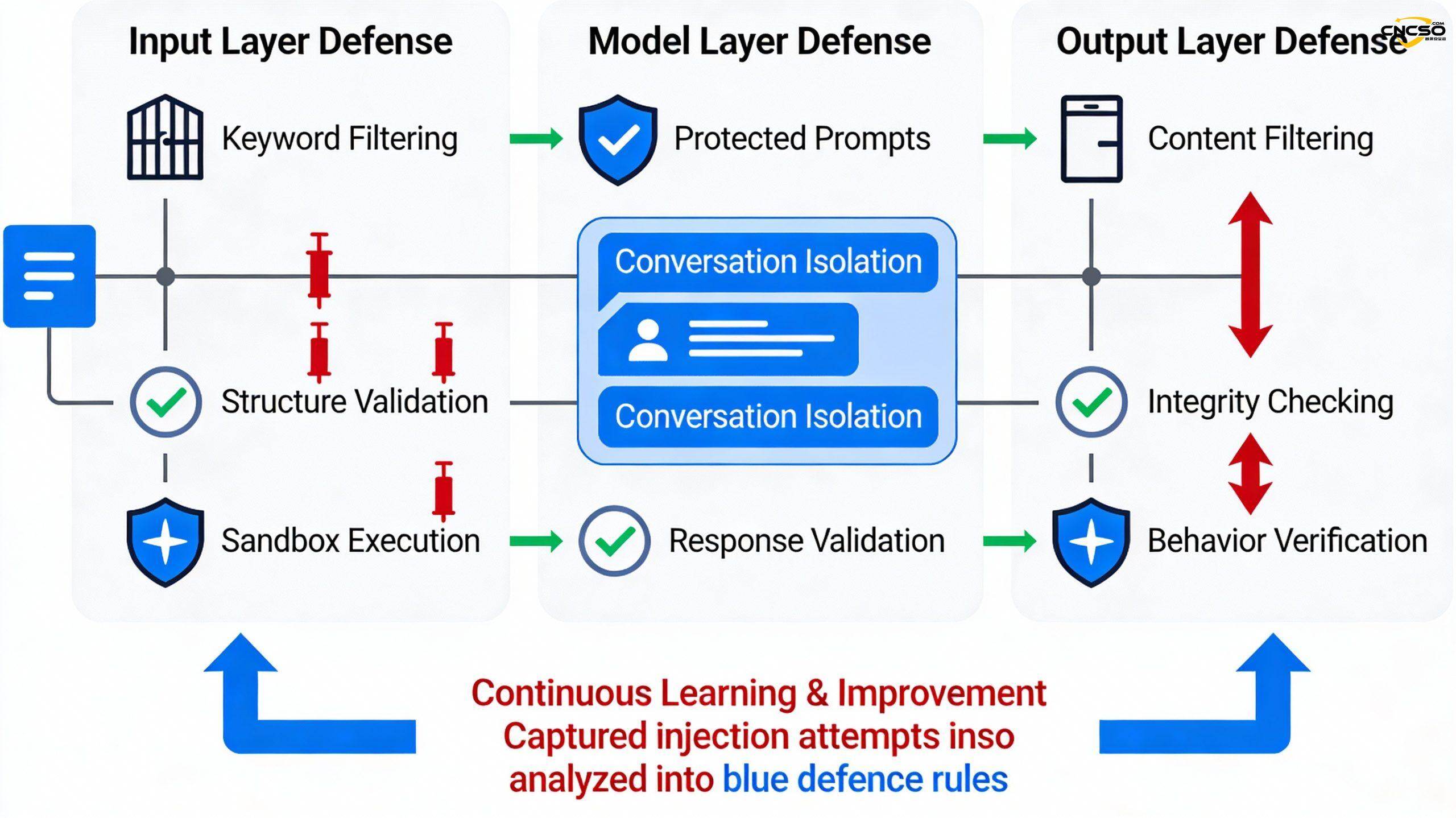

6.1 Три уровня защиты от вброса реплик

- входной слой - Ключевые слова: фильтрация, структурная проверка, выполнение в песочнице

- моделирующий слой - Усиление системных подсказок, разделение нескольких раундов диалога, проверка ответов

- выходной слой - Фильтрация содержимого, проверка целостности, проверка поведения

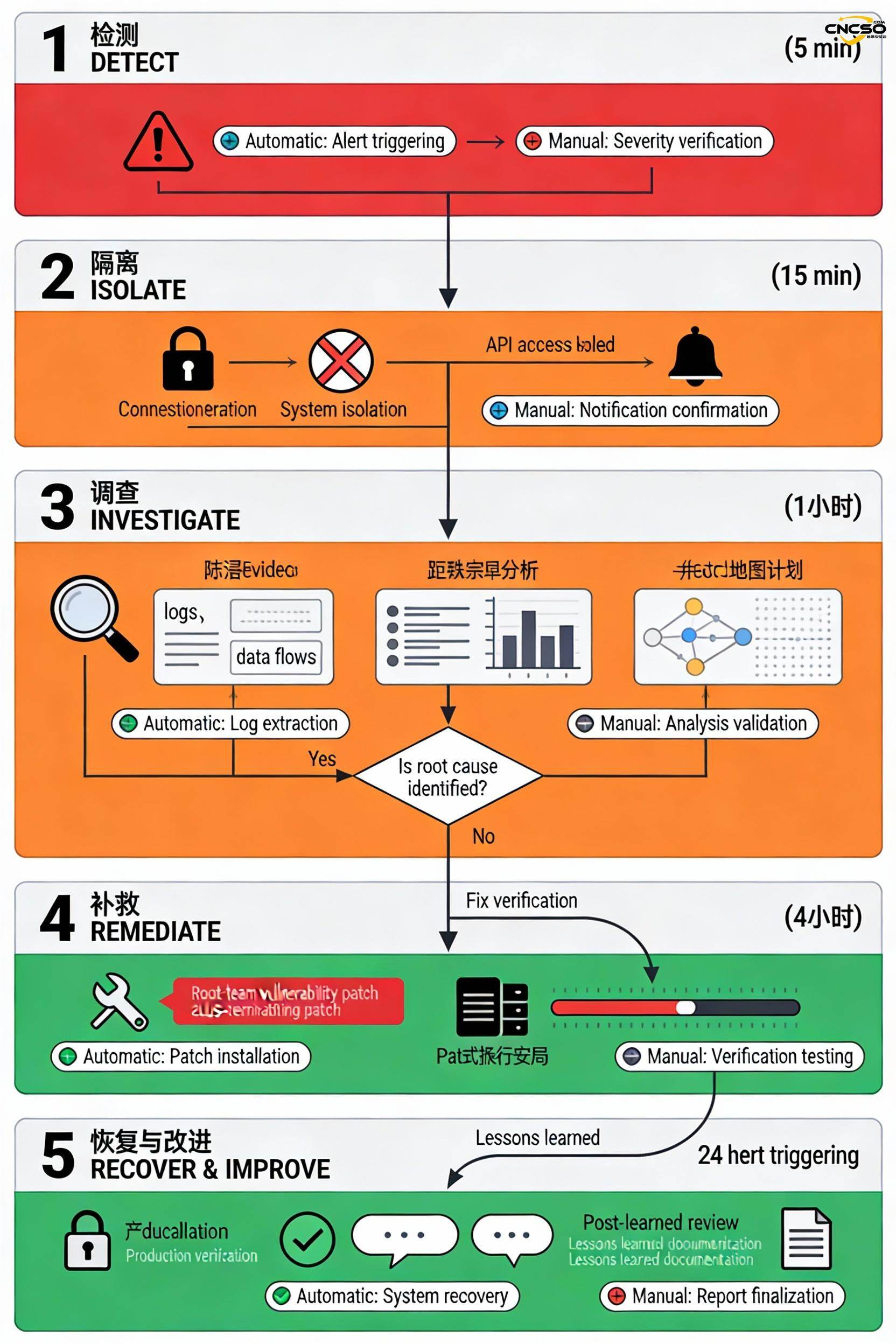

6.2 Пятиэтапный процесс реагирования на инциденты

| точка | раз | Ключевые действия |

|---|---|---|

| зондирование | <5 минут | Сигнализация, подтверждение, классификация |

| без права переписки | <15 минут | Отмена разрешений, отключение, отключение доступа |

| зонд | <1 час | Сбор доказательств, определение масштаба, анализ первопричин |

| восстановление | <4 часа | Закрытие уязвимостей, проверка исправлений, восстановление данных |

| возобновление | <24 часа | Восстановление привилегий, операции аутентификации, анализ истории. |

6.3 Управление жизненным циклом интеллектуального тела

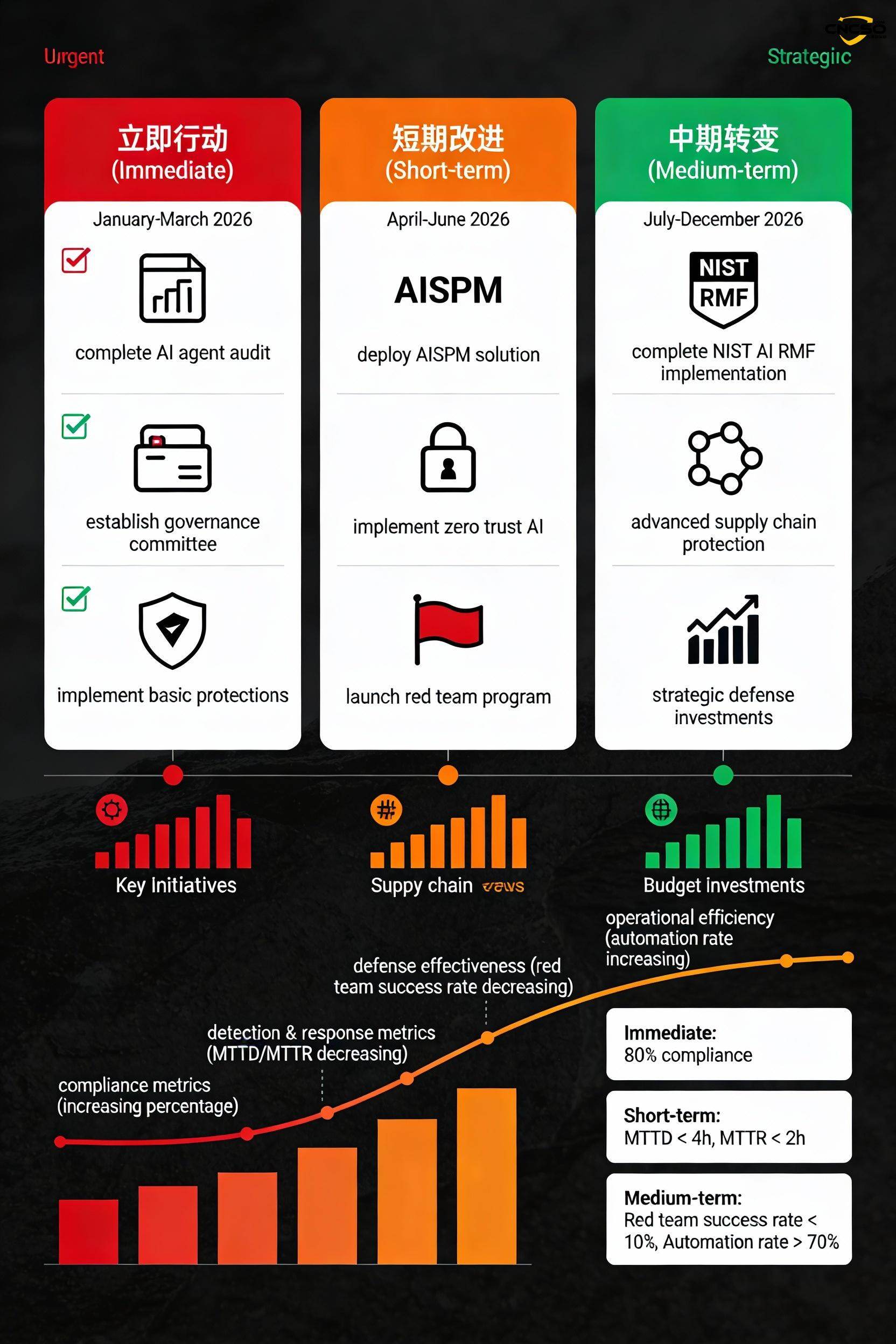

VII. Приоритеты деятельности в 2026 году

незамедлительные действия

- Полный аудит агента искусственного интеллекта

- Создание межфункциональных комитетов по управлению

- Внедрение базового мониторинга привилегий и обнаружение аномалий

Краткосрочные улучшения

- Развертывание решения AISPM

- Реализация архитектуры ИИ с нулевым уровнем доверия

- Запуск ежеквартальных оценок "красной команды

Среднесрочная трансформация

- полнотаNIST AI RMFреализуйте

- Усовершенствованная система безопасности цепей поставок

- Стратегические инвестиции в оборону и автоматизация

VIII. Целевой показатель зрелости на середину 2026 года

| норма | цели | значение |

|---|---|---|

| Полнота списка прокси-серверов | 100% | Развертывание без упущений |

| Частота проведения аудита органов власти | ежемесячно | Своевременное обнаружение чрезмерных привилегий |

| Среднее время обнаружения (MTTD) | <30 минут | Быстрое выявление угроз |

| Среднее время ответа (MTTR) | <1 час | Реакция на скорость машины |

| Коэффициент успешности красной команды | <10% | Эффективность обороны |

| События, связанные с повышением привилегий | <1/месяц | Контроль онлайн |

| Скорость автоматизированного устранения неисправностей | >80% | Сокращение ручного вмешательства |

IX. Заключение

Основной вид:

- Ситуация критическая. - ИИ Intelligentsia - новая инсайдерская угроза, поскольку нехватка навыков у 4,8 млн человек привела к поспешному развертыванию

- Атаки стали автономными - Многоагентные групповые атаки 80-90% выполнялись автономно

- Оборона должна быть инновационной - AISPM, ИИ с нулевым доверием, автономная оборона становится необходимой по мере того, как традиционные инструменты выходят из строя

- Управление имеет ключевое значение - Успех будет зависеть от того, насколько эффективна система управления в организации.

Путь вперед: Предприятиям следует немедленно начать аудит агентов ИИ, развернуть AISPM иАрхитектура нулевого довериякоторые создают автоматизированные средства реагирования на инциденты. Те, кто успешно инвестирует в 2026 годуБезопасность ИИПредприятия получат конкурентное преимущество, а те, кто этого не сделает, станут легкой добычей.

Временной промежуток резко сократился, и терять время нельзя.

Ссылаться на:

Palo Alto Networks, "6 предсказаний для экономики ИИ: новые правила кибербезопасности 2026 года", январь 2026 г.

Palo Alto Networks, "NIST AI Risk Management Framework", https://www.paloaltonetworks.com/cyberpedia/nist-ai-risk-. management-framework

Moody's Corporation, "Глобальный киберпрогноз на 2026 год - эра скоростной войны с использованием машин", январь 2026

https://www.acem.sjtu.edu.cn/ueditor/jsp/upload/file/20250427/1745731689854071357.pdf

Cisco, "Переосмысление нулевого доверия в эпоху агентов ИИ и агентных рабочих процессов", июнь 2025 г.

https://www-file.huawei.com/admin/asset/v1/pro/view/6d6bd885f1f84435bf2c434312a1a44d.pdf

Nightfall AI Security 101, "Model Inversion: The Essential Guide", декабрь 2024 г.

https://cloud.tencent.com/developer/article/2613155

Proofpoint, "Что такое Быстрое введение Определение, примеры", октябрь 2025 г.

https://www.cicpa.org.cn/ztzl1/zgzckjs/zazhi2025/202505/P020250512576141996231.pdf

CrowdStrike, "Атаки с косвенным внедрением: скрытые риски ИИ", декабрь 2025 г.

https://reader.hellobit.com.cn/article/page/1358.html

Legit Security, "AI Attack Surface Guide: How to Secure AI-Driven Systems", январь 2026 г.

https://www.uscsinstitute.org/cybersecurity-insights/blog/what-is-ai-agent-security-plan-2026-threats-and-strategies-explained

Институт USCS, "Что такое план безопасности агента искусственного интеллекта на 2026 год? Угрозы и стратегии объяснены", январь 2026 г.

https://www.legitsecurity.com/aspm-knowledge-base/ai-attack-surface

Witness.ai, "Безопасность агентов искусственного интеллекта: риски, лучшие практики и защита предприятий", октябрь 2025 г.

https://witness.ai/blog/ai-agent-security/

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/ai-security-and-attack-surface-report-2026.html.