Основные инновации

Система активной обороны, управляемая интеллектом

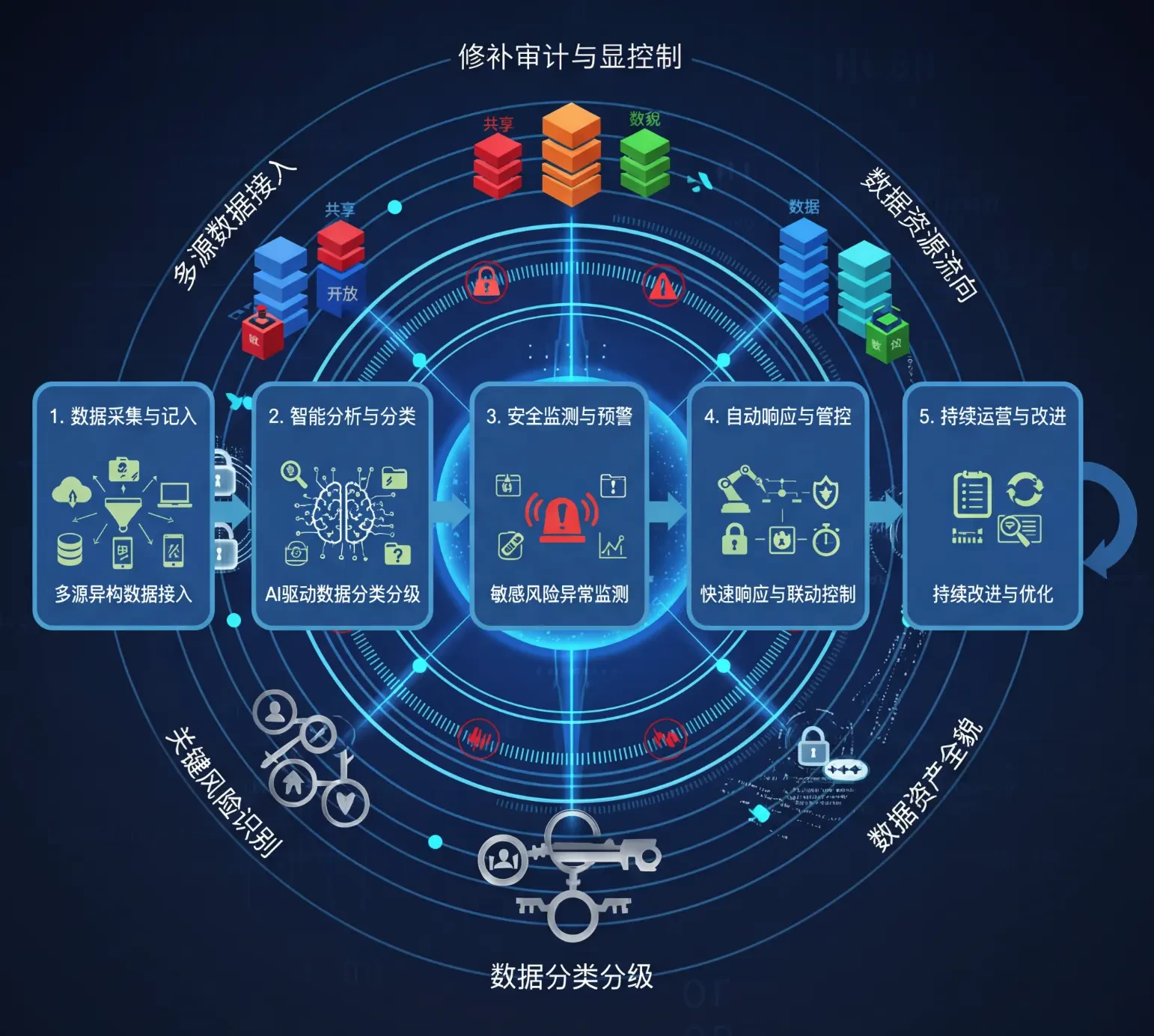

традиционныйБезопасность данныхЗащита долгое время опиралась на реактивную архитектуру ”черные списки + движки правил”, основной недостаток которой заключается в том, что защита всегда отстает от развития угроз.Первый отечественный интеллектуальный орган по безопасности данныхИспользуя механизм рассуждений, основанный на большой языковой модели, система обладает полным интеллектуальным замкнутым циклом "восприятие-познание-решение-реакция". Система способна не только идентифицировать известные признаки атак, но и, что более важно, благодаря механизмам глубокого обучения и обучения с подкреплением, делать вероятностные прогнозы и адаптивно защищать от неизвестных угроз. Эта парадигма, основанная на интеллектуальном подходе, позволяет перевести защиту от "пассивного догоняния" к "активному прогнозированию", значительно повышая своевременность и точность обнаружения угроз.

Встроенный в систему аналитический механизм искусственного интеллекта способен обнаруживать аномальное поведение при доступе к данным с задержкой в миллисекунды. Построив масштабную модель обобщения данных, система смогла выявить в корпоративной среде более 99% чувствительных типов данных и отслеживать процесс их передачи в режиме реального времени. Реализация этой возможности основана на глубоком семантическом понимании корпоративных данных и обучении поведенческим паттернам, что повышает точность в 5-10 раз по сравнению с традиционным методом обнаружения на основе регулярных выражений.

Архитектура нулевого доверияТонкая модель разрешений под

В производственных средах "облачных" и гибридных облаков традиционная защита границ стала совершенно неэффективной. Первая внутренняяБезопасность данныхумное телона основаниибезопасность с нулевым довериемВ системе используется принцип ”наименьших привилегий”, чтобы пользователи в любой момент времени могли получить доступ только к наименьшему набору данных в рамках своих должностных обязанностей. Система использует механизм динамического распределения разрешений, основанный на принципе "наименьших привилегий", чтобы гарантировать, что пользователи в любой момент могут получить доступ только к наименьшему набору данных в рамках своих должностных обязанностей.

Инновация этой архитектуры заключается во внедрении механизма контекстной осведомленности на основе искусственного интеллекта, который позволяет системе динамически корректировать политики привилегий на основе множества факторов, таких как время доступа, географическое положение, устройство доступа и режим доступа, чтобы предотвратить использование аномальных моделей доступа. При обнаружении превышения привилегий или аномального поведения при входе в систему система может принимать решения об изоляции с задержкой в доли секунды, реализуя трехмерную защиту с нулевым уровнем доверия "минимизация идентификации, минимизация привилегий и минимизация сети" в подлинном смысле этого слова.

Технологические инновации в области конфиденциальных вычислений и неподвижности данных

В эпоху распространения приложений искусственного интеллекта вопрос о том, как одновременно защитить конфиденциальность данных и в полной мере использовать их ценность, стал основной дилеммой, с которой сталкиваются предприятия. Первая отечественнаяАналитика безопасности данныхИспользуется объединение нескольких технологий вычислений для обеспечения конфиденциальности, включаяНадежная среда реализации(TEE),дифференцированная конфиденциальность(Differential Privacy), Secure Multi-Party Computation (SMC) и другие.

Для этого система работает в доверенной аппаратной среде.Модель искусственного интеллектаВ процессе вычислений конфиденциальные данные всегда шифруются, что позволяет реализовать совместную модель ”вычисление без нарушения конфиденциальности”. Механизм дифференциальной конфиденциальности предотвращает перестройку модели на одной записи данных путем введения тщательно откалиброванного шума в процессе обновления градиента, что позволяет избежать случайного раскрытия приватной информации в обучающих данных во время вывода. Такая комбинация методов гарантирует, что даже если злоумышленник получит доступ ко всей модели, он не сможет провести контрперенос исходных конфиденциальных данных.

Автоматизированные оперативные возможности с совместной работой нескольких разведок

традиционныйБезопасная эксплуатацияЦентр безопасности (SOC) сталкивается с серьезнейшей проблемой: нехваткой экспертов-аналитиков и серьезным отставанием в эффективности обработки атак. Первая в Китае система Data Security Intelligence обеспечивает полную автоматизацию процесса обнаружения угроз, анализа отслеживания, оценки последствий и принятия решений по реагированию благодаря архитектуре совместной работы с несколькими разведками.

В системе существует как минимум пять типов специализированных интеллектов, каждый из которых имеет свои обязанности:Traffic Analytics Intelligence строит составной индекс "квинтупл + временная метка + идентификатор сессии".Кроме того, он может за считанные секунды выполнить точный поиск по петабайтным объемам исторического трафика; анализ схемы маршрутов автоматически строит полную цепочку атак на основе причинно-следственных связей и алгоритмов Байеса; анализ глубоких исследований и суждений оценивает реальный масштаб воздействия угрозы; анализ экспертов по безопасности автоматически формирует аналитический отчет, содержащий основные доказательства и рекомендации по устранению последствий; анализ аналитиков обобщает и оценивает сигналы тревоги и формирует рабочие задания. Благодаря этой модели совместной работы ручная работа по отслеживанию, которая раньше занимала 8-12 часов, теперь может быть выполнена за 30 минут, что повышает эффективность отслеживания на 94%.

Глубокий анализ технической архитектуры

Многомерная система безопасности с многоуровневой защитой

Первый в стране Data Security Intelligence использует проверенную многоуровневую архитектуру защиты, которая применяет различные механизмы безопасности на каждом этапе потока данных. Архитектура разделена на пять ключевых уровней снизу вверх.

Инфраструктурный уровень:Обеспечивает множественную защиту с помощью физической изоляции, сетевой изоляции и изоляции виртуализации. Минимизация поверхности атаки за счет изоляции VPC, сегментации подсетей и методов микросегментации.

Уровень хранения данных:Реализация зашифрованного хранения, аутентификации доступа и аудиторского контроля для статических данных. Система использует алгоритм AES-256 для шифрования конфиденциальных данных и обеспечивает безопасную ротацию и изоляцию ключей с помощью служб управления ключами (KMS).

Уровень обработки приложений:Тройная линия защиты из параметризованных запросов, проверки ввода и фильтрации вывода предотвращает атаки прикладного уровня, такие как SQL-инъекции, инъекции команд и т. д. LLM строго изолирован на этом уровне, а генерируемый код подвергается динамической проверке типов и проверке привилегий.

Интеллектуальный аналитический слой:Разверните систему обнаружения аномалий и профилирования угроз на основе искусственного интеллекта для оценки и классификации всех видов поведения при доступе к данным в режиме реального времени. Система способна выявлять такие рискованные модели, как аномальные загрузки, нарушения привилегий, пакетные запросы и т. д.

Аудит уровня управления:Запись всех действий по доступу, изменению и совместному использованию данных для формирования полной цепочки аудита. В случае инцидента безопасности журнал аудита может поддерживать полное повторное воспроизведение событий и отслеживание ответственности.

Архитектура конвергенции для LLM и безопасности База знаний

Основная компетенция первого китайского интеллекта в области безопасности данных заключается в глубоком объединении моделей большого языка общего назначения с базами знаний о безопасности в вертикальных областях. Система использует гибридную архитектуру расширения знаний.

Знание параметрических параметров:Учебные данные включают в себя структурированные знания по безопасности, такие как системы национальных стандартов (GB/T 35273, GB/T 40857 и т.д.), лучшие отраслевые практики и библиотеки сигнатур атак.

Непараметрические знания:С помощью механизма RAG (Retrieval-Augmented Generation) система может динамически вызывать внешние базы знаний, включая данные об угрозах в режиме реального времени, базы данных известных уязвимостей, тексты нормативных документов и т. д.

Гарантии интерпретируемости:Способность систем четко излагать процесс принятия решений по безопасности имеет решающее значение для соблюдения требований аудита и завоевания доверия пользователей. С помощью SHAP-подобного подхода к интерпретации моделей команды безопасности могут понять, почему система искусственного интеллекта принимает то или иное решение по защите.

Преимущество такой архитектуры заключается в том, что при появлении нового типа угрозы системе не нужно заново обучать всю модель, а достаточно обновить базу знаний и настроить подсказку, чтобы быстро адаптироваться к новому сценарию безопасности.

Анализ бенчмаркинга ключевых ключевых компетенций

Интеллектуальные возможности обнаружения угроз

Первая в Китае система Data Security Intelligence достигает лучших в отрасли уровней точности и скорости обнаружения угроз. Технологии обнаружения, используемые в системе, включают.

Обнаружение аномалий на основе поведенческого анализа:Базовое моделирование с использованием анализа временных рядов (ARIMA, Prophet) позволяет выявить даже очень слабые отклонения в поведении

Идентификация конфиденциальных данных на основе содержания:Сочетание обработки естественного языка и компьютерного зрения для выявления конфиденциального содержимого, такого как PII, ключи, исходный код и т. д., в структурированных и неструктурированных данных

Выявление связей с высоким риском на основе ассоциаций:Автоматическое построение причинно-следственных связей между событиями и выявление многоступенчатых цепочек атак с помощью методов графовых нейронных сетей

По сравнению с традиционными DLP-продуктами, которые могут идентифицировать только известные типы конфиденциальных данных, охват системы идентификацией достиг более 99%, а уровень ложных тревог контролируется в пределах 0,5%, что соответствует международному передовому уровню.

Динамические и адаптивные механизмы защиты

Проблема традиционных статических политик безопасности заключается в том, что, найдя лазейки в правилах, злоумышленники могут обходить защиту в течение длительного времени. Первая в Китае интеллектуальная система безопасности данных использует динамическую адаптивную стратегию защиты.

Оптимизация стратегии на основе обратной связи:Система использует алгоритмы обучения с подкреплением для динамической корректировки весовых коэффициентов правил защиты, чтобы обеспечить соответствие политик защиты текущей угрожающей среде, постоянно отслеживая фактическую эффективность политик защиты.

Обучение конфронтационной защите:В систему встроены функции машинного обучения противника, позволяющие предсказывать потенциальные способы обхода защиты и заранее укреплять соответствующие защитные механизмы.

Многомерное принятие решений в реальном времени:При обнаружении подозрительного поведения система не просто принимает бинарное решение "разрешить/заблокировать", а принимает градиентные решения на основе многомерных факторов, таких как личность пользователя, содержание операции, условия работы и т. д., включая запрос дополнительной аутентификации, регистрацию операций с повышенным риском, ограничение скорости доступа и т. д.

Практические сценарии применения и проверка эффекта

Приложения для отслеживания APT для финансовой промышленности

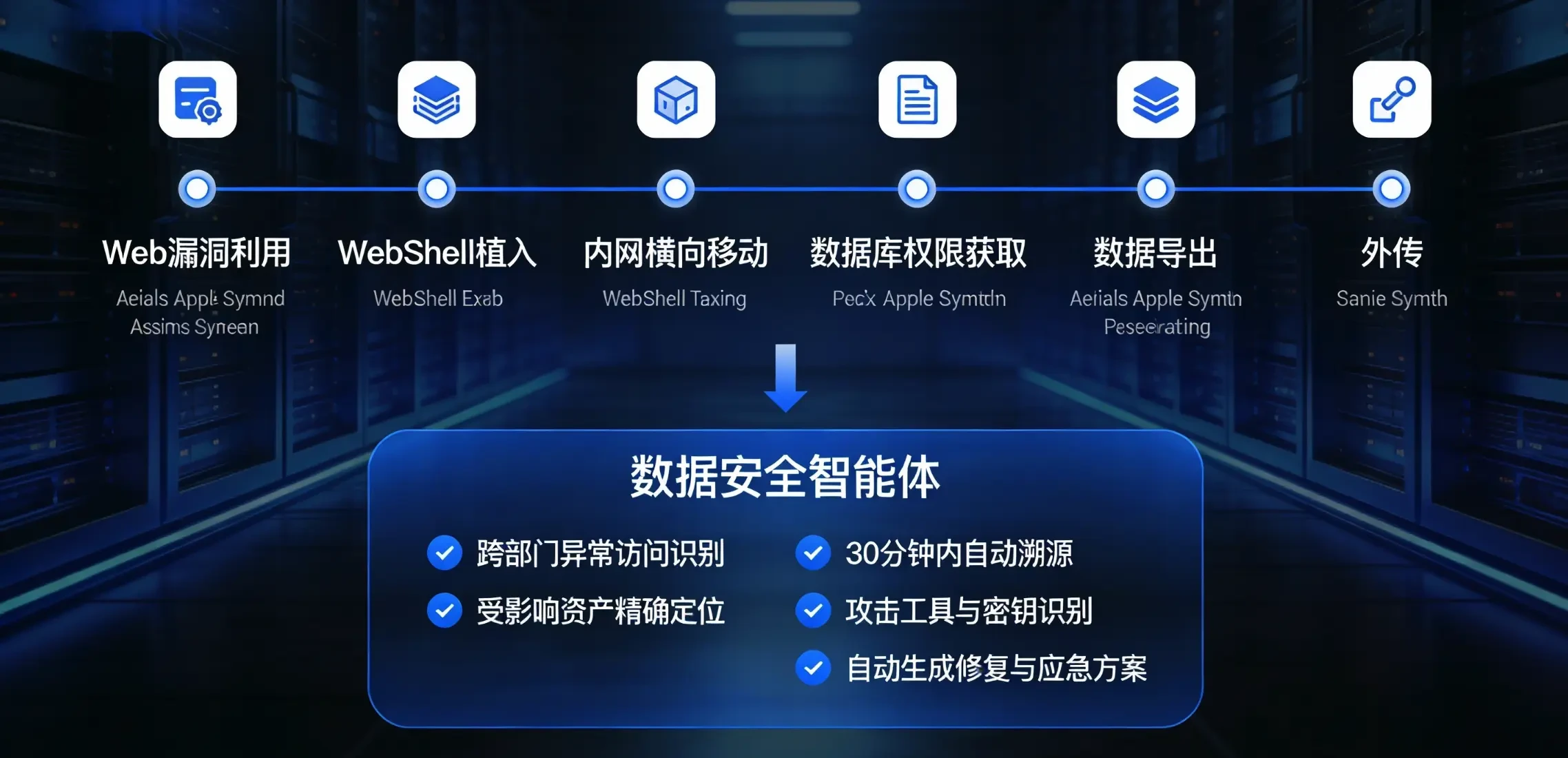

На примере финансового учреждения первая в Китае интеллектуальная система защиты данных продемонстрировала отличные возможности перед лицом современных постоянных угроз (APT). Когда злоумышленник с помощью социальной инженерии получил учетные данные сотрудников для бокового перемещения по внутренней сети, система быстро определила аномальное поведение межведомственного доступа к данным и завершила его в течение 30 минут с помощью автоматизированного процесса отслеживания.

Выявление полной цепочки атак (от эксплуатации веб-уязвимости → внедрения оболочки Webshell → латерального перемещения по интрасети → получения привилегий в базе данных → экспорта данных → выхода за пределы сети)

Точное местоположение пострадавших активов и данных

Идентификация и расшифровка инструментов и ключей шифрования, используемых злоумышленниками

Автоматизированное создание рекомендаций по устранению последствий и программ реагирования на чрезвычайные ситуации

Такая скорость реагирования более чем в 20 раз выше по сравнению с традиционными операциями по обеспечению безопасности, что значительно сокращает временной промежуток для утечки данных.

Пациенты в сфере здравоохранениязащита конфиденциальности

В сфере здравоохранения основная задача первой в Китае интеллектуальной системы обеспечения безопасности данных заключается в том, как защитить конфиденциальность пациентов и одновременно поддержать рациональное использование данных врачами и исследователями. Решения системы включают.

Автоматизированная идентификация конфиденциальных данных:Система способна автоматически и без ручного вмешательства идентифицировать широкий спектр конфиденциальных полей, таких как имя пациента, идентификационный номер, номер случая, диагностическая карта и т. д.

Стратегии динамической десенсибилизации:В зависимости от личности посетителя и цели доступа система автоматически применяет различные уровни политики десенсибилизации. Например, финансовый персонал, получающий доступ к данным пациента, может видеть только анонимизированную информацию о расходах, в то время как лечащий врач может видеть полную запись консультации.

Тонкий контроль операционных привилегий:Система контролирует не только "кто имеет доступ к каким данным", но и "что разрешено" (просмотр, экспорт, печать, загрузка). Доступ к некоторым конфиденциальным данным ограничен "только для чтения", и даже некоторые операции требуют вторичной аутентификации или одобрения комитетом по медицинской этике.

Благодаря этому решению число случаев утечки данных о пациентах в медицинской группе сократилось с 8-10 в год до нуля, а производительность труда врачей выросла на 30%.

Управление многомерными данными в индустрии потребительских товаров

В организациях розничной торговли и производства потребительских товаров проблемы безопасности данных возникают из-за высокой степени фрагментации данных и частого взаимодействия между бизнес-подразделениями. Результаты внедрения первой в стране системы Data Security Intelligence на предприятии, принадлежащем ведущему бренду, включают.

Создал библиотеку шаблонов безопасности данных для 1000+ бизнес-сценариев, охватывающих различные сценарии, такие как анализ продаж, взаимодействие в цепочке поставок, управление членством и т.д.

Распределение разрешений было автоматизировано с ручного утверждения, цикл утверждения сократился с 7 дней до 2 часов, а точность разрешений была повышена с "уровня таблицы" до "уровня поля".

Полная отслеживаемость операций с конфиденциальными данными с полным аудиторским следом каждого доступа, изменения и экспорта данных участника, что соответствует требованиям GDPR и Закона о защите личной информации.

Риск утечки данных понижен с "высокого" до "управляемого", количество инцидентов, связанных с неправомерным использованием данных внутри компании, сократилось 75%

Сравнительный анализ с традиционными программами и за их пределами

Сравните функциональные преимущества продуктов DLP

Традиционные продукты для предотвращения потери данных (DLP), которые в 2010-х годах были стандартом для защиты корпоративной безопасности, сталкиваются с основным ограничением.

| размер сравнения | Традиционные продукты DLP | Аналитика безопасности данных |

| Метод обнаружения | На основе регулярных выражений и черных списков | На основе глубокого обучения и больших языковых моделей |

| Время идентификации угрозы | Анализ задним числом, часы позади | Распознавание в режиме реального времени с задержкой <100 мс |

| Защита от неизвестных угроз | Не может ничего сделать, кроме как защититься от известных угроз. | Неизвестные угрозы можно предсказать с помощью обнаружения аномалий |

| управление правами | Статические правила, которые сложно адаптировать к изменениям в бизнесе | Динамическая адаптация с поддержкой контекстной информации |

| коэффициент ложных срабатываний | 15-25% | <0,5% |

| эксплуатационные расходы | Потребность в большом количестве специалистов по безопасности | Степень автоматизации >90% |

| соблюдение нормативных требований | пассивная реакция | Проактивное соблюдение требований GDPR/HIPAA |

Эти сравнения в полной мере демонстрируют, что первые отечественные интеллекты безопасности данных представляют собой новое поколение технических парадигм для защиты информации.

Преимущества по сравнению с традиционными операционными центрами безопасности

Традиционные операционные центры безопасности (Security Operations Centres, SOC) в значительной степени полагаются на опыт и знания людей-аналитиков. К узким местам, с которыми они сталкиваются, относятся.

Нехватка специалистов:Зарплата старших аналитиков по безопасности на рынке достигла более 500 000 в год, и малые и средние предприятия не могут позволить себе такие расходы. Первая в Китае интеллектуальная система безопасности данных может заменить затраты на рабочую силу затратами на программное обеспечение, что более чем в 10 раз экономичнее.

Время отклика слишком велико:Традиционным SOC обычно требуется 4-8 часов для анализа события безопасности средней сложности, и этого времени далеко не достаточно перед лицом современных угроз. Эта интеллектуальная система смогла сократить время реагирования до менее чем 30 минут.

Трудности при передаче знаний:Опыт, накопленный экспертами, сложно закодировать и передать, и после ухода эксперта из организации он сталкивается с потерей знаний. Большая языковая модель параметрически кодирует опыт и лучшие практики в области безопасности, обеспечивая непрерывность и масштабируемость знаний.

Обеспечение безопасности и соответствия нормативным требованиям

Многоуровневый механизм аутентификации

Первый в Китае разведывательный орган по безопасности данных при разработке полностью учитывает, что в самой системе LLM существует "проблема галлюцинаций" (Hallucination), то есть модель может генерировать кажущееся разумным, но на самом деле неверное содержание. По этой причине в системе принят многоуровневый механизм проверки.

Слой проверки входных данных:Строгая "песочница" и отслеживание всех входящих данных из внешних источников предотвращают инъекционные атаки.

Уровень валидации процессов:В процессе рассуждений LLM система требует, чтобы модель показывала все шаги рассуждений с помощью цепочки и дерева мыслей, что облегчает ручную проверку и локализацию проблем.

Выходной проверочный слой:Решения по безопасности, генерируемые LLM, должны быть проверены экспертной системой перед выполнением, а важные решения должны быть подтверждены вручную.

Слой проверки post hoc:Система непрерывно отслеживает все выполняемые операции безопасности и при обнаружении проблем немедленно откатывается назад или повышает уровень обработки.

Такая многоуровневая проверка гарантирует, что даже если в LLM есть ошибка, она не приведет к прямому нарушению безопасности системы.

Встроенная конструкция для соблюдения нормативных требований

Первые в Китае интеллектуальные системы безопасности данных полностью интегрированы в различные нормативные требования на этапе архитектурного проектирования.

Иерархия классификации данных:В соответствии с GB/T 35273, GB/T 40857 и другими национальными стандартами, система имеет встроенный автоматизированный механизм классификации и сортировки данных.

Полнота аудиторского следа:Система регистрирует весь жизненный цикл всех процессов сбора, передачи, хранения, использования, обмена и уничтожения данных, а также генерирует журналы аудита, отвечающие требованиям таких международных норм, как GDPR и HIPAA.

Технические меры по защите конфиденциальности:Такие технологии, как дифференциальная конфиденциальность и гомоморфное шифрование, гарантируют, что личная конфиденциальность не будет нарушена, даже если данные используются для обучения ИИ на законных основаниях.

Продолжающаяся эволюция комплаенса:Система поддерживает динамическое обновление политик соответствия, исключая необходимость модификации основной системы и просто обновляя базу знаний при изменении нормативных требований.

Выводы и перспективы на будущее

Первая в стране интеллектуальная система обеспечения безопасности данных, объединяющая моделирование больших языков, совместную работу нескольких разведок и вычисления для обеспечения конфиденциальности,Архитектура нулевого доверияи другие передовые технологии интегрированы для достиженияЗащита корпоративных данныхРеволюционное обновление парадигмы. По сравнению с традиционной пассивной, статичной, зависящей от ручного управления системой защиты, эта система имеет:

Проактивность: эволюция от "устранения" к "предвидению", при этом время задержки обнаружения угроз оптимизировано с часов до миллисекунд.

Интеллект: Степень автоматизации превышает 90%, превращая операции по обеспечению безопасности из "высокотрудоемких" в "самоуправляемые и эффективные".

Адаптивные: динамические и адаптивные стратегии защиты могут развиваться в соответствии с изменениями в угрожающей среде без частого вмешательства человека.

Достоверность: многоуровневые механизмы проверки и полная интерпретируемая конструкция обеспечивают точность и проверяемость решений по безопасности.

В будущем, с дальнейшим развитием таких технологий, как обучение с подкреплением и объединенное обучение, первые отечественные интеллектуальные системы безопасности данных должны совершить прорыв в следующих направлениях.

Мультиинтеллектуальное межорганизационное сотрудничество: интеллектуалы безопасности из разных организаций могут обмениваться данными об угрозах и опытом защиты, сохраняя при этом конфиденциальность.

Совместная защита на стороне облака и на стороне конечного пользователя: создание системы совместной работы между возможностями расширенного анализа на стороне облака и возможностями защиты в реальном времени на стороне конечного пользователя

Автономная адаптация системы безопасности: система способна обучаться и развивать свои стратегии защиты при минимальном вмешательстве человека

В целом, первый отечественный интеллектуальный орган по защите данных знаменует собой ключевой сдвиг в области безопасности данных от "управляемой технологиями" к "поддерживаемой искусственным интеллектом", предоставляя предприятиям комплексное решение для создания надежной, эффективной и эволюционирующей системы защиты данных в эпоху искусственного интеллекта.

библиография

Полнопоточные интеллектуальные системы безопасности на основе большой языковой модели

умное телоИИОсновы безопасности и лучшие практики

Определение и внедрение Microsoft Data Loss Prevention (DLP)

Архитектура и применение 360 Security Intelligence

Паттерны проектирования и практическая реализация тела интеллекта безопасности данных

Техническая архитектура AWS Data Loss Prevention (DLP)

2025 Направление безопасности данных и интеллектуальные операции

Обновления продуктов для защиты данных Volcano Engine Feilian

Концепция управления безопасностью данных и оценка зрелости

Система национальных стандартов по защите данных (издание 2025 года)

Мой блог скоро будет синхронизирован с сообществом разработчиков Tencent Cloud, и я приглашаю вас присоединиться к нам: https://cloud.tencent.com/developer/support-plan?invite_code=9mtn3hzk7c8.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/ai-powered-data-security-agent.html.

![[Испытание] Министерство промышленности и информационных технологий запускает план реагирования на чрезвычайные ситуации для классификации и классификации инцидентов безопасности данных](https://static.cncso.com/wp-content/uploads/2023/12/china.webp?x-oss-process=image/resize,m_fill,w_480,h_300,limit_0)