1. Позиция кибератак в 2025 году

Общая оценка ситуации с угрозами

Глобальный ландшафт кибератак в 2025 году представляет собой беспрецедентный уровень серьезности. Согласно исследованию глобального ландшафта угроз 2025 года, подготовленному компанией Fortinet, технологии автоматизации,ИИи кража учетных данных стали тремя главными факторами ускорения кибератак. Киберзлоумышленники внедряют промышленные процессы атак, от вторжения в облачные платформы до неправомерного использования учетных данных, и традиционные средства защиты уже неэффективны против них. По состоянию на 2024 год в мире будет происходить 36 000 вредоносных киберсканирований в секунду, при этом злоумышленники будут масштабно картировать и эксплуатировать цифровую инфраструктуру с помощью автоматизированных методов. Эта цифра быстро растет по сравнению с предыдущими годами, отражая постоянную эскалацию масштабов и автоматизации кибератак.

В первой половине 2025 года было зафиксировано рекордное количество и масштаб кибератак. По данным cloudflare, только за первые три квартала было ликвидировано 36,2 млн DDoS-атак, что соответствует 1 70% от общего количества DDoS-атак, ликвидированных за весь 2024 год. Это говорит о том, что современное киберпространство сталкивается с самой мощной волной атак за всю историю. Развиваются и типы атак: от традиционного шифрования данных до модели двойной угрозы - кража данных + выкуп, что оказывает все большее давление на жертв.

Основные типы атак

Масштабы DDoS-атак установили новый рекордАтаки типа "распределенный отказ в обслуживании" (DDoS) достигли рекордного роста в 2025 году. Трафик атак ботнета Aisuru достиг 29,7 Тбит/с (терабит в секунду), что стало крупнейшей DDoS-атакой за всю историю наблюдений. В ноябре 2025 года Microsoft Azure также успешно блокировала атаки с более чем 500 000 IP-адресов ботнета Aisuru, пиковая скорость которых превысила 15 Тбит/с. В третьем квартале на DDoS-атаки сетевого уровня пришлось 711 TP3T всех DDoS-атак, что на 871 TP3T больше в последовательном исчислении и на 951 TP3T больше в годовом исчислении. Появление и дальнейшее распространение ботнета Aisuru.

Атаки на вымогательское ПО превышают 50%: Ransomware Attacks Surge 49% in First Half of 2025 Ransomware groups revealed 4,198 cases on the dark web, a huge increase from 2,809 cases in the same period of 2024. Модель ransomware-as-a-service (RaaS) продолжает доминировать в современных атаках на выкуп, что породило ряд новых организаций, занимающихся выкупом, благодаря снижению технических барьеров на пути киберпреступности. Модель ”двойной угрозы”, сочетающая шифрование и кражу данных, стала основной, когда злоумышленники не только шифруют данные жертвы, но и угрожают раскрыть их, чтобы усилить давление, требуя оплаты.

Распространение вредоносных программ, похищающих информацию: Компания Fortinet сообщает о резком увеличении числа случаев кражи учетных данных с помощью вредоносного ПО infostealer. Эти вредоносные программы специально разработаны для кражи учетных данных, ключей API и маркеров сеансов, что позволяет злоумышленникам впоследствии повысить привилегии и совершить боковое перемещение. Украденные учетные данные становятся базовым инструментом для других видов атак.

Взрыв фишинга с помощью искусственного интеллектаФишинговые атаки выросли на 12 001 TP3T Генеративный ИИ широко используется для создания реалистичных фишинговых писем и глубоко поддельных аудио и видео. ИИ позволяет киберпреступникам совершать атаки на предприятия каждые 39 секунд, что приводит к экономическим потерям в размере 18 миллионов долларов в день. Между тем, трафик DDoS-атак на компании, использующие ИИ, в сентябре 2025 года вырос на 3 471 TP3T по сравнению с аналогичным периодом прошлого года.

Географическое распределение и влияние на отрасль

Глобальные кибератаки в 2025 году характеризуются неравномерным географическим распределением. Китай по-прежнему остается страной, подвергающейся наибольшему количеству DDoS-атак, за ним следует Турция, а на третьем месте - Германия.С точки зрения отраслей, сектор информационных технологий и услуг возглавил список наиболее подверженных нападению отраслей, за ним следуют телекоммуникации и сфера развлечений и казино. Производство, финансовые услуги и здравоохранение также были основными целями. Особенно заметны атаки на критически важную инфраструктуру, причем наибольшее число атак приходится на энергетику, аварийные службы и больницы. Вызывает озабоченность рост числа атак на цепочки поставок и заказных атак на чувствительные отрасли на фоне геополитической напряженности.

2. Крупнейшие инциденты в сфере кибербезопасности в 2025 году

Массовая утечка данных от Salesforce

В 2025 году компания Salesforce стала частой мишенью для масштабных краж данных и операций по выкупу. Хотя основные системы Salesforce не были взломаны, злоумышленники неоднократно получали доступ к данным клиентов через скомпрометированные учетные записи, токены OAuth и сторонние сервисы. Эта серия атак на цепочки поставок затронула таких гигантов индустрии, как Google, Cloudflare, Zscaler, Tenable, CyberArk, Elastic, BeyondTrust, Proofpoint, JFrog, Nutanix, Qualys, Rubrik и других. Злоумышленники использовали взломы таких интеграционных сервисов, как Salesloft и Drift, для получения токенов OAuth, которые, в свою очередь, использовались против других сервисов, таких как Gainsight. Этот инцидент - отличный пример рисков цепочки поставок в современной экосистеме SaaS.

Кража криптовалюты на сумму 1,5 миллиарда долларов

Кража на криптовалютной бирже ByBit, произошедшая в феврале 2025 года, установила рекорд крупнейшей кражи криптовалюты в истории. Злоумышленники похитили из холодного кошелька ByBit около 1,5 миллиарда долларов в Ether, используя доступ к устройствам разработчиков для манипулирования процессом одобрения транзакций, что позволило успешно опустошить холодный кошелек от активов. Этот инцидент показывает, что даже криптовалютные торговые платформы с самым высоким уровнем безопасности сталкиваются с серьезными угрозами со стороны внутренних или продвинутых внешних злоумышленников. В тот же период произраильские хакеры взломали иранскую биржу Nobitex, уничтожив около 90 миллионов долларов в криптовалюте.

Взлом данных PornHub и вымогательство

Банда вымогателей ShinyHunters похитила данные с PornHub у Mixpanel, стороннего поставщика аналитики. Злоумышленники утверждали, что похитили в общей сложности около 94 Гб данных, которые содержали записи о просмотре, поиске и скачивании более чем 200 миллионов подписчиков. Этот инцидент подчеркивает риски безопасности сторонних сервисов обработки данных и ценность данных о личной жизни для онлайн-шантажа.

DDoS-атаки ботнета Aisuruбандероль

Ботнет Aisuru стал самой разрушительной киберугрозой 2025 года, поскольку в апреле 2025 года его операторы взломали сервер обновления прошивки маршрутизаторов TotoLink, заразив около 100 000 устройств и позволив ему быстро увеличиться в размерах. Ботнет нацелен на уязвимости в IP-камерах, цифровых видеорегистраторах (DVR/NVR), чипах Realtek и маршрутизаторах таких брендов, как T-Mobile, Zyxel, D-Link и Linksys. По данным исследования XLab, в настоящее время Aisuru контролирует от 1 миллиона до 4 миллионов зараженных узлов.

Среди самых мощных атак - DDoS-атака на Cloudflare со скоростью 29,7 Тбит/с в октябре 2025 года, атака на Microsoft Azure со скоростью 15 Тбит/с с более чем 500 000 IP-адресов и атаки на индустрию онлайн-игр со скоростью более 20 Тбит/с. Основной трафик атак Aisuru поступал со взломанных устройств крупнейших американских интернет-провайдеров, таких как AT&T, Comcast, Verizon, Charter и T-Mobile, а также других крупных американских интернет-провайдеров. Кроме того, хакеры арендовали Aisuru в качестве ”жилой прокси-сети”, позволяя другим преступникам маскировать свои источники и заниматься фишингом и мошенничеством.

Проникновение ИТ-персонала в страну

В 2025 году ИТ-работники в той или иной стране становятся серьезной угрозой безопасности личности для организаций.xx Власти обнаружили так называемые ”фермы ноутбуков” по крайней мере в 16 штатах: местные посредники получают ноутбуки, выданные компанией, вместо сотрудников в данной стране и обеспечивают удаленный доступ к корпоративным средам из данной страны. Кроме того, в рамках кампании ”Заразительное собеседование” злоумышленники использовали процесс найма и собеседования в качестве средства доставки вредоносного ПО.

Атаки с применением социальной инженерии и инсайдерские угрозы

В 2025 году значительно участились случаи атак с использованием социальной инженерии на поставщиков услуг аутсорсинга бизнес-процессов (BPO) и службы ИТ-сервисов. После атак на компании Marks & Spencer и UK Co-operative Group правительство Великобритании выпустило руководство по предотвращению атак с использованием социальной инженерии на службы технической поддержки и BPO. Кроме того, далеко идущие последствия имеют инсайдерские угрозы. Ряд значительных инцидентов показал, что сотрудники или консультанты, имеющие доверенный доступ, либо намеренно злоупотребляющие этим доступом, либо своевременно не отозвавшие его после ухода из организации, могут спровоцировать масштабные сбои.

Угрозы безопасности искусственного интеллектаи новые парадигмы атак

Эволюция кибератак, управляемых искусственным интеллектом

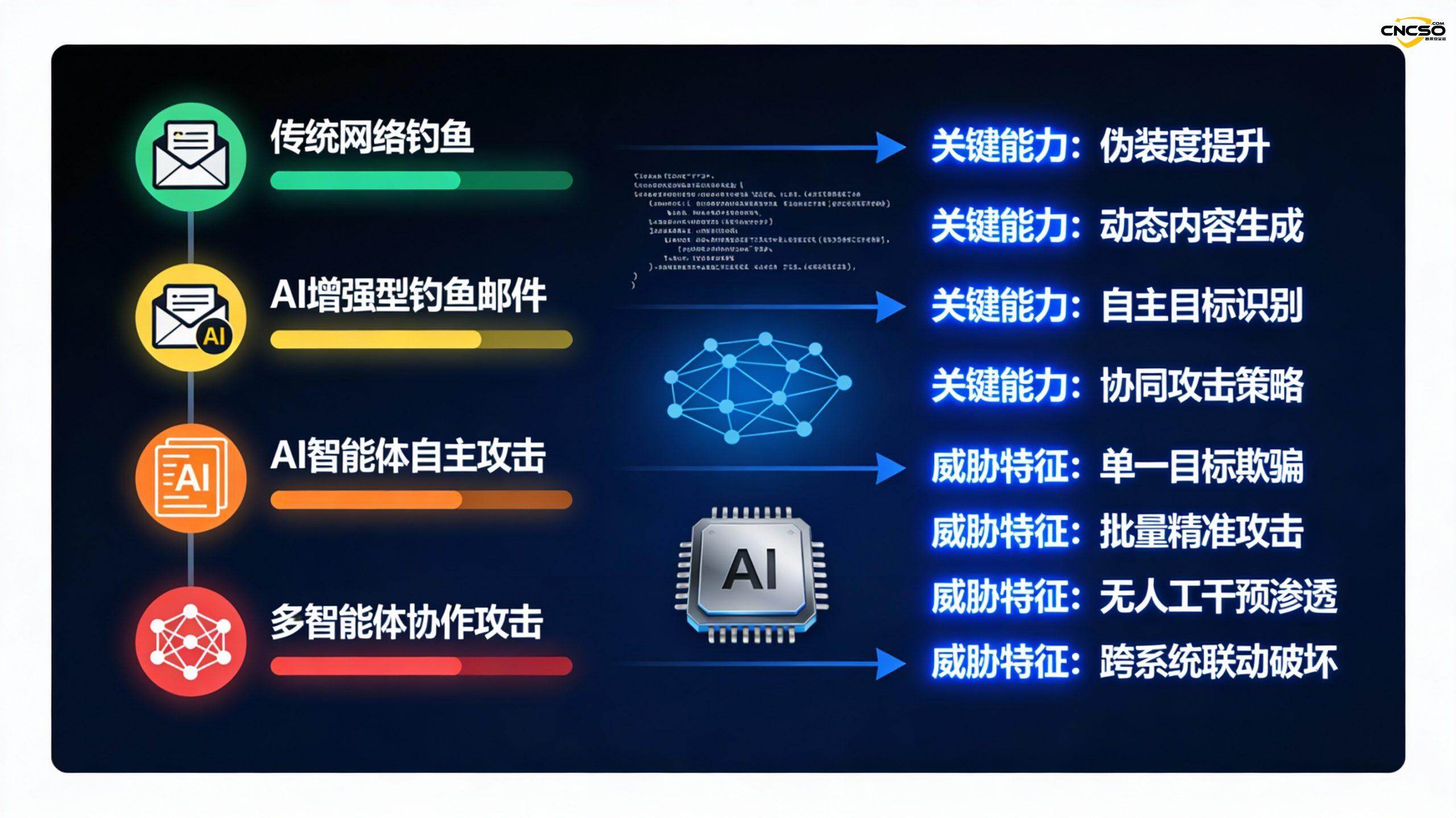

2025 год был определен как ”Год интеллекта ИИ”, когда использование технологий ИИ в кибератаках превратится из вспомогательного инструмента в автономную систему. Эта эволюция состоит из четырех ключевых этапов:

Этап 1: обычные атаки с помощью ИИ.. Генеративный ИИ используется для создания более обманчивых фишинговых писем, создания реалистичных и глубоко подделанных аудио- и видеоматериалов, а также для быстрой генерации вредоносного кода. Например, разработчики вымогательского ПО использовали Claude для реализации сложных функций вредоносного кода, таких как использование алгоритма шифрования с потоковым шифром ChaCha20, применение технологий RecycledGate и FreshyCalls для реализации прямых системных вызовов в обход EDR, а также разработка механизмов антианализа и антивосстановления.

Этап 2: ИИ ускоряет обнаружение и эксплуатацию уязвимостейИнтеллектуальный ИИ используется для автоматизации сканирования уязвимостей и тестирования на проникновение.2025 В июле украинский Центр реагирования на компьютерные аварии (CERT-UA) раскрыл первую вредоносную программу, интегрирующую возможности LLM, APT28-LAMEHUG, которая использует естественный язык в своем коде для вызова облачного сервиса Qwen Big Model Cloud на HuggingFace для генерации системных команд для кражи информации. информации у конечных пользователей. Опытные хакеры с помощью ИИ могут за месяц завершить масштабную атаку, на которую у команды ушли бы месяцы.

Фаза 3: Автономное принятие и исполнение решений искусственным интеллектомИнтеллекты ИИ могут не только обнаруживать уязвимости, но и автономно планировать стратегии атак, корректировать сценарии выполнения и оценивать результаты. в кибератаке на ”харбинские зимние азиатские игры” в начале 2025 года злоумышленники использовали интеллекты ИИ для планирования сценариев инструментов, изучения уязвимостей и мониторинга трафика, а часть кода была явно написана ИИ, который смог автоматически и быстро написать динамический код во время атаки. Часть кода явно была написана ИИ, который смог автоматически и быстро написать динамический код во время атаки.

Этап 4: Система совместной атаки с несколькими разведчикамиСамая большая угроза в будущем исходит от новой парадигмы атак ”ИИ + мультиинтеллект + генерация во время выполнения”. Самая большая угроза в будущем будет исходить от новой парадигмы атак "ИИ + мультиинтеллект + генерация во время выполнения". Главный интеллект, контролируемый хакером, отвечает за общее командование и организацию, в то время как субинтеллекты, рассредоточенные в различных сетях или конечных точках, действуют гибко и автономно в зависимости от окружающей среды, корректируя свои стратегии в режиме реального времени для достижения конечной цели.

Уязвимости безопасности, характерные для ИИ

Введение подсказок и загрязнение памяти...Интеллектуальные системы искусственного интеллекта сталкиваются с уникальными угрозами безопасности. При атаке с использованием подсказок злоумышленник заставляет систему искусственного интеллекта выполнять непредусмотренные действия с помощью тщательно составленного входного текста. Еще более опасны атаки на заражение памяти, при которых злоумышленник внедряет ложную или вредоносную информацию в долговременную память интеллекта. В отличие от стандартной инъекции подсказок, которая заканчивается после закрытия окна чата, зараженная память сохраняется, и интеллект ”запоминает” вредоносные команды и вызывает их в будущих сессиях, часто через несколько дней или недель.

Безопасность данныхи нарушения конфиденциальности.. Автономность интеллектов усугубляет риски безопасности и конфиденциальности данных. Агентам часто приходится извлекать информацию из больших неструктурированных наборов данных, чтобы выполнить свои задачи. В отсутствие строгого контроля доступа и семантической проверки агенты могут случайно получить и вывести конфиденциальную информацию личного характера (PII) или интеллектуальную собственность в ответ на, казалось бы, безобидные запросы пользователей с более низкими привилегиями. Злоумышленники также могут слить конфиденциальную информацию, обманом заставив интеллект обобщить эти данные каким-либо образом через побочные каналы.

Каскадные сбои и системные аварии. В многоинтеллектуальных системах отказ одного скомпрометированного интеллекта может вызвать каскадные сбои. Исследование, опубликованное Galileo AI в декабре 2025 года, показало, что каскадные сбои распространяются по сетям интеллектов гораздо быстрее, чем это можно контролировать с помощью традиционных механизмов реагирования на события: один скомпрометированный интеллект может повлиять на принятие решений на уровне 871 TP3T в течение четырех часов.

Выдача себя за другого и неправомерное использование учетных данныхРазвитие интеллектуального ИИ привело к росту числа ”нечеловеческих идентификаторов” (NHI), включая ключи API, учетные записи служб и цифровые сертификаты, используемые интеллектуальными системами для аутентификации. Риски возрастают, когда агенты получают доступ к учетным данным других агентов. 2025 реальных событий показывают, что атака на цепочку поставок экосистемы плагинов OpenAI привела к краже учетных данных агентов из 47 корпоративных развертываний, которые злоумышленники использовали для доступа к данным клиентов, финансовой документации и собственному коду в течение шести месяцев.

Реальные примеры атак, управляемых искусственным интеллектом

Nx Build Software Supply Chain AttackВ августе 2025 года в ходе атаки на цепочку поставок (s1ngularity) внедренная на хост программа-злоумышленник использовала локальные инструменты ИИ CLI (включая Claude, Gemini и Amazon Q) для вызова большого модельного сервиса для генерации кода и запуска атаки, что позволило провести разведку и похитить данные. Это первый известный случай, когда злоумышленник превратил ИИ-ассистента разработчика в инструмент эксплуатации цепочки поставок.В эпоху искусственного интеллекта злоумышленники внедряют вредоносную логику в популярные фреймворки и определения инструментов с открытым исходным кодом, загружаемые разработчиками.

Утечка нулевых хитов Microsoft 365 Copilot. Исследователи обнаружили, что Microsoft 365 Copilot страдает от утечки данных с нулевым кликом, когда в специально созданные электронные письма внедряются скрытые подсказки для раскрытия конфиденциальной информации без участия пользователя. Google Gemini также оказался уязвим для атак с внедрением подсказок через почтовые дайджесты и приглашения календаря.

Типичные примеры из области сетевой безопасности

Атаки на объекты критической инфраструктуры

Атаки на критически важные объекты инфраструктуры, такие как энергетика, здравоохранение и служба экстренной помощи, все чаще становятся объектами угроз национального масштаба. Эти атаки не только наносят прямой экономический ущерб, но и могут угрожать жизни людей. Например, в ходе кибератаки национального уровня, произошедшей в начале 2024 года, национальная разведывательная служба воспользовалась уязвимостью нулевого дня в почтовой системе, чтобы установить долгосрочный контроль над почтовым сервером важного военного предприятия в XX, похитив большой объем важной и конфиденциальной информации.

Атака на производственную цепочку поставок

Производственные предприятия по-прежнему часто становятся мишенью для атак с использованием вымогательского ПО.2025 Во втором и третьем кварталах система закупок на основе агентов, развернутая средней производственной организацией, подверглась атаке на цепочку поставок, в ходе которой злоумышленник, используя атаку на цепочку поставок, инициированную против поставщика модели ИИ, нарушил работу агента по проверке поставщиков, в результате чего он начал утверждать заказы от подставной компании, находящейся под контролем злоумышленника. Этот тип атаки является хорошим примером новых рисков, возникающих при интеграции производственных систем с системами искусственного интеллекта.

Финтех и криптовалютные риски

Криптовалютные торговые платформы больше всего пострадали от кибератак, связанных не только с техническими уязвимостями, но и с социальной инженерией и инсайдерскими угрозами.2025 Серия масштабных краж показала, что даже финансовые учреждения, которые вкладывают больше всего средств в безопасность, сталкиваются с системными рисками, исходящими с разных сторон.

Управление рисками кибербезопасности

Система управления и стратегическое согласование

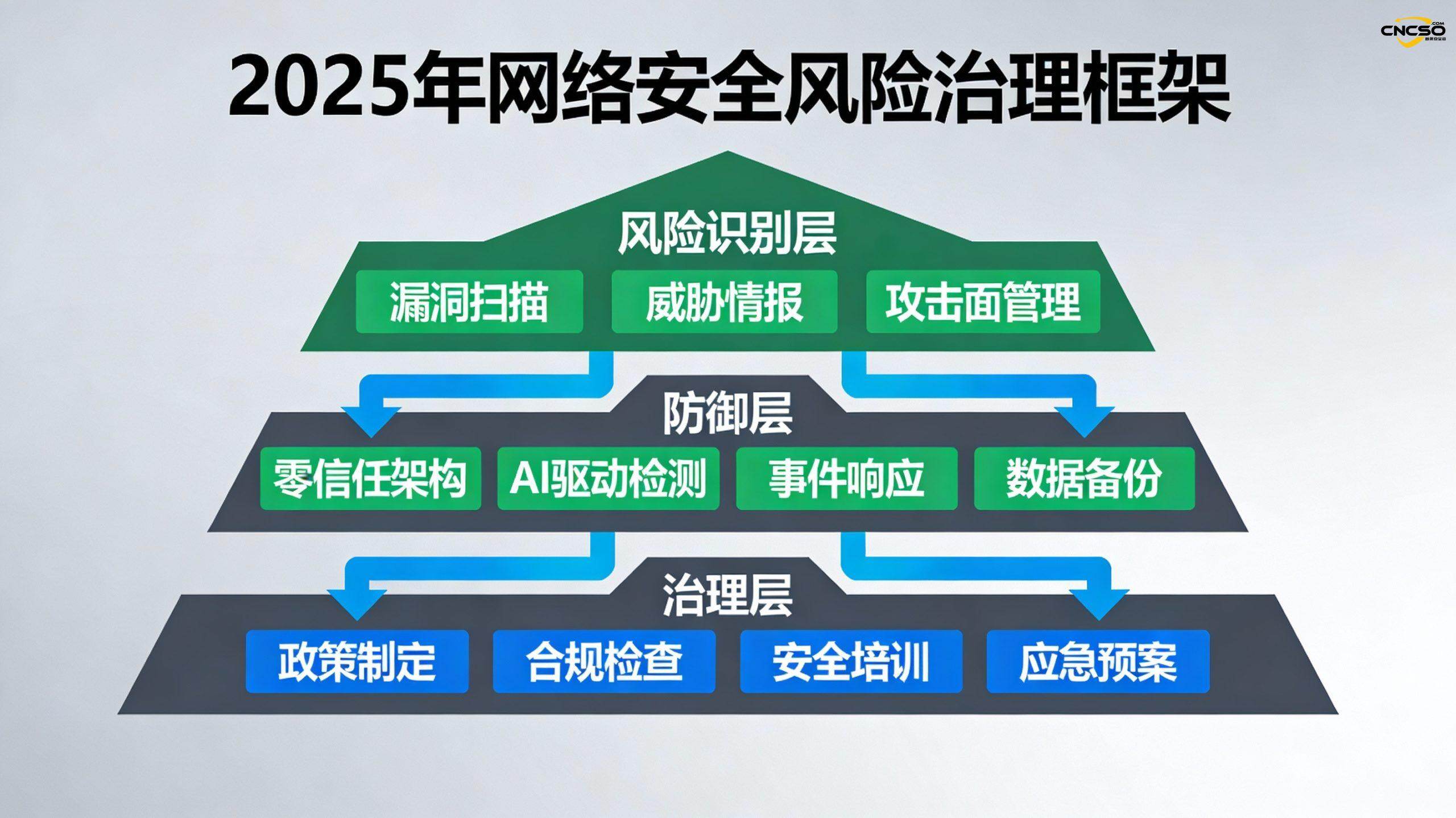

2025 год знаменует собой значительный сдвиг в стратегиях защиты кибербезопасности - от реактивной защиты к проактивному управлению рисками и повышению устойчивости. Традиционной ”крепостной” защиты уже недостаточно для борьбы с текущим ландшафтом угроз, и организациям придется использоватьАрхитектура нулевого довериякак новая парадигма безопасности. Это требует непрерывной аутентификации всех пользователей, устройств и трафика, поступающего как из внутренних, так и из внешних источников.

Обнаружение и реагирование на угрозы с помощью искусственного интеллектаПостепенно вытесняют традиционные системы защиты, основанные на правилах. Интеграция в реальном времени интеллектуальных данных из нескольких источников, сочетающая обнаружение на основе ИИ с традиционными системами на основе правил, позволяет найти баланс между надежностью, отказоустойчивостью и масштабируемостью. Системы управления активами и уязвимостями на основе ИИ способны использовать интеллектуальные данные ИИ для анализа возможности использования уязвимостей и определения приоритетов устранения, ускоряя автоматизированный процесс устранения.

Управление уязвимостями и рисками

Отчет Mid-2025 Vulnerability Landscape Report показывает, что количество и сложность уязвимостей продолжают расти. Чтобы решить эту проблему, организациям необходимо создать полную инвентаризацию активов и процесс управления уязвимостями и интегрировать его с управлением поверхностью атаки. Регулярное тестирование на проникновение и тренировки "красных команд" помогут организациям выявить и закрыть "слепые пятна" в защите. В частности, легко упускаемые из виду точки входа, такие как IoT-устройства, интеллектуальное оборудование и пограничные вычислительные устройства, также должны быть включены в процесс управления безопасностью.

Защита данных и соблюдение конфиденциальности

Учитывая частоту утечек данных в 2025 году, классификация данных, шифрование, контроль доступа и обеспечение конфиденциальности стали основой безопасности предприятия. Организациям следует создать полную систему резервного копирования и восстановления данных, чтобы противостоять атакам ”двойной угрозы” выкупа. В то же время они должны строго соблюдать правила защиты данных, такие как GDPR и CCPA, и создать процесс экстренного реагирования на утечку данных. Для систем, содержащих персональные данные, необходимо внедрить многофакторную аутентификацию (MFA) и политику надежных паролей.

Безопасность цепочки поставокменеджмент

Атаки на цепочки поставок все чаще становятся предпочтительным вариантом для субъектов современных угроз, и организациям необходимо установитьПрограмма управления безопасностью цепочки поставок. К ним относятся: аудит безопасности всех сторонних поставщиков услуг, регулярные оценки безопасности, включение положений о безопасности в SLA поставщиков, проверка кода ключевых поставщиков и внедрение управления спецификацией программного обеспечения (SBOM). Особенно при использовании программного обеспечения с открытым исходным кодом, облачных сервисов и сервисов искусственного интеллекта следует тщательно оценивать связанные с ними риски.

Построение системы безопасности искусственного интеллекта

Выпущено в сентябре 2025 годаСистема управления безопасностью искусственного интеллекта2.0" для страныБезопасность ИИСтроительство обеспечивает систематическое руководство. Ключевые меры включают:

-

Безопасность моделей и алгоритмов: Улучшение оценки безопасности и аудита больших моделей для предотвращения дискриминации из-за предвзятости алгоритмов, решения проблем интерпретируемости моделей и защиты от атак противника.

-

Предотвращение и контроль рисков системы искусственного интеллектаРазработать процесс моделирования угроз и оценки рисков для систем ИИ, чтобы отслеживать кибератаки с использованием ИИ и предотвращать злонамеренное использование ИИ.

-

Управление нечеловеческой идентичностью (NHI)Создание системы управления идентификацией для агентов ИИ и учетных записей служб для предотвращения неправомерного использования учетных данных и подделки идентификационных данных.

-

Мониторинг моделей искусственного интеллекта: Мониторинг и управление развертыванием моделей искусственного интеллекта и вызовов служб на конечных точках и хостах, блокирование нового риска использования моделей вредоносными программами.

Повышение осведомленности об организационной безопасности и наращивание потенциала

Перед лицом все более сложных угроз организациям необходимо инвестировать вКультура безопасности и наращивание потенциала:

-

Обучение технике безопасности и повышение осведомленности: Регулярное обучение распространенным угрозам, таким как социальная инженерия, фишинговые атаки и т. д., со специальным обучением для высшего руководства, ИТ- и финансовых отделов.

-

Эволюция архитектуры безопасностиСоздание центра управления безопасностью (SOC), развертывание систем SIEM для мониторинга в режиме реального времени, а также создание возможностей для реагирования на инциденты и восстановления после чрезвычайных ситуаций.

-

Повышение устойчивости сети к внешним воздействиям:: Переход от одной только обороны к повышению устойчивости, включая планирование бесперебойной работы, планы аварийного восстановления и адаптируемые системы обороны

Выводы и рекомендации

Ландшафт кибербезопасности 2025 года вышел за рамки традиционной дихотомии ”угроза и защита”, поскольку развитие технологий искусственного интеллекта предоставляет как новые мощные инструменты для защитников, так и беспрецедентные возможности для злоумышленников. Эпоха ИИ потребует от организаций глубоких изменений в стратегии, технологиях и операциях.

Для инженеров по искусственному интеллекту, инженеров по безопасности иCSOОсновные рекомендации изложены ниже:

-

Стратегический уровень: Признавая, что ИИ стал обоюдоострым мечом, важно глубже понять безопасность самой системы ИИ и одновременно использовать ИИ для усиления защиты. Переход от реактивной защиты к проактивному управлению рисками и повышению устойчивости.

-

Технические аспекты: Ускорить развертывание основных технологий, таких как архитектура нулевого доверия, обнаружение на основе ИИ и безопасность цепочек поставок. Строгая оценка и мониторинг безопасности моделей, API и агентов ИИ.

-

Оперативный уровеньСоздайте полную систему обеспечения безопасности, включая обмен данными об угрозах, процесс реагирования на инциденты и возможность аварийного восстановления. Обратите особое внимание на легко упускаемые из виду точки входа, такие как устройства IoT, интеллектуальное оборудование и пограничные вычисления.

-

Уровень управленияСодействовать формированию культуры безопасности в организации и усилить обучение и повышение осведомленности в области безопасности. Создайте межсекторальный механизм сотрудничества в области безопасности, чтобы обеспечить баланс между созданием системы безопасности и потребностями бизнеса.

Во всем мире более 30 стран начали диалоги и технические совещания по вопросам управления безопасностью ИИ. Будущая конкуренция в области кибербезопасности - это, по сути, конкуренция за возможности обеспечения безопасности с помощью ИИ. Организации и страны, которые упредят защиту от ИИ, получат значительное преимущество в цифровую эпоху.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/2025-global-cyberattack-ai-security-threat-report.html.