1. die KI verändert die Sicherheitsbranche

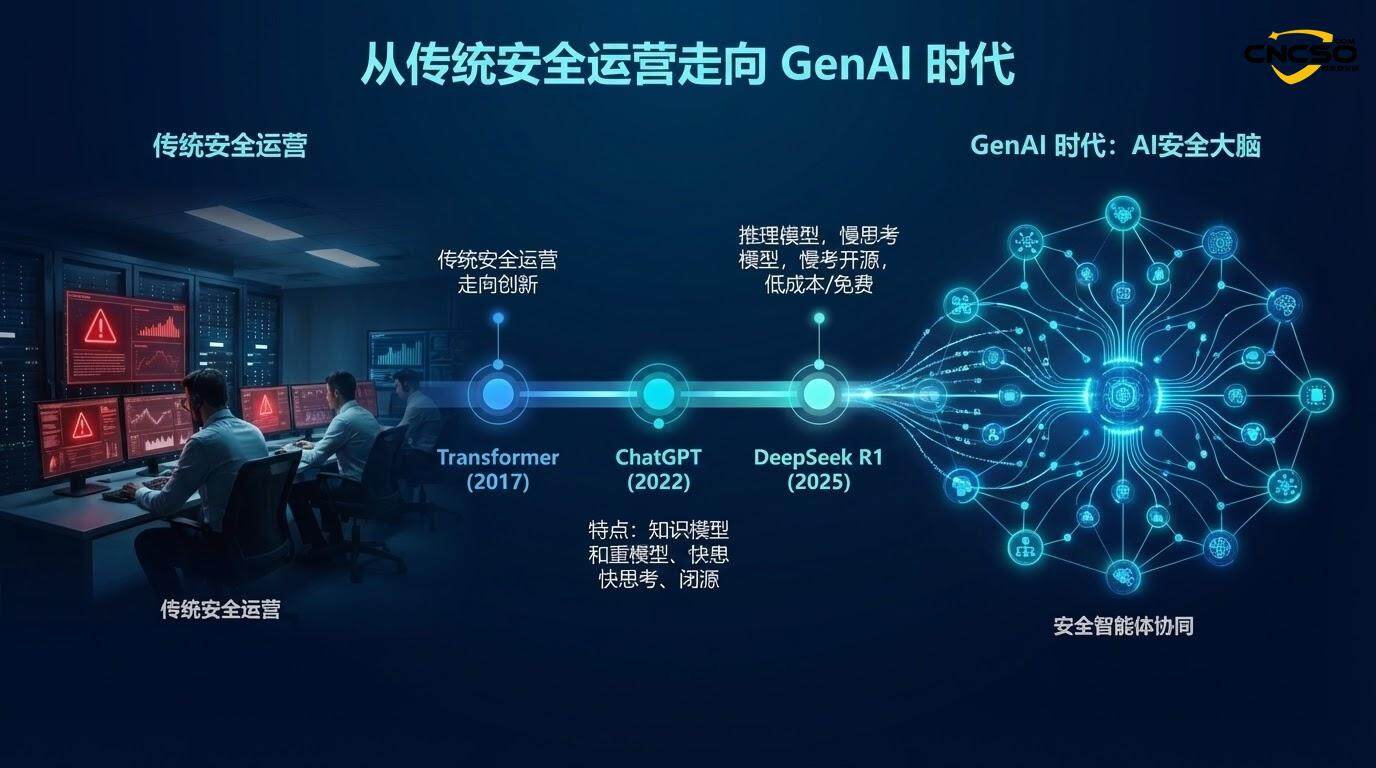

Künstliche Intelligenz (KI)(KI) ist dabei, die technische Architektur und das operative Paradigma der Cybersicherheitsbranche umzugestalten. Vom Transformer-Modell (2017) über ChatGPTs Wissensrepräsentationsrevolution (2018-2024) bis hin zu DeepSeek R1s Kosteninnovation durch Verstärkungslernen und hybride Expertenmodelle (2025) hat sich die Anwendung von KI im Sicherheitsbereich von der Erkundungsphase zur Skalenlandung bewegt.

Der Kernwert von Big Model-gestützter Sicherheit liegt in ihren ”emergenten Fähigkeiten”: hervorragendes linguistisches/semantisches Verständnis, Einbettung und Abruf von umfangreichem Wissen, Textgenerierung und Schlussfolgerungen sowie Aufgabenplanung und Toolnutzung. Diese Fähigkeiten entsprechen direkt den Kernproblemen im Sicherheitsbereich - von der Suche nach Schwachstellen, der Codeprüfung, der Erkennung von Bedrohungen bis hin zur Identitätssicherheit, der Datenverwaltung und anderen Schlüsselaspekten erzielt die KI einen ”Durchbruch”.

Die Kombination von Sicherheit und KI ist jedoch kein geradliniger Weg. Obwohl einige Szenarien eine hohe Effektivität bewiesen haben (Alarmforschungs- und Beurteilungsgenauigkeitsrate von 95%, Fehlalarmkorrektur von 99%, Erkennungsgenauigkeitsrate von 96,6%-98%), muss sich die Investitionsarchitektur für Unternehmenssicherheit noch grundlegend ändern - von der nachträglichen Reaktion zum Ex-ante-Risikomanagement, von fragmentierten Tools zu KI nativen Anwendungsplattformen und von der Abhängigkeit von Experten zu kollaborativen intelligenten Operationen zwischen Mensch und Maschine.

Ausgehend von den vier Dimensionen Chancen, Herausforderungen, architektonisches Design und Landepfade werden in diesem Papier systematisch die zukunftsorientiertenKI-Sicherheitarchitektonische Konzepte und bieten den Entscheidungsträgern im Bereich der Sicherheit zukunftsweisende strategische Leitlinien.

2. KI-SicherheitChancen und Herausforderungen

2.1 Die Chance: der Paradigmenwechsel, den KI für die Sicherheitsarbeit bedeutet

(1) Vervielfachung der Reaktionsfähigkeit bei der Detektion

Der IPDR-Zyklus (Identify-Protect-Detect-Respond) der Sicherheit macht mit KI einen qualitativen Sprung nach vorne. Größere Modelle können mehr Daten verarbeiten und in kürzerer Zeit auf mehr Risiken reagieren:

-

Erweiterung der Dimension zur Identifizierung von BedrohungenEs kann nicht nur bekannte Merkmale erkennen, sondern durch semantisches Verständnis auch neue Arten von Angriffsabsichten entdecken. Bei der Erkennung von Phishing-Bedrohungen zum Beispiel identifiziert das Modell nicht nur URL-Merkmale, sondern versteht auch die Semantik von E-Mail-Inhalten und erkennt die Absichten von Social Workern.

-

Durchbruch bei der Erkennungsgenauigkeit: tatsächlicher Einsatz.Das große Modell der SicherheitsoperationenEs erreicht eine Genauigkeitsrate von 95% bei der Alarmuntersuchung und -beurteilung und 99% bei der Fehlalarmkorrektur; die Genauigkeitsrate bei der Erkennung von Web-Bedrohungen beträgt 98%; mehr als 2400 Phishing-E-Mails werden eindeutig für die Erkennung von Phishing-Bedrohungen gemeldet, und die Erkennungsrate von Gegenangriffen beträgt 95%.

-

Verdoppelung der betrieblichen Effizienz2 Personen + großes Sicherheitsmodell ≈ 25 Personen + herkömmliche Sicherheitsplattform, wodurch die Energie des Sicherheitsteams direkt freigesetzt wird. Gleichzeitig kann es die Alarmklassifizierung, Korrelation und Ursachenforschung in Millisekunden abschließen.

(2) Grundlegender Wandel in der Architektur der Sicherheitsoperationen

Das traditionelle ”menschengestützte” Modell der Sicherheitsoperationen, das sich auf Regeln, Expertenwissen und menschliches Urteilsvermögen stützt, entwickelt sich zu einem ”KI-basierten, von Menschen überwachten” Modell:

-

Von Werkzeugsätzen zu Netzwerken von IntelligenzenEin einzelnes Tool erledigt seine eigene Aufgabe und der Informationsfluss ist fragmentiert. Die künftige Sicherheitsarchitektur basiert auf der Synergie mehrerer Modelle/Intelligenzen und wird durch Mechanismen wie Datenstandardisierung, Modellorchestrierung und Toolintegration ein Ökosystem bilden, das zusammenarbeitet, um den gesamten Geschäftsablauf zu vervollständigen.

-

Von reaktiver zu proaktiver GovernanceDas große Modell kann selbstständig Bedrohungen aufspüren, Anomalien erkennen, Korrelationsanalysen durchführen, Empfehlungen zur Beseitigung von Bedrohungen aussprechen und sogar automatische Blockierungen vornehmen, und das Sicherheitspersonal wird vom ”Feuerwehrteam” zum ”Betriebsleiter”.

-

Von ex post zu ex anteDie bisherigen Sicherheitsinvestitionen des Unternehmens konzentrierten sich auf EDR, IPS, IDS, SIEM und andere nachträgliche Erkennungs- und Reaktionstools, die nur eine begrenzte Wirkung erzielten. Mit der Befähigung zur KI haben die Identifizierung von Vermögenswerten, die Verwaltung von Schwachstellen, die Verwaltung von Berechtigungen, das Expositionsmanagement und andere Ex-ante-Risikomanagement-Verknüpfungen eine noch nie dagewesene Effizienz erreicht.

(3) Raum für Innovation in vertikalen Sicherheitsszenarien

Die Übereinstimmung zwischen den vier Kernfunktionen des Big Model und spezifischen Sicherheitsszenarien hat eine Reihe innovativer Anwendungen hervorgebracht:

| Große Modellfähigkeit | Sicherheitsszenario Migration | Typische Anwendungsergebnisse |

|---|---|---|

| Sprache/Semantik-Verständnis | Sichere Dokumentenverwaltung, Industrie-Enzyklopädie, Ereignis-Aggregation | Automatische Auswertung von Alarmen und Erstellung von Ereignisberichten |

| Wissensabfrage | Wissensdatenbank für Schwachstellen, Bedrohungsdatenbank, Berechtigungsspezifikation | Schnelles Auffinden von Lösungen zur Behebung von Schwachstellen, Korrelieren von Bedrohungskarten |

| Textgenerierung | Code-Patching, Regel-Orchestrierung, Sicherheitsempfehlungen | Automatische Generierung von Empfehlungen für Abhilfemaßnahmen, Orchestrierung von Abwehrregeln |

| Einsatzplanung und Einsatz von Instrumenten | Angriffs- und Verteidigungssimulation, Root Cause Mining, Sicherheitsassistent | Automatisierte Durchführung von Penetrationstests, vollständiger Abschluss des Arbeitsablaufs |

2.2 Herausforderungen: Die wichtigsten Engpässe für KI+Sicherheit vor Ort

Trotz der vielversprechenden Aussichten steht die Realität der ”Sicherheit + KI”-Landung noch vor vielen Herausforderungen. Die überwiegende Mehrheit der Anbieter in den tatsächlichen Kampf nicht zulassen, dass die Nutzer eine wirklich signifikante Verbesserung der Wirkung zu sehen, sind die Gründe in den folgenden Kategorien zusammengefasst:

(1) Organisatorische Herausforderungen und Aufbau von Kapazitäten

Probleme mit KapazitätsschwellenDas Big Model stellt neue Anforderungen an die Wissensstruktur von Sicherheitsexperten. Traditionelle Sicherheitsexperten sind möglicherweise nicht mit Prompt Engineering, RAG, Feinabstimmung und anderen KI-Methoden vertraut, was einen schnellen Einstieg erschwert.

Umgestaltung der ArbeitsteilungWie werden die bestehenden Security Ops, Ops und Entwickler wissenschaftlich konfiguriert, wenn die großen Modelle hinzugefügt werden? Werden KI-Experten benötigt? Wie lassen sich neue Funktionsgrenzen für Sicherheitsarchitekten, KI-Ingenieure und Betriebsmitarbeiter festlegen? Auf diese organisatorischen Fragen gibt es keine klaren Antworten.

(2) Fragen der Offenheit der technischen Architektur

modellierter SchornsteinMehrere Sicherheitsmodelle werden unabhängig voneinander entwickelt, was zu doppelten Investitionen, komplexen Datenschnittstellen und Schwierigkeiten beim Austausch von Lernrückmeldungen führt. Es werden eine einheitliche große Modellbasis, standardisierte Datenschnittstellen und offene Mechanismen zur Modellorchestrierung benötigt.

arithmetisches Fitness-DilemmaSie muss sich flexibel an verschiedene Rechenformen wie lokalisierte Arithmetik, private Bereitstellung, Edge Inference usw. anpassen und gleichzeitig mit der dynamischen Iteration leistungsfähigerer Modelle in der Zukunft zurechtkommen. Lösungen, die sich ausschließlich auf öffentliche Cloud-APIs stützen, bergen Verfügbarkeits- und Kostenrisiken.

Die Modelle entwickeln sich weiterIm Jahr 2025 und darüber hinaus werden sich die zugrunde liegenden Modelle weiter entwickeln (z. B. die Inferenzfähigkeiten von DeepSeek R1, das Aufkommen neuer Architekturen usw.). Sicherheitsarchitekturen müssen in der Lage sein, sich schnell an neue Modelle anzupassen und weiterhin Leistungsvorteile zu erzielen.

(3) Tiefe der Unternehmensanpassung

Wissenskodierung ist schwierigEs ist nicht einfach, für ein großes Modell ”das Geschäft zu kennen, das Szenario zu kennen, den Kunden zu kennen”. Sicherheitswissen, Sicherheitsnormen des Unternehmens und Branchenspezifika müssen Schritt für Schritt durch komplexe Projekte wie RAG, Feinabstimmung, Anpassung usw. kodiert werden, und die Arbeitsbelastung ist enorm.

Datenqualität ist anspruchsvollDie Wirksamkeit des Modells hängt von qualitativ hochwertigen gekennzeichneten Daten, Feedback-Daten und operativen Daten ab. Datenknappheit, Kosten für die Kennzeichnung, Schutz der Privatsphäre und andere Gegebenheiten erschweren eine schnelle Umsetzung.

(4) Verschiebung der Investitionsstruktur der Nutzer

Bei der traditionellen Sicherheitskonstruktion besteht ein erhebliches Ungleichgewicht bei den Unternehmensinvestitionen: Es wird viel Geld in die nachträgliche Erkennung und Reaktion (SOC, XDR, EDR usw.) investiert, während die Investitionen in das Ex-ante-Risikomanagement (Schwachstellenmanagement, Berechtigungsmanagement, Identifizierung von Vermögenswerten) unzureichend sind. Historische Daten zeigen jedoch, dass die Wirkung von Investitionen im Nachhinein nahezu erschöpft ist und Unternehmen immer noch häufig Opfer von Angriffen werden.

Die Notwendigkeit, in einen Linksruck zu investierenDie künftige Sicherheitsarchitektur muss die Benutzer dazu anleiten, ihre Investitionen allmählich von der Zeit nach der Katastrophe auf die Zeit davor zu verlagern, wobei der Schwerpunkt auf der Verwaltung von Vermögenswerten, der Verwaltung von Schwachstellen, der Verwaltung von Berechtigungen, der Verwaltung von Risiken und anderen Aspekten liegt. Dies ist nicht nur eine technische Frage, sondern auch ein grundlegender Wandel in der Benutzerwahrnehmung und der Budgetverteilung.

3. zukunftssichere Erkenntnisse über die Sicherheitsarchitektur

3.1 Sechs Trends in der Entwicklung der Sicherheitsarchitektur

Trend 1: IPDR-Zyklus beschleunigt sich exponentiell, angetrieben durch KI

KI wird den Zyklus von Sicherheitsidentifizierung, Schutz, Erkennung und Reaktion beschleunigen. Verschiedene Sicherheitskomponenten werden nach und nach standardisierte Schnittstellen zu KI-Intelligenzen öffnen, wodurch die Schließung von Sicherheitsproblemen beschleunigt wird.

konkreter Ausdruck::

-

Ermittlung des Expositionsrisikos (I)Das große Modell verbessert die Erkennungsgenauigkeit und den Erfassungsbereich durch die mehrdimensionale Datenkorrelation drastisch.

-

Aktiver Schutz (P)Auf der Grundlage des Expositionsrisikos werden automatisch Schutzregeln erstellt und die Zugriffskontrolle konfiguriert, um eine ”dynamische Verteidigung” zu erreichen.

-

Erkennung von Bedrohungen (D)Big Model fusioniert Daten aus mehreren Quellen (Netzwerkverkehr, Terminalprotokolle, Geschäftszugriff) zur Erkennung von Bedrohungen in Echtzeit mit einer Genauigkeit von 96%-98%.

-

Auto Response(R)Sobald eine Bedrohung erkannt wird, ruft das System automatisch Reaktionstools zur Blockierung, Quarantäne, Benachrichtigung usw. auf und leitet die Ursachenforschung ein.

Trend 2: Sicherheitsoperationen verlagern sich auf das KI-Paradigma, multiple Intelligenzen treiben die Modernisierung der Operationsarchitektur voran

Entwicklung von der traditionellen Betriebsarchitektur zur KI-nativen Betriebsarchitektur::

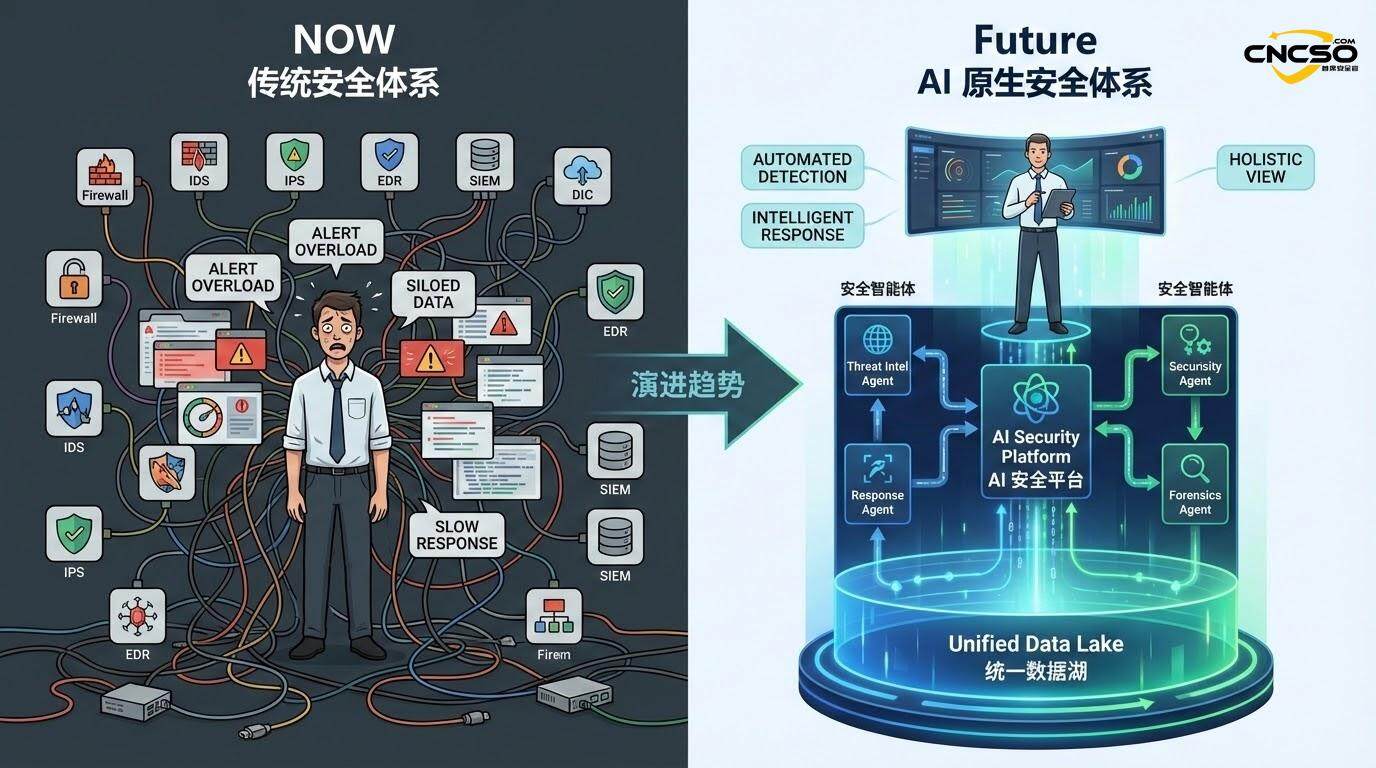

In der traditionellen Architektur sind die Sicherheitsplattformen (SIEM, SOC, Situational Awareness) und die verschiedenen Sicherheitskomponenten (IDS, IPS, EDR, NAC usw.) unabhängig voneinander, mit linearem Datenfluss, festen Verarbeitungsregeln und starker Abhängigkeit von der manuellen Einschätzung der Experten.

Native KI-Architektur in mehreren vertikalen Bereichen derGroßes Modell der Sicherheit/Intelligenz (z. B. Informationen zur Erkennung von Bedrohungen, IdentitätSicherheitsknotenpunktundIntelligente DatensicherheitDas Modell kann über standardisierte Schnittstellen zusammenarbeiten, und das Modell kann unabhängig voneinander mehrere Tools aufrufen, in mehreren Runden interagieren und sich schrittweise der optimalen Entscheidung nähern. Das Sicherheitspersonal wird von ”Bedienern an vorderster Front” zu ”Architekten und Supervisoren” aufgewertet.

Wesentliche ÄnderungenDaten aus dem passiven Fluss von ”Erfassung → Speicherung → Anzeige → manuelle Analyse” in den aktiven Verarbeitungsfluss von ”Erfassung → Steuerung → Modellbildung → automatische Entscheidungsfindung → manuelle Überwachung”.

Trend 3: Beschleunigte Integration von Sicherheitskomponenten und standardisierten Schnittstellen in die Arbeitsabläufe von KI-Intelligenzen

Die Sicherheitsbranche leidet seit jeher unter einer Fragmentierung der Komponenten - Firewalls, IPS, IDS, EDRs, NDRs, SIEMs, Leaky Sweeps, Asset Management und andere Toolchains - mit inkonsistenten Schnittstellen, die den Datenaustausch und die Zusammenarbeit bei Richtlinien erschweren.

KI-gesteuerte Architekturoptimierung treibt die Entwicklung dieser Komponenten in Richtung Standardisierung und Modularität voran:

-

Standardisierung von SchnittstellenVulnerability Management, Asset Management, Rights Management und andere Module bieten Standard-Datenschnittstellen und APIs zur Unterstützung direkter Aufrufe von großen Modellen.

-

Leichte EinbettungEinige der kleinen parametrischen quantitativen Modelle mit hohen Echtzeitanforderungen werden direkt in Komponenten wie Firewalls und Terminals eingebettet, um Edge Reasoning zu erreichen.

-

zentrale DispositionKomplexe Entscheidungen werden von einer zentralen KI-Plattform getroffen, die den Kreislauf schließt, indem sie mit den Komponenten über Tool-Aufrufe kommuniziert.

Trend 4: Grundlegender Wandel in der Arbeitsweise des Sicherheitspersonals

Dies ist eine tiefgreifende Veränderung auf der Ebene des Organisationsmanagements.

(in der) VergangenheitSicherheitspersonal: Das Sicherheitspersonal ist hauptsächlich mit der Prüfung von Alarmen, der Durchsicht von Protokollen, dem Schreiben von Regeln, der Reaktion auf Ereignisse und anderen operativen Aufgaben beschäftigt, die mit einem hohen Arbeitsaufwand, vielen Wiederholungen und geringen beruflichen Anforderungen verbunden sind.

anhängigDie Arbeit des Sicherheitspersonals verändert sich:

-

architektonisches DesignEntwurf der Architektur des Sicherheits-Makromodells, der Intelligenzen und der Definition des Datenflusses und der Entscheidungslogik.

-

WissenscodierungKodierung von Unternehmenssicherheitsspezifikationen, Geschäftswissen in das Modell durch RAG, Feinabstimmung.

-

intelligente Bedienung (Religion)Aufbau und Betrieb von Security Intelligence, Definition von Workflows, Abstimmung von Parametern und Behandlung von Ausnahmen.

-

Beaufsichtigung der ErgebnisseÜberwachung von KI-Entscheidungen auf Solidität und Drift und rechtzeitiges Einschreiten.

Das bedeutet, dass Sicherheitsteams Talente mit unterschiedlichem Hintergrund rekrutieren müssen (z. B. KI-Ingenieure, Datenwissenschaftler), und dass die vorhandenen Mitarbeiter ihre Kenntnisse und Fähigkeiten deutlich verbessern müssen.

Trend 5: Konvergenz von Computer- und Smart-Computing-Ressourcen

Die herkömmliche Sicherheitsinfrastrukturebene besteht hauptsächlich aus Rechenressourcen (CPU) für die Speicherung, Abfrage und Aggregation. Die KI-Ära erfordert die Hinzufügung eines Pools von intelligenten Rechenressourcen (GPU/NPU) für die Inferenz großer Modelle.

Morphologie der Integration::

-

hierarchische InferenzLeichtgewichtige Aufgaben werden von einem Pool von CPU-Ressourcen erledigt; komplexe Berechnungen werden von einem Pool von GPU-artigen Algorithmen durchgeführt.

-

dynamische TerminierungAutomatisches Scheduling von Rechenressourcen auf der Grundlage der Echtzeitauslastung, um Verschwendung zu vermeiden.

-

Unterstützung der LokalisierungEs unterstützt sowohl öffentliche Cloud-API-Aufrufe als auch die private Bereitstellung und die Anpassung von Chips im Inland.

Trend 6: Sichere native KI-Apps ersetzen allmählich die herkömmlichen Apps

Monolithische Sicherheitsanwendungen (z. B. herkömmliche SIEMs, NDRs, DSPs) sind für menschliche Benutzer mit schwerfälligen Schnittstellen und komplexen Abläufen konzipiert. KI-native Anwendungen sind für die Intelligenz konzipiert und bieten maschinenverständliche Schnittstellen, automatisierte Workflows und autonome Entscheidungsfunktionen.

Ersatzweg::

-

erstes LosXDR, NDR, DSP usw. sind online und verbessern die Ergebnisse drastisch.

-

zweite ChargeWeitere Sicherheitsanwendungen vollziehen eine KI-native Transformation und bilden eine standardisierte Produktlinie.

-

LangfristigTraditionelle Apps haben ausgedient und KI-native Apps werden zum Mainstream.

3.2 System der “KI-nativen” Sicherheitstechnologie-Architektur

Eine vollständige, zukunftssichere Sicherheitsarchitektur kann in sechs Schichten unterteilt werden:

Ebene 1: Infrastrukturebene (Konvergenz von Computern und intelligenten Computern)

-

Intelligente GPU/NPU-PoolsFühren Sie große Modell-Inferenz, Feinabstimmung Ausbildung. Unterstützt NVIDIA, inländische Chips und andere Arten von Hardware.

-

CPU-Rechenzentrum: Durchführung von traditionellen Sicherheitsanwendungen, Datenspeicherung und Abfrageaggregation.

-

NetzinfrastrukturTraditionelle Netzwerksicherheitsprodukte wie Firewalls, DDoS-Schutz, WAF, Routing und Switching.

Schicht 2: Sicherheitskontroll-Komponentenschicht (Modularisierung und Offenheit)

-

Terminal/Host-KomponentenEDR, Terminalverwaltung, Antivirus.

-

NetzwerkkomponenteFirewalls, IPS, IDS, NDR.

-

Daten/GeschäftskomponentenDatenbank-Auditing, Datenbanksicherheit, SDP, Zero Trust.

-

Vermögens-/VerwaltungskomponentenAsset Management, Schwachstellensuche, CMDB.

Wichtigste ÄnderungenDiese Komponenten bieten schrittweise standardisierte API-Schnittstellen, um den direkten Aufruf großer Modelle zu unterstützen; einige kleine Modelle können in die Komponenten eingebettet werden, um Edge Reasoning zu erreichen.

Ebene 3: Datenbankschicht (Harmonisierung, Verwaltung, Ermöglichung)

-

vereinheitlichter DatenseeAggregieren von Daten aus verschiedenen Quellen wie Netzwerken, Endgeräten, Anlagen, Diensten, Bedrohungsdaten usw.

-

DatenverwaltungSpezifikationen für die Datenerfassung, Feldkartierung, Reinigung und Verarbeitung, Qualitätssicherung.

-

Feature-TechnikDatenvektorisierung, Merkmalsextraktion, Bereitstellung von Eingaben für Modelle.

-

VektordatenbankStore Embedding: Einbettung in den Speicher zur Unterstützung einer effizienten Abfrage von RAGs.

GestaltungsprinzipienEinmal sammeln, viele Male verwenden. Verschiedene große Modelle und Anwendungen nutzen dieselbe Datenbank, um doppeltes Andocken zu vermeiden.

Schicht 4: Basisschicht der KI-Plattform (Fähigkeiten und Dienste)

-

Dienstleistungen für große ModelleSecurity Foundation Big Model, Vertical Domain Big Model (Erkennung von Bedrohungen,Datensicherheitetc.), Open-Source-Modelle (DeepSeek, Qwen, LLaMA, etc.).

-

RAG-DiensteWissensdatenbank-Management, Vektor-Retrieval, kontextuelle Erweiterung.

-

FeinabstimmungsdienstDatenaufbereitung, Schulung, Auswertung, Einsatz.

-

Schnelles EngineeringSystem Cue Word Design, Few-Shot Beispiel, Ausgabeformatkontrolle.

-

Entwicklungsrahmen für intelligente KörperAgentendesign, Werkzeugbindung, Workflow-Orchestrierung, Interaktion in mehreren Runden.

Schicht 5: Intelligente Körper- und Anwendungsschicht (roboterorientierter Entwurf)

-

Standardisierte Sicherheitsinformationen: Threat Detection Response Intelligence, Identity Security Intelligence, Data Security Intelligence und mehr, direkt aus der Box heraus.

-

Maßgeschneiderte IntelligentsiaPersonalisierte Intelligenzen, die von den Nutzern auf der Grundlage des Rahmens erstellt werden, z. B. ”Business Anomaly Monitoring”, ”HW Guarding Assistant”, usw.

-

Kollaboration und ChoreographieMehrere Intelligenzen arbeiten über ereignisgesteuerte, Nachrichten-Warteschlangen- und andere Mechanismen zusammen, um einen vollständigen Arbeitsablauf zu bilden.

Schicht 6: Geschäftsszenario-Schicht (vertikale Entwicklung)

-

Sicherer BetriebIntelligente körperbasierte tägliche Alarmverarbeitung, Ereignisforschung und Berichterstellung.

-

DatensicherheitIdentifizierung von Datenbeständen, Überwachung des Zugriffsverhaltens, Schutz sensibler Informationen.

-

IdentitätssicherheitPermission Governance, Erkennung von abnormalem Verhalten, Zugangskontrolle.

-

Andere SchauplätzeAnwendungssicherheit, Containersicherheit, IoT-Sicherheit, usw.

3.3 Typische Evolutionspfade für Sicherheitsanwendungen und -architekturen

Die Entwicklung vom ”traditionellen JETZT-Sicherheitssystem” zum ”KI-nativen Sicherheitssystem der Zukunft” kann in die folgenden Phasen unterteilt werden:

NOW-Sicherheitssystem (Status quo)::

-

Menschliche Ebene: Sicherheitsanalysten, SOC-Betreiber, Infrastrukturadministratoren.

-

Prozessebene: Alarmprüfung, Protokollabfrage, manuelle Recherche, manuelle Reaktion.

-

Regelebene: Erkennungsregeln, Alarmsuchregeln, Whitelist-Regeln.

-

Protokollierungsebene: Netzwerkprotokolle, Terminalprotokolle.

-

Kontrollschicht: dezentralisierte Komponenten wie Firewalls, IPS, EDR, usw.

Künftiges Sicherheitssystem (Soll)::

-

Menschliche Ebene: Sicherheitsarchitekten, KI-Ingenieure, Betreiber von intelligenten Einrichtungen.

-

Prozess-Ebene: Die Intelligenzen erledigen den größten Teil der Arbeit autonom, mit Ausnahme der menschlichen Aufsicht.

-

Intelligente Körperschicht: mehrere Bereichsintelligenzen (Erkennungsklasse, Datensicherheitsklasse, Identitätssicherheitsklasse, usw.).

-

Datenschicht: Vereinheitlichter Datensee zur Unterstützung der gemeinsamen Nutzung durch verschiedene Intelligenzen.

-

Steuerungsebene: arbeitet über standardisierte Schnittstellen mit Intelligenzen zusammen.

4. KI-SicherheitsplattformWie man landet

4.1 Abgestufter Bauablauf

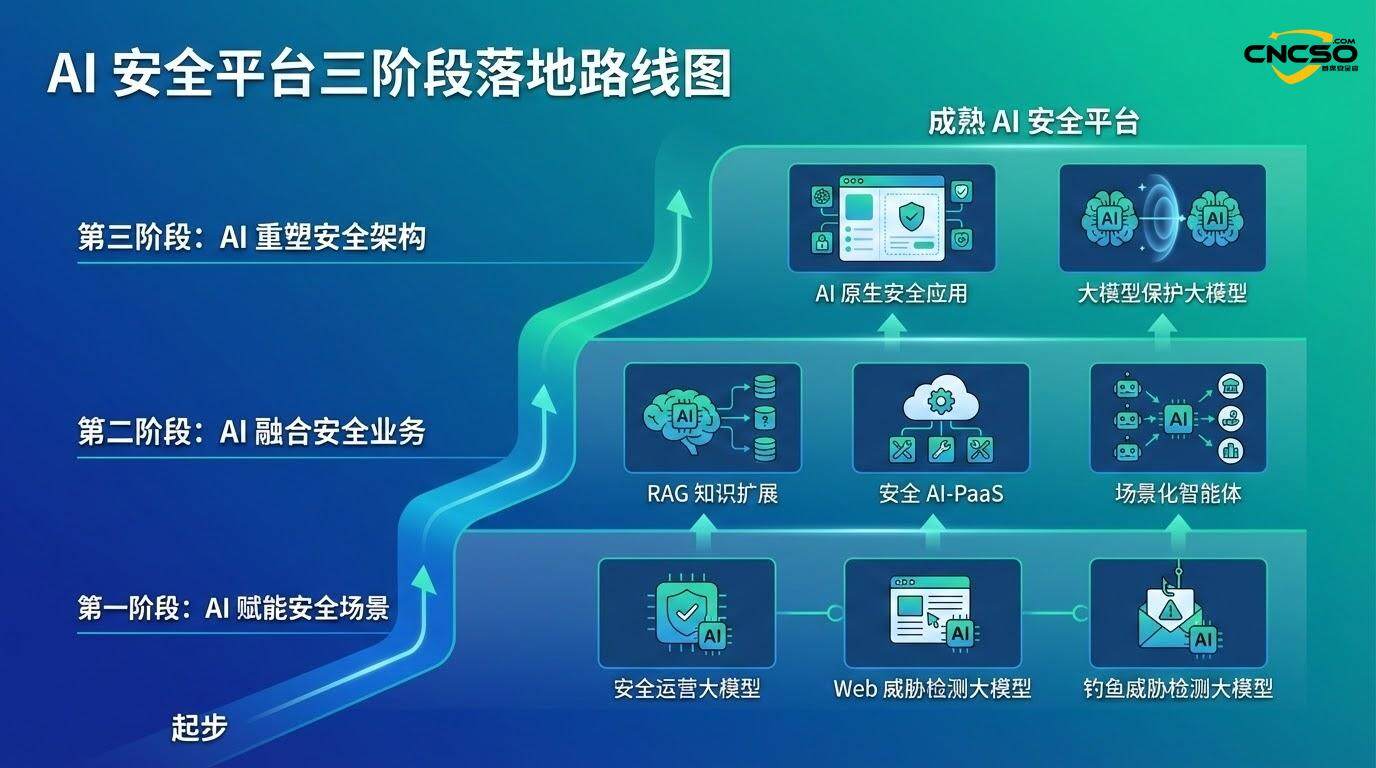

Der Aufbau der KI-Sicherheitsplattform erfolgt nicht von heute auf morgen, sondern sollte in einem progressiven, iterativen Ansatz in drei Stufen erfolgen:

Phase 1: KI-gestützte Sicherheitsszenarien (Aufbau grundlegender Kapazitäten, 6-12 Monate)

ZieleRasche Validierung des Wertes von KI in spezifischen Sicherheitsszenarien, um Vertrauen aufzubauen.

Zentrale Aufgaben::

-

Aufbau des Grundgerüsts des Sicherheits-Makromodellierungssystems

-

Aufbau einer Datenbank: Festlegung der Spezifikationen für die Datenerfassung, der Speicherarchitektur und der Verwaltungsprozesse.

-

Erstellen der großen Modellbasis: Wählen Sie das Basismodell (Sie können das große Deep Security-Modell, das Open-Source-Modell usw. verwenden) und stellen Sie den Inferenzdienst bereit.

-

Einrichtung der Infrastruktur: Vorbereitung der GPU-Rechenressourcen, Überwachungs- und Warnsysteme.

-

-

Entwurf von Data-Docking-Spezifikationen und Governance-Bemühungen

-

Angleichung der Datenspezifikationen von Modell/Plattform/Komponenten: Definition von Datenfeldern, Formaten und Datenflüssen.

-

Nord-Süd-Schnittstellen werden geöffnet: So wird sichergestellt, dass Daten von den Komponenten in die Plattform fließen können und dass Modellergebnisse an die Komponenten zurückgegeben werden können.

-

SOAR-Integration, Schnittstelle zum Arbeitsauftragsprozess usw.: eine vollständige Verbindung zur automatisierten Entsorgung.

-

-

Erste Out-of-the-Box-Modelle gehen in Betrieb

-

lieberHochwertige, leicht zu erkennende Szenarien::

-

Das große Modell der SicherheitsoperationenAlarmklassifizierung, Korrelation, Ursachensuche, Entscheidungsvorschläge. Wirksamkeit: Genauigkeitsrate von 95%, deutliche Reduzierung von Fehlalarmen.

-

Großes Modell zur Erkennung von Web-BedrohungenErkennung von WebShell, Injektion, XSS und anderen Angriffen. Effektivität: Genauigkeitsrate 98%.

-

Erkennung von Phishing-Bedrohungen Großes ModellSemantische Erkennung von E-Mail-Inhalten, URL-Erkennung, Analyse von Anhängen. Effektivität: 2400+ Phishing-E-Mails erkannt, 95% Erkennungsrate gegen Angriffe.

-

-

Erwartete ErgebnisseBenutzer können die Auswirkungen der KI intuitiv spüren (deutliche Verringerung der Alarme, kürzere Analysezeit, bessere Erkennung von Schwachstellen) und Akzeptanz für spätere Investitionen gewinnen.

Phase 2: KI-integrierte Sicherheitsoperationen (Leistungsoptimierung, 12-24 Monate)

ZieleVertiefung der Integration von KI und Sicherheitsgeschäft, um einen ”Durchbrucheffekt” zu erzielen, von einem einzelnen Durchbruch bis zur Systemoptimierung.

Zentrale Aufgaben::

-

Optimierung der Modelleffektabstimmung

-

Einrichtung einer kontinuierlichen Feedback-Schleife: Erfassung von Fehlalarmkennzeichnungen durch den Benutzer, Betriebsrückmeldungen.

-

Iteration der Modellaktualisierung: Online-Lernen, Umschulung, Aktualisierung der Version auf der Grundlage von Feedback-Daten.

-

Kundenspezifischer Spezifikationsimport: Importieren Sie unternehmensspezifische Sicherheitsspezifikationen und Geschäftswissen in das Modell, um den Grad der Anpassungsfähigkeit zu erhöhen.

-

-

Sichere AI-PaaSmaßgeschneiderte Innovation

-

RAG-ErweiterungBenutzer können Dokumente zur Spezifikation der Unternehmenssicherheit, Dokumente zur Anlagenverwaltung und Wissensdatenbanken zur Sicherheit importieren, so dass das Modell ”das Geschäft versteht”.

-

Workflow-DefinitionenBenutzer definieren personalisierte Workflows für Sicherheitsinformationen auf der Grundlage des Plattformrahmens.

-

Szenariobasierte AnwendungsentwicklungMaßgeschneiderte Intelligenzen wie ”Asset Security Management”, ”Employee Security Assistant” und ”HW Watch”.

-

-

Vertiefung der Anwendung von AI+ Sicherheitsszenarien

-

Makromodellierung des DatenzugangsrisikosIdentifizieren Sie anomales Datenzugriffsverhalten in Echtzeit und stellen Sie fest, ob das Risiko eines Datenverlusts besteht.

-

Das große Modell der Autorität und des VerhaltensrisikosÜberwachung auf abnormale Nutzung von Privilegien, abnormale Anmeldungen, Missbrauch von Privilegien, etc.

-

“Laufende Bewertung des ”AI Red Teams"Penetrationstests und Schwachstellenanalyse mit Hilfe umfangreicher Modelle, um das Verteidigungsniveau kontinuierlich zu verbessern.

-

Erwartete ErgebnisseMehrere Sicherheitsszenarien, um KI-native Anwendungen, eine Workflow-Automatisierungsrate von 70-80%, eine erhebliche Senkung der Betriebskosten für die Sicherheit und eine vertiefte Benutzerabhängigkeit zu erreichen.

Phase 3: KI formt die Sicherheitsarchitektur um (ganzheitliche Transformation, 24+ Monate)

ZieleAufbau einer neuen KI-zentrierten Sicherheitsarchitektur, um eine optimale Synergie von ”Mensch + KI” zu erreichen.

Zentrale Aufgaben::

-

KI-gestützte Transformation von Sicherheitsabläufen

-

Umwandlung herkömmlicher Sicherheitsplattformen (SIEM, SOC, XDR usw.) in KI-native Anwendungen.

-

Sicherheitsanwendungen und Sicherheitsintelligenz gehen Hand in Hand und bilden eine integrierte Lösung.

-

Der Kern der Architektur hat sich von einem ”Werkzeugsatz” zu einem ”Netz von Intelligenzen” verlagert.

-

-

Sichere maßgeschneiderte AI-PaaS-Innovation vertieft

-

Die Nutzer bauen auf der Plattform mehr vertikale Sicherheitsinformationen auf.

-

Erstellung branchenspezifischer Sicherheitsmakromodelle durch die Erstellung und Feinabstimmung von Sicherheitskorpussen für die Industrie.

-

Bildung eines mehrstufigen Modellierungssystems für Industrie - Unternehmen - Sektor.

-

-

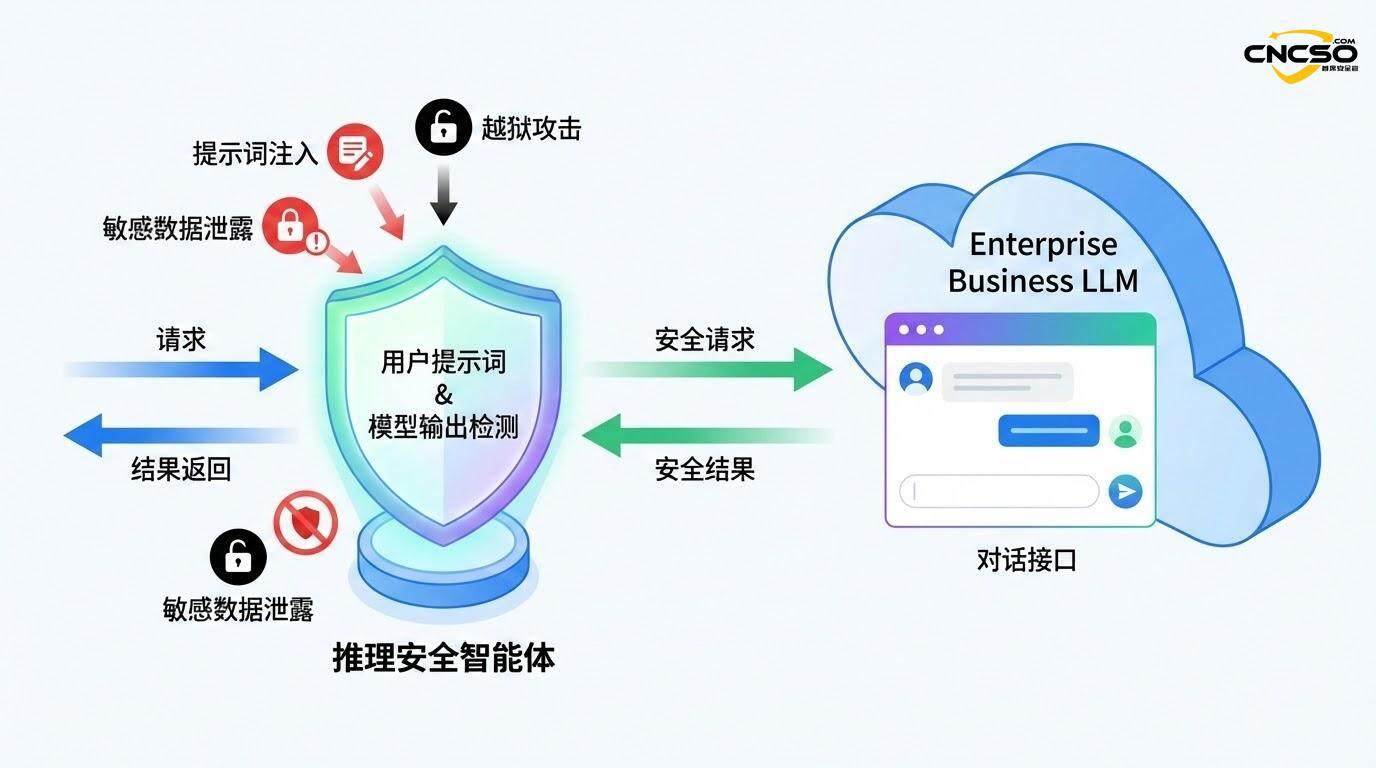

Große Modelle beschützen große Modelle

-

Große Modelle innerhalb des Unternehmens müssen geschützt werden (Prompt Injection, Jailbreaks, Datenlecks usw.).

-

Die Sicherheitsintelligenzen werden im MaaS-Modus über Standard-API-Schnittstellen bereitgestellt, um Sicherheitsschutz für große Geschäftsmodelle zu bieten.

-

Bilden Sie einen vollständig geschlossenen Kreislauf, der ”KI-Erzeugung für Unternehmen → KI-Erkennung für Sicherheit → Rückgabe der Ergebnisse” umfasst.

-

Erwartete ErgebnisseAufbau eines vollständigen, KI-gesteuerten, hochautomatisierten Sicherheitssystems; das Sicherheitspersonal konzentriert sich auf die Architektur, die Wissenskodierung und die Überwachung von Entscheidungen; die KI übernimmt 95% oder mehr des täglichen Betriebs.

4.2 Typische Szenarien der Landepraxis

Um den Wert von KI-Sicherheitsplattformen konkret zu veranschaulichen, werden im Folgenden einige typische Szenarien aufgeführt, die sich in realen Einsätzen bewährt haben:

Szenario 1: Security Assistant Intelligence für Gruppen

Schmerzpunkte im Unternehmen::

-

Nachdem die Sicherheitsabteilung die Schwachstelle/das Eindringen entdeckt hat, muss sie mit der Geschäftsabteilung kommunizieren, um den Arbeitsauftrag zu untersuchen und weiterzuverfolgen, was 1/3 der Energie des Sicherheitspersonals in Anspruch nimmt.

-

Es ist schwierig, das gesamte Unternehmen mit Phishing-E-Mail-Übungen abzudecken, und die Anzahl der betroffenen Personen macht den Arbeitsaufwand für die anschließende Kommunikationsbestätigung und Sensibilisierungsschulung enorm.

-

Die UEBA (User and Entity Behavioural Analysis) wurde erheblich reduziert, da nach einer Ausnahme eine manuelle Bestätigung erforderlich ist.

KI-Assistentenprogramm::

-

Das große Modell führt Ausnahmebestätigungen, Sicherheitsschulungen und die Nachverfolgung von Arbeitsaufträgen mit regulären Mitarbeitern über einen natürlichsprachlichen Dialog durch.

-

Das Sicherheitspersonal wird nur in Ausnahmefällen eingreifen.

Grundbesitzwert::

-

Die Energie des Sicherheitspersonals wird stark entlastet, da die tägliche Kommunikation mit den Mitarbeitern nicht mehr manuell erledigt werden muss.

-

Verbesserung der Schließungsrate von Alarmen, der Wirksamkeit der UEBA-Erkennung und der Abdeckung von Phishing-Übungen.

-

Verstärkung der ”Präsenz” des Sicherheitsteams und der Wahrnehmung der Sicherheitsarbeit durch die Mitarbeiter im Allgemeinen.

Szenario 2: HW bemannter Sicherheitsroboter

Schmerzpunkte im Unternehmen::

-

Während der Angriffs- und Verteidigungsübung (HW) verbrachte das Sicherheitspersonal viel Zeit mit Patrouillen (Alarme, Verkehr, Skripte, verpasste Durchsuchungen usw.), nachdem es jeden Tag um 9.00 Uhr angekommen war, was dazu führte, dass es nicht in der Lage war, rechtzeitig auf Bedrohungen zu reagieren.

AI-Robotik-Programm::

-

Die Inspektionsaufgabe wird automatisch um 20.30 Uhr gestartet und ein Inspektionsbericht wird erstellt.

-

Dies umfasst mehrere Dimensionen wie Alarmaggregation, Verkehrsanomalien, Rückstände bei den Erkennungsregeln und verpasste Suchvorgänge.

-

Das Sicherheitspersonal sieht die Berichte bei der Ankunft ein und geht direkt zur Bedrohungsanalyse und Beseitigung über.

Grundbesitzwert::

-

Sparen Sie Zeit bei trivialen Inspektionen 30-40%.

-

Verbesserung der Schnelligkeit der Notfalleinsätze und der Effizienz der Störfallbearbeitung.

-

Die Berichte werden automatisch erstellt und der Arbeitsaufwand für die täglichen Zusammenfassungen wird erheblich reduziert.

Szenario 3: Großes Model Reasoning Security Intelligence Body

Schmerzpunkte im Unternehmen::

-

Unternehmen setzen Open Source Big Models ein, um alle Arten von Geschäftsanwendungen zu unterstützen.

-

Böswillige Benutzer können Prompt-Injection-Angriffe durchführen, die dazu führen, dass Modelle anstößige Inhalte generieren, vertrauliche Informationen preisgeben, bösartigen Code ausführen und vieles mehr.

-

Mangel an professionellen und effizienten Schutzmaßnahmen.

SafeSmart-Programm::

-

Mehrdimensionale Erkennung durch Sicherheitsintelligenz, bevor die Worte der Benutzeraufforderung in das Makromodell des Unternehmens eingespeist werden:

-

Erkennung von Cue Word Injection (identifiziert bösartige Befehle, Jailbreak-Versuche)

-

Compliance-Kontrollen (Überprüfung auf Verstöße gegen Sicherheitsnormen)

-

Erkennung sensibler Daten (Abfangen von Lecks in sensiblen Bereichen)

-

Erkennung der Ressourcenerschöpfung (um DoS-Angriffe zu verhindern)

-

-

Die Ausgabe des Geschäftsmakromodells wird ebenfalls geprüft, um die Erzeugung schädlicher Inhalte zu verhindern.

Grundbesitzwert::

-

Bieten Sie umfassende Sicherheit für KI-Anwendungen in Unternehmen.

-

Durch die Offenlegung von API-Schnittstellen schützt das ”Sicherheitsmodell” das ”Geschäftsmodell” und bildet das Paradigma ”großes Modell schützt großes Modell”.

Szenario 4: Sicherheitsberichtserstellung Intelligence

Schmerzpunkte im Unternehmen::

-

Die Unternehmen müssen eine Vielzahl von Sicherheitsberichten erstellen (tägliche, wöchentliche, monatliche, HW-Berichte, Inspektionsberichte usw.), was viel Arbeit bedeutet und sich ständig wiederholt.

-

Es ist schwierig, verschiedene Berichte mit unterschiedlichen Formaten und unterschiedlichen inhaltlichen Dimensionen zu standardisieren.

Programm "Intelligenter Körper::

-

Benutzerdefinierte Berichtsvorlagen, Schlüsselindikatoren, Inhaltsstruktur.

-

Intelligente Körper automatisieren den Boden:

-

Abrufen der erforderlichen Daten (Warnmeldungen, Schwachstellen, Ereignisse usw.)

-

Aufrufen mehrerer feinkörniger großer Modelle zur Analyse (z. B. Modelle zur Bedrohungsanalyse, Modelle für statistische Daten usw.)

-

Zusammenfassen, ordnen und verschönern, um den Abschlussbericht zu erstellen.

-

Grundbesitzwert::

-

Erhebliche Verringerung der Arbeitsbelastung beim Verfassen von Berichten.

-

Verbesserung der Qualität und Konsistenz der Berichterstattung.

-

Analysten werden entlastet und können sich auf höherwertige Aufgaben konzentrieren.

4.3 Vielfältige Formen der Zusammenarbeit

Unternehmen können beim Aufbau von KI-Sicherheitsplattformen die folgenden vielschichtigen Ansätze für die Zusammenarbeit verfolgen:

Gemeinsame technologische Innovation

-

Forschungsprojekt AI+SecurityGemeinsame Beantragung von Forschungsprojekten auf nationaler und industrieller Ebene, z. B. ”Generative AI-driven Network Security Intelligent Detection”.

-

Gemeinsames InnovationslaborZusammenarbeit mit Universitäten und Forschungsinstituten zu aktuellen Themen (z. B. Gegenangriffe, Schutz der Privatsphäre usw.).

Forschung zu Industriestandards und -normen

-

Entwicklung von AI-CybersicherheitsstandardsBeteiligung an der nationalen und industriellen Standardisierung von Sicherheits-KI, z. B. ”Security Intelligence Body Interface Specification” und ”Security Large Model Evaluation System”.

-

Best-Practice-ErgebnisseZusammenfassung der aus der Praxis gezogenen Lehren und Veröffentlichung von Branchenrichtlinien.

Talententwicklung und Aufbau

-

Talententwicklung für KI-SicherheitsjobsGemeinsame Ausbildung von KI-Sicherheitsingenieuren und Sicherheitsarchitekten mit Universitäten.

-

WeiterbildungsprogrammKI-Transformationstraining für bestehende Sicherheitsexperten.

Kommerzialisierung und Marketing

-

Einführung von IndustrielösungenEntwicklung vertikalisierter KI-Sicherheitslösungen für Schlüsselindustrien wie Finanzen, Energie und Gesundheitswesen.

-

gemeinsame VermarktungCo-Ausstellung, Veröffentlichung von Erfolgsgeschichten und Durchführung von Fachseminaren.

5. referenzierte Zitate

Vaswani, A., et al. (2017). “Attention Is All You Need”.” Fortschritte in neuronalen Informationsverarbeitungssystemen, 30.

OpenAI (2022-2024). ChatGPT Series Technical Reports and Technical Papers.

DeepSeek (2025). “DeepSeek-R1: A Reinforcement Learning Approach to Large Language Model Reasoning”.”

Gartner (2024). “2024 North America Security & Risk Management Summit - Technology Trends Report”.”

DeepService AI Security Platform - Live Deployment Statistics Report, 2024-2025.

MITRE ATT&CK-Framework und Cyber-Kill-Chain-Analyse - Bewährte Praktiken für Sicherheitsoperationen.

Analyse der Investitionen in die Unternehmenssicherheit und der betrieblichen Effektivität - Forschungsdaten auf der Grundlage einer Stichprobe von über 1000 inländischen Unternehmen, 2024.

DeepSecurity Security Intelligence Body Typical Application Cases Database - deckt eine breite Palette von vertikalen Bereichen wie Sicherheitsoperationen, Bedrohungserkennung, Datensicherheit, Identitätssicherheit usw. ab.

DeepSigns Whitepaper über den Aufbau von KI-Sicherheitsplattformen - Technische Architektur, schrittweiser Aufbau und Beispiele für gelandete Inhalte im Detail.

ISO/IEC 27001, NIST Cybersecurity Framework und National Critical Information Infrastructure Protection Regulations.

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/ai-security-platform-implementation.html