Highlights der Kerninnovation

Intelligenzgesteuertes aktives Verteidigungssystem

traditionellDatensicherheitDer Schutz beruht seit langem auf einer reaktiven Architektur von ”Blacklists + Rule Engines”, deren grundlegender Fehler darin besteht, dass der Schutz immer hinter der Entwicklung der Bedrohungen zurückbleibt.Die erste inländische intelligente Stelle für DatensicherheitDurch den Einsatz einer auf einem umfangreichen Sprachmodell basierenden Logik-Engine verfügt das System über einen vollständigen intelligenten Regelkreis aus ”Wahrnehmung - Erkennung - Entscheidung - Reaktion”. Das System ist nicht nur in der Lage, bekannte Angriffsmerkmale zu erkennen, sondern, was noch wichtiger ist, durch Deep Learning- und Reinforcement-Learning-Mechanismen probabilistische Vorhersagen zu treffen und adaptiven Schutz gegen unbekannte Bedrohungen zu bieten. Dieses intelligenzgesteuerte Paradigma ermöglicht es dem Sicherheitsschutz, sich von einer ”passiven Aufholjagd” zu einer ”aktiven Vorhersage” zu entwickeln und so die Aktualität und Genauigkeit der Bedrohungserkennung erheblich zu verbessern.

Die integrierte KI-Analyse-Engine des Systems ist in der Lage, anomales Datenzugriffsverhalten mit einer Latenzzeit von Millisekunden zu erkennen. Durch den Aufbau eines massiven Datenverallgemeinerungsmodells war das System in der Lage, sensible Datentypen von mehr als 99% in der Unternehmensumgebung zu identifizieren und ihren Flussprozess in Echtzeit zu überwachen. Die Implementierung dieser Fähigkeit basiert auf einem tiefgreifenden semantischen Verständnis der Unternehmensdaten und dem Erlernen von Verhaltensmustern, was die Genauigkeitsrate im Vergleich zur herkömmlichen, auf regulären Ausdrücken basierenden Erkennungsmethode um das 5-10-fache verbessert.

Zero-Trust-ArchitekturDas feingranulare Berechtigungsmodell unter

In Cloud-nativen und hybriden Cloud-Produktionsumgebungen ist der herkömmliche Grenzschutz völlig unwirksam geworden. Die erste inländischeDatensicherheitintelligenter Körperauf der Grundlage vonZero-Trust-SicherheitDas System verwendet das Prinzip der ”geringsten Berechtigung”, um sicherzustellen, dass die Benutzer zu jedem Zeitpunkt nur auf die kleinste Datenmenge im Rahmen ihrer Arbeitsverantwortung zugreifen können. Das System verwendet einen dynamischen Mechanismus für die Zuweisung von Berechtigungen nach dem Prinzip der geringsten Rechte, um sicherzustellen, dass die Benutzer zu jedem Zeitpunkt nur auf die kleinste Datenmenge im Rahmen ihrer Arbeitsverantwortung zugreifen können.

Die Innovation dieser Architektur ist die Einführung einer KI-gesteuerten Contextual Awareness-Engine, die es dem System ermöglicht, Privilegienrichtlinien auf der Grundlage mehrerer Faktoren wie Zugriffszeit, geografischer Standort, Zugriffsgerät und Zugriffsmodus dynamisch anzupassen, um die Verwendung abnormaler Zugriffsmuster zu verhindern. Bei der Erkennung von Privilegienüberschreitung oder anormalem Anmeldeverhalten kann das System innerhalb einer Sub-Sekunden-Verzögerung Isolierungsentscheidungen treffen und so die dreidimensionale Zero-Trust-Verteidigung von ”Identitätsminimierung, Privilegienminimierung und Netzwerkminimierung” im wahrsten Sinne des Wortes realisieren.

Technologische Innovationen im Bereich Datenschutz und Datenimmobilität

In der Ära der zunehmenden Verbreitung von KI-Anwendungen ist die Frage, wie der Datenschutz gewährleistet und gleichzeitig der Wert der Daten voll ausgeschöpft werden kann, zu einem zentralen Dilemma für Unternehmen geworden. Die erste inländischeIntelligente DatensicherheitEs wird eine Fusionslösung aus mehreren Datenschutztechnologien verwendet, darunterGlaubwürdiges Umfeld für die Umsetzung(TEE),differenzierte Privatsphäre(Differential Privacy), Secure Multi-Party Computation (SMC), und andere.

Das System tut dies, indem es in einer vertrauenswürdigen Hardwareumgebung ausgeführt wirdAI-ModellDie Argumentation stellt sicher, dass sensible Daten während des Berechnungsprozesses immer verschlüsselt werden, wodurch das kooperative End-Cloud-Modell der ”Berechnung ohne Verletzung der Vertraulichkeit” realisiert wird. Der differenzielle Datenschutzmechanismus verhindert, dass das Modell einen einzelnen Datensatz zu stark anpasst, indem während der Aktualisierung des Gradienten sorgfältig kalibriertes Rauschen eingespeist wird, wodurch eine versehentliche Offenlegung privater Informationen in den Trainingsdaten während der Inferenz vermieden wird. Diese Kombination von Techniken stellt sicher, dass ein Angreifer, selbst wenn er Zugang zum gesamten Modell erhält, nicht in der Lage ist, die ursprünglichen sensiblen Daten zu widerlegen.

Automatisierte operative Fähigkeiten mit Multi-Intelligence-Zusammenarbeit

traditionellSicherer BetriebCenter (SOC) steht vor der größten Herausforderung: einem gravierenden Mangel an erfahrenen Analysten und einem erheblichen Rückstand bei der Effizienz der Angriffsabwehr. Chinas erste Data Security Intelligence ermöglicht die vollständige Automatisierung der Erkennung von Bedrohungen, der Rückverfolgbarkeitsanalyse, der Folgenabschätzung und der Entscheidungsfindung bei der Reaktion durch eine kollaborative Multi-Intelligence-Architektur.

Das System enthält mindestens fünf Arten von spezialisierten Intelligenzen, die jeweils unterschiedliche Aufgaben haben:Traffic Analytics Intelligence erstellt einen zusammengesetzten Index aus ”Quintupel + Zeitstempel + Sitzungs-ID”.Darüber hinaus kann sie in Sekundenschnelle genaue Daten aus dem historischen Datenverkehr im Petabyte-Bereich abrufen; die Path-Mapping-Intelligenz konstruiert automatisch eine vollständige Angriffskette auf der Grundlage von Kausalschlüssen und Bayes'schen Algorithmen; die eingehende Forschungs- und Beurteilungsintelligenz bewertet das tatsächliche Ausmaß der Auswirkungen der Bedrohung; die Sicherheitsexpertenintelligenz generiert automatisch einen Analysebericht, der die wichtigsten Beweise und Empfehlungen zur Abhilfe enthält; und die Analystenintelligenz verallgemeinert und beurteilt Alarme und generiert Arbeitsaufträge. Durch dieses kollaborative Modell kann die manuelle Rückverfolgungsarbeit, die sonst 8-12 Stunden gedauert hätte, jetzt in 30 Minuten abgeschlossen werden, was die Effizienz der Rückverfolgung um 94% erhöht.

Eingehende Analyse der technischen Architektur

Mehrdimensionales Sicherheitssystem mit mehrschichtigem Schutz

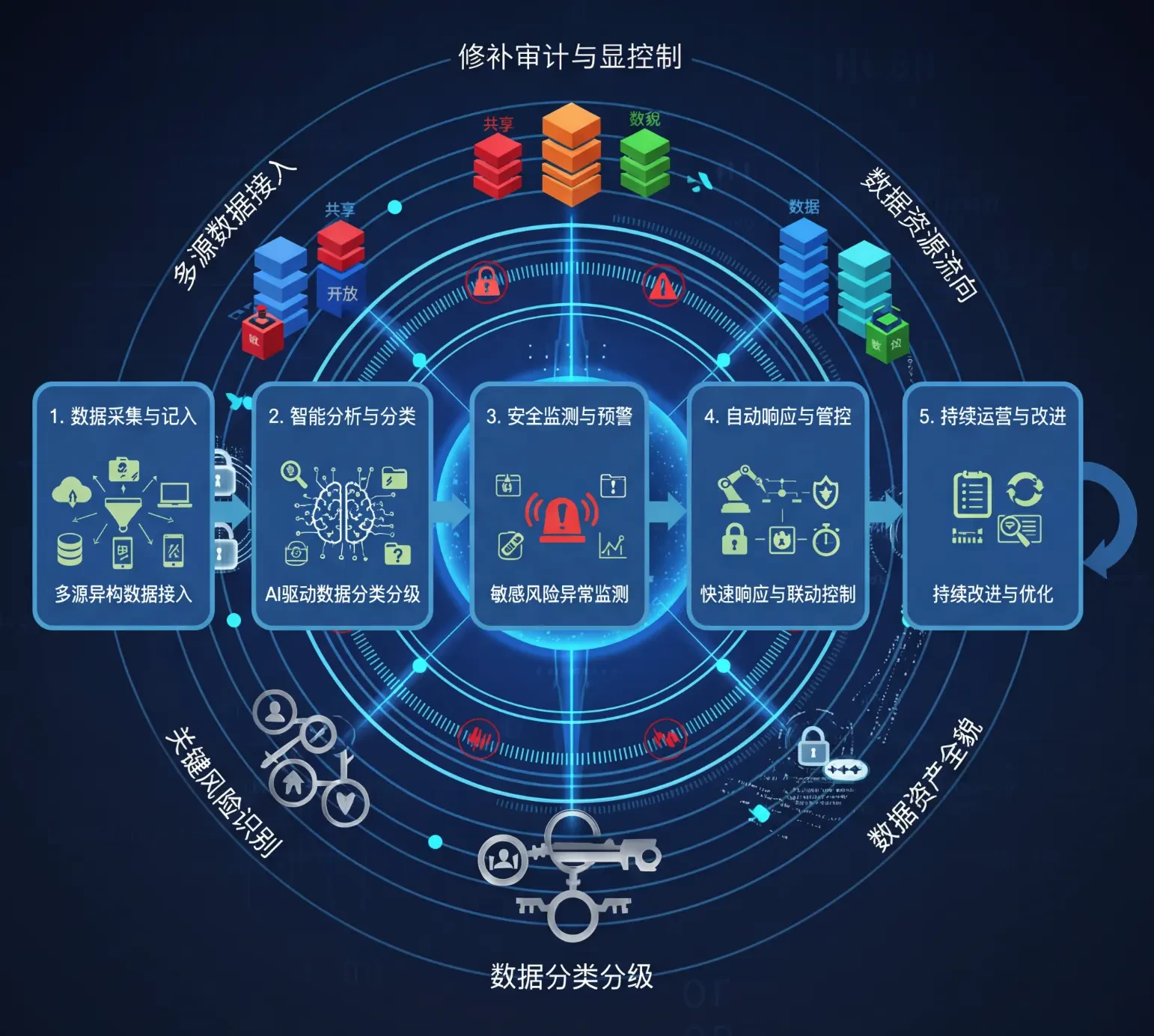

Die erste Data Security Intelligence des Landes verwendet eine bewährte mehrschichtige Schutzarchitektur, die in jeder Phase des Datenflusses unterschiedliche Sicherheitsmechanismen anwendet. Die Architektur ist von unten nach oben in fünf Schlüsselebenen unterteilt.

Infrastruktur-Ebene:Bietet Mehrfachschutz durch physische Isolierung, Netzwerkisolierung und Virtualisierungsisolierung. Minimiert die Angriffsfläche durch VPC-Isolierung, Subnetz-Segmentierung und Mikro-Segmentierungstechniken.

Datenspeicherungsschicht:Implementierung von verschlüsselter Speicherung, Zugriffsauthentifizierung und Prüfprotokoll für statische Daten. Das System verwendet den AES-256-Algorithmus zur Verschlüsselung sensibler Daten und erreicht eine sichere Schlüsselrotation und Isolierung durch Schlüsselverwaltungsdienste (KMS).

Ebene der Anwendungsverarbeitung:Die dreifache Verteidigungslinie aus parametrisierter Abfrage, Eingabevalidierung und Ausgabefilterung verhindert Angriffe auf der Anwendungsebene wie SQL-Injektion, Befehlsinjektion usw. LLM ist auf dieser Ebene streng in einer Sandbox untergebracht, und der generierte Code unterliegt einer dynamischen Typüberprüfung und einer Überprüfung der Berechtigungen.

Intelligente Analyseschicht:Setzen Sie eine KI-gesteuerte Engine zur Erkennung von Anomalien und zur Erstellung von Bedrohungsprofilen ein, um das gesamte Datenzugriffsverhalten in Echtzeit zu bewerten und zu klassifizieren. Das System ist in der Lage, risikoreiche Muster wie anomale Downloads, Übertretungen von Zugriffsrechten, Batch-Abfragen usw. zu erkennen.

Audit der Governance-Ebene:Zeichnet alle Datenzugriffe, -änderungen und -freigaben auf, um eine vollständige Prüfkette zu bilden. Im Falle eines Sicherheitsvorfalls kann das Audit-Protokoll die vollständige Wiederherstellung von Ereignissen und die Rückverfolgung von Verantwortlichkeiten unterstützen.

Konvergenzarchitektur für LLM und Sicherheit Wissensbasis

Die Kernkompetenz von Chinas erster Datensicherheitsintelligenz liegt in der tiefgreifenden Verschmelzung von Allzweckmodellen für große Sprachen mit Wissensdatenbanken für vertikale Sicherheitsbereiche. Das System basiert auf einer hybriden Architektur zur Wissenserweiterung.

Parametrische Kenntnisse:Die Schulungsdaten enthalten strukturiertes Sicherheitswissen wie nationale Standardsysteme (GB/T 35273, GB/T 40857 usw.), bewährte Praktiken der Industrie und Angriffssignaturbibliotheken.

Nicht-parametrisches Wissen:Durch den RAG-Mechanismus (Retrieval-Augmented Generation) kann das System dynamisch auf externe Wissensdatenbanken zugreifen, darunter Echtzeit-Bedrohungsdaten, Datenbanken mit bekannten Schwachstellen, Texte zu gesetzlichen Bestimmungen usw.

Garantierte Interpretierbarkeit:Die Fähigkeit von Systemen, die Gründe für ihre Sicherheitsentscheidungen klar darzulegen, ist entscheidend für die Einhaltung von Audits und das Vertrauen der Benutzer. Mit einem SHAP-ähnlichen Ansatz zur Modellinterpretation können Sicherheitsteams verstehen, warum ein KI-System eine bestimmte Schutzentscheidung trifft.

Der Vorteil dieser Architektur besteht darin, dass das System beim Auftauchen einer neuen Art von Bedrohung nicht das gesamte Modell neu trainieren muss, sondern lediglich die Wissensbasis aktualisieren und die Eingabeaufforderung anpassen muss, um sich schnell an das neue Sicherheitsszenario anzupassen.

Benchmarking-Analyse der wichtigsten Kernkompetenzen

Intelligente Funktionen zur Erkennung von Bedrohungen

Chinas erste Data Security Intelligence erreicht bei der Erkennung von Bedrohungen ein branchenführendes Niveau an Genauigkeit und Geschwindigkeit. Zu den vom System verwendeten Erkennungstechnologien gehören.

Erkennung von Anomalien auf der Grundlage von Verhaltensanalysen:Die Basismodellierung mit Hilfe der Zeitreihenanalyse (ARIMA, Prophet) ermöglicht es, auch sehr schwache Verhaltensabweichungen zu erkennen

Inhaltsbasierte Identifizierung sensibler Daten:Kombination von natürlicher Sprachverarbeitung und Computer Vision zur Identifizierung sensibler Inhalte wie PII, Schlüssel, Quellcode usw. in strukturierten und unstrukturierten Daten

Assoziationsbasierte Identifizierung von risikoreichen Verbindungen:Automatische Konstruktion von Kausalbeziehungen zwischen Ereignissen und Identifizierung von mehrstufigen Angriffsketten durch Techniken des graphischen neuronalen Netzes

Im Vergleich zu herkömmlichen DLP-Produkten, die nur bekannte sensible Datentypen identifizieren können, hat das System eine Identifizierungsabdeckung von mehr als 99% erreicht, und die Fehlalarmrate liegt bei 0,5%, was dem internationalen Spitzenniveau entspricht.

Dynamische und anpassungsfähige Schutzmechanismen

Das Problem herkömmlicher statischer Sicherheitsmaßnahmen besteht darin, dass Angreifer, sobald sie Schlupflöcher in den Regeln gefunden haben, den Schutz für lange Zeit umgehen können. Die erste Datensicherheitsintelligenz in China verwendet eine dynamische, adaptive Schutzstrategie.

Feedback-basierte Strategieoptimierung:Das System nutzt Algorithmen des Reinforcement Learning, um die Gewichtung der Schutzregeln dynamisch anzupassen, indem es die tatsächliche Wirksamkeit der Schutzmaßnahmen kontinuierlich überwacht, um sicherzustellen, dass die Schutzmaßnahmen der aktuellen Bedrohungslage entsprechen.

Konfrontatives Verteidigungstraining:Das System verfügt über integrierte maschinelle Lernfähigkeiten, um potenzielle Wege zur Umgehung des Schutzes vorherzusagen und die entsprechenden Verteidigungsmaßnahmen im Voraus zu verstärken.

Mehrdimensionale Entscheidungsfindung in Echtzeit:Wenn ein verdächtiges Verhalten festgestellt wird, trifft das System nicht einfach eine binäre Entscheidung ”zulassen/blockieren”, sondern trifft abgestufte Entscheidungen auf der Grundlage mehrdimensionaler Faktoren wie Identität des Benutzers, Inhalt der Operation, Betriebsumgebung usw., einschließlich der Anforderung einer zusätzlichen Authentifizierung, der Aufzeichnung risikoreicher Operationen, der Einschränkung der Zugriffsrate usw.

Praktische Anwendungsszenarien und Wirkungsnachweis

APT Rückverfolgbarkeitsanwendungen für die Finanzindustrie

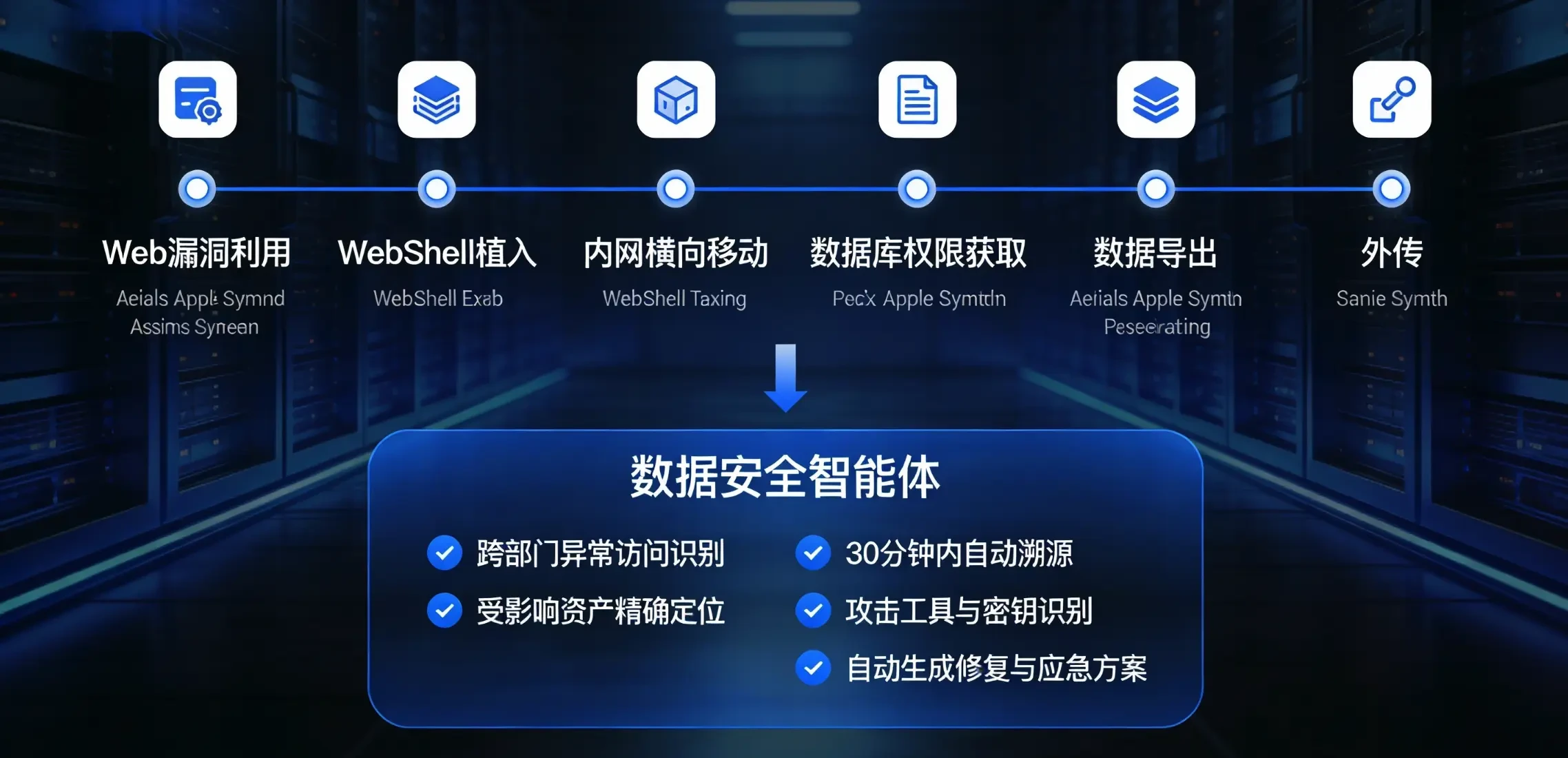

In der konkreten Anwendung eines Finanzinstituts bewies die erste Datensicherheitsintelligenz in China hervorragende Fähigkeiten im Umgang mit fortgeschrittenen anhaltenden Bedrohungen (APT). Als der Angreifer durch Social Engineering die Anmeldedaten interner Mitarbeiter erlangte, um sich seitlich im Intranet zu bewegen, erkannte das System schnell abnormes abteilungsübergreifendes Datenzugriffsverhalten und beendete es innerhalb von 30 Minuten durch einen automatischen Rückverfolgungsprozess.

Identifizierung der gesamten Angriffskette (von der Ausnutzung einer Web-Schwachstelle → Webshell-Implantation → Lateralbewegung im Intranet → Erwerb von Datenbankprivilegien → Datenexport → Outbound)

Genauer Standort der betroffenen Anlagen und Daten

Identifizierung und Entschlüsselung der von Angreifern verwendeten Tools und Verschlüsselungscodes

Automatische Erstellung von Sanierungsempfehlungen und Notfallprogrammen

Diese Reaktionszeit ist mehr als 20 Mal schneller als bei herkömmlichen Sicherheitsmaßnahmen, wodurch sich das Zeitfenster für eine Datenverletzung drastisch verkürzt.

Patienten in der GesundheitsbrancheDatenschutz

Bei der Anwendung im Gesundheitswesen besteht die zentrale Herausforderung der ersten Datensicherheitsintelligenz in China darin, die Privatsphäre der Patienten zu schützen und gleichzeitig die rationelle Nutzung der Daten durch Kliniker und Forscher zu unterstützen. Die Lösungen des Systems umfassen.

Automatisierte Identifizierung sensibler Daten:Das System ist in der Lage, eine breite Palette sensibler Felder wie Patientenname, ID-Nummer, Fallnummer, Diagnosedaten usw. automatisch und ohne manuelle Eingriffe zu identifizieren.

Dynamische Desensibilisierungsstrategien:Je nach Identität des Besuchers und dem Zweck des Zugriffs wendet das System automatisch verschiedene Stufen von Desensibilisierungsmaßnahmen an. So kann beispielsweise das Finanzpersonal, das auf die Patientendaten zugreift, nur anonymisierte Gebühreninformationen sehen, während der behandelnde Arzt die vollständige Konsultationsakte einsehen kann.

Feinkörnige Kontrolle der Betriebsrechte:Das System kontrolliert nicht nur, ”wer Zugang zu welchen Daten hat”, sondern auch, ”was erlaubt ist” (Ansehen, Exportieren, Drucken, Herunterladen). Bestimmte sensible Daten sind auf einen ”Nur-Lese”-Zugang beschränkt, und sogar bestimmte Vorgänge erfordern eine sekundäre Authentifizierung oder die Genehmigung durch eine medizinische Ethikkommission.

Mit dieser Lösung konnten die Verletzungen von Patientendaten in einer medizinischen Gruppe von durchschnittlich 8-10 Vorfällen pro Jahr auf Null reduziert werden, während die klinische Produktivität um 30% gesteigert werden konnte.

Multidimensionale Data Governance für die Konsumgüterindustrie

In Einzelhandels- und Konsumgüterunternehmen ergeben sich die Herausforderungen für die Datensicherheit aus dem hohen Maß an Datenfragmentierung und der häufigen Zusammenarbeit zwischen Geschäftseinheiten. Zu den Ergebnissen der Einführung der landesweit ersten Data Security Intelligence durch ein bekanntes Markenunternehmen gehören.

Erstellung einer Bibliothek von Datensicherheitsvorlagen für mehr als 1000 Geschäftsszenarien, die verschiedene Szenarien wie Verkaufsanalyse, Zusammenarbeit in der Lieferkette, Mitgliederverwaltung usw. abdecken.

Die Erteilung von Genehmigungen wurde von der manuellen Genehmigung automatisiert, der Genehmigungszyklus wurde von 7 Tagen auf 2 Stunden verkürzt und die Genauigkeit der Genehmigungen wurde von ”Tabellenebene” auf ”Feldebene” verbessert.”

Vollständige Rückverfolgbarkeit von Vorgängen mit sensiblen Daten, mit einem lückenlosen Prüfpfad für jeden Zugriff, jede Änderung und jeden Export von Mitgliederdaten, um die Anforderungen der GDPR und des Gesetzes zum Schutz personenbezogener Daten zu erfüllen

Risiko von Datenschutzverletzungen von ”hohes Risiko” auf ”überschaubar” herabgestuft, interne Vorfälle von Datenmissbrauch zurückgegangen 75%

Benchmarking und darüber hinaus mit traditionellen Programmen

Vergleichen Sie die funktionalen Vorteile von DLP-Produkten

Herkömmliche Data Loss Prevention (DLP)-Produkte, die in den 2010er Jahren der Standard für den Schutz der Unternehmenssicherheit waren, unterliegen einer zentralen Einschränkung.

| Vergleichsmaßstab | Herkömmliche DLP-Produkte | Intelligente Datensicherheit |

| Erkennungsmethode | Basierend auf regulären Ausdrücken und schwarzen Listen | Basierend auf Deep Learning und großen Sprachmodellen |

| Zeit zur Identifizierung der Bedrohung | Rückblickende Analyse mit einer Zeitverzögerung von mehreren Stunden | Erkennung in Echtzeit mit einer Latenzzeit von <100 ms |

| Schutz vor unbekannten Bedrohungen | Sie können nichts anderes tun, als sich gegen bekannte Bedrohungen zu verteidigen. | Unbekannte Bedrohungen können durch Anomalieerkennung vorhergesagt werden |

| Rechteverwaltung | Statische Regeln, die sich nur schwer an geschäftliche Veränderungen anpassen lassen | Dynamisch adaptiv mit kontextbezogener Unterstützung |

| Falsch-Positiv-Rate | 15-25% | <0,5% |

| Betriebskosten | Bedarf an einer großen Anzahl von Sicherheitsspezialisten | Grad der Automatisierung >90% |

| Einhaltung von Rechtsvorschriften | passive Antwort | Proaktive Unterstützung bei der Einhaltung von GDPR/HIPAA |

Diese Vergleiche zeigen, dass die ersten inländischen Datensicherheitsintelligenzen eine neue Generation technischer Paradigmen für den Datenschutz darstellen.

Fortschritte im Vergleich zu traditionellen Sicherheitszentren

Herkömmliche Security Operations Centres (SOC) stützen sich stark auf das Fachwissen und die Erfahrung menschlicher Analysten. Zu den Engpässen, mit denen sie konfrontiert sind, gehören.

Mangel an Fachkräften:Das Gehalt eines leitenden Sicherheitsanalysten auf dem Markt liegt bei über 500.000 pro Jahr, und KMU können sich solche Kosten nicht leisten. Die erste Datensicherheitsintelligenz in China kann die Arbeitskosten durch Softwarekosten ersetzen, was mehr als zehnmal günstiger ist.

Die Reaktionszeit ist zu lang:Herkömmliche SOCs benötigen in der Regel 4-8 Stunden, um ein mittelkomplexes Sicherheitsereignis zu analysieren - ein Zeitfenster, das angesichts fortschrittlicher Bedrohungen bei weitem nicht ausreicht. Mit diesem intelligenten Körpersystem konnte die Reaktionszeit auf weniger als 30 Minuten reduziert werden.

Schwierigkeiten beim Wissenstransfer:Die von Experten gesammelte Erfahrung ist schwer zu kodieren und weiterzugeben, und wenn ein Experte das Unternehmen verlässt, geht sein Wissen verloren. Das Big Language Model kodiert Sicherheitsexpertise und bewährte Verfahren parametrisch und gewährleistet so Wissenskontinuität und Skalierbarkeit.

Sicherheit und Konformitätsgewährleistung

Mehrschichtiger Sicherheitsauthentifizierungsmechanismus

Chinas erste Datensicherheits-Intelligenzstelle bei der Gestaltung der vollständigen Berücksichtigung der LLM selbst besteht in der ”Halluzination Problem” (Halluzination), das heißt, das Modell kann scheinbar vernünftigen, aber tatsächlich falschen Inhalt zu erzeugen. Aus diesem Grund nimmt das System einen mehrstufigen Überprüfungsmechanismus an.

Ebene der Eingabevalidierung:Striktes Sandboxing und Taint Tracking aller Eingaben von externen Quellen verhindern Injektionsangriffe.

Prozessvalidierungsschicht:Beim LLM-Schlussfolgern verlangt das System, dass das Modell die kompletten Schlussfolgernden Schritte mittels Chain-of-Thought und Tree-of-Thoughts darstellt, was die manuelle Überprüfung und Problemlokalisierung erleichtert.

Output-Validierungsschicht:Die vom LLM generierten Sicherheitsentscheidungen müssen vor der Ausführung durch das Expertensystem validiert werden, und wichtige Entscheidungen müssen manuell bestätigt werden.

Post-hoc-Validierungsebene:Das System überwacht kontinuierlich alle durchgeführten Sicherheitsoperationen und schaltet sofort zurück oder erhöht die Verarbeitungsstufe, wenn ein Problem festgestellt wird.

Diese mehrstufige Validierung stellt sicher, dass selbst ein Fehler im LLM nicht unmittelbar zu einem Sicherheitsversagen des Systems führt.

Integriertes Design für die Einhaltung von Vorschriften

Chinas erste Datensicherheits-Intelligenz ist bereits in der Entwurfsphase vollständig in die verschiedenen gesetzlichen Anforderungen integriert.

Hierarchie der Datenklassifizierung:Unter Bezugnahme auf GB/T 35273, GB/T 40857 und andere nationale Normen verfügt das System über eine integrierte automatische Datenklassifizierung und -einstufung.

Vollständigkeit des Prüfpfads:Das System zeichnet den gesamten Lebenszyklus aller Datenerhebungen, -übertragungen, -speicherungen, -verwendungen, -freigaben und -vernichtungen auf und erstellt Audit-Protokolle, die die Anforderungen internationaler Vorschriften wie GDPR und HIPAA erfüllen.

Technische Maßnahmen zum Schutz der Privatsphäre:Technologien wie der differenzierte Datenschutz und die homomorphe Verschlüsselung stellen sicher, dass die Privatsphäre nicht beeinträchtigt wird, selbst wenn die Daten rechtmäßig für das KI-Training verwendet werden.

Die ständige Weiterentwicklung der Compliance:Das System unterstützt die dynamische Aktualisierung von Compliance-Richtlinien, so dass das Kernsystem nicht mehr geändert werden muss, sondern lediglich die Wissensbasis aktualisiert wird, wenn sich die gesetzlichen Anforderungen ändern.

Schlussfolgerungen und Zukunftsaussichten

Die erste Datensicherheitsintelligenz des Landes durch die Kombination von Big-Language-Modeling, Multi-Intelligence-Zusammenarbeit und Privacy Computing,Zero-Trust-Architekturund andere Spitzentechnologien werden integriert, um dieSchutz von UnternehmensdatenEin revolutionäres Upgrade des Paradigmas. Verglichen mit dem traditionellen passiven, statischen, manuell abhängigen Schutzsystem, hat das System:

Proaktiv: Weg von der ”Abhilfe” hin zur ”Antizipation”, wobei die Latenzzeit bei der Erkennung von Bedrohungen von Stunden auf Millisekunden optimiert wird.

Intelligenz: Mit einem Automatisierungsgrad von über 90% haben sich die Sicherheitsabläufe von ”sehr arbeitsintensiv” zu ”selbstgesteuert und effizient” gewandelt.

Anpassungsfähig: Dynamische und anpassungsfähige Schutzstrategien können sich weiterentwickeln, um Veränderungen in der Bedrohungsumgebung ohne häufige menschliche Eingriffe zu folgen.

Vertrauenswürdigkeit: Mehrstufige Validierungsmechanismen und ein vollständig interpretierbarer Entwurf gewährleisten, dass Sicherheitsentscheidungen korrekt und überprüfbar sind.

Mit Blick auf die Zukunft wird erwartet, dass mit der weiteren Reifung von Technologien wie dem verstärkten Lernen und dem föderierten Lernen die ersten inländischen Datensicherheitsintelligenzen in den folgenden Richtungen Durchbrüche erzielen werden.

Organisationsübergreifende Zusammenarbeit durch Multi-Intelligenz: Sicherheitsintelligenzen aus verschiedenen Organisationen können Bedrohungsdaten und Schutzerfahrungen austauschen und gleichzeitig ihre Privatsphäre schützen.

Kollaborative Verteidigung auf der Cloud- und der Endseite: Aufbau eines kollaborativen Systems zwischen fortschrittlichen Analysefunktionen auf der Cloud-Seite und Echtzeit-Schutzfunktionen auf der Endseite

Autonome Sicherheitsanpassung: Das System ist in der Lage, zu lernen und seine Schutzstrategien mit minimalen menschlichen Eingriffen weiterzuentwickeln.

Insgesamt markiert die erste inländische intelligente Datensicherheitsbehörde den entscheidenden Wandel der Datensicherheit von ”technologiegesteuert” zu ”KI-fähig” und bietet Unternehmen eine Komplettlösung für den Aufbau eines glaubwürdigen, effizienten und entwicklungsfähigen Datenschutzsystems in der KI-Ära.

bibliographie

Vollständige Sicherheitsintelligenz auf der Grundlage eines umfassenden Sprachmodells

intelligenter KörperKünstliche Intelligenz (KI)Sicherheitsrahmen und bewährte Praktiken

Definition und Implementierung von Microsoft Data Loss Prevention (DLP)

Architektur und Anwendung von 360 Security Intelligence

Data Security Intelligence Body Design Patterns und praktische Umsetzung

Technische Architektur der AWS Data Loss Prevention (DLP)

2025 Richtung Datensicherheit und intelligente Abläufe

Volcano Engine Feilian Datensicherheit Produkt-Updates

Rahmen für die Governance der Datensicherheit und Reifegradbewertung

Nationales Standardsystem für Datensicherheit (Ausgabe 2025)

Mein Blog wird bald mit der Tencent Cloud Entwickler-Community synchronisiert, und ich lade Sie ein, sich uns anzuschließen: https://cloud.tencent.com/developer/support-plan?invite_code=9mtn3hzk7c8

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/ai-powered-data-security-agent.html

![MIIT startet Notfallplan zur Klassifizierung und Einstufung von Datensicherheitsvorfällen [Test]](https://static.cncso.com/wp-content/uploads/2023/12/china.webp?x-oss-process=image/resize,m_fill,w_480,h_300,limit_0)