I. 問題の背景と説明

1.1 AI IDEエコシステムの現状

過去12ヶ月の間に、大規模言語モデル(LLM)駆動のコード生成ツールが開発者のワークフローに急速に統合され、Cursor、Windsurf、Google Antigravityなどの新世代のAI IDEはMicrosoftのVSCode上に構築され、Claude、GPT-4、Geminiなどのモデルの統合により、コード補完、マルチタスク、マルチドキュメント編集機能を提供している。これらのプラットフォームは、Claude、GPT-4、Geminiなどのモデルを統合することにより、コード補完、マルチファイル編集、自律的なタスク実行機能を提供する。これらのプラットフォームは、その使いやすさと開発効率の向上により急速に普及し、累積ユーザー数は100万人を超えています。

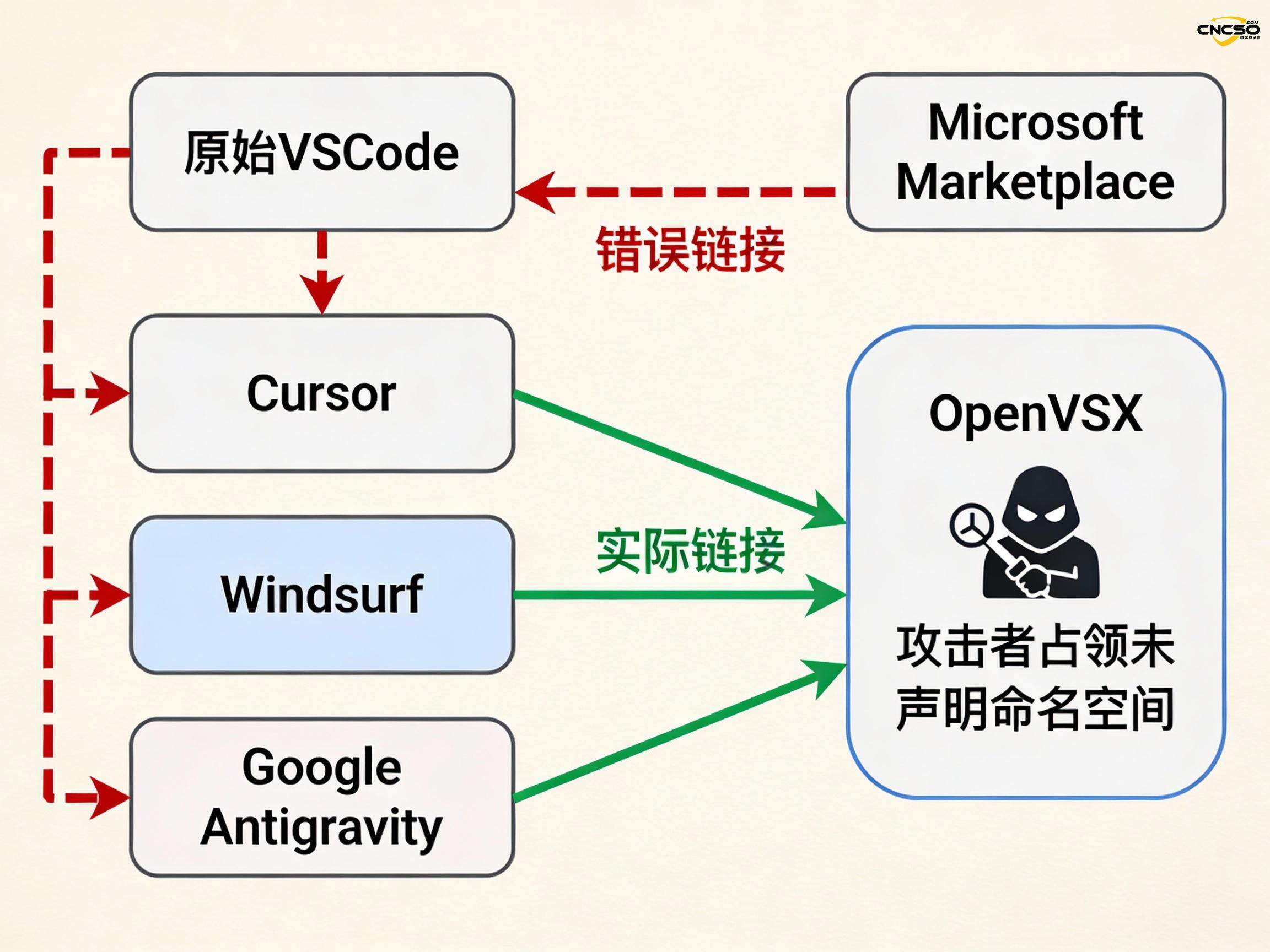

しかし、これらのIDEはゼロから開発されたものではなく、VSCodeのソースコードをフォークして実装されている。フォークされたモデルは、開発サイクルをスピードアップする一方で、レコメンデーション・ロジックの拡張など、オリジナル・プロジェクトからのコアな設計決定を継承している。

1.2 脆弱性の核となるメカニズム

コンフィギュレーション継承の問題 VSCodeが推奨する拡張機能の設定には、Microsoftの公式Visual Studio Marketplaceへのポインタがハードコードされています。しかし、Cursor、Windsurf、および Google Antigravity は、法的およびライセンス上の制限により Microsoft の Extension Marketplace を直接使用することができず、代わりに Eclipse Foundation が運営するオープンソースの代替である OpenVSX に依存しました。

推奨トリガーメカニズム: n8nのようなAI IDEに対する拡張推奨は、2つのカテゴリーに分類される:

ファイルベースの推薦:ユーザーが特定のファイルタイプ(例:azure-pipelines.yaml)を開いたことを検知すると、自動的に拡張子を提案します。

ソフトウェアベースの推薦:特定のアプリケーション(例:PostgreSQL)がシステムにインストールされていることを検知するとトリガーされる。

名前空間ハイジャックのリスク: 重要な問題は、これらの推奨拡張 (ms-ossdata.vscode-postgresql や ms-azure-devops.azure-pipelines など) は通常 OpenVSX では実体がなく、パブリッシャーネームスペースが "undeclared" (宣言されていない) 状態になっていることです。これは、パブリッシャーネームスペースが "undeclared" 状態であることを意味します。攻撃者は誰でもこれらの名前空間を登録し、悪意のある拡張機能をアップロードすることができ、IDE のレコメンデーションメカニズムはこれらの悪意のあるバージョンをあたかも公式の製品であるかのようにユーザーに自動的に表示します。

1.3 概念実証と実際的な意味合い

Koi Securityの研究者は、概念実証(PoC)を通じてこの攻撃の実現可能性を検証した。彼らは以下を含む複数の宣言されていない名前空間を主張した:

ms-ossdata.vscode-postgresql

ms-azure-devops.azure-pipelines

msazurermtools.azurerm-vscode-tools

usqlextpublisher.usql-vscode-ext

cake-build.cake-vscode(ケークビルド・ケーク・ヴスコード

研究者たちは、明らかにプレースホルダとラベル付けされ、何の機能も含まない拡張機能をアップロードしたにもかかわらず、1,000人以上の開発者がそれらをインストールし、拡張機能にアイコンや明確なラベル付けが完全にない場合には、500件以上のインストールが発生した。このデータは、開発者がIDEの推奨を高いレベルで信頼していることと、この攻撃が実用的であることを示している。

テクニカル分析

2.1 サプライチェーン攻撃の完全な攻撃チェーン

この脆弱性は、サプライチェーン攻撃の2番目のカテゴリー、つまり開発者が信頼するツールを汚染することによって、下流に大規模な影響を与えるというものに分類される。Shai-Hulud 2.0 npm ワームのようなパッケージに対する従来の攻撃とは異なり、この脆弱性の攻撃ベクトルはより直接的で防御が困難です:

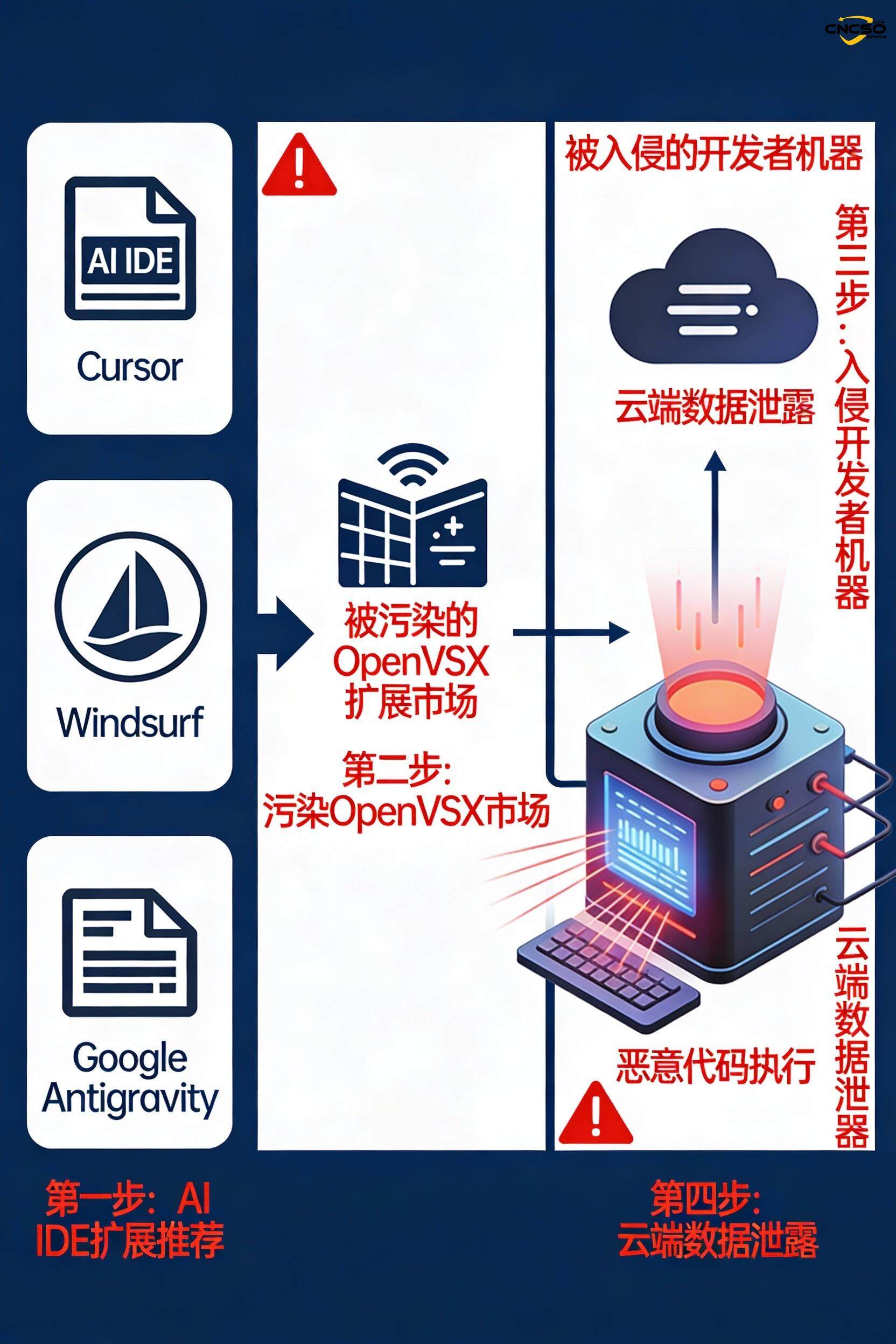

初回エントリー攻撃者が OpenVSX で宣言されていない名前空間を検出(IDE 設定ファイルをスキャンして特定)

名前空間登録:ターゲット IDE が推奨する名前空間を OpenVSX に登録します。

悪意のある拡張機能のアップロード:バックドア、クレデンシャル盗難、データ流出ロジックを含む悪意のある拡張機能を書く

自動的に推奨されるトリガー:IDEは、ユーザーが特定のファイルを開いたとき、またはシステムが関連アプリケーションを検出したときに、悪意のある拡張子を自動的に推奨します。

ユーザーのインストールとアクティベーション:推薦の信頼性により、ほとんどのユーザーは追加の検証なしに拡張機能をインストールする。

コードの実行と永続性:悪意のある拡張機能により、IDEプロセス、ファイルシステム、およびユーザー認証情報へのフルアクセスが可能になる。

2.2 情報セキュリティ影響評価

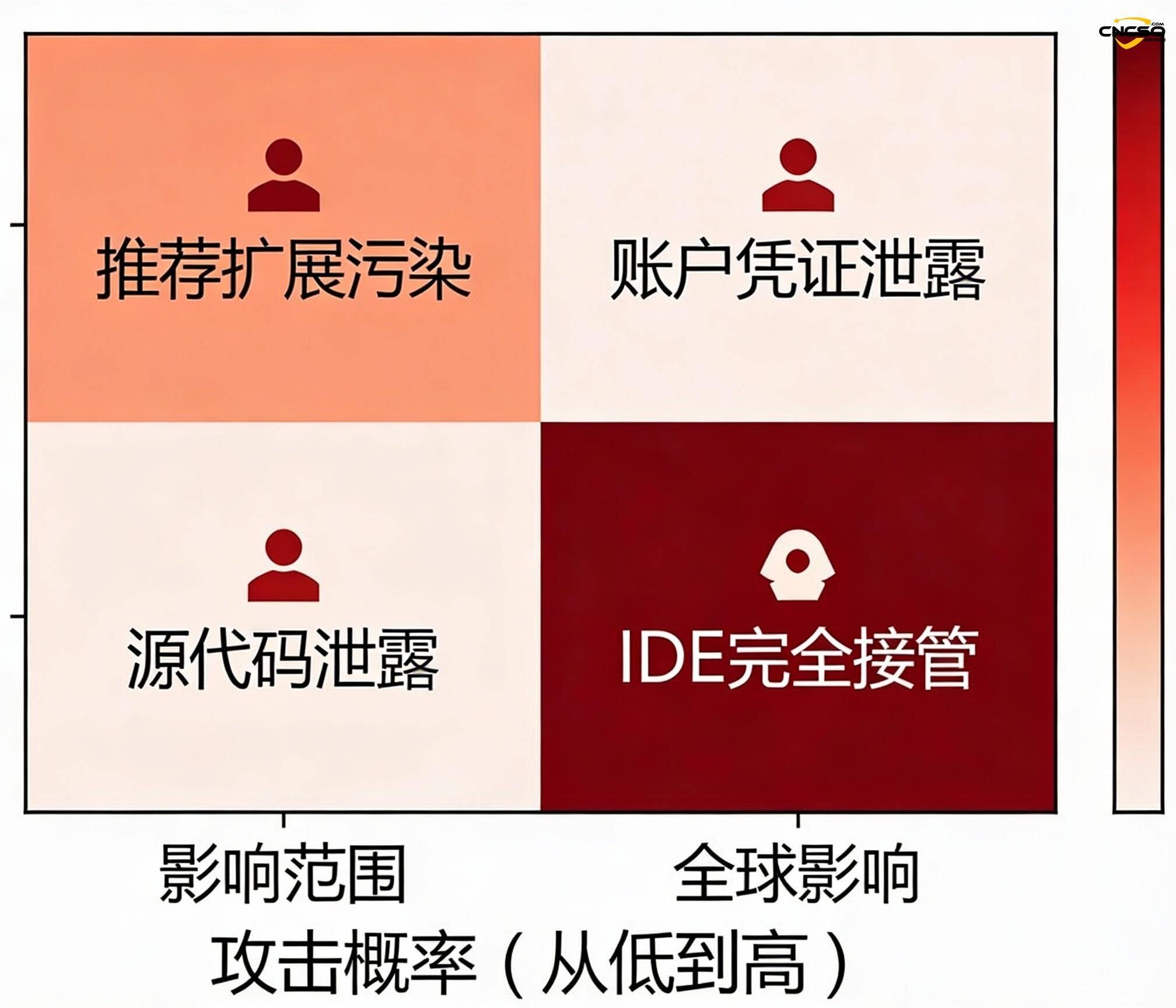

脆弱性の影響は、開発者のエコシステムにおける複数の重要な資産に及ぶ:

| インパクトの種類 | 特定のリスク | 脅威レベル |

|---|---|---|

| 符号の完全性 | 悪意のある拡張機能は、開発中にソースコードを直接修正し、バックドアや脆弱性を注入することができる。 | 厳しさ |

| 伝票漏れ | SSHキー、AWS認証情報、APIトークン、環境変数内のデータベースパスワードへのアクセス | 厳しさ |

| ソースコード窃盗 | 攻撃者が管理するサーバーにプロジェクトコードをアップロードし、知的財産の漏洩につながる。 | 厳しさ |

| サプライチェーンの有害化 | 開発者が悪意のあるコードをコンパイルした製品に受動的に拡散させ、下流のユーザーに影響を与える。 | 厳しさ |

| 永続的アクセス | 開発環境にバックドアを設け、長期的な監視と横の動きを可能にする。 | 厳しさ |

| カバート | 拡張コードはユーザーの関心の低い領域で実行されることが多く、検出が難しい。 | 控えめ |

2.3 オープンソースエコシステムの脆弱性相関性

この出来事は、2025年に複数のサプライチェーンで発生するシステミック・リスク・パターンを形成する:

OpenVSXの脆弱性(2025年6月)Koi Security は、OpenVSX のリリースプロセスに CI/CD の欠陥を発見し、攻撃者が OVSX_PAT 環境変数を乗っ取ってマーケットプレイス全体への書き込みアクセス権を得ることを可能にしました。この脆弱性は「ワンクリックによるマーケットプレイス全体の乗っ取り」に分類され、800万人以上の開発者に影響を与える。

シャイハルドnpmワーム(2025):この自己増殖型マルウェアは、侵害されたnpmパッケージにコードを注入することで開発者のnpmトークンを自動的に乗っ取り、それを使って他のパッケージを汚染する。この攻撃は最終的に500以上のパッケージバージョンに影響を与えた。

GitHubアクション サプライチェーンイベント(2025年3月)広く使用されているtj-actions/changed-filesアクションが攻撃者によって変更され、CI/CDの秘密鍵が公開ログに流出した。

これらのインシデントを合わせると、開発者のツールチェーンが最も価値の高い攻撃ターゲットになっていることがわかる。

III.ベンダーの対応と修理

3.1 開示スケジュールとベンダーの態度

| 会社 | 報告日 | 初動対応 | 復旧状況 | 速度評価の修正 |

|---|---|---|---|---|

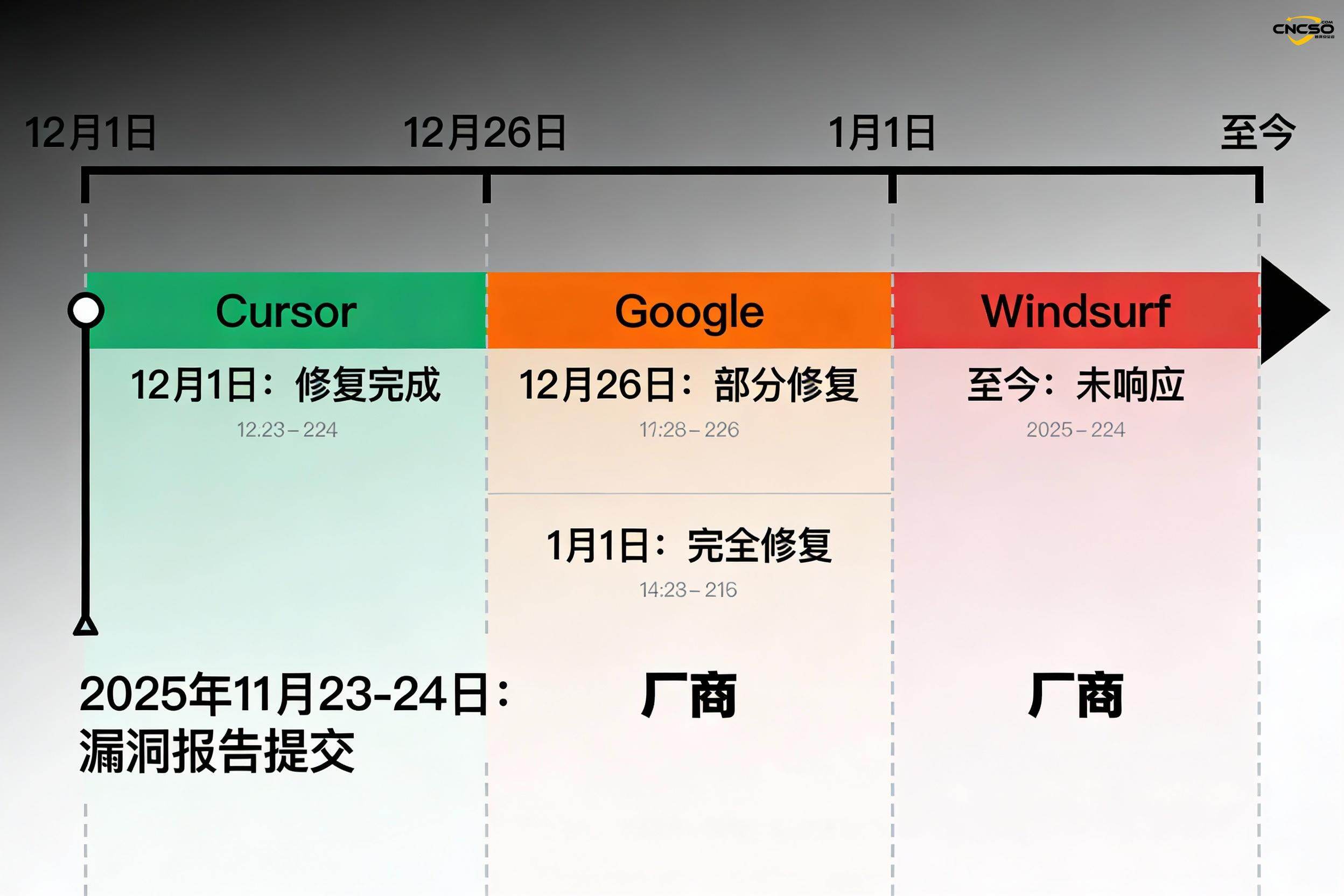

| カーソル | 2025/11/23-24 | 迅速な確認 | 2025/12/1 リハビリ完了 | ✅ エクセレント(8日間) |

| グーグル | 2025/11/23-24 | 2度の不合格を経て合格 | 2025/12/26一部固定、2026/1/1全額固定 | ⚠️ 遅い(39日) |

| ウィンドサーフ | 2025/11/23-24 | 全く反応なし | 無修正 | ❌ 無回答 |

重要なポイントを分析する:

カーソルの迅速な対応は、同社のセキュリティ・チームの成熟度を示すものであり、修正が8日以内に完了したことは、同社が脆弱性管理プロセスを重視していることを示している。

グーグルは当初、脆弱性の深刻さに対する最初の評価が不十分であったことを示唆し、「修正しない」という態度をとっていた。コミュニティやメディアからの圧力を受け、グーグルは段階的に修正を行った。まず12月26日に13件のリファラルを削除し、その後1月1日に完全な修正を確認した。この段階的な対応は、社内のロールアウトと優先順位付けの複雑さを反映しているのかもしれない。

ウィンドサーフの無反応状態は、同プラットフォームが広範な企業ユーザーを抱えているため、最も懸念されることであり、修正の長期遅延は、これらのユーザーが継続的にリスクにさらされることを意味する。

3.2 リハビリ・プログラム

カーソルとグーグルの修正は、以下の原則に基づいている:

推奨されるリストのクリーンアップ存在しない拡張子を指す参照エントリを削除する

キャリブレーションを設定する:ビルド時に、推奨される拡張機能が OpenVSX に存在することを確認する。

名前空間の検証:推奨される発行元が正式な認証IDであることを確認する。

バージョンロック:動的解析に頼るのではなく、特定のバージョンの拡張機能を指すようにハードコーディングする。

IV.エコロジカル・ディフェンスと長期的課題

4.1 エクリプス財団のリスク対応

OpenVSXの運営者として、Eclipse Foundationは組織的な防御策を講じている:

名前空間検証の強化:権限のない者が公式な名前空間を主張することを防ぐため、より厳格なパブリッシャー認証プロセスを導入する。

拡張署名メカニズム:エクステンションのデジタル署名の導入を促進し、ユーザーがエクステンションの本当の出所を確認できるようにする。

セキュリティ監査:Koi Securityと協力して、OpenVSXで宣言された名前空間の完全な監査を行い、疑わしいエントリーを特定して削除する。

ポストワークフローの強化:CI/CDパイプラインの認証情報管理を改善し、環境変数の漏えいを防ぐ。

4.2 システムリスクと MITRE ATT&CK フレームワークの更新

MITREは2025年4月、ATT&CKフレームワークに「IDE Extensions」を正式に追加し、この種の攻撃を実行可能な脅威手法に格上げした。この新しいテクニックのコードは Txxxx以下のサブテクノロジーをカバーする:

悪意のある拡張機能の推奨:IDEの推奨メカニズムを通じて悪意のある拡張機能を配布する。

拡張された名前空間のハイジャック:公式な拡張機能ネームスペースの登録とポーズ

バックロードされた悪意のあるコード:拡張機能のアップデートプロセスを通じて、正規の拡張機能に悪意のあるコードを注入する。

今回の更新は、IDE拡張機能が攻撃ベクトルとしてシステミックなリスクを持つことを業界が一般的に認識したことを反映している。

4.3 開発者のセキュリティに関する推奨事項

拡張された推薦メカニズムの信頼基盤を考慮すると、個々の開発者は以下のような防御策を講じるべきである:

手動による検証:推奨される拡張機能をインストールする前に、OpenVSX のウェブサイトを手動で訪問し、その拡張機能が本当に指定された発行元のものであることを確認してください。

最小特権の原則:インストールされている拡張機能を定期的に監査し、必要な拡張機能のみを残し、非アクティブな拡張機能を無効にする。

伝票管理:IDEに機密性の高い認証情報を平文で保存することは避け、鍵管理システム(1Password、HashiCorp Vaultなど)を使用する。

環境の隔離:重要なプロジェクトにおけるコンテナ化またはVMによるIDE環境の分離

モニタリングの延長:エンドポイント監視ツール(EDR)を導入し、拡張プロセスのネットワーク動作とファイルアクセスを追跡する。

4.4 企業レベルのガバナンスに関する提言

AI IDEを採用する組織には、以下のようなガバナンスの枠組みを導入することが推奨される:

| ガバナンスの次元 | 具体的施策 |

|---|---|

| リソース一覧 | ユーザー、デプロイ場所、および機密プロジェクトの関連付けを含む、デプロイされたすべての IDE バージョンのリアルタイムのインベントリを維持します。 |

| 拡張ホワイトリスト | IDE設定、EDRルール、ネットワーク分離による拡張ホワイトリストの実施 |

| コード署名検証 | 実装プロセスでは、すべてのコードが署名され、プッシュされる前にスキャンされ、拡張された変更コードが検出されます。 |

| ログ集計 | IDE プロセスログを集計し、拡張機能のインストール、有効化、ネットワーク呼び出しなどのイベントを追跡します。 |

| サプライヤー評価 | IDE ベンダーに対し、セキュリティ評価報告書、脆弱性対 応 SLA、拡張市場ガバナンスポリシーの提供を求める |

| トレーニング意識 | ソーシャルエンジニアリングと拡張リスクに焦点を当てた、開発チーム向けの定期的なセキュリティトレーニング |

V. システム的な攻撃表面のリスク

5.1 VSCode エコロジーの脆弱性

現在のIDE開発パラダイムには深い構造的問題がある:

VSCodeはオープンソースであるが、企業環境ではその独占状態であるため、新興ベンダーは市場に迅速に参入するためにVSCodeをフォークしなければならない。しかし、フォークされたモデルは、元のプロジェクトのすべての構成、依存関係、暗黙の前提を継承し、セキュリティ・アップデートの拡散は、断片化によって困難になる。これは、技術的負債という点で長期的なリスクをもたらす。

5.2 拡大するAI IDEの脅威ランドスケープ

AI IDEは、従来のIDEと比較して新たな攻撃対象領域を導入している:

LLMは毒殺をモデル化した:プロンプトの単語を悪意を持って入力すると、バックドアを含むコードを生成する可能性がある。

コンテキスト・リークAIモデルはコード処理時に機密情報をクラウドに送信する可能性がある

特権の昇格:AIエージェントのモードは、自律的にタスクを実行する際に、ユーザーが設定した権限の境界を越える可能性がある。

5.3 業界と規制への期待

2025年、サプライチェーンセキュリティに対する規制の焦点は過去最高に達する。米国のサイバーセキュリティ行政命令14144と欧州連合のサイバーレジリエンス法は、いずれもソフトウェアのサプライチェーンに明確な要件を課している。このような背景から、IDEベンダーは以下のようなプレッシャーに直面している:

SBOM(ソフトウェア部品表)の実装 出版 拡張された依存関係

解決までのコミットメント(SLA)を提供し、対応策を公表する。

三者監査による拡大市場の安全性の証明

結論と提言

Cursorの迅速な対応は業界の標準となったが、GoogleとWindsurfの遅れは、組織間のセキュリティの優先順位の違いを露呈した。

主な提言

- 早急な対応:すべてのAI IDEユーザーは最新版(Cursor≥固定版、Google Antigravity≥1月1日版)にアップデートし、Windsurfユーザーは固定版への移行または積極的な拡張機能制限を検討してください。

- エコ・ガバナンス:Eclipse Foundationは、OpenVSXのセキュリティ・メカニズムを引き続き強化し、すべてのダウンストリームIDEベンダーと定期的なセキュリティ協定を結ぶべきである。

- 技術標準:OWASP と CWE コミュニティが、IDE 拡張攻撃の標準化された検出と緩和のフレームワークを確立することを提案する。

- 長期的投資:適切なセキュリティ評価システムを確立しつつ、ジェネレーティブAIの開発ツールへの統合を促進する。

この事件はまた、開発者コミュニティに、信頼は単一の自動推薦メカニズムに構築されるべきではないことを思い出させた。AI対応ツールがますます開発プロセスに組み込まれる時代において、手作業による検証と何重もの防御が不可欠であることに変わりはない。

参照元

BleepingComputer. "VSCode IDEのフォークがユーザーを「推奨拡張機能」攻撃にさらす。" 2026/1./5.

https://www.bleepingcomputer.com/news/security/vscode-ide-forks-expose-users-to-recommended-extension-attacks/

Codecademy. "エージェントIDE比較:カーソル vs ウィンドサーフ vs アンチグラビティ." 2025/12/29.

https://www.codecademy.com/article/agentic-ide-comparison-cursor-vs-windsurf-vs-antigravity

Veracode. "Software Supply Chain Attacks in 2025." 2025/9/23.

The Hacker News. "Critical Open VSX Registry Flaw Exposes Millions of Developers." 2025/6/26.

https://thehackernews.com/2025/06/critical-open-vsx-registry-flaw-exposes.html

Silobreaker. "サプライチェーンセキュリティを変えた12ヶ月" 2025/12/16.

https://www.silobreaker.com/blog/cyber-threats/supply-chain-attacks-in-2025-a-month-by-month-summary/

セキュリティ問題。"オープンVSXレジストリの欠陥を悪用して数百万人の開発者を乗っ取る" 2025/6/26。

https://securityaffairs.com/179398/hacking/taking-over-millions-of-developers-exploiting-an-open-vsx-registry-flaw.html

OWASP. "A03 ソフトウェアサプライチェーンの失敗 - OWASP Top 10:2025".

https://owasp.org/Top10/2025/A03_2025-Software_Supply_Chain_Failures/

鯉セキュリティー. "VSCodeのフォークを使用して、すべての開発者を乗っ取ることができた方法" 2025/6/25.

https://www.koi.ai/blog/marketplace-takeover-how-we-couldve-taken-over-every-developer-using-a-vscode-fork-putting-millions-at-risk

マイクロソフト. "シャイ-フルード2.0:検出、調査、防御のためのガイダンス" 2025/12/8. https://www.microsoft.com/en-us/security/blog/2025/12/09/shai-hulud-2-0-guidance-for-detecting-investigating-and-defending。

Koi Security. "How We Prevented Cursor, Windsurf & Google Antigravity from Recommending Malware." 2026/1/5.

https://www.koi.ai/blog/how-we-prevented-cursor-windsurf-google-antigravity-from-recommending-malware

Eclipse Foundation. "Eclipse Open VSX Registry extension publication process に脆弱性" 2025/6/26.

https://newsroom.eclipse.org/news/announcements/vulnerability-eclipse-open-vsx-marketplace-extension-publication-process

元記事はChief Security Officerによるもので、転載の際はhttps://www.cncso.com/jp/ai-ide-cursor-windsurf-google-antigravity-report.html。