I. Резюме доклада

Основные виды

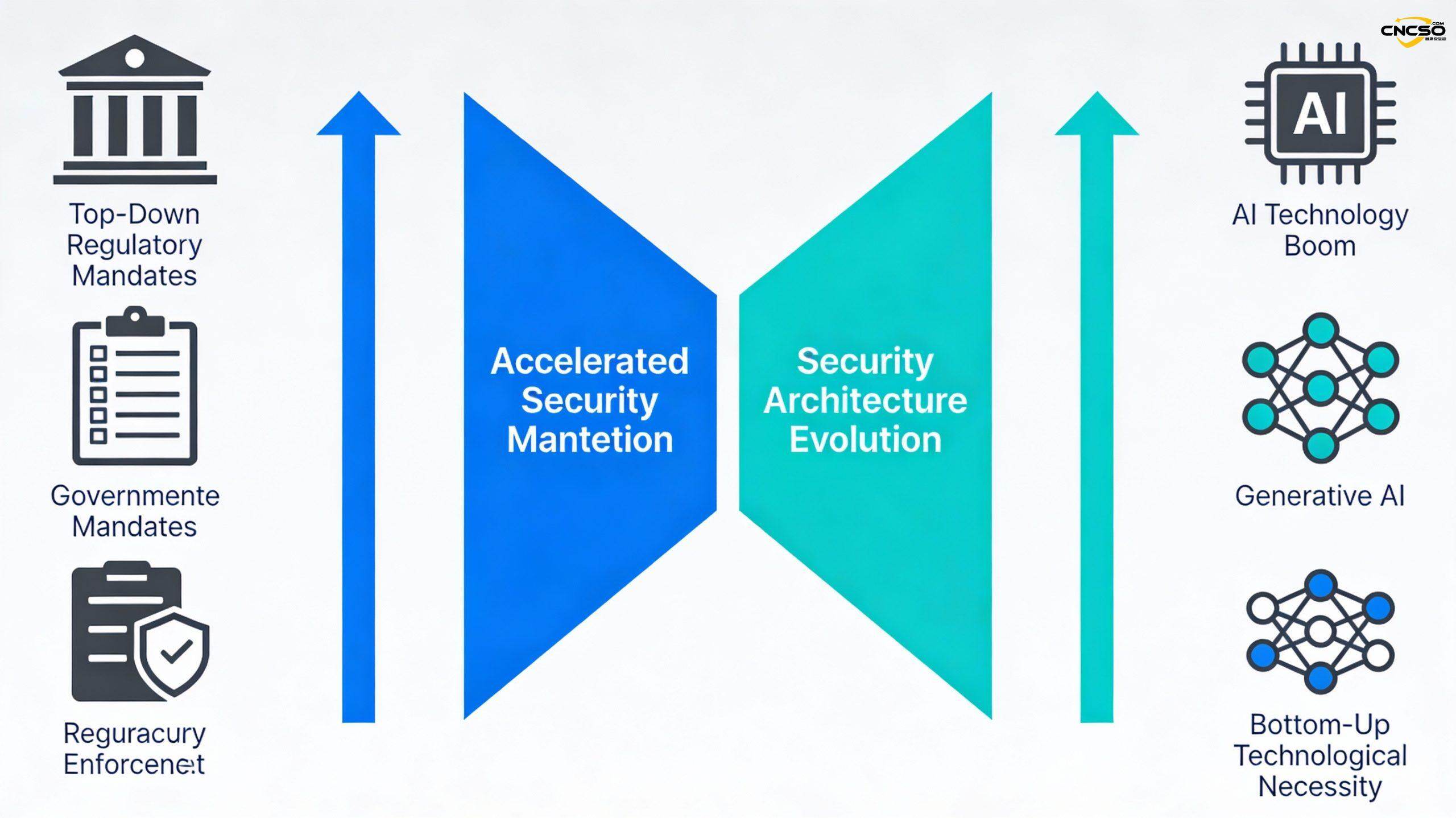

В 2025 году сектор кибербезопасности Китая переживает смену парадигмы. Двойное давление” усиленного регулирования и взрывного внедрения генеративного ИИ смещает фокус безопасности предприятий с пассивного соблюдения требований и защиты на активное управление данными и рисками ИИ. Согласно отчету Gartner China Cybersecurity Maturity Curve 2025, темпы внедрения генеративного ИИ вырастут с 8% в 2024 году до 43%[1], что вызовет одновременную и острую необходимость в обеспечении видимости данных, управлении ИИ и возможности проверки угроз. Этот ускоряющийся цикл приводит к появлению на рынке нового поколения архитектур безопасности, основанных на платформах и ориентированных на данные.

Основные стратегические выводы

- Данные иБезопасность ИИИнтеграция в качестве основной линии:Безопасность данныхСочетание диспозиционного ситуационного управления (DSPM) и системы управления доверием-риском-безопасностью ИИ (AI TRiSM) свидетельствует о смещении инвестиций в безопасность от базовой защиты к созданию условий для инноваций в бизнесе, что является необходимой основой для борьбы с рисками наводнения данных и моделирования ИИ [1][2].

- Переход управления угрозами от ”моделирования” к ”проверке”: Платформы Adversarial Exposure Validation (AEV) и Exposure Assessment Platforms (EAP) приходят на смену традиционному моделированию атак (BAS) и управлению поверхностью атаки (ASM), чтобы перейти от оптимизации обороны к практическим знаниям, которые лежат в основе программ непрерывного управления воздействием угроз (CTEM) [1].

- Локальные решения доминируют на рынкеВ условиях сложных требований к сертификации и географических ограничений местные вендоры доминируют в таких новых областях, как DSPM, шлюзы искусственного интеллекта и проверка угроз, а отечественная экосистема развивается ускоренными темпами [1].

- Интеграция платформ безопасности становится обязательной: Бюджетные ограничения и сложность технологий приводят SIEM в фазу платформы, SASE растет, DSP и EAP быстро развиваются, а предприятия отдают предпочтение платформенным решениям с высоким уровнем интеграции и унифицированной цепочкой инструментов [1].

- Ускорение использования искусственного интеллекта для операций безопасностиКибербезопасность: ИИ-помощники быстро растут на пике своего развития, восполняя нехватку талантов за счет агрегации знаний, автоматизации и агентских технологий, однако следует остерегаться галлюцинаций ИИ и рисков утечки данных [1].

II. Макротенденции: стратегические сдвиги под двойным давлением

Усиление регулирования сверху вниз

С 2025 года в Китае вступают в силу правила безопасности данных.продвинутая стадия реализации. Полная реализация Положения об управлении безопасностью сетевых данных и Меры по управлению безопасностью данных в коммерческом секторе не только устанавливают обязательства предприятий по защите данных, но и создают жесткие ограничения для соблюдения требований посредством строгой оценки рисков, аудита третьей стороной и механизмов проверки трансграничных передач [1].

Основными особенностями этого усовершенствования законодательства являютсяМеханизм самосертификации--Предприятия должны постоянно демонстрировать, что их система безопасности соответствует нормативным требованиям. Это заставляет организации переходить от ”проверки после факта” к ”предотвращению до факта” и от проверки соответствия требованиям "черного ящика" к количественной оценке и управлению рисками данных в режиме реального времени. Такие технологии, как Data Security Situation Management (DSPM), Data Risk Assessment (DRA) и Data Security Governance (DSG), стали необходимой инфраструктурой для соответствия требованиям новой эры [1].

Техническая необходимость "снизу вверх

Тем временем коммерческое внедрение генеративного ИИ достигло переломного момента. Скачок в принятии с 8% до 43% отражает твердую уверенность в ценности ИИ для бизнеса [1]. Но эта уверенность сопровождается совершенно новым измерением риска:

- Деление канала утечки данных: обучение моделей искусственного интеллекта, внедрение слов-ключей и загрузка файлов стали новыми уязвимостями для конфиденциальных данных.

- Модельный риск непредсказуемКонтент, созданный искусственным интеллектом, сталкивается с неизвестными рисками, связанными с точностью, этикой и соответствием нормативным требованиям, что требует защиты в режиме реального времени во время выполнения.

- Риск контроля за снижением затрат: Непроверенные вызовы API в режиме тарификации токенов могут привести к экспоненциальному росту затрат.

Появление этих рисков как требует от организаций защиты от внедрения ИИ (с помощью AI TRiSM, AI-шлюзов и т. д.), так и побуждает организации использовать ИИ для повышения возможностей безопасности (с помощью помощников ИИ по кибербезопасности, автоматизации анализа угроз и т. д.) [1].

Ускоренные циклы и повороты рынка

Это двойное давление ”регулирование + технология” ускоряет эволюцию всей кривой безопасности. Некоторые технологии (например, DSPM, AEV, EAP), которым потребовалось бы 5-10 лет, чтобы войти в основное русло, ускоряют коммерческое внедрение, поскольку они отвечают насущным потребностям сегодняшнего дня. Фокус рынка смещается от базовых требований к соответствию (например, брандмауэры, обнаружение вторжений) к проактивной защите и архитектурам безопасности, ориентированным на данные [1].

III. Углубленный анализ основных областей

Область I: Основные инфраструктурные системы для обеспечения безопасности данных

Статус и позиционирование

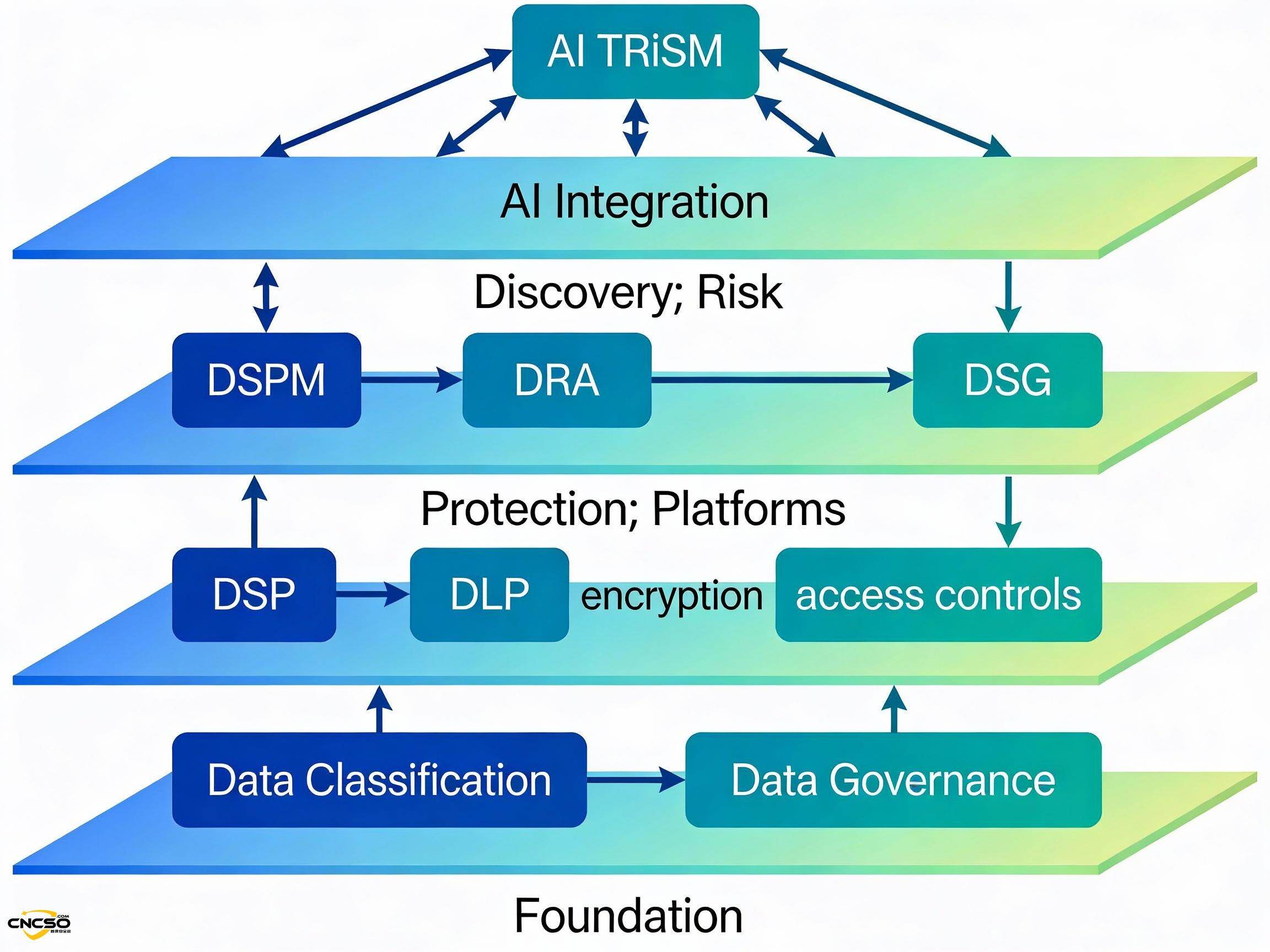

Безопасность данных стала наиболее актуальной темой безопасности для китайских предприятий и охватывает ряд взаимосвязанных уровней технологических систем. Среди них:

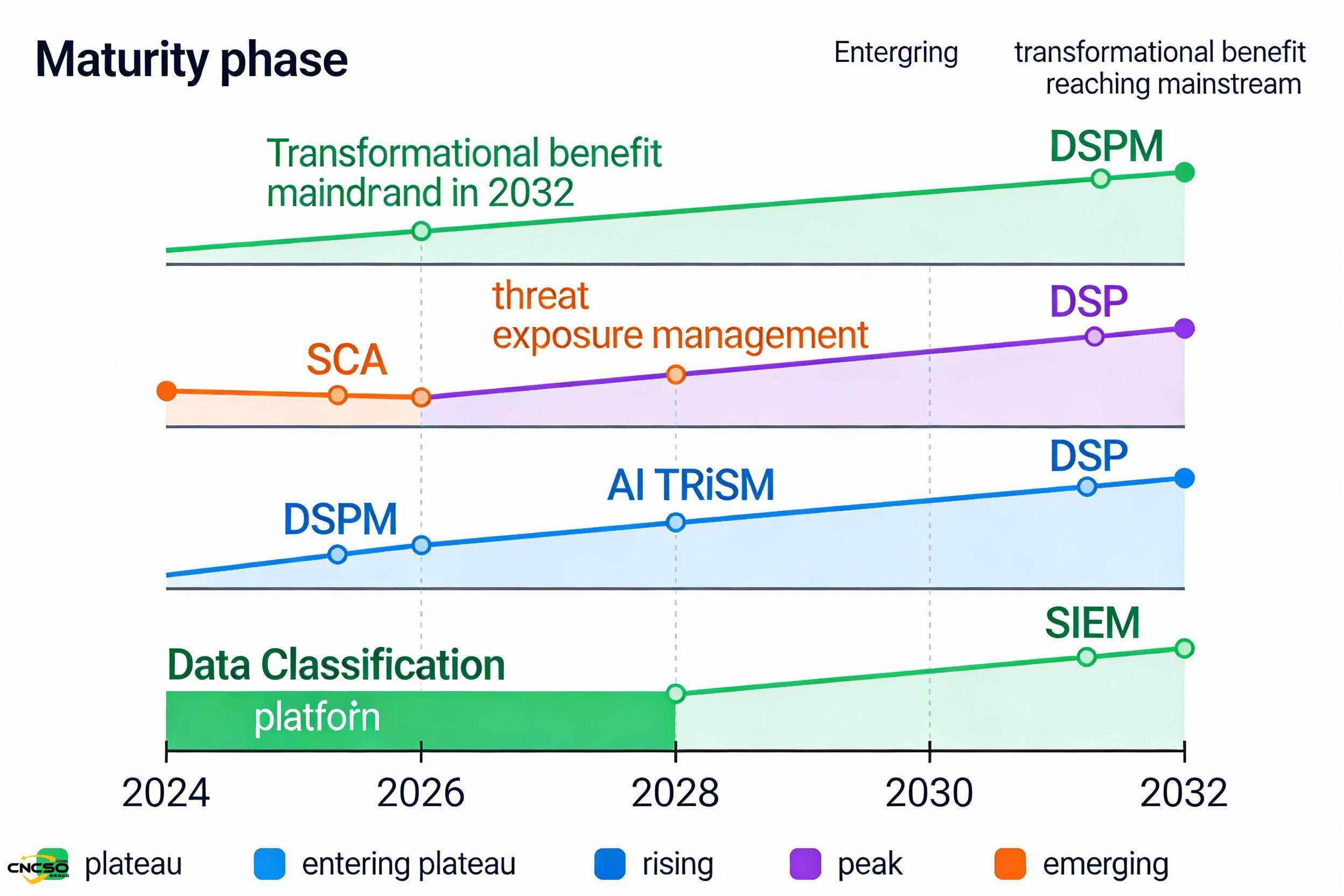

- Ситуационное управление безопасностью данных (DSPM): Находится в зачаточном состоянии, с рейтингом доходов ”трансформационный” [1], ожидается, что зрелость наступит через 5-10 лет, с проникновением на рынок <1%.

- Платформа безопасности данных (DSP):: На подъеме, с ”высокой” оценкой преимуществ [1], 2-5 лет до зрелости, с ранними последователями уже на месте.

- Оценка риска данных (DRA): На подъеме, с ”высоким” рейтингом доходов[1], 2-5 лет до зрелости и проникновением на рынок 5%-20%.

- Управление безопасностью данных (DSG): Восходящие, с ”высоким” рейтингом доходности[1] и сроком погашения 2-5 лет.

- Классификация данных: Находится на стадии платформы, имеет ”высокий” рейтинг доходности [1], до зрелости осталось <2 лет, и стал обязательным компонентом инфраструктуры данных [1].

Основные ценности и определения

DSPM служит ”командным узлом” инфраструктуры данных, представляя в реальном времени состояние безопасности и подверженность данных воздействию путем автоматического обнаружения, определения чувствительности и классификации данных в локальных центрах обработки данных, частных облаках и у нескольких локальных поставщиков облачных услуг. Она отвечает не только на вопросы ”какие данные у меня есть” и ”кто имеет к ним доступ”, но и на более важный: ”как они проходят через мою систему”. В результате наплыва данных и спроса на обучение моделей искусственного интеллекта DSPM стал для предприятий важной основой для обнаружения теневых данных, предотвращения нарушений нормативных требований и раскрытия преимуществ искусственного интеллекта [1].

Ключевые факторы

давление соответствияПравила управления безопасностью сетевых данных требуют от предприятий проведения всесторонней оценки рисков при обработке данных, особенно в сценариях обмена данными с третьими сторонами и трансграничной передачи. DSPM значительно упрощает процедуру подтверждения соответствия требованиям благодаря автоматизированному отображению данных, корреляции чувствительности и отслеживанию доступа [1].

Риски приложений искусственного интеллектаИнтеграция DSPM с AI TRiSM служит технологической основой для безопасной конвергенции данных и ИИ [1].

Гибридная архитектура с несколькими облаками: Китайские предприятия обычно используют гибридную ИТ-архитектуру, состоящую из локальной сети + частного облака + нескольких публичных облаков. Традиционные изолированные продукты для защиты данных не могут обеспечить глобальную видимость во всех доменах, а ценность DSPM заключается в унифицированном отображении данных и количественной оценке рисков [1].

Основные проблемы и препятствия

Задержки с обнаружениемВсестороннее обнаружение данных в сложных локальных, частных облачных средах и средах нескольких CSP может занимать недели, особенно в китайских корпоративных средах с высокой степенью сегментации унаследованных систем и сетей [1].

Сложность интеграцииНа рынке DSPM еще не сформирован единый стандарт метаданных, а продукты DSPM от разных производителей имеют свои особенности, и существуют проблемы адаптации при интеграции с последующими платформами управления, такими как DLP, DSP и управление данными [1].

Ограничения возможностей управленияБольшинство поставщиков DSPM эффективно выявляют риски доступа к данным, но не имеют достаточных средств контроля исправления ситуации и часто полагаются на DLP, DSP или сторонние функции обеспечения безопасности данных для выполнения исправления ситуации [1].

Рекомендации по действиям для корпоративных CISO

- Приоритетная оценка скорости и частоты обнаружения: Оценка возможностей быстрого и всестороннего обнаружения и частоты итеративного обновления продуктов DSPM в типичных ИТ-средах китайских предприятий (включая локальные, частные облака и локальные CSP) для обеспечения непрерывной видимости при изменении объема данных [1].

- Интегрированные пути для планирования и последующего контроля: Полностью оцените, как DSPM интегрируется с предпочтительными средствами контроля исправления, такими как Data Loss Prevention (DLP), Data Access Governance, Encryption и DSP, и, учитывая реальность многовендорных мэшапов на китайском рынке, отдайте предпочтение решениям DSPM с открытыми API или коннекторами [1].

- Анализ потоков данных в режиме, близком к реальному времени: Оценить способность инструментов DSPM проводить анализ практически в режиме реального времени с помощью методов обнаружения и реагирования на данные (DDR), а не полагаться только на статический анализ "точка-точка". Сосредоточьтесь на высокоценных наборах данных, чтобы снизить затраты на анализ и уменьшить количество ложных срабатываний [1].

представитель производителя

Aliyun, Ambercom, ASIC DAS, Holonet Security, QAX, Sangfor, Tianrongxin, Venustech и другие [1].

Область II: Системы безопасности и управления ИИ

Статус и позиционирование

На рынке кибербезопасности Китая безопасность с помощью искусственного интеллекта вступила в двухступенчатую фазу роста:

- AI TRiSM (управление доверием-риском-безопасностью): пик, оценка доходов ”высокая” [1], 2-5 лет до зрелости, проникновение на рынок 1%-5%. технология стремительно развивается, ключевым фактором является появление отечественных крупных моделей, таких как DeepSeek-R1, что увеличило объем запросов предприятий на безопасность ИИ.

- Китайский шлюз искусственного интеллекта: Находится в зачаточном состоянии со ”средним” рейтингом доходов [1], созреет через 5-10 лет с проникновением на рынок 1%-5%, но ранние отзывы клиентов показывают сильную потребность в видимости и контроле во время выполнения [1].

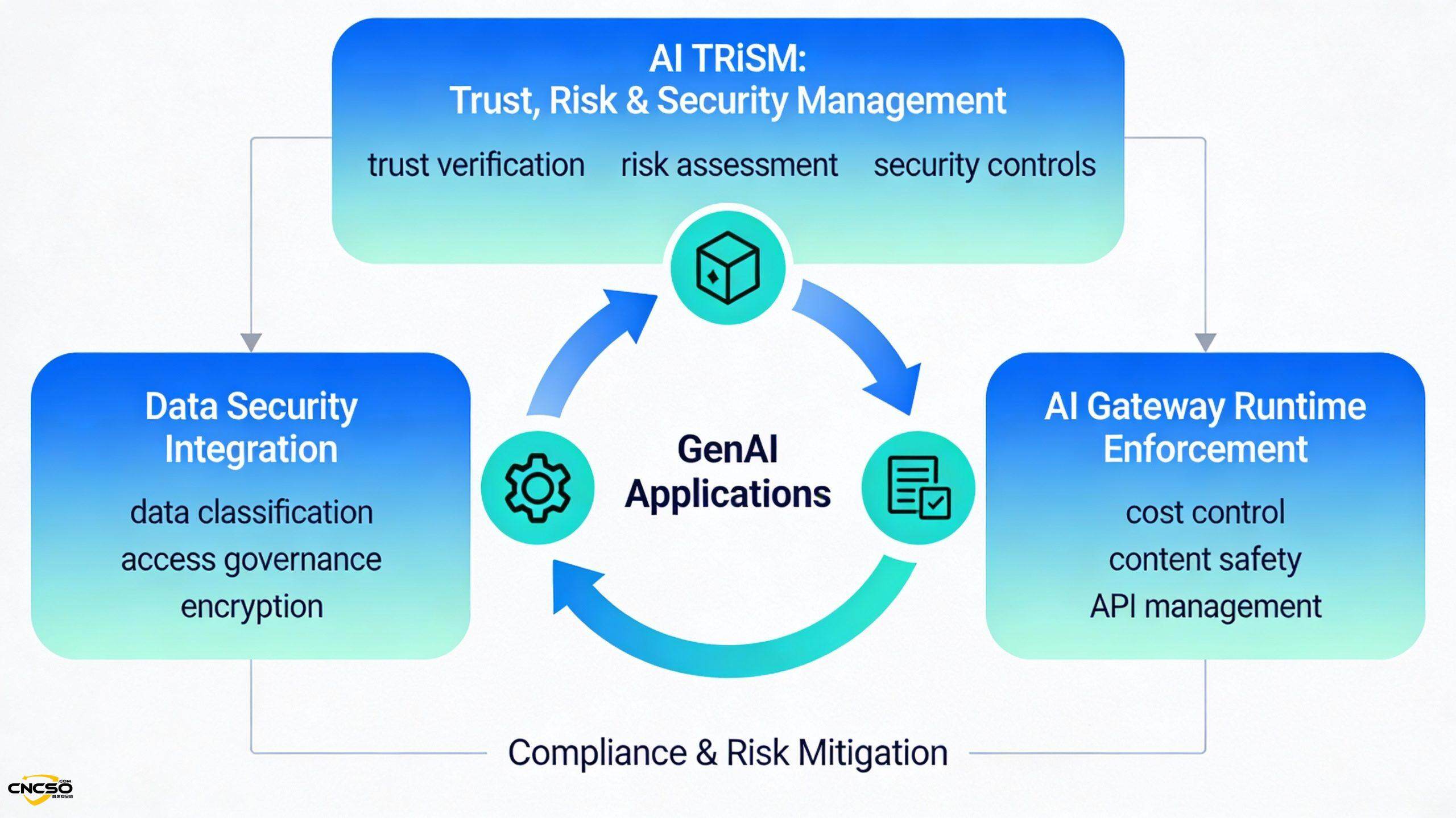

Основные ценности и определения

AI TRiSM гарантирует, что корпоративные приложения и модели ИИ будут вести себя в соответствии с намерениями предприятия, благодаря четырехуровневой архитектуре технических возможностей - управление ИИ, проверка и обеспечение выполнения ИИ, традиционная защита данных и защита конфиденциальности - при защите от утечки данных, рисков третьих сторон и нежелательных результатов [1]. защиты от утечки данных, рисков третьих лиц и нежелательных результатов [1].

С другой стороны, китайские шлюзы ИИ - это специализированный инструмент для борьбы с новыми рисками при масштабировании приложений ИИ. Централизованно управляя ключами API, устанавливая лимиты тарифов, отслеживая расходы и интеллектуально маршрутизируя множество LLM, шлюзы ИИ решают двойную проблему предприятий - чрезмерных расходов и безопасности контента [1].

Ключевые факторы

Соображения безопасности данныхОпасения предприятий по поводу утечки данных, рисков третьих лиц и неточных результатов заставляют внедрять AI TRiSM для обеспечения соответствия поведения ИИ намерениям предприятия, что и стало основной движущей силой внедрения AI TRiSM [1].

Контроль стоимости и содержанияПо мере того как генеративный искусственный интеллект переходит от экспериментов к масштабному внедрению, предприятия все больше беспокоятся о росте затрат и соблюдении требований к контенту. Шлюз искусственного интеллекта обеспечивает централизованный контроль затрат и соблюдение требований для предприятий благодаря учету токенов, интеллектуальной маршрутизации запросов и управлению мультивыбором LLM [1].

Восхождение отечественных крупных моделей: Появление высокопроизводительных отечественных моделей, таких как DeepSeek-R1, стимулировало спрос на локальные ИИ-решения для обеспечения безопасности на предприятиях, непосредственно стимулируя внимание рынка к ИИ TRiSM и китайским ИИ-шлюзам [1].

Давление нормативных требований: По мере совершенствования китайской системы управления ИИ предприятиям требуются более детальные средства контроля за исполнением ИИ, чтобы соответствовать новым правилам, таким как конфиденциальность данных и безопасность контента [1].

Основные проблемы и препятствия

отставание в освоении: Большинство предприятий рассматривают AI TRiSM после того, как приложение AI уже вошло в производственную среду, когда стоимость и сложность модернизации значительно возрастают [1].

Нехватка квалифицированных кадров: Отсутствие зрелых возможностей внедрения AI TRiSM в организациях часто заставляет их полагаться на возможности, предоставляемые поставщиками, однако сам рынок решений AI TRiSM находится еще на ранней стадии [1].

Новые технологии нестабильныШлюзы AI еще не полностью проверены как новая технология, а требования AI постоянно развиваются (например, управление конечными точками по протоколу Model Context Protocol), что приводит к трудностям в определении требований [1].

Латентность и высокая доступность: Шлюз ИИ в качестве промежуточного уровня создает риск задержки. Предприятиям важно время до первого токена и пропускная способность токена, а единая точка отказа - это еще более необходимый фактор для развертывания высокодоступных систем [1].

бизнес для бизнеса (B2B)CSOпредложение

- Перспективное планирование Стратегия AI TRiSM: Включите соображения AI TRiSM на этапе планирования и разработки приложений GenAI, не дожидаясь, пока они будут внедрены в производство. Создайте межфункциональные команды (безопасность, юридические вопросы, соблюдение нормативных требований, разработка ИИ) для определения приемлемых политик использования ИИ и внедрения управления рисками ИИ на уровне управления [1].

- Разработка системы управления во время выполнения: Создайте механизм обнаружения, инвентаризации и управления всеми видами использования ИИ (включая самодельные ИИ, решения с открытым исходным кодом и SaaS API) на предприятии. Оптимизация архитектуры шлюзов ИИ для снижения риска задержек, обеспечения высокой доступности развертываний и выбора решений поставщиков с проверенными схемами аварийного восстановления и балансировки нагрузки [1].

- Интеграция данных и безопасностиУбедитесь, что классификация, защита и управление доступом к данным охватывают всю корпоративную информацию, включая неструктурированные данные, чтобы наборы данных, доступные для ИИ, были надлежащим образом регламентированы и оценены с точки зрения рисков. Интегрируйте шлюзы ИИ с Secure Service Edge, чтобы усилить защиту ИИ на уровне конечных точек, данных и приложений [1].

представитель производителя

Cisco, DAS Security, Huawei, NSFOCUS, NVIDIA, Palo Alto Networks, Paraview, QAX, Venustech и другие [1].

Домен III: Воздействие угроз и эволюция аутентификации

Статус и позиционирование

Управление угрозами проходит через технологические итерации:

- Проверка на наличие неблагоприятных факторов (AEV): На подъеме с ”высоким” рейтингом доходов [1], 2-5 лет до зрелости, проникновение на рынок 1%-5%, замена традиционных BAS.

- Платформа для оценки воздействия (EAP): На пике своего развития, с ”высоким” рейтингом доходов [1], она быстро растет и вытесняет традиционные ASM.

Основные ценности и определения

AEV, благодаря автоматизированному и непрерывному моделированию и проверке противника, не только моделирует атаки, но и, что еще более важно.Подтверждение истинной доступности экспозицииОна также выявляет пути уязвимости критически важных активов. Это знаменует собой смену парадигмы: от ”моделирования одноранговых атак” к ”действенному непрерывному анализу уязвимостей” [1].

EAP обеспечивает с помощью интегрированной платформыРасстановка приоритетов и возможность действийПредставления об уязвимостях и неправильной конфигурации помогают предприятиям нацеливаться на защиту и оптимизировать ее, что лежит в основе проектов непрерывного управления воздействием угроз (CTEM) [1].

Ключевые факторы

В соответствии с требованиямиПостоянное тестирование и проверка соответствия требованиям AEV значительно снижает стоимость работы и обслуживания ”красной команды”, позволяя компаниям сосредоточиться на более сложных сценариях [1].

Сложность поверхности атаки: В эпоху диверсификации облаков, контейнеризации и взрыва API традиционного пассивного сканирования активов и обнаружения уязвимостей уже недостаточно, поэтому стали необходимы возможности непрерывной автоматизированной проверки AEV и EAP [1].

Требования к оптимизации оборонной промышленностиПредприятия начали применять AEV для оценки эффективности установленных ими средств защиты и для автоматизации оптимизации конфигураций защиты путем интеграции API с инструментами безопасности [1].

Основные проблемы и препятствия

Рыночный разрыв в КитаеКитайские производители AEV пока не могут охватить все сценарии использования, в результате чего покупателям часто приходится искать компромисс между охватом и соответствием спросу [1].

Расходы на развертываниеAEV требуют значительной конфигурации, настройки и постоянных инвестиций в эксплуатацию и обслуживание и подходят только для предприятий с развитыми операциями безопасности и специализированными ресурсами [1].

Межкомандное сотрудничество: Ценность AEV зависит от совместного участия команд безопасности, сетевых команд, команд приложений и бизнес-подразделений. Отсутствие межведомственного консенсуса в отношении ценности может привести к расхождению приоритетов исправления [1].

Советы для корпоративных ОГО

- Интеграция планирования CTEM: Включить существующее моделирование атак и тестирование на проникновение в дорожную карту CTEM, постепенно увеличивать возможности "красной команды" за счет автоматизации AEVs и отдавать приоритет сценариям с высокой степенью воздействия и симуляциям, основанным на анализе угроз [1].

- Сотрудничество между командами и расстановка приоритетов: Создайте механизм PURPLE TEAMING, чтобы связать смоделированные данные AEV с последствиями для бизнеса, определить четкие приоритеты для исправления ситуации и получить согласие от различных заинтересованных сторон [1].

- Всесторонний анализ затрат и выгод: Оцените варианты развертывания AEV (облачный хостинг или локальное развертывание), чтобы количественно оценить добавленную стоимость по сравнению с традиционным управлением уязвимостями и тестированием безопасности и разработать четкое обоснование окупаемости инвестиций [1].

представитель производителя

360 Digital Security, Ant Sword (Beijing Zhiqian Technology), Chaitin Tech, Cyritex, Moyun Technology, TopSec, NSFOCUS, VUL.AI и другие[1].

Область IV: Операции по обеспечению безопасности и интеграция платформ

Статус и позиционирование

Интеграция платформ безопасности стала основным требованием для предприятий, при этом различные технологии демонстрируют расхождение:

- Управление информацией и событиями безопасности (SIEM): В фазе платформы, со ”средним” рейтингом доходов [1], <2 лет до зрелости, возможности продукта сблизились, пользовательский опыт созрел, и он стал основным принятием [1].

- Граница обслуживания безопасного доступа (SASE): растущая, с рейтингом дохода ”средний” [1], созревание через 2-5 лет, рост за счет постоянного спроса на интеграцию сетей и систем безопасности [1].

- Платформа безопасности данных (DSP):: На подъеме с ”высоким” рейтингом доходов [1], созревание через 2-5 лет, быстрый рост в связи с увеличением спроса на данные, аналитику и защиту трубопроводов искусственного интеллекта [1].

Основные ценности и определения

Эти четыре типа продуктов на базе платформ отражают ограниченные бюджеты и технологически сложные условия, в которых находятся организации.Единая видимость и упрощенное обслуживание и ремонтОстрая потребность в SIEM. Период существования платформы SIEM знаменует ее зрелость как инфраструктуры регистрации данных безопасности; рост SASE отражает тенденцию к конвергенции сети и безопасности; а быстрый рост DSP и EAP говорит о том, что управление данными и воздействиями стало приоритетной инвестицией [1].

Ключевые факторы

Бюджетные ограничения и сложности: Команды безопасности на китайских предприятиях, как правило, недоукомплектованы, а существующий набор инструментов фрагментирован, что приводит к тяжелой нагрузке по эксплуатации и обслуживанию. Необходимость консолидации заставляет предприятия оценивать рентабельность инвестиций в единую платформу [1].

Ценность данных раскрытаПредприятия понимают, что данные - это новое конкурентное преимущество, но традиционные изолированные продукты для защиты данных не могут поддерживать аналитику данных и инновации в области искусственного интеллекта. DSP делают обмен данными более безопасным и контролируемым благодаря централизованному определению и применению политик [1].

Ускоренная цифровая трансформацияУскорение цифровой трансформации предприятий и внедрение искусственного интеллекта предъявляет новые требования к гибкости и охвату архитектур безопасности. Платформенные продукты, такие как SASE и SSE, адаптируются к этому требованию [1].

IV. Интерпретация матрицы приоритетов технологической стратегии

В соответствии с матрицей приоритетов Gartner, организациям следует принять стратегию поэтапного внедрения технологий [1]:

Непосредственный фокус (<2 лет до зрелости)

Классификация данных и SIEMОн вступил в стадию зрелости и мейнстрима и является обязательным компонентом корпоративной инфраструктуры безопасности. Основное внимание уделяется раскрытию его большей ценности для обеспечения соответствия нормативным требованиям, аудита и управления ИИ за счет более тесной интеграции с развивающимися платформами, такими как DSP, DSPM, DLP и т. д. [1].

Среднесрочные критические (2-5 лет до погашения)

AI TRiSM, управление приватностью (Privacy in China), SASE/SSE, DSP, DRA, AEVЭти технологии имеют ”высокий” рейтинг выгоды и являются приоритетными для среднесрочных стратегических инвестиций. Эти технологии могут обеспечить значительные преимущества в управлении данными, управлении рисками ИИ и трансформации бизнеса, и организациям следует выделить ресурсы на пилотные проекты и развертывание в рамках среднесрочного планирования [1].

Долгосрочная схема (5-10 лет до погашения)

DSPM, анализ программных компонентов (SCA), управление воздействием угрозЭти технологии обладают ”преобразующими” преимуществами, но их проникновение на рынок составляет <1%, а опыт внедрения ограничен. Предприятиям следует закладывать энергию для будущего масштабного развертывания путем постоянного подтверждения концепции и небольших пилотных проектов, а также сотрудничать с поставщиками для достижения экологической зрелости [1].

V. Выводы и стратегические рекомендации

Основные идеи для китайских компаний

В 2025 году и в последующие годы китайские компании столкнутся с тремя основными стратегическими изменениями в области обеспечения кибербезопасности:

- От реактивной защиты нормативно-правового соответствия к проактивному управлению рискамиСовершенствование систем регулирования требует от компаний перехода от аудита "после факта" к предотвращению "до факта", что подразумевает смещение акцента в инвестициях с традиционной защиты границ на обнаружение данных, оценку рисков и постоянное управление [1].

- От технологического силоса к интеграции платформ: Наплыв данных, внедрение искусственного интеллекта и моделей ИИ привели к тому, что отдельные инструменты уже не справляются с этой задачей. Стали необходимы интегрированные решения на базе платформ (например, DSP, интеграция SIEM+, экосистемы SASE), помогающие повысить эффективность в условиях нехватки талантов и бюджетных ограничений [1].

- От оборонительной позиции к расширению возможностей для инновацийКонечная цель безопасности заключается не в том, чтобы ”остановить”, а в том, чтобы ”обеспечить инновации в бизнесе с контролируемым риском”. Это побуждает предприятия рассматривать AI TRiSM, платформы безопасности данных и т. д. как ускорители бизнеса, а не как центры затрат [1].

Советы для руководителей служб безопасности (CSO)

Неотложные действия (плато или пик)

- Развертывание или модернизация SIEMУбедитесь, что он готов к интеграции с новейшими DSPM, DRA, AEV и другими инструментами, чтобы заложить основу для единой видимости угроз.

- Запуск проекта по классификации данных и DSG: Использование соответствия правилам управления безопасностью сетевых данных в качестве отправной точки для создания карты данных предприятия и структуры управления, которая обеспечивает основу для приложений DSPM, DSP и AI [1].

- Планирование пилотного проекта AI TRiSM: Включите соображения доверия и риска безопасности ИИ на этапе планирования приложений GenAI, чтобы избежать высоких затрат на исправление ситуации "постфактум" [1].

Планирование пилотных проектов (на подъеме и высокодоходных)

- Доказательство концепции DSPM: Проведите пилотные испытания DSPM в бизнес-подразделениях с большими объемами данных и сложными гибридными средами с несколькими облаками, чтобы оценить его реальную эффективность для обнаружения данных, количественной оценки рисков и подтверждения соответствия требованиям [1].

- Испытания шлюзов искусственного интеллектаРазвертывание шлюзов искусственного интеллекта для отделов с концентрацией приложений GenAI для учета расходов, защиты контента и управления несколькими LLM для получения опыта работы [1].

- Интеграция AEV и CTEM: Включить существующие тесты на проникновение и симуляторы атак во фреймворк CTEM, чтобы постепенно автоматизировать процесс проверки с помощью AEV [1].

- DSP и защита конфиденциальности данных: Оценка возможностей интеграции DSP в шифрование данных, десенсибилизацию и контроль доступа, чтобы заложить основу для масштабного развертывания [1].

Сохраняющиеся проблемы (потенциал для изменений, но необходимо время для созревания)

- SCA и безопасность цепочек поставок: По мере роста числа моделей с открытым исходным кодом и компонентов ИИ анализ компонентов программного обеспечения становится критически важным. Создание предварительных условий для оценки внутренних возможностей и выбора внешнего поставщика [1].

- Технологии, повышающие конфиденциальность (PET): В сценариях высокого риска, таких как трансграничная передача данных и многосторонние вычисления, постоянно оценивается зрелость и пригодность таких технологий, как Trusted Computing и Multi-party Computing [1].

- IoT-аутентификация: По мере расширения масштабов развертывания корпоративных IoT и промышленных IoT механизмы идентификации и аутентификации устройств станут критически важными точками защиты [1].

прогноз на будущее

В 2025-2027 годах китайский рынок кибербезопасности будет демонстрировать следующую динамику развития:

Технические аспекты: Глубокая интеграция безопасности данных и безопасности ИИ станет ядром архитектуры безопасности следующего поколения. Тенденция к платформизации, автоматизации и внедрению ИИ будет усиливаться, а рыночное пространство для одноточечных инструментов будет сокращаться.

уровень регулирования: Нормативно-правовая база будет продолжать совершенствоваться, особенно в области управления ИИ, трансграничной передачи данных и защиты конфиденциальности, что приведет к появлению более тонких требований к соблюдению норм, что еще больше ускорит коммерциализацию новых технологий безопасности [1].

Уровень локализации: Доминирование местных вендоров на рынке будет и дальше укрепляться из-за сложности сертификации и географических соображений. В то же время инновационные способности местных производителей в развивающихся областях (DSPM, AI-шлюз, AEV, DSP) быстро растут, и ожидается, что они сформируют конкурентоспособные на международном уровне решения [1].

Руководители служб корпоративной безопасности (CSO) должны использовать это как возможность переосмыслить свои портфели безопасности, чтобы соответствовать нормативным требованиям и рискам настоящего времени, а также заложить основу для будущего бизнеса, основанного на данных и искусственном интеллекте.

библиография

[1] Gartner. (2025, июль). Hype Cycle for Cybersecurity in China, 2025 (G00828354).

https://www.gartner.com/en/documents/6677034

Аналитики: Энсон Чен, Анджела Чжао, Фэн Гао, Миа Ю.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/trends-in-ai-cyber-security-risk-governance-for-2025.html.