I. История вопроса и описание проблемы

1.1 Состояние экосистемы ИИ IDE

За последние 12 месяцев инструменты генерации кода на основе крупномасштабных языковых моделей (LLM) были быстро интегрированы в рабочие процессы разработчиков. Новое поколение IDE для ИИ, таких как Cursor, Windsurf и Google Antigravity, построено на базе VSCode от Microsoft и обеспечивает завершение кода, многозадачность и возможность редактирования нескольких документов благодаря интеграции таких моделей, как Claude, GPT-4 и Gemini. Эти платформы обеспечивают завершение кода, многофайловое редактирование и возможность автономного выполнения задач благодаря интеграции таких моделей, как Claude, GPT-4 и Gemini. Эти платформы быстро завоевали популярность благодаря простоте использования и повышению эффективности разработки, а их совокупное число пользователей превысило 1 миллион человек.

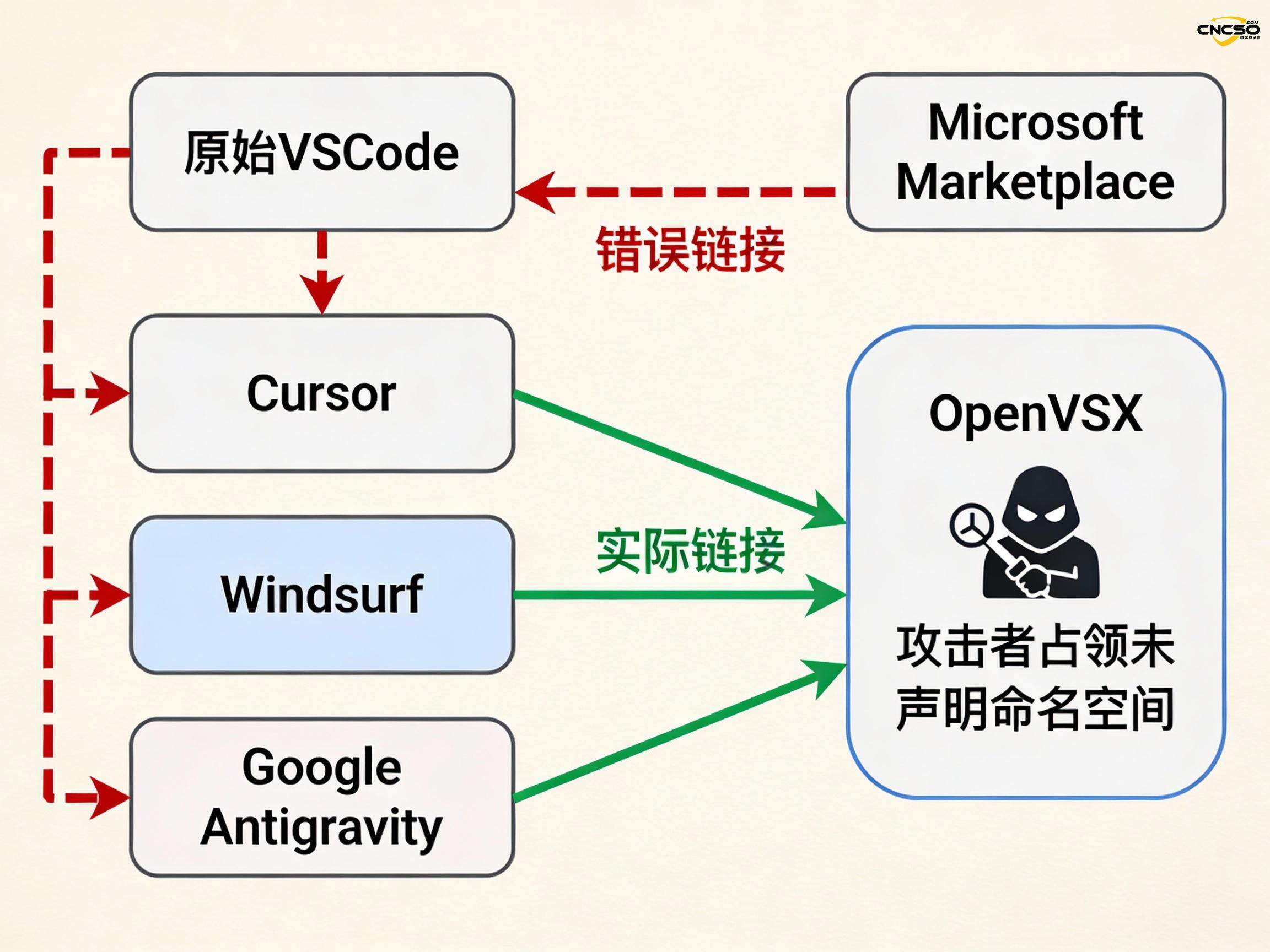

Однако эти IDE не разрабатываются с нуля, а реализуются путем форка исходного кода VSCode. Хотя форк ускоряет цикл разработки, он также наследует основные дизайнерские решения оригинального проекта - в том числе расширение логики рекомендаций.

1.2 Основные механизмы уязвимости

Проблемы наследования конфигурации: Рекомендуемая конфигурация VSCode для расширений жестко кодирует указатель на официальный рынок Microsoft Visual Studio Marketplace. Однако Cursor, Windsurf и Google Antigravity не могли напрямую использовать Microsoft's Extension Marketplace из-за юридических и лицензионных ограничений и вместо этого полагались на OpenVSX, альтернативу с открытым исходным кодом, управляемую Eclipse Foundation; тем не менее, эти IDE сохранили свои оригинальные конфигурации в процессе форкинга без соответствующих корректировок.

Рекомендуемый спусковой механизм: Расширенные рекомендации для ИИ IDE, таких как n8n, делятся на две категории:

Рекомендации на основе файлов:Автоматически предлагает расширения, когда обнаруживает, что пользователь открыл файл определенного типа (например, azure-pipelines.yaml).

Рекомендации на основе программного обеспечения:Срабатывает, когда обнаруживает, что в системе установлено определенное приложение (например, PostgreSQL).

Риск захвата пространства имен: Основная проблема заключается в том, что эти рекомендуемые расширения (например, ms-ossdata.vscode-postgresql, ms-azure-devops.azure-pipelines) обычно не имеют сущности в OpenVSX, что означает, что пространство имен издателя находится в ”недекларированном” состоянии. Это означает, что пространства имен издателей находятся в состоянии "undeclared". Любой злоумышленник может зарегистрировать эти пространства имен, загрузить вредоносные расширения, и механизм рекомендаций IDE будет автоматически показывать эти вредоносные версии пользователям, как если бы они были официальными продуктами.

1.3 Доказательство концепции и практические последствия

Исследователи Koi Security проверили осуществимость атаки с помощью доказательства концепции (PoC). Они обнаружили несколько незаявленных пространств имен, включая следующие:

ms-ossdata.vscode-postgresql

ms-azure-devops.azure-pipelines

msazurermtools.azurerm-vscode-tools

usqlextpublisher.usql-vscode-ext

cake-build.cake-vscode

Несмотря на то что исследователи загрузили расширения, которые были четко обозначены как placeholders и не содержали никакой функциональности, более 1000 разработчиков установили их, причем более 500 установок произошли, когда расширения полностью лишились иконок и четкой маркировки. Эти данные свидетельствуют о высоком уровне доверия разработчиков к рекомендациям IDE и о практичности атаки.

II. Технический анализ

2.1 Полная цепочка атак на цепочки поставок

Уязвимость относится ко второй категории атак на цепочки поставок, то есть к масштабному воздействию на нижний уровень путем заражения инструментов, которым доверяют разработчики. В отличие от традиционных атак на пакеты, таких как червь Шай-Хулуд 2.0 npm, векторы атаки этой уязвимости более прямые и от них сложно защититься:

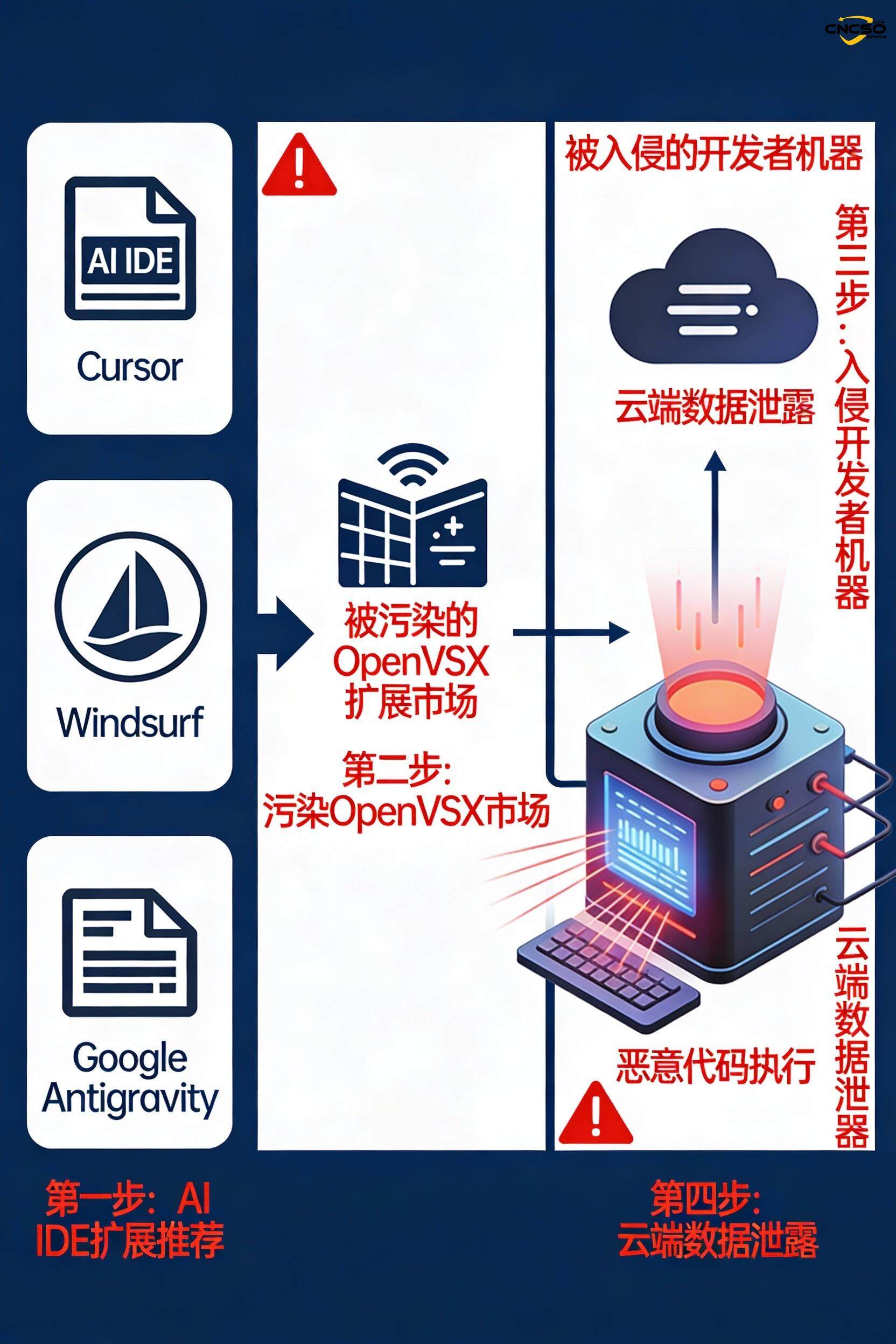

Первоначальный вход:Атакующий обнаруживает недекларированные пространства имен в OpenVSX (определяется путем сканирования конфигурационного файла IDE)

Регистрация пространства имен:Зарегистрируйте в OpenVSX пространство имен, рекомендованное целевой IDE.

Загрузка вредоносных расширений:Написание вредоносных расширений, включающих логику создания бэкдоров, кражи учетных данных или утечки информации.

Автоматически рекомендуемые триггеры:IDE автоматически рекомендует вредоносные расширения, когда пользователь открывает определенный файл или когда система обнаруживает связанное с ним приложение.

Установка и активация пользователем:Благодаря надежности рекомендации большинство пользователей устанавливают расширение без дополнительной проверки.

Выполнение и сохранение кода:Вредоносное расширение получает полный доступ к процессам IDE, файловой системе и учетным данным пользователя

2.2 Оценка воздействия информационной безопасности

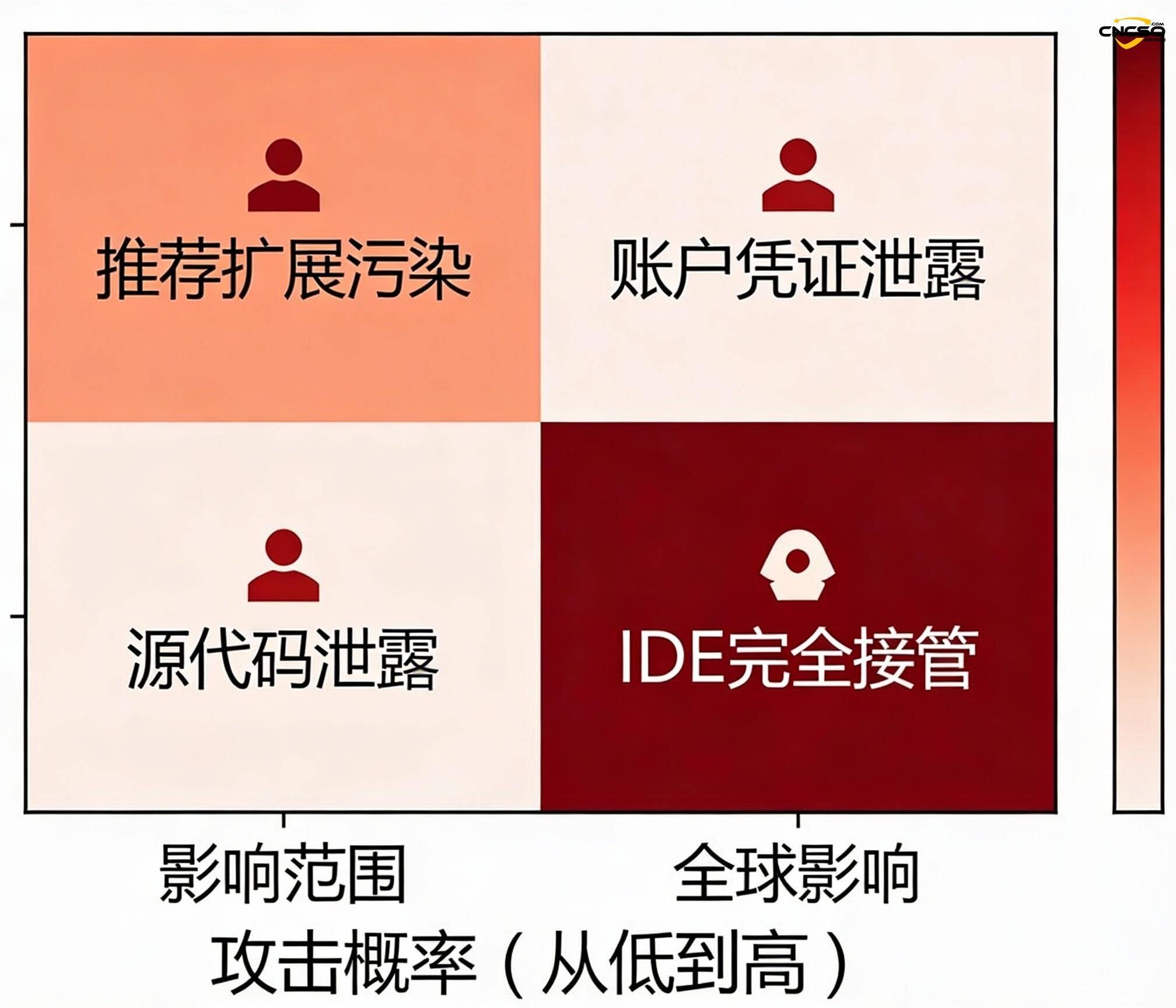

Влияние уязвимости распространяется на множество критически важных активов в экосистеме разработчиков:

| Тип воздействия | Специфические риски | уровень угрозы |

|---|---|---|

| целостность кода | Вредоносные расширения могут напрямую изменять исходный код во время разработки, чтобы внедрить бэкдоры или уязвимости. | серьезность |

| утечка ваучеров | Доступ к SSH-ключам, учетным данным AWS, API-токенам, паролям баз данных в переменных окружения. | серьезность |

| кража исходного кода | Загрузка кода проекта на контролируемые злоумышленниками серверы, что приводит к утечке интеллектуальной собственности | серьезность |

| Токсификация цепочки поставок | Разработчики пассивно распространяют вредоносный код в своих скомпилированных продуктах, поражая последующих пользователей. | серьезность |

| постоянный доступ | Создание бэкдоров в средах разработки для долгосрочного мониторинга и латерального перемещения | серьезность |

| тайна | Расширенный код часто выполняется в областях, не представляющих особого интереса для пользователей, и его трудно обнаружить | умеренный |

2.3 Корреляция уязвимостей экосистемы с открытым исходным кодом

Это событие формирует схему системного риска с несколькими крупными событиями в цепочке поставок в 2025 году:

Уязвимость в OpenVSX (июнь 2025 года)Компания Koi Security обнаружила CI/CD-дефект в процессе выпуска OpenVSX, который позволял злоумышленнику перехватить переменную окружения OVSX_PAT и получить доступ на запись ко всему рынку. Уязвимость классифицируется как ”захват рынка в один клик” и затрагивает более 8 миллионов разработчиков.

Шай-Хулуд npm worm (2025):Самораспространяющееся вредоносное ПО автоматически перехватывало токены npm разработчиков, внедряя код во взломанные пакеты npm, и использовало их для заражения других пакетов. В итоге атака затронула более 500 версий пакетов.

Мероприятие по цепочке поставок GitHub Actions (март 2025 года)Широко используемый экшен tj-actions/changed-files был изменен злоумышленником, что привело к утечке секретного ключа CI/CD в публичные журналы.

В совокупности эти инциденты указывают на то, что инструментарий разработчика стал самой дорогостоящей целью атак, поскольку одно вторжение может повлиять на сотни или тысячи последующих проектов.

III. Ответ поставщика и ремонт

3.1 Сроки раскрытия информации в сравнении с отношением поставщиков

| компания | Дата отчета | Первоначальный ответ | состояние реставрации | Фиксация показателей скорости |

|---|---|---|---|---|

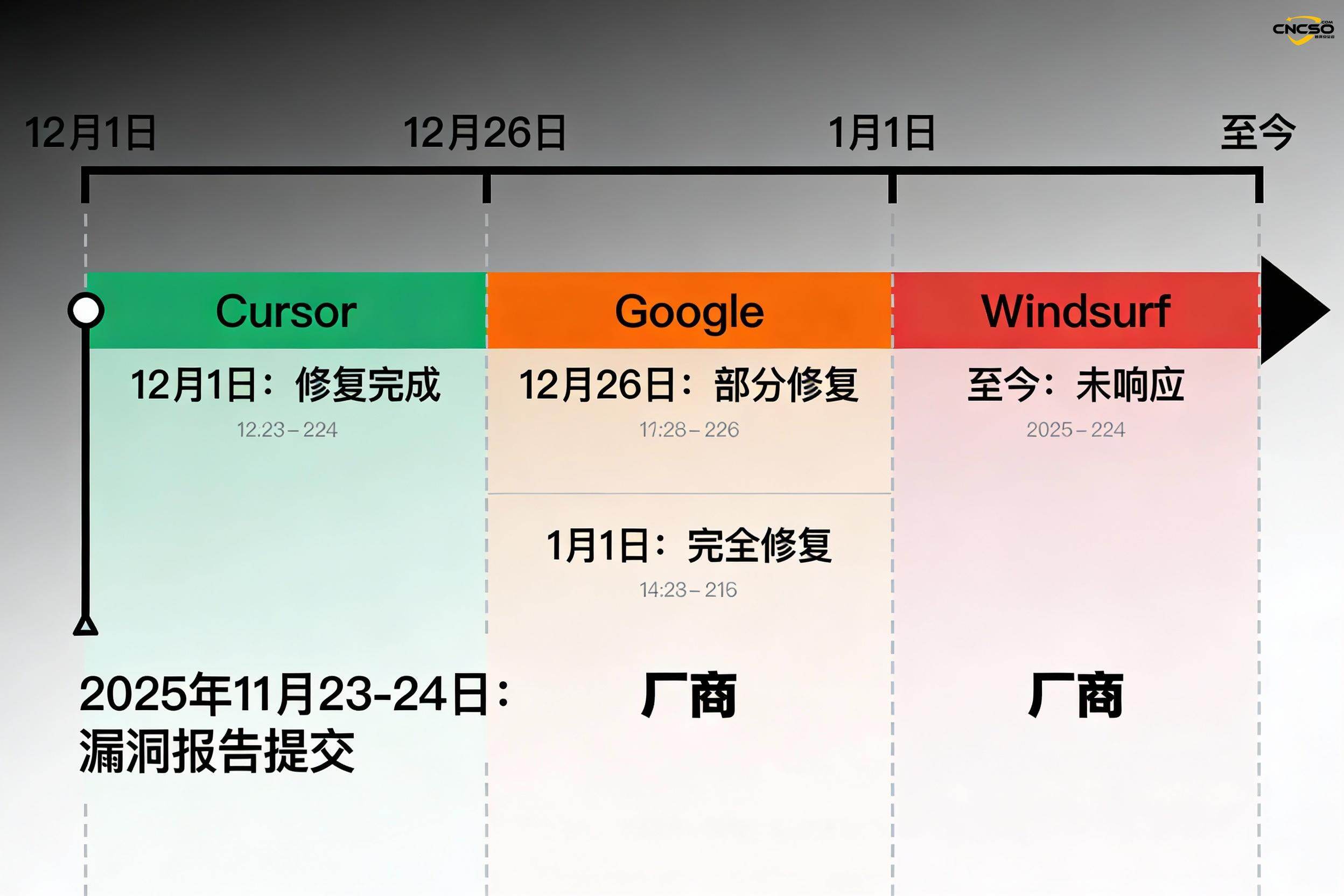

| Курсор | 2025/11/23-24 | быстрое подтверждение | 2025/12/1 Реабилитация завершена | ✅ Отлично (8 дней) |

| 2025/11/23-24 | Принятие после двух отказов | 2025/12/26 частично фиксированный; 2026/1/1 полностью фиксированный | ⚠️ медленно (39 дней) | |

| Виндсерфинг | 2025/11/23-24 | Нет ответа | не восстановленный | ❌ Нет ответа |

Проанализируйте ключевые моменты:

Быстрая реакция Cursor свидетельствует о зрелости ее команды безопасности, а тот факт, что исправление было завершено в течение восьми дней, говорит о том, какое значение компания придает процессу управления уязвимостями.

Изначально Google придерживалась позиции ”Не буду исправлять”, предполагая, что ее первоначальная оценка серьезности уязвимости была неадекватной. Под давлением сообщества и СМИ Google постепенно исправила проблему: сначала удалив 13 ссылок 26 декабря, а затем подтвердив полное исправление 1 января. Такая поэтапная реакция может отражать сложность внутреннего развертывания и расстановки приоритетов.

Неотзывчивость Windsurf вызывает наибольшую обеспокоенность, поскольку платформа имеет широкую базу корпоративных пользователей, и длительные задержки с исправлениями означают, что эти пользователи постоянно подвергаются риску.

3.2 Программа реабилитации

Исправления Cursor и Google основаны на следующих принципах:

Рекомендуемая очистка списка:Удалите реферальные записи, указывающие на несуществующие расширения

Настройте калибровку:Во время сборки убедитесь, что рекомендуемые расширения существуют в OpenVSX

Проверка пространства имен:Убедитесь, что рекомендуемое издательство является официальным сертифицированным лицом.

Блокировка версии:Жесткое кодирование для указания на конкретную версию расширения вместо того, чтобы полагаться на динамический синтаксический анализ

IV. Экологическая защита и долгосрочные вызовы

4.1 Ответ Фонда Eclipse на риск

Как оператор OpenVSX, Eclipse Foundation предприняла систематические меры защиты:

Улучшение проверки пространства имен:Внедрить более строгий процесс аутентификации издателей, чтобы предотвратить претензии неавторизованных сторон на официальные пространства имен

Механизм расширенной подписи:Содействовать внедрению цифровых подписей для расширений, позволяющих пользователям проверять истинное происхождение расширений

Аудит безопасности:Полный аудит объявленных пространств имен в OpenVSX в сотрудничестве с Koi Security, выявление и удаление подозрительных записей

Усовершенствования в постпроцессе:Улучшение управления учетными данными в конвейерах CI/CD для предотвращения утечки переменных окружения

4.2 Системный риск и обновление рамочной программы MITRE ATT&CK

В апреле 2025 года компания MITRE официально добавила ”Расширения IDE” к фреймворку ATT&CK, что ознаменовало переход этого типа атак в разряд угроз, которые можно реализовать. Код этой новой техники выглядит следующим образом TxxxxОхватывает следующие субтехнологии:

Рекомендации по использованию вредоносных расширений:Распространение вредоносных расширений через механизм рекомендаций IDE.

Перехват расширенного пространства имен:Регистрация и выдача себя за официальное пространство имен расширения

Обратная загрузка вредоносного кода:Внедрение вредоносного кода в легитимные расширения через процесс обновления расширений

Обновление отражает тот факт, что индустрия в целом признала системный риск использования расширений IDE в качестве векторов атак.

4.3 Рекомендации по безопасности для разработчиков

Учитывая доверительный характер расширенного механизма рекомендаций, отдельным разработчикам следует принять следующие защитные меры:

Ручная проверка:Перед установкой рекомендуемого расширения вручную посетите веб-сайт OpenVSX, чтобы убедиться, что расширение действительно от указанного издателя.

Принцип наименьших привилегий:Регулярно проверяйте установленные расширения, оставляйте только необходимые и отключайте неактивные.

Управление ваучерами:Избегайте хранения конфиденциальных учетных данных в открытом виде в IDE; используйте системы управления ключами (например, 1Password, HashiCorp Vault).

Экологическая изоляция:Изоляция среды IDE с помощью контейнеризации или виртуальных машин в критически важных проектах

Расширенный мониторинг:Развертывание инструмента мониторинга конечных точек (EDR) для отслеживания поведения сети и доступа к файлам для расширенных процессов

4.4 Рекомендации по управлению на уровне предприятия

Организациям, внедряющим ИИ IDE, рекомендуется следующая схема управления:

| Измерение управления | Конкретные меры |

|---|---|

| Список ресурсов | Ведите оперативный учет всех развернутых версий IDE, включая пользователей, места развертывания и важные ассоциации проектов. |

| Расширенный белый список | Обеспечение расширенных белых списков с помощью конфигурации IDE, правил EDR или сетевой изоляции |

| Проверка подлинности подписи кода | Процесс реализации гарантирует, что весь код будет подписан и просканирован до его размещения, что позволит обнаружить расширенный модифицированный код. |

| агрегация журналов | Агрегируйте журналы процессов IDE для отслеживания таких событий, как установка расширений, включение, сетевые вызовы и т. д. |

| Оценка поставщиков | Требуйте от поставщиков IDE предоставления отчетов об оценке безопасности, SLA по устранению уязвимостей, расширенных политик управления рынком. |

| Обучение осознанности | Регулярные тренинги по безопасности для команды разработчиков с акцентом на социальную инженерию и расширенные риски |

V. Системный риск поверхности атаки

5.1 Уязвимость экологии VSCode

В нынешней парадигме разработки IDE существуют глубокие структурные проблемы:

Хотя VSCode имеет открытый исходный код, его монополия в корпоративных средах привела к тому, что новые поставщики вынуждены форкать его, чтобы быстро выйти на рынок. Однако форк наследует все конфигурации, зависимости и неявные предположения исходного проекта, а распространение обновлений безопасности сопряжено с проблемой фрагментации. Это создает долгосрочный риск с точки зрения технического долга.

5.2 Расширяющийся ландшафт угроз ИИ IDE

IDE с искусственным интеллектом создают новую поверхность для атак по сравнению с традиционными IDE:

LLM смоделировал отравление:Вредоносный ввод слов подсказки может заставить модели генерировать код, содержащий бэкдоры

Утечки контекста:Модели искусственного интеллекта могут передавать конфиденциальную информацию в облако при обработке кода

Повышение привилегий:Режимы агентов ИИ могут пересекать границы установленных пользователем разрешений при автономном выполнении задач

5.3 Ожидания промышленности и регулирующих органов

В 2025 году внимание регулирующих органов к безопасности цепочки поставок достигнет рекордного уровня. Исполнительный приказ США о кибербезопасности 14144 и Закон Европейского союза о киберустойчивости предъявляют четкие требования к цепочке поставок программного обеспечения. На этом фоне поставщики IDE сталкиваются со следующими трудностями:

Реализация SBOM (Software Bill of Materials) Публикация расширенных зависимостей

Предоставление обязательств по устранению неполадок в срок (SLA) и публичное раскрытие информации об ответах

Доказательство безопасности расширенных рынков с помощью трехсторонних аудитов

vi. выводы и рекомендации

Взлом отражает фундаментальное противоречие между быстрыми инновациями и защитой безопасности для новых инструментов разработки ИИ; быстрая реакция Cursor установила стандарт для отрасли, в то время как задержки Google и Windsurf выявили различия в приоритетах безопасности в разных организациях.

Ключевые рекомендации:

- Немедленные действия: всем пользователям AI IDE следует обновить версию до последней (Cursor ≥ фиксированная версия, Google Antigravity ≥ версия от 1 января), а пользователям Windsurf следует рассмотреть возможность перехода на фиксированную альтернативу или упреждающего ограничения расширений.

- Экологическое управление: Eclipse Foundation должна продолжать укреплять механизмы безопасности OpenVSX и заключать регулярные соглашения о безопасности со всеми поставщиками IDE.

- Технические стандарты: предлагает сообществам OWASP и CWE создать стандартизированную систему обнаружения и предотвращения атак на расширения IDE.

- Долгосрочные инвестиции: поощрение интеграции генеративного ИИ в инструменты разработки при создании соответствующих систем оценки безопасности

Этот инцидент также напомнил сообществу разработчиков о том, что доверие не должно строиться на единственном автоматизированном механизме рекомендаций. В эпоху, когда инструменты с поддержкой искусственного интеллекта все чаще внедряются в процесс разработки, ручная проверка и многоуровневая защита по-прежнему важны.

Источник ссылки:

BleepingComputer. “Форки IDE VSCode подвергают пользователей атакам на ‘рекомендуемые расширения’”. 2026/1. /5.

https://www.bleepingcomputer.com/news/security/vscode-ide-forks-expose-users-to-recommended-extension-attacks/

Codecademy. “Сравнение агентских IDE: Cursor vs Windsurf vs Antigravity.” 2025/12/29.

https://www.codecademy.com/article/agentic-ide-comparison-cursor-vs-windsurf-vs-antigravity

Veracode. “Атаки на цепочки поставок программного обеспечения в 2025 году”. 2025/9/23.

Атаки на цепочки поставок программного обеспечения в 2025 году: что мы узнали от Gartner®

The Hacker News. “Критический изъян в реестре Open VSX подвергает опасности миллионы разработчиков”. 2025/6/26.

https://thehackernews.com/2025/06/critical-open-vsx-registry-flaw-exposes.html

Silobreaker. “12 месяцев, которые изменили безопасность цепочек поставок”. 2025/12/16.

https://www.silobreaker.com/blog/cyber-threats/supply-chain-attacks-in-2025-a-month-by-month-summary/

Security Affairs. “Захват миллионов разработчиков с помощью дефекта в реестре Open VSX”. 2025/6/26.

https://securityaffairs.com/179398/hacking/taking-over-millions-of-developers-exploiting-an-open-vsx-registry-flaw.html

OWASP. “A03 Сбои в цепочке поставок программного обеспечения - OWASP Top 10:2025”.”

https://owasp.org/Top10/2025/A03_2025-Software_Supply_Chain_Failures/

Koi Security. “Как мы могли захватить всех разработчиков, используя форк VSCode”. 2025/6/25.

https://www.koi.ai/blog/marketplace-takeover-how-we-couldve-taken-over-every-developer-using-a-vscode-fork-putting-millions-at-risk

Microsoft. “Шай-Хулуд 2.0: руководство по обнаружению, расследованию и защите”. 2025/12/8. https://www.microsoft. com/en-us/security/blog/2025/12/09/shai-hulud-2-0-guidance-for-detecting-investigating-and-defending

Koi Security. “Как мы предотвратили рекомендации вредоносного ПО для Cursor, Windsurf и Google Antigravity”. 2026/1/5.

https://www.koi.ai/blog/how-we-prevented-cursor-windsurf-google-antigravity-from-recommending-malware

Eclipse Foundation. “Уязвимость в процессе публикации расширений Eclipse Open VSX Registry”. 2025/6/26.

https://newsroom.eclipse.org/news/announcements/vulnerability-eclipse-open-vsx-marketplace-extension-publication-process

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/ai-ide-cursor-windsurf-google-antigravity-report.html.