I. Zusammenfassung des Berichts

Zentrale Ansichten

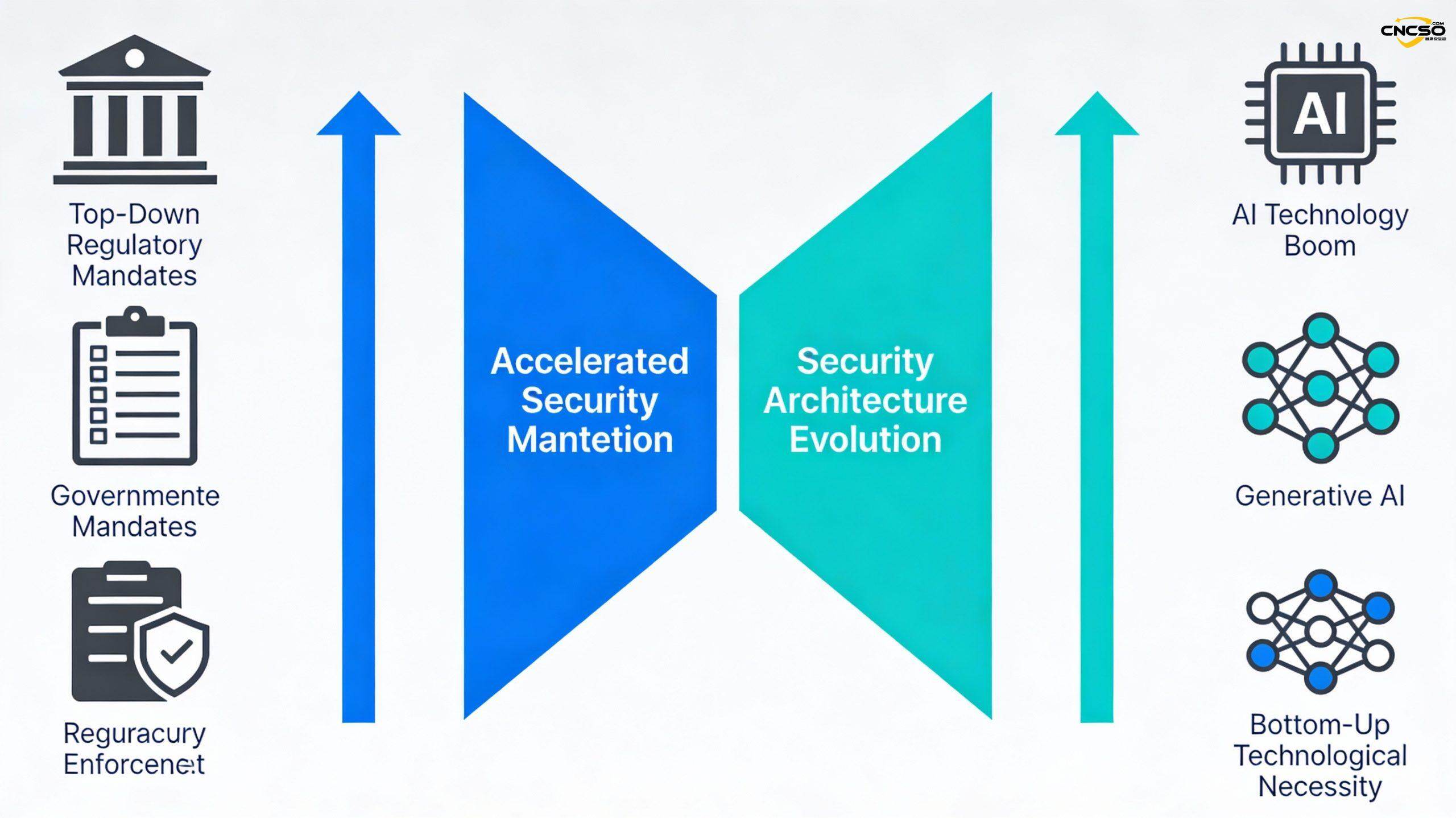

Der chinesische Cybersicherheitssektor durchläuft 2025 einen Paradigmenwechsel. Der ”doppelte Druck” durch verschärfte Regulierung und die explosionsartige Verbreitung generativer KI verlagert den Schwerpunkt der Unternehmenssicherheit von passiver Compliance und Verteidigung zu aktiver Data Governance und KI-Risikomanagement. Laut dem Bericht China Cybersecurity Maturity Curve 2025 von Gartner wird erwartet, dass die Akzeptanz generativer KI von 8% im Jahr 2024 auf 43%[1] ansteigen wird, was einen dringenden Bedarf an Datentransparenz, KI-Governance und Fähigkeiten zur Bedrohungsvalidierung auslösen wird. Dieser sich beschleunigende Zyklus treibt eine neue Generation plattformbasierter, datenzentrierter Sicherheitsarchitekturen in den Mainstream des Marktes.

Strategische Kernaussagen

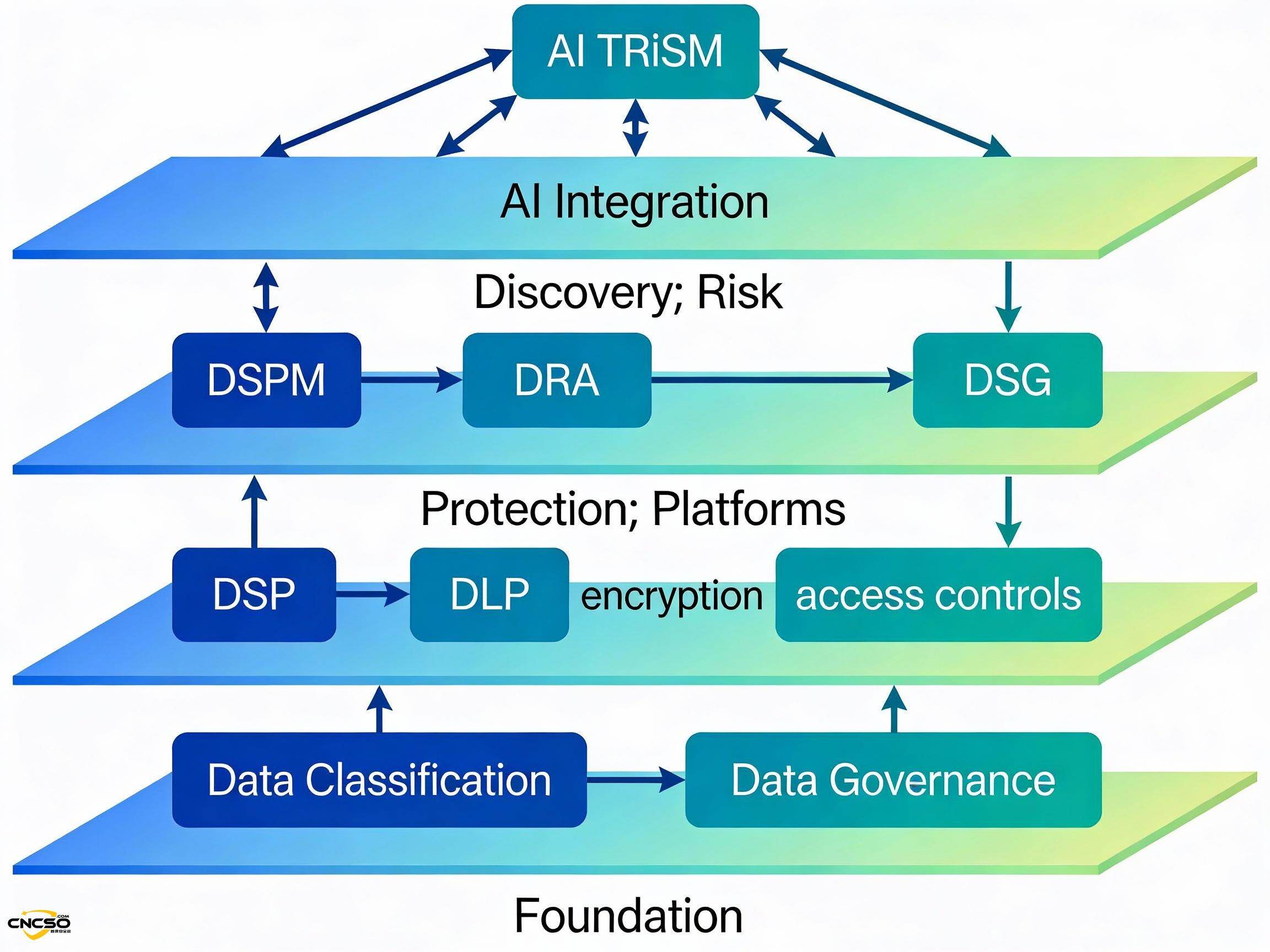

- Daten undKI-SicherheitIntegration als Hauptlinie::DatensicherheitDie Kombination von Dispositional Situation Management (DSPM) und dem AI Trust-Risk-Security Management System (AI TRiSM) signalisiert eine Verlagerung der Sicherheitsinvestitionen vom Basisschutz hin zur Ermöglichung von Geschäftsinnovationen, was eine notwendige Grundlage für den Umgang mit den Risiken von Datenflut und KI-Modellierung ist [1][2].

- Aufwertung des Bedrohungsmanagements von ”Simulation” zu ”Validierung”Adversarial Exposure Validation (AEV) und Exposure Assessment Platforms (EAP) ersetzen die traditionelle Angriffssimulation (BAS) und das Attack Surface Management (ASM), um den Sprung von der Verteidigungsoptimierung zu verwertbaren Erkenntnissen zu schaffen, die die Grundlage für Continuous Threat Exposure Management (CTEM) Programme bilden [1].

- Lokale Lösungen dominieren die MarktlandschaftTrotz komplexer Zertifizierungsanforderungen und geografischer Beschränkungen dominieren lokale Anbieter aufstrebende Bereiche wie DSPM, KI-Gateways und Bedrohungsprüfung, und das heimische Ökosystem reift immer schneller [1].

- Die Integration von Sicherheitsplattformen wird unumgänglichBudgetbeschränkungen und technologische Komplexität treiben SIEM in die Plattform-Phase, wobei SASE, DSPs und EAPs schnell wachsen und Unternehmen der Einführung von Plattformlösungen mit hohem Integrationsgrad und einer einheitlichen Toolchain den Vorzug geben [1].

- Beschleunigung der KI für SicherheitsoperationenCybersecurity: KI-Assistenten wachsen auf ihrem Höhepunkt schnell und füllen Talentlücken durch Wissensaggregation, Automatisierung und Agententechnologie, aber man muss sich vor KI-Halluzinationen und Risiken von Datenschutzverletzungen hüten [1].

II. makroökonomische Trends: Strategische Verschiebungen unter doppeltem Druck

Regulierungsverbesserungen von oben nach unten

Ab 2025 wird Chinas Datensicherheitsverordnung in diefortgeschrittenes Stadium der Umsetzung. Die vollständige Umsetzung der Verordnungen über die Verwaltung der Netzdatensicherheit und der Maßnahmen für die Verwaltung der Datensicherheit im kommerziellen Sektor legt nicht nur die Datenschutzverpflichtungen der Unternehmen fest, sondern schafft auch strenge Auflagen für die Einhaltung der Vorschriften durch strenge Risikobewertungen, Audits durch Dritte und Überprüfungsmechanismen für grenzüberschreitende Übertragungen [1].

Die wichtigsten Merkmale dieser Verbesserung der Rechtsvorschriften sindMechanismus der Selbstzertifizierung-Unternehmen müssen ständig nachweisen, dass ihre Sicherheitsvorkehrungen den gesetzlichen Anforderungen entsprechen. Dies veranlasst die Unternehmen, von der ”Nachkontrolle” zur ”Vorbeugung” überzugehen und von der "Blackbox"-Überprüfung der Einhaltung der Vorschriften zur Quantifizierung und Steuerung von Datenrisiken in Echtzeit überzugehen. Technologien wie Data Security Situation Management (DSPM), Data Risk Assessment (DRA) und Data Security Governance (DSG) haben sich als die notwendige Infrastruktur herauskristallisiert, um die neue Ära der Compliance zu meistern [1].

Technische Notwendigkeit von unten nach oben

Inzwischen hat die kommerzielle Nutzung der generativen KI einen Wendepunkt erreicht. Der sprunghafte Anstieg von 8% auf 43% spiegelt das starke Vertrauen in den wirtschaftlichen Nutzen der KI wider [1]. Dieses Vertrauen geht jedoch mit einer ganz neuen Dimension von Risiken einher:

- Datenleck KanalspaltungKI-Modell-Training, Cue Word Injection und Datei-Uploads sind zu neuen Schwachstellen für sensible Daten geworden.

- Das Modellrisiko ist unvorhersehbarKI-generierte Inhalte sind mit unbekannten Risiken in Bezug auf Genauigkeit, Ethik und Compliance behaftet, die einen Echtzeitschutz zur Laufzeit erfordern.

- Risiko der KostenverlustkontrolleUngeprüfte API-Aufrufe im Token-Abrechnungsmodus können zu exponentiellem Kostenwachstum führen.

Das Auftauchen dieser Risiken macht es für Unternehmen erforderlich, die Einführung von KI zu schützen (durch KI-TRiSM, KI-Gateways usw.), und treibt Unternehmen dazu an, KI zu nutzen, um ihre Sicherheitskapazitäten zu verbessern (durch KI-Assistenten für die Cybersicherheit, Automatisierung der Bedrohungsanalyse usw.) [1].

Beschleunigte Zyklen und Marktumschwünge

Dieser doppelte Druck von ”Regulierung und Technologie” beschleunigt die Entwicklung der gesamten Reifekurve der Sicherheit. Bestimmte Technologien (z. B. DSPM, AEV, EAP), die 5-10 Jahre gebraucht hätten, um sich durchzusetzen, werden jetzt schneller kommerziell genutzt, weil sie den dringenden Bedürfnissen von heute entsprechen. Der Schwerpunkt des Marktes verlagert sich von grundlegenden Compliance-Anforderungen (z. B. Firewalls, Intrusion Detection) hin zu proaktiver Verteidigung und datenzentrierten Sicherheitsarchitekturen [1].

III. vertiefte Analyse der Schwerpunktbereiche

Bereich I: Kerninfrastruktursysteme für die Datensicherheit

Status und Positionierung

Die Datensicherheit ist für chinesische Unternehmen zum wichtigsten Sicherheitsthema geworden und umfasst eine Reihe miteinander verbundener Ebenen von Technologiesystemen. Dazu gehören:

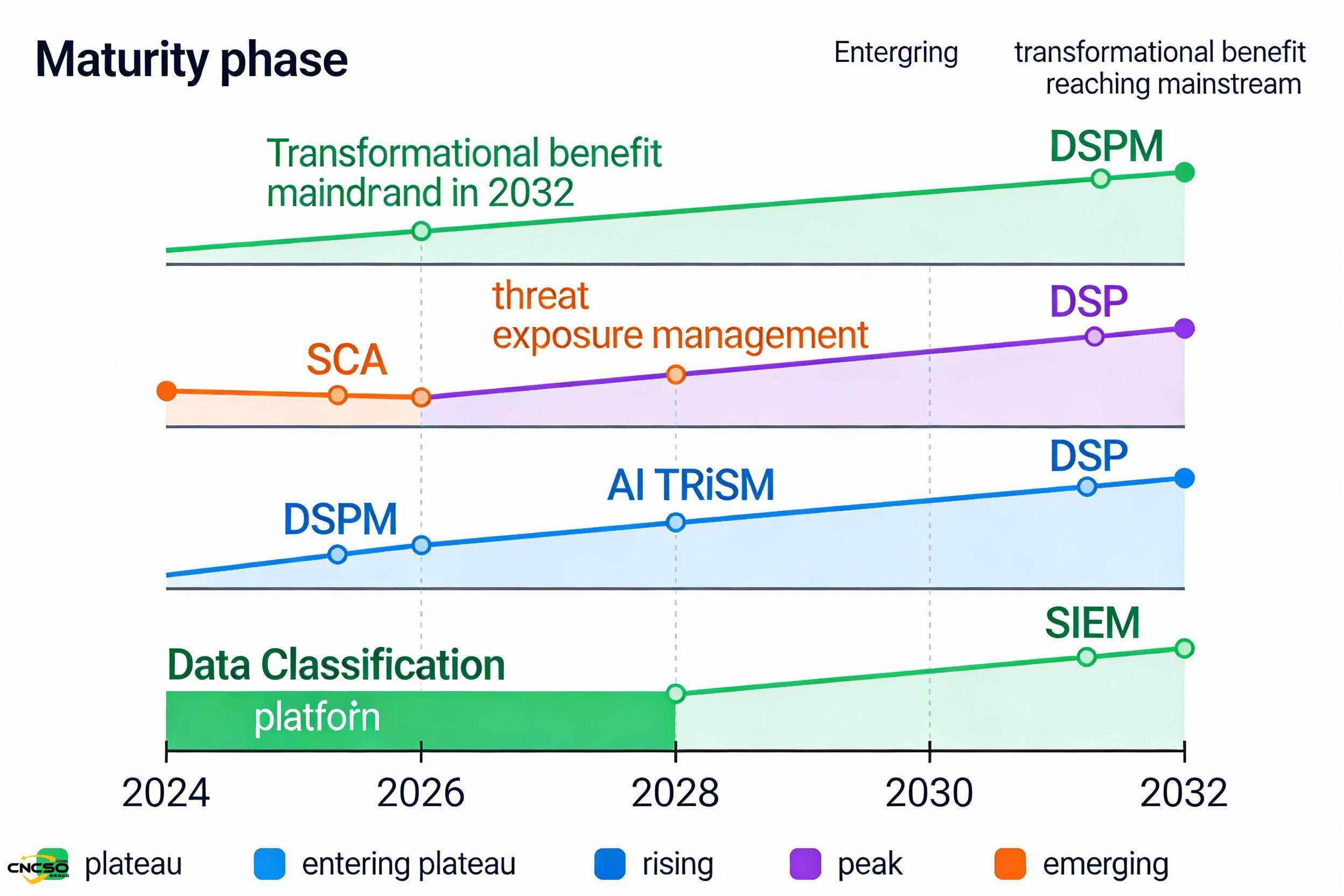

- Management der Datensicherheitslage (DSPM)In den Kinderschuhen steckend, mit einer Umsatzeinstufung von ”transformierend” [1], voraussichtlich in 5-10 Jahren ausgereift, mit einer Marktdurchdringung von <1%.

- Plattform für Datensicherheit (DSP): Im Aufschwung, mit einer ”hohen” Nutzenbewertung [1], 2-5 Jahre bis zur Marktreife, mit frühen Anwendern, die bereits vorhanden sind.

- Daten-Risiko-Bewertung (DRA)Im Aufschwung, mit einer ”hohen” Umsatzbewertung[1], 2-5 Jahren bis zur Marktreife und einer Marktdurchdringung von 5%-20%.

- Governance der Datensicherheit (DSG)Aufwärtsmobilität, hohe Rendite[1] und 2-5 Jahre Laufzeit.

- Klassifizierung der DatenIn der Plattformphase, mit einer ”hohen” Renditebewertung [1], <2 Jahre bis zur Fälligkeit, und ist zu einer erforderlichen Komponente der Dateninfrastruktur geworden [1].

Grundwerte und Definitionen

DSPM dient als ”Kommandozentrale” der Dateninfrastruktur, die die Sicherheitslage und die Exposition von Daten in Echtzeit durch automatische Datenerkennung, Empfindlichkeitscharakterisierung und Klassifizierung in lokalen Datenzentren, privaten Clouds und mehreren lokalen Cloud-Anbietern darstellt. Die Lösung beantwortet nicht nur die Frage ”Welche Daten habe ich?” und ”Wer hat Zugriff darauf?”, sondern vor allem auch die Frage ”Wie fließen sie durch mein System?”. Angetrieben durch die Datenflut und die Nachfrage nach KI-Modell-Training ist DSPM zu einer wesentlichen Grundlage für Unternehmen geworden, um Schattendaten zu entdecken, Compliance-Verstöße zu verhindern und den Wert von KI zu erschließen [1].

Die wichtigsten Treiber

NachgiebigkeitsdruckDSPM vereinfacht die Komplexität des Compliance-Nachweises durch automatisierte Datenzuordnung, Sensitivitätskorrelation und Zugriffsverfolgung erheblich [1].

Risiken von AI-AnwendungenDer Einsatz generativer KI ist von 81 TP3T auf 431 TP3T gestiegen [1], und Unternehmen müssen dringend wissen, welche Daten sicher für das Training von KI-Modellen verwendet werden können und welche Daten desensibilisiert oder ausgesondert werden müssen.

Hybride Multi-Cloud-ArchitekturChinesische Unternehmen verwenden in der Regel eine hybride IT-Architektur aus lokaler + privater Cloud + mehreren öffentlichen Clouds. Herkömmliche isolierte Datensicherheitsprodukte können keine globale Transparenz über Domänen hinweg bieten, und der Wert von DSPM liegt in der einheitlichen Datenzuordnung und Risikoquantifizierung [1].

Wichtigste Herausforderungen und Hindernisse

Verzögerung bei der EntdeckungUmfassende Datenermittlung in komplexen lokalen, privaten Cloud- und mehreren CSP-Umgebungen kann Wochen dauern, insbesondere in chinesischen Unternehmensumgebungen mit einer starken Segmentierung von Altsystemen und Netzwerken [1].

Komplexität der IntegrationDer DSPM-Markt hat sich noch nicht auf einen einheitlichen Metadaten-Standard geeinigt, und die DSPM-Produkte verschiedener Anbieter haben ihre eigenen Merkmale, und es gibt Anpassungsprobleme bei der Integration mit nachgelagerten Kontrollplattformen wie DLP, DSP und Data Governance [1].

Beschränkungen der KontrollkapazitätDie meisten DSPM-Anbieter sind zwar in der Lage, Datenzugriffsrisiken zu erkennen, verfügen jedoch nicht über ausreichende Abhilfekontrollen und verlassen sich bei der Abhilfe häufig auf DLPs, DSPs oder Datensicherheitsfunktionen von Drittanbietern [1].

Handlungsempfehlungen für CISOs in Unternehmen

- Vorrangige Bewertung der Geschwindigkeit und Häufigkeit der EntdeckungBewertung der schnellen und umfassenden Erkennungsfunktionen und der iterativen Aktualisierungshäufigkeit von DSPM-Produkten in typischen IT-Umgebungen chinesischer Unternehmen (einschließlich lokaler, privater Clouds und lokaler CSPs), um eine kontinuierliche Sichtbarkeit zu gewährleisten, wenn sich der Daten-Footprint ändert [1].

- Integrierte Wege für Planung und nachgelagerte KontrolleVollständige Bewertung der Integration von DSPM mit bevorzugten Abhilfemaßnahmen wie Data Loss Prevention (DLP), Data Access Governance, Verschlüsselung und DSP, und angesichts der Tatsache, dass es auf dem chinesischen Markt eine Vielzahl von Anbietern gibt, sollten DSPM-Lösungen mit offenen APIs oder Konnektoren bevorzugt werden [1].

- Analyse von Datenströmen nahezu in EchtzeitEvaluierung der Fähigkeit von DSPM-Tools, mit Hilfe von Data Detection and Response (DDR)-Techniken Analysen nahezu in Echtzeit durchzuführen, anstatt sich ausschließlich auf statische Punkt-zu-Punkt-Analysen zu verlassen. Konzentration auf hochwertige Datensätze, um den Analyse-Overhead und False Positives zu reduzieren [1].

repräsentativer Hersteller

Aliyun, Ambercom, ASIC DAS, Holonet Security, QAX, Sangfor, Tianrongxin, Venustech, usw. [1].

Bereich II: KI-Sicherheit und Governance-Systeme

Status und Positionierung

Die KI-Sicherheit hat auf dem chinesischen Markt für Cybersicherheit eine zweigleisige Wachstumsphase erreicht:

- AI TRiSM (Trust-Risk-Security Management)Peak, Umsatzgrad ”hoch” [1], 2-5 Jahre bis zur Reife, Marktdurchdringung 1%-5%. Die Technologie steigt rapide an, vor allem, weil das Auftauchen eigener großer Modelle wie DeepSeek-R1 das Volumen der KI-Sicherheitsanfragen von Unternehmen in die Höhe getrieben hat.

- China AI GatewayIn 5-10 Jahren mit einer Marktdurchdringung von 1%-5% ausgereift, aber erste Rückmeldungen von Kunden zeigen einen starken Bedarf an Laufzeittransparenz und -kontrolle [1].

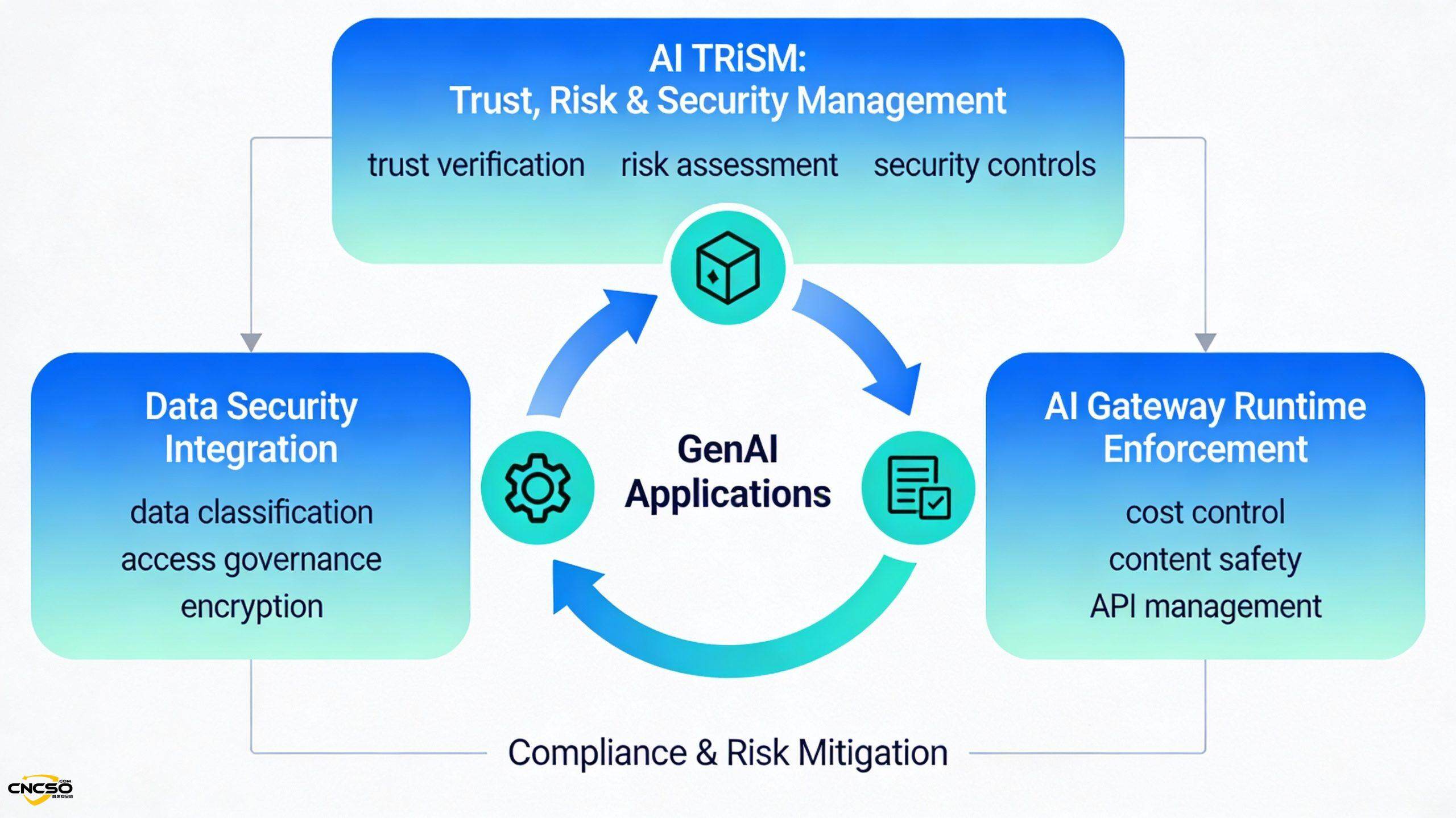

Grundwerte und Definitionen

AI TRiSM stellt sicher, dass sich KI-Anwendungen und -Modelle im Unternehmen durch eine vierstufige technische Architektur - KI-Governance, KI-Laufzeitinspektion und -durchsetzung, herkömmlicher Datenschutz und Schutz der Privatsphäre - im Einklang mit den Unternehmensabsichten verhalten und gleichzeitig vor Datenlecks, Risiken für Dritte und unerwünschten Ergebnissen geschützt werden. Risiken und unerwünschte Ergebnisse [1].

Das chinesische KI-Gateway hingegen ist ein spezielles Tool zur Bewältigung neuer Risiken bei der Skalierung von KI-Anwendungen. Durch die zentrale Verwaltung von API-Schlüsseln, die Festlegung von Tarifgrenzen, die Nachverfolgung von Kosten und die intelligente Weiterleitung mehrerer LLMs gehen KI-Gateways auf die doppelte Sorge der Unternehmen um ausufernde Kosten und die Sicherheit der Inhalte ein [1].

Die wichtigsten Treiber

Überlegungen zur DatensicherheitDie Besorgnis von Unternehmen über Datenschutzverletzungen, Risiken für Dritte und ungenaue Ergebnisse zwingen zur Einführung von KI-TRiSM, um sicherzustellen, dass das Verhalten der KI mit den Unternehmensabsichten übereinstimmt, was zum Hauptgrund für die Einführung von KI-TRiSM geworden ist [1].

Kosten- und InhaltskontrolleDas AI Gateway bietet eine zentralisierte Plattform zur Kostenkontrolle und Durchsetzung von Compliance für Unternehmen durch Token-Metering, intelligentes Routing von Anfragen und LLM-Multiselection-Management [1].

Der Aufstieg der großen einheimischen ModelleDie Einführung leistungsfähiger eigener Modelle wie DeepSeek-R1 hat die Nachfrage nach lokalen KI-Sicherheitslösungen in Unternehmen angekurbelt und damit die Aufmerksamkeit des Marktes für KI-TRiSM und chinesische KI-Gateways direkt erhöht [1].

Druck auf die Einhaltung von VorschriftenMit der Verbesserung des chinesischen KI-Governance-Rahmens benötigen Unternehmen detailliertere Mittel zur KI-Laufzeitüberwachung, um neue Vorschriften wie Datenschutz und Inhaltssicherheit einzuhalten [1].

Wichtigste Herausforderungen und Hindernisse

schleppende EinführungDie meisten Unternehmen ziehen AI TRiSM in Betracht, nachdem die KI-Anwendung bereits in die Produktionsumgebung eingezogen ist, wenn die Kosten und der Schwierigkeitsgrad der Nachrüstung erheblich gestiegen sind [1].

QualifikationsdefiziteDer Mangel an ausgereiften KI-TRiSM-Implementierungskapazitäten in Unternehmen zwingt diese häufig dazu, sich auf die von Anbietern bereitgestellten Funktionen zu verlassen. Der Markt für KI-TRiSM-Lösungen von Anbietern selbst befindet sich jedoch noch in der Anfangsphase [1].

Aufstrebende Technologien sind unbeständigKI-Gateways sind noch nicht vollständig validiert, da es sich um eine aufstrebende Technologie handelt und sich die KI-Anforderungen ständig weiterentwickeln (z. B. Model Context Protocol Endpoint Management), was zu Schwierigkeiten bei der Festlegung der Anforderungen führt [1].

Latenzzeit und hohe VerfügbarkeitDas KI-Gateway als Zwischenschicht birgt ein Latenzrisiko. Unternehmen achten auf die Zeit bis zum ersten Token und den Tokendurchsatz, und bei hochverfügbaren Implementierungen ist ein einzelner Ausfallpunkt sogar noch wichtiger [1].

Business-to-Business (B2B)CSOVorschlag

- Vorausschauende Planung der AI TRiSM-StrategieKI-TRiSM-Überlegungen bereits in der Planungs- und Entwicklungsphase von GenAI-Anwendungen einbeziehen und mit der Umrüstung nicht bis zur Produktion warten. Bilden Sie funktionsübergreifende Teams (Sicherheit, Recht, Compliance, KI-Entwicklung), um akzeptable KI-Nutzungsrichtlinien festzulegen und das KI-Risikomanagement auf der Governance-Ebene zu verankern [1].

- Entwicklung eines Governance-Rahmens für die LaufzeitEinrichtung eines Mechanismus zur Erkennung, Bestandsaufnahme und Steuerung der gesamten KI-Nutzung (einschließlich selbst entwickelter KI, Open-Source-Lösungen und SaaS-APIs) im Unternehmen. Optimieren Sie die KI-Gateway-Architektur, um das Latenzrisiko zu verringern, hochverfügbare Bereitstellungen zu gewährleisten und Anbieterlösungen mit bewährten Disaster-Recovery- und Load-Balancing-Konzepten auszuwählen [1].

- Integration von Daten und KI-SicherheitSicherstellen, dass Datenklassifizierung, -schutz und -zugriffsmanagement alle Unternehmensinformationen, einschließlich unstrukturierter Daten, abdecken, damit die für KI zugänglichen Datensätze angemessen verwaltet und Risiken bewertet wurden. Integration von KI-Gateways mit Secure Service Edge zur Verbesserung des KI-Laufzeitschutzes auf der Endpunkt-Daten-Anwendungsebene [1].

repräsentativer Hersteller

Cisco, DAS Security, Huawei, NSFOCUS, NVIDIA, Palo Alto Networks, Paraview, QAX, Venustech, etc [1].

Bereich III: Gefährdung durch Bedrohungen und Entwicklung der Authentifizierung

Status und Positionierung

Das Management der Bedrohungslage durchläuft derzeit eine technologische Iteration:

- Adversarial Exposure Validation (AEV)Im Aufschwung mit einer ”hohen” Umsatzbewertung [1], 2-5 Jahre bis zur Marktreife, Marktdurchdringung von 1%-5%, Ersatz für traditionelle BAS.

- Plattform zur Expositionsbewertung (EAP)Auf dem Höhepunkt seiner Entwicklung, mit einer ”hohen” Umsatzbewertung [1], ist es schnell gewachsen und ersetzt das traditionelle ASM.

Grundwerte und Definitionen

AEV simuliert durch automatisierte und kontinuierliche Simulation und Überprüfung von Angriffen nicht nur Angriffe, sondern vor allem auchBestätigung der tatsächlichen Verfügbarkeit der ExpositionSie zeigt auch die Schwachstellen kritischer Anlagen auf. Dies markiert einen Paradigmenwechsel von der ”Peer-to-Peer-Angriffsmodellierung” hin zu einem ”umsetzbaren kontinuierlichen Einblick in die Gefährdung” [1].

Der EAP bietet über eine integrierte PlattformNach Prioritäten geordnet und umsetzbarDie Betrachtung von Schwachstellen und Fehlkonfigurationen hilft Unternehmen, ihre Abwehrmaßnahmen gezielt zu optimieren und unterstützt Projekte zum kontinuierlichen Management von Bedrohungen (CTEM) [1].

Die wichtigsten Treiber

Einhaltung von VorschriftenDie laufenden Konformitätstests und -validierungen von AEV senken die Kosten für den Betrieb und die Wartung der roten Teams erheblich, so dass sich die Unternehmen auf komplexere Szenarien konzentrieren können [1].

Komplexität der AngriffsflächeIn der Ära der Cloud-Diversifizierung, Containerisierung und API-Explosion reichen herkömmliche passive Asset-Scans und die Erkennung von Schwachstellen nicht mehr aus, so dass kontinuierliche, automatisierte Überprüfungsfunktionen von AEVs und EAPs notwendig geworden sind [1].

Anforderungen an die Optimierung der VerteidigungUnternehmen haben damit begonnen, AEV einzusetzen, um die Wirksamkeit der von ihnen eingerichteten Sicherheitskontrollen zu bewerten und die Optimierung der Verteidigungskonfigurationen durch API-Integration mit Sicherheitstools zu automatisieren [1].

Wichtigste Herausforderungen und Hindernisse

China MarktlückeChinesische AEV-Anbieter sind noch nicht in der Lage, alle Nutzungsszenarien abzudecken, so dass die Käufer oft Kompromisse zwischen Abdeckung und Bedarfsdeckung eingehen müssen [1].

Kosten des EinsatzesAEVs erfordern erhebliche Investitionen in Konfiguration, Anpassung und laufenden Betrieb und eignen sich nur für Unternehmen mit ausgereiften Sicherheitsfunktionen und spezialisierten Ressourcen [1].

Teamübergreifende ZusammenarbeitDer Wert von AEV hängt von der gemeinsamen Beteiligung von Sicherheitsteams, Netzwerkteams, Anwendungsteams und Geschäftseinheiten ab. Fehlt es an einem abteilungsübergreifenden Konsens über den Wert, kann dies zu unterschiedlichen Prioritäten bei der Abhilfe führen [1].

Beratung für Corporate CSOs

- Integration der CTEM-PlanungIntegration bestehender Angriffssimulationen und Penetrationstests in die CTEM-Roadmap, schrittweiser Ausbau der Red-Team-Kapazitäten durch Automatisierung von AEVs und Priorisierung von Szenarien mit hoher Auswirkung und von Bedrohungsdaten getriebenen Simulationen [1].

- Teamübergreifende Zusammenarbeit und PrioritätensetzungEinrichtung eines PURPLE TEAMING-Mechanismus, um die modellierten AEV-Daten mit den geschäftlichen Auswirkungen zu verknüpfen, eine klare Priorisierung der Abhilfemaßnahmen vorzunehmen und die Zustimmung der verschiedenen Interessengruppen zu gewinnen [1].

- Umfassende Kosten-Nutzen-AnalyseEvaluierung von AEV-Einsatzoptionen (Cloud-Hosting vs. lokaler Einsatz), um den Mehrwert im Vergleich zu traditionellem Schwachstellenmanagement und Sicherheitstests zu quantifizieren und einen klaren ROI-Case zu entwickeln [1].

repräsentativer Hersteller

360 Digital Security, Ant Sword (Beijing Zhiqian Technology), Chaitin Tech, Cyritex, Moyun Technology, TopSec, NSFOCUS, VUL.AI, usw.[1].

Bereich IV: Sicherheitsmaßnahmen und Plattformintegration

Status und Positionierung

Die Integration von Sicherheitsplattformen ist zu einer zentralen Anforderung für Unternehmen geworden, wobei die verschiedenen Technologien voneinander abweichen:

- Sicherheitsinformationen und Ereignisverwaltung (SIEM)In der Plattformphase, mit einer ”mittleren” Umsatzbewertung [1], <2 Jahre bis zur Reife, sind die Produktfunktionen konvergiert, die Benutzererfahrung ist ausgereift, und es ist eine Mainstream-Anwendung geworden [1].

- Grenze des sicheren Zugangsdienstes (SASE)Steigend, mit einer ”mittleren” Umsatzeinstufung [1], in 2-5 Jahren fällig, wachsend aufgrund der anhaltenden Nachfrage nach Netzwerk- und Sicherheitsintegration [1].

- Plattform für Datensicherheit (DSP): Im Aufwind mit einem ”hohen” Umsatzrating [1], Reifung in 2-5 Jahren, schnelles Wachstum aufgrund der steigenden Nachfrage nach Daten, Analysen und KI-Pipeline-Schutz [1].

Grundwerte und Definitionen

Diese vier Arten von plattformbasierten Produkten spiegeln die eingeschränkten Budgets und die technologisch komplexen Umgebungen wider, in denen Unternehmen tätig sindEinheitliche Sichtbarkeit und vereinfachtes O&MDer dringende Bedarf an SIEM. Die Plattform-Periode von SIEM markiert seine Reife als Infrastruktur für die Sicherheitsprotokollierung; der Anstieg von SASE spiegelt den Trend zur Konvergenz von Netzwerk und Sicherheit wider; und das schnelle Wachstum von DSPs und EAPs deutet darauf hin, dass Daten- und Exposure-Management zu einer vorrangigen Investition geworden ist [1].

Die wichtigsten Treiber

Budgetbeschränkungen und KomplexitätsdruckSicherheitsteams in chinesischen Unternehmen sind in der Regel personell unterbesetzt, und die vorhandene Toolchain ist fragmentiert, was zu einem hohen Betriebs- und Wartungsaufwand führt. Der Konsolidierungsbedarf zwingt Unternehmen dazu, den ROI einer einheitlichen Plattform zu bewerten [1].

Datenwert entriegeltUnternehmen wissen, dass Daten der neue Wettbewerbsvorteil sind, aber herkömmliche, isolierte Datensicherheitsprodukte können Datenanalysen und KI-Innovationen nicht unterstützen. DSPs machen die gemeinsame Nutzung von Daten durch die zentrale Definition und Durchsetzung von Richtlinien sicherer und kontrollierbarer [1].

Beschleunigte digitale TransformationDie Beschleunigung der digitalen Transformation von Unternehmen und die Einführung von KI stellen neue Anforderungen an die Agilität und Reichweite von Sicherheitsarchitekturen. Plattformbasierte Produkte wie SASE und SSE passen sich diesem Bedarf an [1].

IV. Interpretation der Prioritätenmatrix der Technologiestrategie

Auf der Grundlage der Gartner-Priorisierungsmatrix sollten Unternehmen eine schrittweise Strategie zur Einführung von Technologien verfolgen [1]:

Unmittelbarer Schwerpunkt (<2 Jahre bis zur Fälligkeit)

Datenklassifizierung und SIEMDie KI ist mittlerweile ausgereift und zu einem unverzichtbaren Bestandteil der Sicherheitsinfrastruktur von Unternehmen geworden. Der Schwerpunkt liegt auf der Erschließung ihres größeren Werts für Compliance, Auditing und KI-Governance durch eine engere Integration mit neuen Plattformen wie DSPs, DSPMs, DLPs usw. [1].

Mittelfristig kritisch (2-5 Jahre bis zur Fälligkeit)

AI TRiSM, Datenschutz-Governance (Datenschutz in China), SASE/SSE, DSP, DRA, AEVDiese Technologien haben eine ”hohe” Nutzenbewertung und sind eine Priorität für mittelfristige strategische Investitionen. Diese Technologien können in den Bereichen Data Governance, KI-Risikomanagement und Unternehmenstransformation erhebliche Vorteile bringen, und Unternehmen sollten in ihrer mittelfristigen Planung Ressourcen für Pilotprojekte und Einsätze vorsehen [1].

Langfristige Anlage (5-10 Jahre bis zur Fälligkeit)

DSPM, Software-Komponenten-Analyse (SCA), Management der BedrohungslageDiese Technologien haben ”transformative” Vorteile, aber die Marktdurchdringung ist <1% und die Erfahrung mit der Umsetzung ist begrenzt. Unternehmen sollten durch kontinuierliche Proof-of-Concept-Prozesse und Pilotprojekte in kleinem Maßstab Energie für den künftigen Einsatz aufbauen und gleichzeitig mit Anbietern zusammenarbeiten, um die ökologische Reife zu fördern [1].

V. Schlussfolgerungen und strategische Empfehlungen

Zentrale Erkenntnisse für chinesische Unternehmen

Im Jahr 2025 und darüber hinaus werden chinesische Unternehmen mit drei wichtigen strategischen Veränderungen beim Aufbau der Cybersicherheit konfrontiert sein:

- Vom reaktiven Compliance-Schutz zur proaktiven Risiko-GovernanceVerbesserungen der Regulierungssysteme erfordern, dass Unternehmen von der nachträglichen Prüfung zur Vorbeugung übergehen, was eine Verlagerung des Investitionsschwerpunkts vom traditionellen Schutz der Grenzen auf die Entdeckung von Daten, die Risikobewertung und die fortlaufende Kontrolle bedeutet [1].

- Von Technologiesilos zur PlattformintegrationDie Datenflut, das Aufkommen von KI und KI-Modellen haben dazu geführt, dass Einzelwerkzeuge nicht mehr ausreichen. Plattformbasierte, integrierte Lösungen (z. B. DSPs, SIEM+-Integration, SASE-Ökosysteme) sind notwendig geworden, um die Effizienz im Kontext von Talent- und Budgetbeschränkungen zu verbessern [1].

- Von einer defensiven Haltung zur Stärkung der InnovationDas ultimative Ziel der Sicherheit ist es nicht, ”zu stoppen”, sondern ”geschäftliche Innovationen mit kontrolliertem Risiko zu ermöglichen”. Dies veranlasst Unternehmen dazu, KI TRiSM, Datensicherheitsplattformen usw. als Geschäftsbeschleuniger und nicht als Kostenstellen zu betrachten [1].

Ratschläge für Chief Security Officers (CSOs)

Unmittelbare Maßnahmen (Plateau oder Spitzenwert)

- Bereitstellung oder Aufrüstung von SIEMSicherstellen, dass es mit den neuesten DSPM-, DRA-, AEV- und anderen Tools integriert werden kann, um die Grundlage für eine einheitliche Bedrohungsübersicht zu schaffen.

- Start des Projekts Datenklassifizierung und DSGDie Einhaltung der Network Data Security Management Regulations (NSMV) als Ausgangspunkt für den Aufbau einer Unternehmensdatenkarte und eines Governance-Rahmens, der die Grundlage für DSPM-, DSP- und KI-Anwendungen bildet [1].

- Planung des AI TRiSM-PilotprojektsKI-Vertrauensrisiko-Sicherheitsüberlegungen in der Planungsphase von GenAI-Anwendungen einbeziehen, um die hohen Kosten für nachträgliche Korrekturen zu vermeiden [1].

Planung von Pilotprojekten (im Aufschwung und ertragreich)

- DSPM-Nachweis des KonzeptsDurchführung von DSPM-Pilotprojekten in Geschäftsbereichen mit hohem Datenaufkommen und komplexen hybriden Multi-Cloud-Umgebungen, um die Effektivität von DSPM in der Praxis für die Datenermittlung, die Risikoquantifizierung und den Nachweis der Compliance zu bewerten [1].

- AI-Gateway-VersucheEinsatz von KI-Gateways für Abteilungen mit einer Konzentration von GenAI-Anwendungen für Kostenmessung, Inhaltssicherheit und Multi-LLM-Management, um Betriebserfahrung zu sammeln [1].

- Integration von AEV und CTEMIntegration bestehender Penetrationstests und Angriffssimulationen in das CTEM-Framework, um den Verifizierungsprozess durch AEV [1] schrittweise zu automatisieren.

- DSPs und Schutz der PrivatsphäreBewertung der Integrationsfähigkeiten von DSPs in den Bereichen Datenverschlüsselung, Desensibilisierung und Zugangskontrolle, um die Grundlage für einen groß angelegten Einsatz zu schaffen [1].

Anhaltende Bedenken (Potenzial für Veränderungen, aber es braucht Zeit, um zu reifen)

- SCA und Sicherheit der LieferketteMit der Zunahme von Open-Source-Modellen und KI-Komponenten wird die Analyse von Softwarekomponenten immer wichtiger. Schaffung der Voraussetzungen für die Bewertung interner Fähigkeiten und die Auswahl externer Anbieter [1].

- Technologien zur Verbesserung des Datenschutzes (PETs)In Hochrisikoszenarien wie der grenzüberschreitenden Datenübertragung und dem Mehrparteien-Computing werden der Reifegrad und die Nutzbarkeit von Technologien wie Trusted Computing und Mehrparteien-Computing laufend evaluiert [1].

- IoT-AuthentifizierungMit dem zunehmenden Einsatz von IoT in Unternehmen und in der Industrie werden Geräteidentität und Authentifizierungsmechanismen zu kritischen Verteidigungspunkten [1].

Zukunftsaussichten

Der chinesische Markt für Cybersicherheit wird sich zwischen 2025 und 2027 wie folgt entwickeln:

Technische AspekteDie tiefe Integration von Datensicherheit und KI-Sicherheit wird der Kern der Sicherheitsarchitektur der nächsten Generation sein. Der Trend zur Plattformisierung, Automatisierung und KI-Befähigung wird sich weiter verstärken, und der Marktraum für Single-Point-Tools wird verkleinert werden.

regulatorische EbeneDer Rechtsrahmen wird sich weiter verbessern, insbesondere in den Bereichen KI-Governance, grenzüberschreitende Datenübermittlung und Schutz der Privatsphäre, was zu differenzierteren Anforderungen an die Einhaltung der Vorschriften führt, was die Kommerzialisierung neu entstehender Sicherheitstechnologien weiter beschleunigen wird [1].

Ebene der LokalisierungDie Marktdominanz lokaler Anbieter wird sich aufgrund der Komplexität der Zertifizierung und geografischer Erwägungen weiter festigen. In der Zwischenzeit verbessert sich die Produktinnovationsfähigkeit lokaler Anbieter in aufstrebenden Bereichen (DSPM, KI-Gateway, AEV, DSP) rapide und es wird erwartet, dass sie international wettbewerbsfähige Lösungen entwickeln werden [1].

Sicherheitsbeauftragte in Unternehmen (CSOs) sollten dies als Gelegenheit nutzen, ihr Sicherheitsportfolio neu zu konzipieren, um den regulatorischen und risikorelevanten Anforderungen der Gegenwart gerecht zu werden, aber auch um die Weichen für eine datengesteuerte und KI-gestützte Geschäftszukunft zu stellen.

bibliographie

[1] Gartner, (2025, Juli). Hype Cycle for Cybersecurity in China, 2025 (G00828354).

https://www.gartner.com/en/documents/6677034

Analysten: Anson Chen, Angela Zhao, Feng Gao, Mia Yu.

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/trends-in-ai-cyber-security-risk-governance-for-2025.html