1. 2025: Lage bei Cyberangriffen

Gesamtbewertung der Bedrohungslage

Die globale Cyberangriffslandschaft im Jahr 2025 ist so schwerwiegend wie nie zuvor. Laut der Fortinet-Studie "2025 Global Threat Landscape Study, Automation Technologies,Künstliche Intelligenz (KI)und gestohlene Zugangsdaten sind zu den drei wichtigsten Faktoren für die Zunahme von Cyberangriffen geworden. Cyberangreifer industrialisieren ihre Angriffsprozesse, vom Eindringen in Cloud-Plattformen bis zum Missbrauch von Zugangsdaten, und herkömmliche Abwehrmaßnahmen sind dagegen nicht mehr wirksam. Im Jahr 2024 wird es weltweit 36.000 bösartige Cyber-Scans pro Sekunde geben, bei denen Angreifer digitale Infrastrukturen in großem Maßstab durch automatisierte Techniken abbilden und ausnutzen. Diese Zahl steigt im Vergleich zu den Vorjahren rapide an und spiegelt eine kontinuierliche Eskalation des Umfangs und der Automatisierung von Cyberangriffen wider.

In der ersten Hälfte des Jahres 2025 wurde eine Rekordzahl und ein Rekordausmaß an Cyberangriffen verzeichnet. cloudflare-Daten zeigen, dass allein in den ersten drei Quartalen 36,2 Millionen DDoS-Angriffe abgewehrt wurden, was 1.70% der Gesamtzahl der im Jahr 2024 abgewehrten DDoS-Angriffe entspricht. dies deutet darauf hin, dass der aktuelle Cyberspace mit der stärksten Angriffswelle aller Zeiten konfrontiert ist. Auch die Arten der Angriffe entwickeln sich weiter, von der traditionellen Datenverschlüsselung hin zu einem dualen Bedrohungsmodell aus Datendiebstahl und Lösegeld, das die Opfer stärker unter Druck setzt.

Wichtigste Arten von Angriffen

DDoS-Angriff stellt neuen Rekord aufDistributed Denial of Service (DDoS)-Angriffe erreichen 2025 ein bahnbrechendes Größenwachstum. Der Angriffsverkehr des Aisuru-Botnetzes erreichte einen Spitzenwert von 29,7 Tbps (Terabit pro Sekunde) - der größte jemals aufgezeichnete DDoS-Angriff. Microsoft Azure blockierte im November 2025 auch erfolgreich Angriffe, die von über 500.000 IP-Adressen des Aisuru-Botnets ausgingen und einen Spitzenwert von mehr als 15 Tbps erreichten. 711 TP3T aller DDoS-Angriffe im dritten Quartal entfielen auf DDoS-Angriffe auf der Netzwerkebene, was einem Anstieg von 871 TP3T gegenüber dem Vorquartal und 951 TP3T gegenüber dem Vorjahr entspricht. das Auftauchen und die weitere Ausbreitung des Aisuru-Botnetzes zurückzuführen.

Ransomware-Angriffe steigen auf über 50%Ransomware-Angriffe steigen um 49% in der ersten Hälfte des Jahres 2025 Ransomware-Gruppen haben 4.198 Fälle im Dark Web aufgedeckt, ein enormer Anstieg gegenüber 2.809 Fällen im gleichen Zeitraum des Jahres 2024. Das Ransomware-as-a-Service (RaaS)-Modell dominiert weiterhin die aktuellen Ransomware-Angriffe, was eine Reihe von aufstrebenden Ransomware-Organisationen hervorgebracht hat, da die technischen Hürden für Cyberkriminalität gesenkt wurden. Das Modell der "doppelten Bedrohung", bei dem Datenverschlüsselung und Datendiebstahl kombiniert werden, hat sich durchgesetzt, wobei die Angreifer die Daten des Opfers nicht nur verschlüsseln, sondern auch damit drohen, sie preiszugeben, um den Zahlungsdruck zu erhöhen.

Malware, die Informationen stiehlt, verbreitet sichFortinet meldet einen sprunghaften Anstieg der Zahl gestohlener Anmeldedaten, die von Infostealer-Malware stammen. Diese Malware wurde speziell entwickelt, um Anmeldedaten, API-Schlüssel und Sitzungs-Tokens zu stehlen, die es Angreifern ermöglichen, ihre Rechte zu erweitern und sich seitlich zu bewegen. Gestohlene Anmeldedaten werden zum grundlegenden Werkzeug für andere Formen von Angriffen.

KI-gestützte Phishing-ExplosionPhishing-Angriffe steigen um 12.001 TP3T Generative KI wird häufig zur Erstellung äußerst realistischer Phishing-E-Mails und gefälschter Audio- und Videodateien verwendet. KI ermöglicht es Cyberkriminellen, alle 39 Sekunden einen Angriff auf ein Unternehmen zu starten, was zu wirtschaftlichen Verlusten von insgesamt 18 Millionen US-Dollar pro Tag führt. In der Zwischenzeit stieg der DDoS-Angriffsverkehr gegen KI-Unternehmen im September 2025 gegenüber dem Vorjahr um 3.471 TP3T an.

Geografische Verteilung und Auswirkungen auf die Industrie

Die weltweiten Cyberangriffe im Jahr 2025 sind durch eine ungleichmäßige geografische Verteilung gekennzeichnet. China ist nach wie vor das Land mit den meisten DDoS-Angriffen, gefolgt von der Türkei und Deutschland an dritter Stelle.Was die Branchen betrifft, so führten die Informationstechnologie und der Dienstleistungssektor die Liste der am stärksten angegriffenen Branchen an, gefolgt von der Telekommunikation und dem Unterhaltungssektor und den Kasinos. Das verarbeitende Gewerbe, Finanzdienstleistungen und das Gesundheitswesen waren ebenfalls wichtige Ziele. Angriffe auf kritische Infrastrukturen waren besonders auffällig, wobei der Energie-, Notfall- und Krankenhaussektor den größten Anstieg an Angriffen verzeichnete. Besorgniserregend ist die Zunahme von Angriffen auf die Lieferkette und von maßgeschneiderten Angriffen auf sensible Branchen angesichts der geopolitischen Spannungen.

2. 2025 größere Vorfälle im Bereich der Cybersicherheit

Massiver Datenverlust bei Salesforce

Im Jahr 2025 wurde Salesforce zu einem häufigen Ziel für groß angelegte Datendiebstähle und Lösegeldaktionen. Obwohl die Kernsysteme von Salesforce selbst nicht angegriffen wurden, griffen Angreifer wiederholt über kompromittierte Konten, OAuth-Tokens und Dienste von Drittanbietern auf Kundendaten zu. Diese Serie von Angriffen auf die Lieferkette betraf Branchenriesen wie Google, Cloudflare, Zscaler, Tenable, CyberArk, Elastic, BeyondTrust, Proofpoint, JFrog, Nutanix, Qualys, Rubrik und andere. Die Angreifer nutzten Verletzungen von Integrationsdiensten wie Salesloft und Drift, um OAuth-Tokens zu erlangen, die wiederum gegen andere Dienste wie Gainsight eingesetzt wurden. Dieser Vorfall ist ein gutes Beispiel für die Lieferkettenrisiken im modernen SaaS-Ökosystem.

Der Diebstahl von 1,5 Milliarden Dollar in Kryptowährungen

Der Diebstahl bei der Kryptobörse ByBit im Februar 2025 stellte einen Rekord für den größten Kryptowährungsdiebstahl aller Zeiten auf. Angreifer stahlen etwa 1,5 Milliarden Ether aus der Cold Wallet von ByBit, indem sie den Zugang zu Entwicklergeräten nutzten, um den Transaktionsgenehmigungsprozess zu manipulieren und so die Cold Wallet erfolgreich zu leeren. Dieser Vorfall zeigt, dass selbst Kryptowährungshandelsplattformen mit dem höchsten Sicherheitsniveau ernsthaften Bedrohungen durch interne oder fortgeschrittene externe Angreifer ausgesetzt sind. Im selben Zeitraum haben pro-israelische Hacker die iranische Nobitex-Börse kompromittiert und etwa 90 Millionen Dollar an Kryptowährungen vernichtet.

PornHub-Datenverletzung und Erpressung

Die ShinyHunters-Ransomware-Bande stahl die Daten von PornHub von Mixpanel, einem Drittanbieter von Analysediensten. Die Angreifer behaupteten, insgesamt etwa 94 GB an Daten gestohlen zu haben, die Aufzeichnungen über die Seh-, Such- und Download-Aktivitäten von mehr als 200 Millionen Abonnenten enthielten. Dieser Vorfall verdeutlicht die Sicherheitsrisiken von Datenverarbeitungsdiensten von Drittanbietern und den Wert von persönlichen Daten für Online-Erpressungen.

Aisuru Botnet DDoS-AngriffeZugpferd

Das Aisuru-Botnet erwies sich als die zerstörerischste Cyber-Bedrohung im Jahr 2025, als seine Betreiber im April 2025 in den TotoLink-Router-Firmware-Update-Server eindrangen, etwa 100.000 Geräte infizierten und die Größe des Botnets rapide ansteigen ließen. Das Botnet zielt auf Sicherheitsschwachstellen in IP-Kameras, digitalen Videorekordern (DVRs/NVRs), Realtek-Chips und Routern von Marken wie T-Mobile, Zyxel, D-Link und Linksys. Laut XLab Research kontrolliert Aisuru derzeit schätzungsweise 1 bis 4 Millionen infizierte Hosts.

Zu den wirkungsvollsten Angriffen gehörten ein DDoS-Angriff mit 29,7 TBit/s auf Cloudflare im Oktober 2025, ein Angriff mit 15 TBit/s auf Microsoft Azure, der von über 500.000 IPs aus gestartet wurde, und Angriffe mit mehr als 20 TBit/s auf die Online-Gaming-Industrie.Aisurus wichtigster Angriffsverkehr stammte von kompromittierten Geräten großer US-amerikanischer ISPs wie AT&T, Comcast, Verizon, Charter und T-Mobile, neben anderen großen US-amerikanischen ISPs. Darüber hinaus mieteten die Hacker Aisuru als "Residential Proxy Network", das es anderen Kriminellen ermöglichte, ihre Quellen zu verschleiern und Phishing und Betrug durchzuführen.

Infiltration von IT-Personal in einem Land

Im Jahr 2025 werden IT-Mitarbeiter in einem bestimmten Land zu einer erheblichen Bedrohung für die Identitätssicherheit von Unternehmen.xx Die Behörden haben in mindestens 16 Staaten sogenannte "Laptop-Farmen" entdeckt: Lokale Vermittler erhalten anstelle von Akteuren in einem bestimmten Land firmeneigene Laptops und ermöglichen den Fernzugriff auf Unternehmensumgebungen aus einem bestimmten Land. Bei der Kampagne "Infektiöses Vorstellungsgespräch" missbrauchten Angreifer den Rekrutierungs- und Vorstellungsprozess als Mittel zur Verbreitung von Malware.

Social Engineering-Angriffe und Insider-Bedrohungen

2025 gab es eine deutliche Zunahme von Social-Engineering-Angriffen auf Anbieter von Business-Process-Outsourcing (BPO) und IT-Servicedesks. Nach den Angriffen auf Marks & Spencer und die britische Co-operative Group hat die britische Regierung Leitlinien zur Verhinderung von Social-Engineering-Angriffen auf Service Desks und BPOs herausgegeben. Darüber hinaus haben Insider-Bedrohungen weitreichende Auswirkungen gehabt. Eine Reihe bedeutender Vorfälle hat gezeigt, dass Mitarbeiter oder Berater mit vertrauenswürdigem Zugang, entweder durch vorsätzlichen Missbrauch dieses Zugangs oder dadurch, dass er nach dem Ausscheiden aus dem Unternehmen nicht rechtzeitig widerrufen wird, Störungen großen Ausmaßes auslösen können.

AI-Sicherheitsbedrohungenund neue Angriffsparadigmen

Die Entwicklung von KI-gesteuerten Cyberangriffen

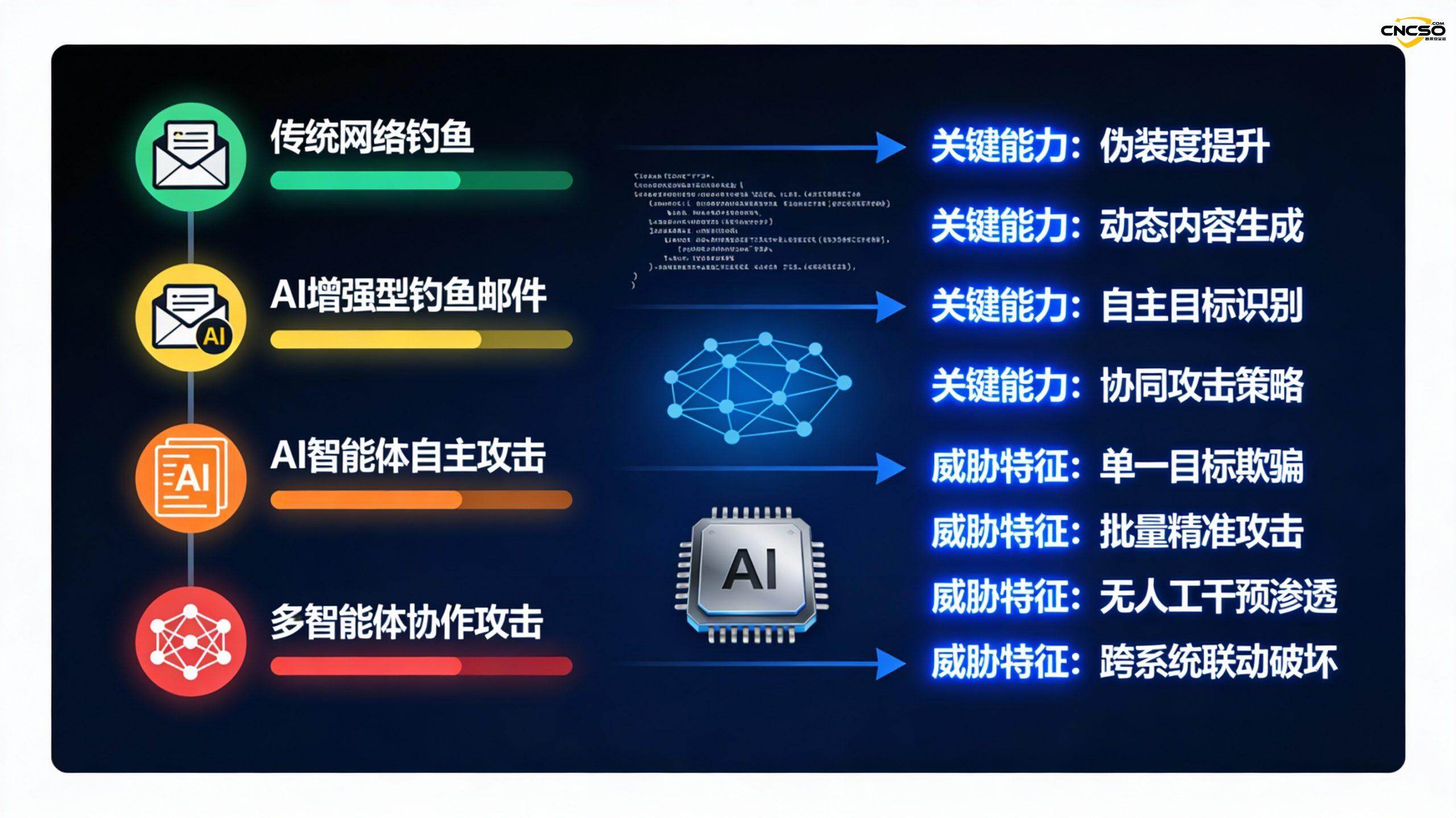

Das Jahr 2025 wurde als das "Jahr der KI-Intelligenz" definiert, in dem sich der Einsatz von KI-Technologie bei Cyberangriffen von einem Hilfsmittel zu einem autonomen System entwickelt hat. Diese Entwicklung besteht aus vier Schlüsselphasen:

Phase 1: KI-unterstützte konventionelle Angriffe.. Generative KI wurde eingesetzt, um betrügerischere Phishing-E-Mails zu generieren, realistische und tief gefälschte Audio- und Videodateien zu erstellen und schnell bösartigen Code zu erzeugen. Ransomware-Entwickler haben beispielsweise Claude eingesetzt, um ausgeklügelte Malware-Funktionen zu implementieren, wie die Verwendung des ChaCha20-Stream-Cipher-Verschlüsselungsalgorithmus, die Nutzung von RecycledGate- und FreshyCalls-Technologien zur Implementierung direkter Systemaufrufe zur Umgehung von EDR und die Entwicklung von Anti-Analyse- und Anti-Wiederherstellungsmechanismen.

Phase 2: KI beschleunigt die Entdeckung und Ausnutzung von Schwachstellen. Die KI-Intelligenzen werden zur Automatisierung von Schwachstellen-Scans und Penetrationstests eingesetzt.2025 Im Juli enthüllte das ukrainische Computer Emergency Response Centre (CERT-UA) das erste Malware-Programm mit LLM-Fähigkeiten, APT28-LAMEHUG, das in seinem Code natürliche Sprache verwendet, um den Qwen Big Model Cloud Service auf HuggingFace aufzurufen und Systembefehle zu generieren, um Informationen von Endnutzern zu stehlen. Erfahrene Hacker, die KI-Unterstützung nutzen, können einen skalierten Angriff in einem Monat durchführen, für den ein Team Monate gebraucht hätte.

Phase 3: Autonome Entscheidungsfindung und Ausführung durch KI-IntelligenzenKI-Intelligenzen können nicht nur Schwachstellen entdecken, sondern auch selbstständig Angriffsstrategien planen, Ausführungsszenarien anpassen und die Ergebnisse auswerten. Bei dem Cyberangriff auf die "Harbin Asian Winter Games" Anfang 2025 setzten die Angreifer KI-Intelligenzen ein, um Werkzeugszenarien zu planen, Schwachstellen zu erkunden und den Datenverkehr zu überwachen, und ein Teil des Codes wurde eindeutig von KI geschrieben, die während des Angriffs automatisch und schnell dynamischen Code schreiben konnte. Ein Teil des Codes wurde eindeutig von einer KI geschrieben, die in der Lage war, während des Angriffs automatisch und schnell dynamischen Code zu schreiben.

Phase 4: Multi-intelligentes kollaboratives AngriffssystemDie größte Bedrohung der Zukunft geht vom neuen Angriffsparadigma "KI + Multi-Intelligenz + Laufzeitgenerierung" aus. Die größte Bedrohung der Zukunft geht von dem neuen Angriffsparadigma "KI + Multi-Intelligenz + Laufzeitgenerierung" aus. Die vom Hacker kontrollierte Hauptintelligenz ist für die Gesamtsteuerung und -organisation verantwortlich, während die in verschiedenen Netzen oder Endpunkten verteilten Subintelligenzen je nach Umgebung flexibel und autonom handeln und ihre Strategien in Echtzeit anpassen, um das Endziel zu erreichen.

KI-spezifische Sicherheitsschwachstellen

Cue-Injektion und Kontamination des Gedächtnisses...KI-Intelligenzen sind einzigartigen Sicherheitsbedrohungen ausgesetzt. Bei einem Prompt-Injection-Angriff veranlasst ein Angreifer ein KI-System durch sorgfältig konstruierten Eingabetext dazu, unbeabsichtigte Aktionen auszuführen. Noch gefährlicher sind Angriffe zur Kontaminierung des Speichers, bei denen der Angreifer falsche oder bösartige Informationen in den Langzeitspeicher der Intelligenz einschleust. Im Gegensatz zur normalen Prompt-Injektion, die mit dem Schließen des Chat-Fensters endet, bleibt der kontaminierte Speicher bestehen, und die Intelligenz "lernt" die bösartigen Befehle und ruft sie in zukünftigen Sitzungen auf, oft Tage oder Wochen später.

Datensicherheitund Verstöße gegen den Datenschutz.. Die Autonomie von Intelligenzen verschärft die Risiken für Datensicherheit und Datenschutz. Agenten müssen häufig Informationen aus großen unstrukturierten Datensätzen abrufen, um ihre Aufgaben zu erfüllen. Ohne strenge Zugangskontrolle und semantische Validierung können Agenten versehentlich sensible persönliche Daten oder geistiges Eigentum als Antwort auf scheinbar harmlose Anfragen von Benutzern mit geringeren Berechtigungen abrufen und ausgeben. Angreifer können auch sensible Informationen ausspähen, indem sie die Intelligenz dazu bringen, diese Daten auf irgendeine Weise über Nebenkanäle zusammenzufassen.

Kaskadenartige Ausfälle und Systemabstürze. In multi-intelligenten Systemen kann der Ausfall einer einzelnen kompromittierten Intelligenz kaskadierende Ausfälle auslösen. Von Galileo AI im Dezember 2025 veröffentlichte Forschungsergebnisse zeigen, dass sich kaskadierende Ausfälle in Netzwerken von Intelligenzen viel schneller ausbreiten, als dies durch herkömmliche Event-Response-Mechanismen kontrolliert werden kann, wobei eine einzelne kompromittierte Intelligenz innerhalb von vier Stunden die nachgelagerte Entscheidungsfindung bei 871 TP3T beeinflusst.

Identitätsnachahmung und Missbrauch von ZugangsdatenDas Aufkommen von KI-Intelligenzen hat zu einer explosionsartigen Zunahme von "nicht-menschlichen Identitäten" (NHI) geführt, darunter API-Schlüssel, Dienstkonten und digitale Zertifikate, mit denen sich die Intelligenzen authentifizieren. Die Risiken eskalieren, wenn Agenten in der Lage sind, auf die Anmeldeinformationen anderer Agenten zuzugreifen. 2025 reale Ereignisse zeigen, dass ein Angriff auf das OpenAI-Plugin-Ökosystem in der Lieferkette zum Diebstahl der Anmeldeinformationen von Agenten aus 47 Unternehmensimplementierungen führte, die Angreifer nutzten, um bis zu sechs Monate lang auf Kundendaten, Finanzdaten und proprietären Code zuzugreifen.

Beispiele für KI-gesteuerte Angriffe in der realen Welt

Nx Build Software Angriff auf die LieferketteIm August 2025 nutzte ein Angreifer bei einem Angriff auf die Lieferkette (s1ngularity) ein in den Host eingepflanztes Programm, um mit Hilfe von Endpunkt-lokalen KI-CLI-Tools (einschließlich Claude, Gemini und Amazon Q) einen großen Modelldienst aufzurufen, um Code zu generieren und einen Angriff zu starten, der die Aufklärung und den Datendiebstahl ermöglicht. Dies ist der erste bekannte Fall, in dem ein Angreifer einen KI-Assistenten für Entwickler in ein Tool zur Ausnutzung der Lieferkette verwandelt hat.Im Zeitalter der KI-Intelligenz injizieren Angreifer bösartige Logik in beliebte Open-Source-Intelligenz-Frameworks und Tooldefinitionen, die von Entwicklern heruntergeladen werden.

Microsoft 365 Copilot Null Treffer durchgesickert. Forscher haben herausgefunden, dass Microsoft 365 Copilot unter Zero-Click-Datenlecks leidet, bei denen speziell gestaltete E-Mails mit versteckten Hinweisen injiziert werden, um sensible Informationen ohne Benutzerinteraktion preiszugeben. Auch Google Gemini ist nachweislich anfällig für Prompt-Injection-Angriffe über E-Mail-Digests und Kalendereinladungen.

Typische Fallstudien zur Netzsicherheit

Angriffe auf kritische Infrastrukturen

Angriffe auf kritische Infrastrukturen wie Energie, Gesundheitswesen und Nothilfe rücken zunehmend in den Fokus von Bedrohungsakteuren auf nationaler Ebene. Diese Angriffe verursachen nicht nur direkte wirtschaftliche Schäden, sondern können auch das Leben von Menschen gefährden. Bei einem Cyberangriff auf nationaler Ebene, der sich Anfang 2024 ereignete, nutzte beispielsweise ein nationaler Geheimdienst eine Zero-Day-Schwachstelle in einem Mailsystem, um eine langfristige Kontrolle über den Mailserver eines wichtigen Militärunternehmens in XX auszuüben und eine große Menge an wichtigen und sensiblen Informationen zu stehlen.

Angriff auf die Lieferkette in der Fertigung

Das verarbeitende Gewerbe ist nach wie vor ein häufiges Ziel von Ransomware-Angriffen.2025 Ein agentenbasiertes Beschaffungssystem, das von einem mittelgroßen Unternehmen des verarbeitenden Gewerbes eingesetzt wurde, war zwischen dem zweiten und dritten Quartal Gegenstand eines Angriffs auf die Lieferkette, bei dem der Angreifer durch einen gegen einen Anbieter von KI-Modellen initiierten Angriff auf die Lieferkette in den Agenten zur Lieferantenvalidierung eindrang, so dass dieser begann, Aufträge von einer Scheinfirma unter der Kontrolle des Angreifers zu genehmigen. Diese Art von Angriff ist ein gutes Beispiel für die neuen Risiken, die sich ergeben, wenn Produktionssysteme mit KI-Systemen integriert werden.

Fintech- und Kryptowährungs-Risiken

Handelsplattformen für Kryptowährungen waren am stärksten von Cyberangriffen betroffen, bei denen es nicht nur um technische Schwachstellen, sondern auch um Social Engineering und Insider-Bedrohungen ging.2025 Eine Reihe groß angelegter Diebstähle hat gezeigt, dass selbst Finanzinstitute, die am meisten in die Sicherheit investiert haben, systemischen Risiken aus mehreren Richtungen ausgesetzt sind.

Governance für Cybersicherheitsrisiken

Governance-Rahmen und strategische Ausrichtung

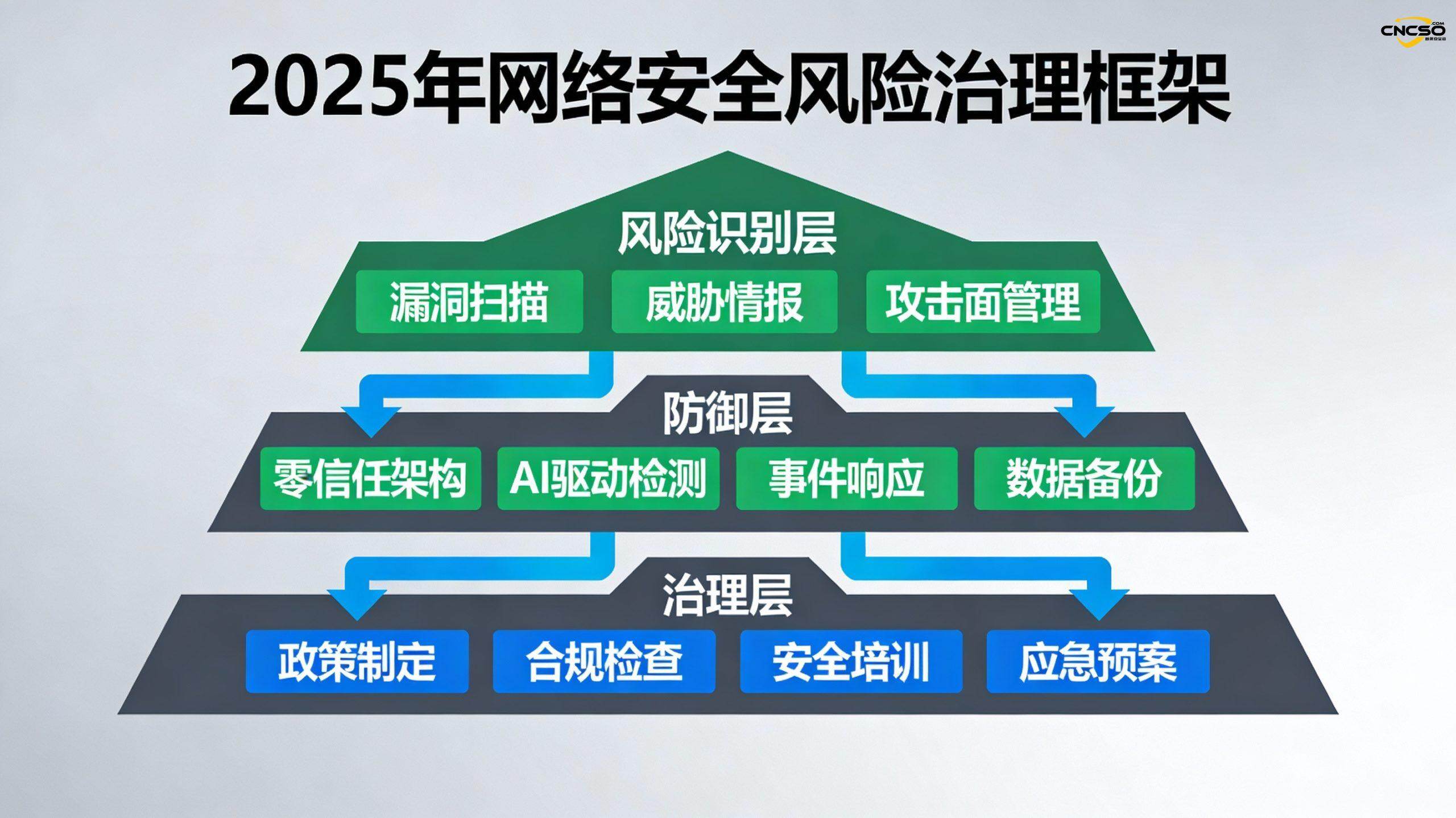

Das Jahr 2025 markiert einen bedeutenden Wandel in den Verteidigungsstrategien im Bereich der Cybersicherheit - von reaktiven Verteidigungsmaßnahmen hin zu proaktivem Expositionsmanagement und Aufbau von Widerstandsfähigkeit. Herkömmliche "Festungen" reichen nicht mehr aus, um mit der aktuellen Bedrohungslandschaft fertig zu werden, und die Unternehmen müssen folgende Maßnahmen ergreifenZero-Trust-Architekturals das neue Sicherheitsparadigma. Dies erfordert eine kontinuierliche Authentifizierung aller Nutzer, Geräte und des Datenverkehrs, unabhängig davon, ob sie aus internen oder externen Quellen stammen.

KI-gesteuerte Erkennung und Reaktion auf BedrohungenNach und nach werden herkömmliche regelbasierte Verteidigungssysteme ersetzt. Die Echtzeit-Integration von Multi-Source-Intelligenz, die KI-basierte Erkennung mit traditionellen regelbasierten Systemen kombiniert, kann ein Gleichgewicht zwischen Robustheit, Fehlertoleranz und Skalierbarkeit herstellen.KI-gestützte Asset- und Schwachstellen-Management-Systeme können KI-Intelligenz nutzen, um die Ausnutzbarkeit von Schwachstellen zu analysieren und Prioritäten für die Behebung zu setzen, wodurch der automatisierte Prozess der Behebung beschleunigt wird.

Management von Schwachstellen und Gefährdungen

Der Mid-2025 Vulnerability Landscape Report zeigt, dass die Anzahl und Komplexität der Schwachstellen weiter zunimmt. Um diese Herausforderung zu bewältigen, müssen Unternehmen ein vollständiges Bestandsverzeichnis und einen Prozess zur Verwaltung von Schwachstellen einrichten und diesen mit der Verwaltung von Angriffsflächen integrieren. Regelmäßige Penetrationstests und Red-Team-Übungen können Unternehmen dabei helfen, blinde Flecken in der Verteidigung zu erkennen und zu schließen. Insbesondere sollten auch leicht zu übersehende Angriffspunkte wie IoT-Geräte, intelligente Hardware und Edge-Computing-Geräte in das Sicherheitsmanagement einbezogen werden.

Einhaltung von Datenschutz und Privatsphäre

Angesichts der Häufigkeit von Datenschutzverletzungen im Jahr 2025 sind Datenklassifizierung, Verschlüsselung, Zugangskontrolle und Datenschutzdesign zum Kernstück der Unternehmenssicherheit geworden. Unternehmen sollten ein komplettes System zur Datensicherung und -wiederherstellung einrichten, um Ransomware-Angriffen mit doppelter Bedrohung begegnen zu können. Gleichzeitig sollten sie die Datenschutzbestimmungen wie GDPR und CCPA strikt einhalten und ein Notfallverfahren für Datenverluste einrichten. Für Systeme, die personenbezogene Daten enthalten, sollten eine Multi-Faktor-Authentifizierung (MFA) und strenge Passwortrichtlinien eingeführt werden.

Sicherheit der LieferketteGeschäftsführung

Angriffe auf die Lieferkette werden zunehmend zur bevorzugten Option für fortgeschrittene Bedrohungsakteure, und die Unternehmen müssenProgramm für das Sicherheitsmanagement in der Lieferkette. Dazu gehören: Sicherheitsaudits bei allen Drittanbietern, regelmäßige Sicherheitsbewertungen, Aufnahme von Sicherheitsklauseln in die SLAs der Anbieter, Codeüberprüfungen bei wichtigen Anbietern und Einführung eines Software-Bill-of-Materials-Managements (SBOM). Insbesondere bei der Nutzung von Open-Source-Software, Cloud-Diensten und KI-Diensten sollten die damit verbundenen Risiken sorgfältig bewertet werden.

Aufbau der Sicherheit von AI-Systemen

Freigegeben im September 2025Artificial Intelligence Safety Governance Framework2.0" für das LandKI-SicherheitBuilding bietet systematische Anleitung. Zu den wichtigsten Maßnahmen gehören:

-

Modell- und AlgorithmensicherheitVerbesserung der Sicherheitsbewertung und Prüfung großer Modelle, um Diskriminierung durch algorithmische Verzerrungen zu verhindern, Probleme bei der Modellinterpretation zu lösen und Angriffe abzuwehren

-

Risikoprävention und -kontrolle bei AI-SystemenEinführung eines Bedrohungsmodells und eines Risikobewertungsprozesses für KI-Systeme, um KI-gesteuerte Cyberangriffe zu überwachen und den böswilligen Einsatz von KI zu verhindern

-

Verwaltung der nicht-menschlichen Identität (NHI)Einrichtung eines Identitätsmanagementsystems für KI-Agenten und Dienstkonten zur Verhinderung von Missbrauch von Anmeldeinformationen und Identitätsnachahmung

-

Überwachung von AI-ModellenÜberwachung und Verwaltung der Bereitstellung von KI-Modellen und Serviceaufrufen auf Endpunkten und Hosts, um das neue Risiko zu verhindern, dass Modelle von bösartigen Programmen ausgenutzt werden

Organisatorisches Sicherheitsbewusstsein und Aufbau von Kapazitäten

Angesichts der immer komplexeren Bedrohungen müssen Unternehmen in Folgendes investierenSicherheitskultur und Aufbau von Kapazitäten::

-

Sicherheitsschulung und BewusstseinsschärfungRegelmäßige Schulungen über gängige Bedrohungen wie Social Engineering, Phishing-Angriffe usw. mit speziellen Schulungen für Führungskräfte, IT- und Finanzabteilungen

-

Entwicklung der SicherheitsarchitekturEinrichtung eines Security Operations Center (SOC), Einsatz von SIEM-Systemen für die Echtzeitüberwachung und Schaffung von Kapazitäten für die Reaktion auf Zwischenfälle und die Wiederherstellung im Notfall

-

Aufbau der Widerstandsfähigkeit des Netzes:: Verlagerung von der reinen Verteidigung hin zur Stärkung der Widerstandsfähigkeit, einschließlich der Planung der Kontinuität von Geschäftsabläufen, Notfallplänen und anpassungsfähigen Verteidigungssystemen

Schlussfolgerungen und Empfehlungen

Die Cybersicherheitslandschaft des Jahres 2025 hat die traditionelle Dichotomie von "Bedrohung und Verteidigung" hinter sich gelassen, da die Entwicklung von KI-Technologien sowohl leistungsstarke neue Werkzeuge für Verteidiger als auch beispiellose Möglichkeiten für Angreifer bietet. Dieses "Zeitalter der KI" wird von Unternehmen tiefgreifende Veränderungen in Strategie, Technologie und Betrieb erfordern.

Für KI-Ingenieure, Sicherheitsingenieure undCSODie wichtigsten Empfehlungen werden im Folgenden dargelegt:

-

Strategische EbeneErkenntnis, dass KI ein zweischneidiges Schwert geworden ist: Es ist wichtig, ein tieferes Verständnis für die Sicherheit des KI-Systems selbst zu entwickeln und gleichzeitig KI zur Verbesserung der Abwehrmaßnahmen einzusetzen. Übergang von reaktiver Verteidigung zu proaktivem Expositionsmanagement und Aufbau von Widerstandsfähigkeit.

-

Technische AspekteBeschleunigung der Einführung von Kerntechnologien wie Zero-Trust-Architektur, KI-gesteuerte Erkennung und Sicherheit der Lieferkette. Strenge Sicherheitsbewertung und Überwachung von KI-Modellen, APIs und Agenten.

-

Operative EbeneEinrichtung eines vollständigen Sicherheitssystems, einschließlich des Austauschs von Bedrohungsdaten, eines Verfahrens zur Reaktion auf Vorfälle und einer Notfallwiederherstellungsfunktion. Achten Sie besonders auf leicht zu übersehende Einstiegspunkte wie IoT-Geräte, intelligente Hardware und Edge Computing.

-

Ebene der VerwaltungFörderung des Aufbaus einer Sicherheitskultur innerhalb der Organisation und Verstärkung der Sicherheitsschulung und Sensibilisierung. Einrichtung eines sektorübergreifenden Mechanismus für die Zusammenarbeit im Sicherheitsbereich, um ein Gleichgewicht zwischen dem Sicherheitsaufbau und den geschäftlichen Anforderungen zu gewährleisten.

Weltweit haben mehr als 30 Länder Dialoge und Fachsitzungen zum Thema KI-Sicherheitsmanagement eingeleitet. Der künftige Wettbewerb um Cybersicherheit ist im Wesentlichen ein Wettbewerb um KI-Sicherheitsfähigkeiten. Organisationen und Länder, die KI-gesteuerten Abwehrmaßnahmen zuvorkommen, werden sich im digitalen Zeitalter einen erheblichen Vorteil verschaffen.

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/2025-global-cyberattack-ai-security-threat-report.html