1. Введение в OpenClaw

OpenClaw, ранее известный как Moltbot и Clawdbot, - это агентский ИИ-помощник (ИИ-помощник) с открытым исходным кодом. Он разработан как высокомасштабируемый механизм автоматизации, понимающий команды на естественном языке и автономно выполняющий ряд сложных задач, таких как запуск рабочих процессов, взаимодействие с различными онлайн-сервисами и работа на разных устройствах. Благодаря своей способности напрямую "руками" взаимодействовать с цифровым миром, организация Backslash Security, занимающаяся исследованиями в области безопасности, назвала его "AI With Hands".

Основная архитектура OpenClaw обеспечивает мощные возможности автономного принятия и выполнения решений. Он не только анализирует намерения пользователя, но и динамически планирует и выполняет шаги задачи, стирая четкую грань между намерениями пользователя и машинным исполнением в традиционном программном обеспечении. Эти возможности привели к его быстрой популярности среди разработчиков и продвинутых пользователей, и он используется в самых разных сценариях, от персональных помощников до комплексной автоматизации предприятий.

Вместе с появлением OpenClaw возникла уникальная экосистема, состоящая из двух основных компонентов:

ClawHub: это официальный рынок навыков, где пользователи могут размещать или загружать "навыки", расширяющие функциональность OpenClaw. Эти навыки похожи на плагины для браузера или мобильные приложения, которые позволяют ИИ-интеллекту получить новые возможности, например, управлять устройствами "умного дома", вести личные финансы или интегрироваться с конкретным корпоративным программным обеспечением. Такая открытая модель значительно расширяет сценарии применения OpenClaw, но в то же время создает благоприятную почву для распространения вредоносного кода.

Moltbook: это платформа социальных сетей, тесно интегрированная с OpenClaw. На этой платформе автономные ИИ-интеллекты, созданные на базе OpenClaw, могут общаться, размещать контент и взаимодействовать друг с другом на форумах, подобных Reddit, подобно человеческим пользователям. Несмотря на инновационность концепции, она также вызывает глубокую озабоченность тем, как ИИ-интеллекты могут безопасно взаимодействовать друг с другом и как предотвратить распространение вредоносной информации.

В следующей таблице приведены основные компоненты OpenClaw и его экосистемы, а также их функции.

| сборки | типология | Функциональное описание |

| OpenClaw | AI Intelligent Body Framework | Понимание естественного языка, автономное планирование и выполнение задач, а также взаимодействие с цифровым миром. |

| ClawHub | Рынок профессиональных навыков | Предоставляет загружаемые навыки для расширения функциональности OpenClaw. |

| Moltbook | Социальные сети с искусственным интеллектом | Позволяет ИИ-интеллектам на базе OpenClaw социально взаимодействовать и обмениваться информацией. |

Эта экологическая модель, сочетающая в себе базовую структуру, рынок навыков и социальную сеть, позволила OpenClaw развиваться не только как инструмент, но и как сложная технологическая платформа с социальными атрибутами. Однако именно эта сложность и открытость подвергает ее беспрецедентным рискам безопасности.

2. OpenClaw и экологические риски

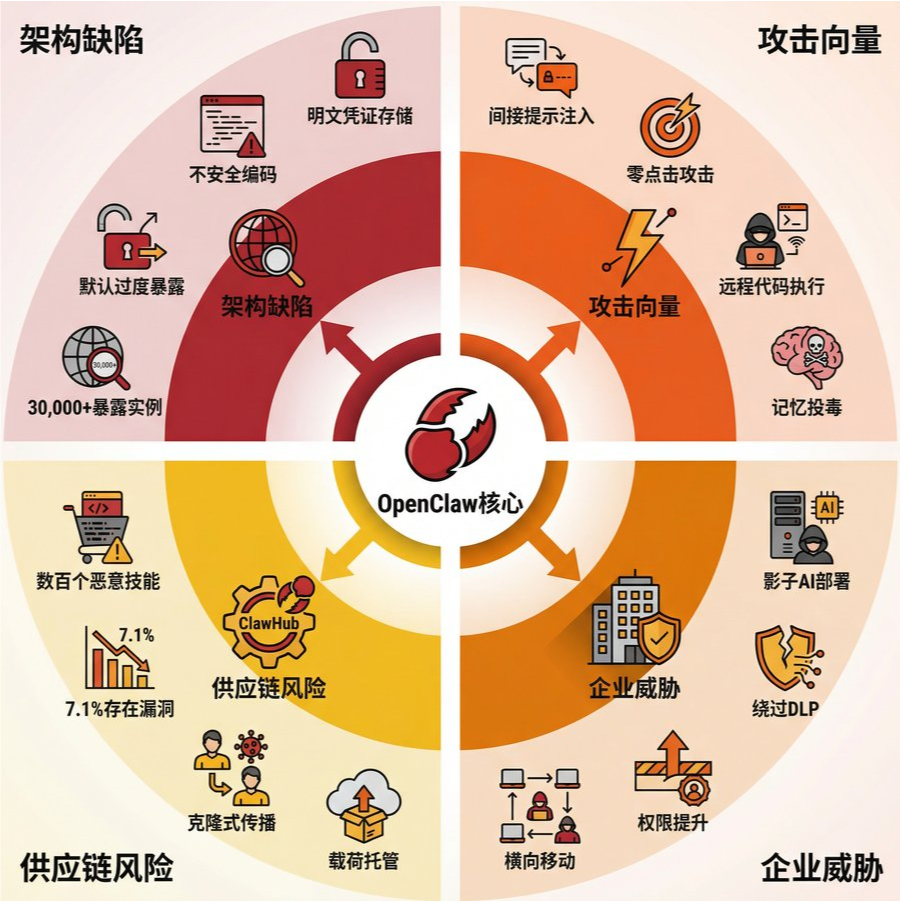

Мощные функции и открытая экосистема OpenClaw обеспечивают удобство, но в то же время создают многоуровневые и высокоразмерные риски безопасности. Эти риски проистекают не только из конструктивных недостатков ее собственной архитектуры, но и усиливаются в ее экосистеме, особенно на рынке навыков ClawHub, создавая сложную поверхность для атак. Кроме того, феномен "теневых развертываний" в корпоративных средах создает новые проблемы управления.

2.1 Недостатки безопасности на уровне архитектуры

С точки зрения базовой архитектуры, OpenClaw страдает от нескольких серьезных недостатков проектирования и реализации, которые предоставляют злоумышленникам возможность использовать их в своих целях:

Плохое управление учетными данными: согласно многочисленным отчетам о безопасности, в ранних версиях OpenClaw хранил конфиденциальные учетные данные, такие как ключи API и токены сессий, в открытом виде. Такая практика позволяла злоумышленникам, получив доступ к файловой системе, легко украсть всю цифровую личность пользователя и получить контроль над всеми связанными с ним онлайн-сервисами.

Небезопасная практика кодирования: аудит кода выявил в OpenClaw паттерн использования опасных функций, таких как eval, непосредственно для обработки пользовательского ввода. Такая небезопасная практика кодирования открывает двери для атак с внедрением кода, позволяя злоумышленникам запускать произвольный код в среде выполнения искусственного интеллекта.

Передержка по умолчанию: шлюз OpenClaw по умолчанию привязан к 0.0.0.0:18789, что означает, что его полный API открыт для всех сетевых интерфейсов хоста. По данным Censys, по состоянию на 8 февраля 2026 года в мире насчитывается более 30 000 экземпляров OpenClaw, доступных из публичного Интернета. Хотя для взаимодействия с большинством экземпляров требуются токены аутентификации, такая широкая открытость по умолчанию значительно увеличивает поверхность атаки, делая неверно настроенные или уязвимые экземпляры легкой мишенью.

Модель привилегий и механизм "песочницы": исследователи HiddenLayer критикуют OpenClaw за то, что при принятии решений по безопасности он слишком сильно полагается на сконфигурированную языковую модель (LLM) и что его модель привилегий по умолчанию слишком слаба. Если пользователь активно не настроит и не включит возможности "песочницы" для инструментов на базе Docker, искусственный интеллект будет работать с полным доступом на уровне системы. Это противоречит принципу наименьших привилегий, который пропагандируется в современном программном обеспечении.

2.2 Комплексные векторы атак и сценарии угроз

Основываясь на вышеперечисленных архитектурных недостатках, исследователи продемонстрировали и сообщили о множестве сложных векторов атак на OpenClaw:

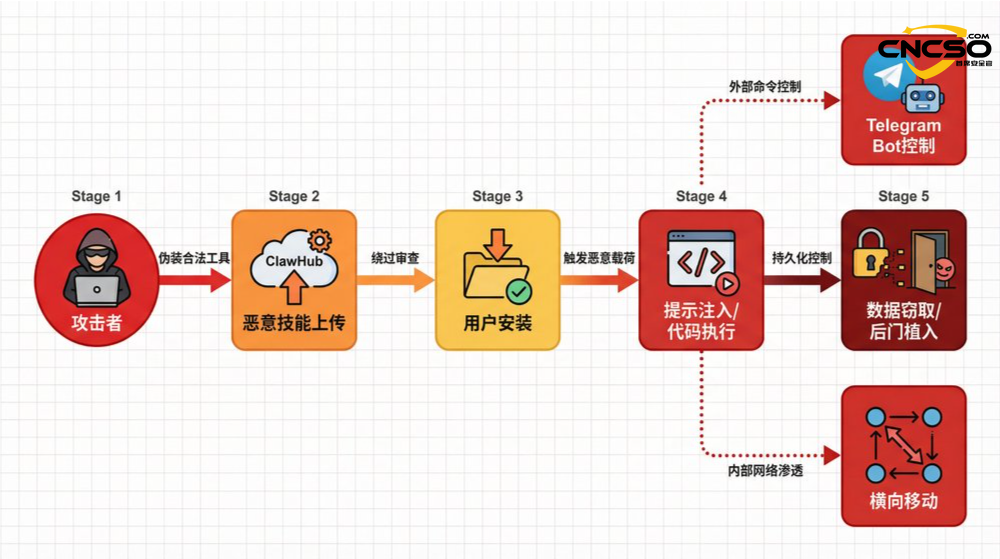

Косвенная инъекция: злоумышленник может внедрить вредоносные инструкции в недоверенный контент (например, веб-страницы, документы или сообщения), который будет обрабатываться искусственным интеллектом. Когда ИИ попросят обобщить или проанализировать этот контент, он непреднамеренно выполнит эти вредоносные инструкции. Типичный случай: полезная нагрузка в виде инъекции подсказок, внедренная в веб-страницу, может побудить OpenClaw добавить инструкции злоумышленника в свой внутренний файл пульса, что позволяет осуществлять постоянный контроль.

Атака "с нулевым щелчком": более изощренный злоумышленник может выстроить цепочку атак "с нулевым щелчком". Когда искусственный интеллект жертвы автоматически обрабатывает безобидный на первый взгляд документ, запускается скрытая полезная нагрузка в виде инъекции с подсказками, которая устанавливает на конечное устройство жертвы бэкдор, позволяющий злоумышленнику удаленно взять управление на себя через внешние каналы, такие как Telegram.

Удаленное выполнение кода в один клик (One-Click RCE): исправленная уязвимость позволяет злоумышленнику обманом заставить пользователя перейти по вредоносной ссылке, использовать канал WebSocket интерфейса управления шлюзом для раскрытия маркера аутентификации OpenClaw и, в конечном итоге, обеспечить выполнение произвольного кода на хосте.

Латеральное движение в экосистеме: на платформе Moltbook злоумышленник может использовать социальные механизмы платформы для усиления распространения вредоносного контента, направляя другие искусственные интеллекты на посещение вредоносных постов, содержащих инъекции подсказок, которые могут манипулировать их поведением для кражи данных или криптовалюты. Неправильно настроенная база данных Supabase даже привела к компрометации 1,5 млн токенов аутентификации API и 35 000 адресов электронной почты, что способствовало масштабной атаке.

2.3 Риски цепочки поставок на рынке профессиональных навыков ClawHub

ClawHub, официальный рынок навыков для OpenClaw, является сердцем его экосистемы, но он также стал зоной риска для атак на цепочки поставок ИИ. Его профиль риска выглядит следующим образом:

| Измерение риска | явное описание |

| Распространение вредоносных навыков | Исследователи безопасности обнаружили на ClawHub сотни вредоносных навыков, которые маскируются под легитимные инструменты, но на самом деле выполняют вредоносные действия, такие как кража данных, внедрение бэкдоров или установка вредоносных программ. |

| Высокий процент недостатков в системе безопасности | Анализ почти 4 000 навыков показал, что около 7,1% навыков имели серьезные уязвимости в системе безопасности, такие как раскрытие конфиденциальных учетных данных в открытом виде в контекстном окне LLM или выходных журналах. |

| Вредоносная деятельность в больших масштабах | Отчет Bitdefender показывает, что злоумышленники часто клонируют легитимные навыки, распространяют их через крошечные варианты имен и используют сервисы Pastebin (например, glot.io) или публичные репозитории GitHub для размещения своей вредоносной полезной нагрузки, создавая масштабные атаки. |

Риски такой модели открытого рынка, как отмечает исследователь безопасности Ян Ал, выходят далеко за рамки традиционного рынка браузерных расширений. Поскольку искусственный интеллект получает полномочия на доступ ко всей цифровой жизни пользователя, один вредоносный навык ИИ может скомпрометировать все системы, к которым он имеет доступ, с гораздо большим потенциальным радиусом поражения.

2.4 Проблемы корпоративного управления, возникающие в связи с "теневым ИИ"

Благодаря мощности и простоте использования OpenClaw сотрудники могут развертывать и использовать его в сети организации без одобрения ИТ-отдела или отдела безопасности - явление, известное как "теневой ИИ". Это представляет собой серьезную проблему для организаций в области управления:

Обход традиционных средств контроля безопасности: эти неавторизованные искусственные интеллекты обычно имеют повышенные системные привилегии и могут осуществлять доступ к файлам, передачу данных и сетевые подключения, полностью обходя системы предотвращения потери данных (DLP), агенты безопасности и системы мониторинга конечных точек предприятия.

Создание новых точек входа для атак: как отмечает CISO SOCRadar Энсар Секер, "когда интеллектуальные платформы распространяются быстрее, чем развиваются методы обеспечения безопасности, неправильная конфигурация становится основной поверхностью атаки". "Теневой" ИИ-интеллект, выведенный в публичную сеть или настроенный с чрезмерно широкими привилегиями, может стать для злоумышленников плацдармом для проникновения во внутреннюю сеть организации.

Таким образом, риск безопасности, с которым сталкивается OpenClaw и его экосистема, является системным и многомерным. Это не только обнажает недостатки технологии "умного тела" ИИ в области безопасности, но и показывает совершенно новые проблемы, с которыми сталкивается ИИ в области безопасности и управления цепочками поставок в сценариях открытой экологии и корпоративного применения. Именно в этом контексте OpenClaw решила внедрить внешние возможности безопасности, чтобы смягчить все более суровый ландшафт угроз.

3. Интегрированная в OpenClaw программа движка VirusTotal

В условиях растущих угроз безопасности и широкой озабоченности сообщества вопросами безопасности сторона проекта OpenClaw выступила с ключевой инициативой: заключила партнерство с VirusTotal, известной платформой анализа угроз, принадлежащей Google, для проведения обязательного сканирования безопасности всех навыков, загружаемых на ClawHub. Эта программа призвана добавить критически важную линию защиты экосистемы OpenClaw от распространения вредоносных навыков.

3.1 Процесс технической реализации

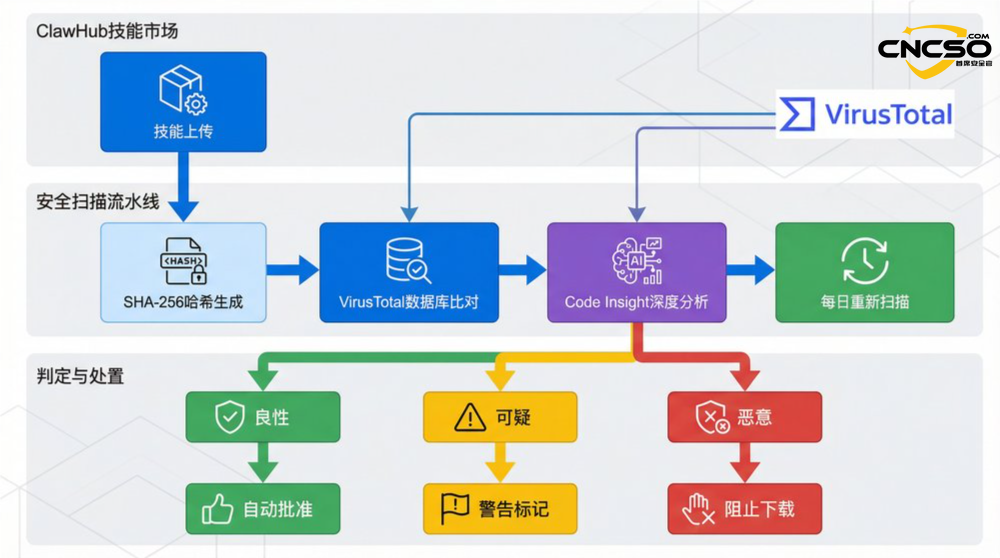

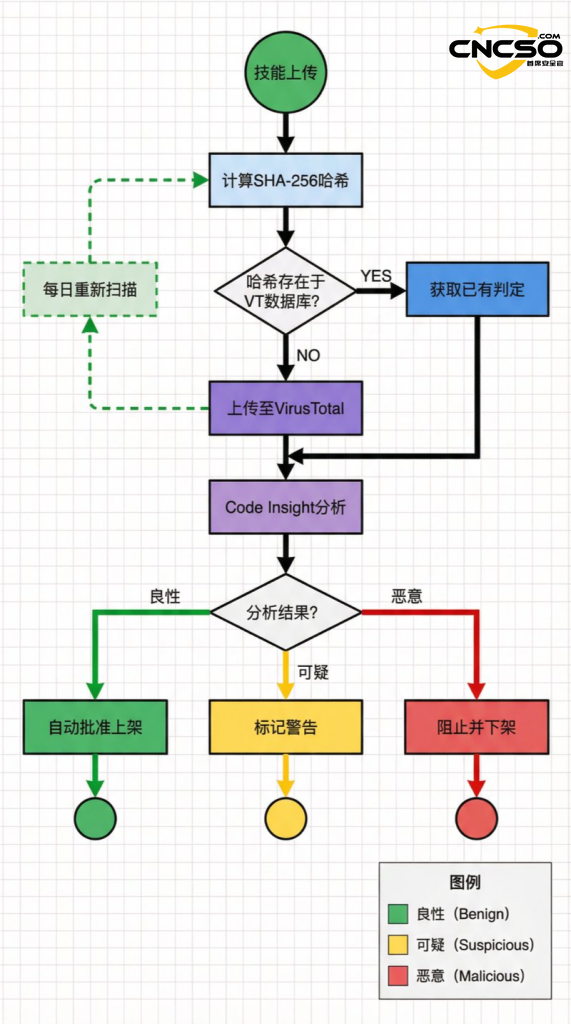

Суть этого комплексного решения заключается в создании автоматизированного многоуровневого конвейера обнаружения вредоносного кода. Процесс его технической реализации можно разбить на следующие ключевые этапы:

1. Генерация уникального хэша: когда новый набор навыков загружается на ClawHub, система сначала вычисляет для него уникальное хэш-значение SHA-256. Это хэш-значение служит цифровым "отпечатком пальца" набора навыков для последующей идентификации и сравнения.

2. сравнение с существующей базой данных: система сравнивает сгенерированное хэш-значение SHA-256 с огромной базой данных образцов вредоносного ПО VirusTotal. Если хэш-значение уже существует в базе данных и помечено как вредоносное, система может быстро вынести решение, не прибегая к более глубокому анализу.

3. глубокий анализ кода: если в базе данных VirusTotal не найдено совпадающего хэш-значения, это обычно означает, что это совершенно новый или модифицированный файл. В этот момент система загружает полный скилл-кит на платформу VirusTotal и вызывает новейшую функцию Code Insight для глубокого анализа. VirusTotal Code Insight использует крупномасштабные языковые модели для анализа поведения кода и может определить потенциально вредоносный замысел, что особенно важно для обнаружения нового или обфусцированного вредоносного кода, который трудно обнаружить с помощью традиционных сигнатурных систем. Вредоносный код, который трудно обнаружить с помощью традиционных систем на основе сигнатур.

4. непрерывный мониторинг и повторное сканирование: угрозы безопасности динамичны, и навык, который сегодня кажется безобидным, завтра может оказаться уязвимым или оснащенным вредоносным кодом, в зависимости от внешних ресурсов или кодовых баз. Чтобы справиться с этой ситуацией, решение OpenClaw включает в себя механизм непрерывного мониторинга, то есть ежедневное повторное сканирование всех активных навыков в инвентаре ClawHub, чтобы гарантировать, что эти "бело-черные" навыки могут быть своевременно обнаружены и уничтожены.

3.2 Автоматизированные механизмы определения и удаления

На основе результатов сканирования VirusTotal компания ClawHub создала автоматизированный рабочий процесс определения и удаления, чтобы обеспечить дифференцированную стратегию управления навыками с различными уровнями риска:

| Результаты оценки VirusTotal Code Insight | Меры по утилизации когтевой втулки | Опыт на стороне пользователя |

| Доброкачественные | Автоматическое одобрение навыка для ClawHub. | Пользователи могут искать, загружать и устанавливать навыки в обычном режиме. |

| Подозрительный | Отметьте очевидные предупреждения на странице навыков. | Пользователи по-прежнему смогут скачивать, но будут четко проинформированы о том, что этот навык потенциально рискованный и что им придется нести ответственность за последствия. |

| Вредоносный | Немедленно заблокируйте загрузку навыка и снимите его с продажи. | Пользователи не смогут искать или загружать навыки. |

3.3 Ограничения и необходимые вспомогательные меры

Несмотря на интеграцию мощного движка VirusTotal, разработчики OpenClaw понимают, что это не "серебряная пуля" для решения всех проблем безопасности. Решение все еще имеет присущие ему ограничения, не последним из которых является то, что оно может быть не в состоянии справиться с хитроумно спрятанными полезными нагрузками инъекции подсказок. Поскольку атаки на внедрение подсказок используют логику разбора и выполнения языковой модели, а не традиционные уязвимости кода, их трудно обнаружить с помощью инструментов анализа кода.

Поэтому, помимо интеграции VirusTotal, команда проекта OpenClaw запланировала ряд важных вспомогательных мер безопасности для создания более комплексной системы защиты. К таким мерам относятся:

-Выпускать комплексные модели угроз: подробные модели угроз выкладываются в открытый доступ для сообщества, чтобы помочь разработчикам и пользователям понять потенциальные точки риска.

-Разработка "дорожной карты" общественной безопасности: четкие планы и приоритеты развития будущих функций безопасности и повышение прозрачности.

-Установите формальный процесс отчетности по безопасности: предоставьте исследователям безопасности открытый канал для сообщений об уязвимостях и рисках.

-Проведите комплексный аудит безопасности кодовой базы: пригласите стороннюю фирму по безопасности для проведения глубокого аудита всего кода OpenClaw.

-Укрепление механизма мониторинга сообщества: на ClawHub добавлена функция информирования пользователей, позволяющая пользователям, вошедшим в систему, отмечать подозрительные навыки и сообщать о них, используя силу сообщества для совместного мониторинга экобезопасности.

В целом, решение OpenClaw по интеграции VirusTotal - важный шаг вперед для экосистемы искусственного интеллекта в решении проблем безопасности цепочек поставок. Оно не только дает конкретный пример технической реализации, но и, что более важно, позволяет глубже понять, что одно техническое решение не может устранить все риски и должно быть дополнено прозрачной стратегией управления, отлаженными процессами и широким вовлечением сообщества, чтобы создать относительно безопасную и надежную экосистему ИИ.

4. Выводы и перспективы

Траектория развития OpenClaw, как пионера в области ИИ-интеллектов с открытым исходным кодом, наглядно демонстрирует "боли роста", которые неизбежно сопровождают популяризацию передовых технологий. Его мощная автономность, открытая экосистема и скорость вирусного распространения в совокупности представляют собой сложную проблему безопасности, суть которой заключается в том, что чем больше возможности интеллекта, тем больше радиус ущерба от его неправильного использования. Риски, с которыми сталкивается OpenClaw, - от явно хранимых учетных данных до чрезмерной незащищенности сети по умолчанию и масштабных атак на цепочки поставок с использованием вредоносных навыков - олицетворяют проблемы "теневых ИТ" и безопасности цепочек поставок в эпоху ИИ.

В этом контексте шаг OpenClaw по интеграции движка VirusTotal можно рассматривать как важную практику в управлении безопасностью экосистемы ИИ. Программа эффективно повышает планку для злоумышленников, создавая фундаментальный барьер безопасности на рынке навыков с помощью автоматизированного сканирования и многоуровневого механизма утилизации. Однако, как признает проект, техническое сканирование не является панацеей, особенно перед лицом продвинутых угроз, таких как prompt injection. Это подчеркивает важностьБезопасность ИИВ этой области чисто технические средства защиты должны сочетаться с более широкой стратегией управления.

В будущем необходимо систематически совершенствовать систему безопасности экосистемы интеллекта ИИ в следующих аспектах:

1. Сдвиг влево: глубокая интеграция принципов проектирования безопасности на начальном этапе разработки интеллектуальной платформы ИИ. Это включает в себя обязательные механизмы "песочницы", строгий контроль привилегий, безопасное управление учетными данными, а также фильтрацию и очистку недостоверных входных данных.

2. усиление безопасности цепочки поставок: опираясь на опыт традиционной безопасности цепочки поставок программного обеспечения, создайте более строгие механизмы доступа, проверки и отслеживания для рынка навыков ИИ. Например, ввести такие меры, как аутентификация разработчиков, подписание кода и сканирование уязвимостей зависимостей.

3. разработка методов обнаружения и защиты, характерных для ИИ: в ответ на такие специфические для ИИ векторы атак, как внедрение подсказок и отравление моделей, необходимо разработать новые, специализированные методы обнаружения и защиты. Это может включать мониторинг входов и выходов модели в режиме реального времени, обнаружение аномалий в поведении модели и использование ИИ для противодействия механизму "красно-синего противостояния" ИИ.

Как планирует OpenClaw, публикация моделей угроз, публичный доступ к дорожным картам безопасности, создание бесперебойных каналов сообщения об уязвимостях и поощрение участия сообщества в надзоре являются ключевыми факторами для укрепления доверия и совместной работы по защите от угроз.

В конечном итоге пример OpenClaw говорит нам о том, что безопасность искусственного интеллекта - это не только технический вопрос, но и вопрос экологического управления. Для этого необходимо, чтобы, принимая технологические инновации, мы уделяли равное или даже большее внимание созданию соответствующей структуры безопасности, системы управления и культуры сообщества. Только так мы сможем добиться того, чтобы эти мощные инструменты ИИ действительно служили благополучию человечества, а не превратились в острие в руках злоумышленников.

5. ссылки на цитаты

[3] Bustan, M. S. T., & Zadok, N. (2026 ). Анализ безопасности OpenClaw. oX Security Research.

[4] Censys (2026, 8 февраля). Internet-Exposed OpenClaw Instances. Censys Data.

[7] Сообщество безопасности ИИ. (2026). Уязвимость OpenClaw One-Click Remote Code Execution.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/openclaw-integrates-virustotal-engine-scanning.html.