1. Введение

Состав интернет-трафика кардинально меняется на волне цифровой трансформации. Сайтвредоносный роботВ этом отчете мы узнаем о последних событиях, связанных с угрозой автоматизации. Отчет за 2025 год особенно интересен, поскольку данные свидетельствуют о том, что мы находимся на переломном этапе - вавтоматизированный потокВпервые он превзошел трафик, созданный человеком, составив 511 TP3 T. Это знаковое изменение, в значительной степени обусловленноеИИ(ИИ) и большие языковые модели (LLM), благодаря своей популярности, значительно увеличили масштаб и изощренность вредоносных автоматизированных атак, одновременно снизив барьеры для разработки ботов.

Три основные темы отчета:

1. Новая норма автоматизированного движения: анализ предпосылок, состава и далеко идущих последствий того, что автоматизированное движение обгоняет человеческое.

2.с поддержкой искусственного интеллектаЭволюция атак: изучение того, как ИИ может кардинально изменить сложность и возможности уклонения от атак ботов.

3. API становятся новым объектом атак: анализ того, почему API быстро становятся главной мишенью для атак вредоносных ботов, а также связанных с этим рисков и проблем.

Благодаря систематическому анализу этих ключевых областей, данная работа призвана предоставить лицам, принимающим организационные решения, иинформационная безопасностьПрофессионалы предоставляют стратегические идеи и практические рекомендации по защите для решения этой меняющейся угрозы.

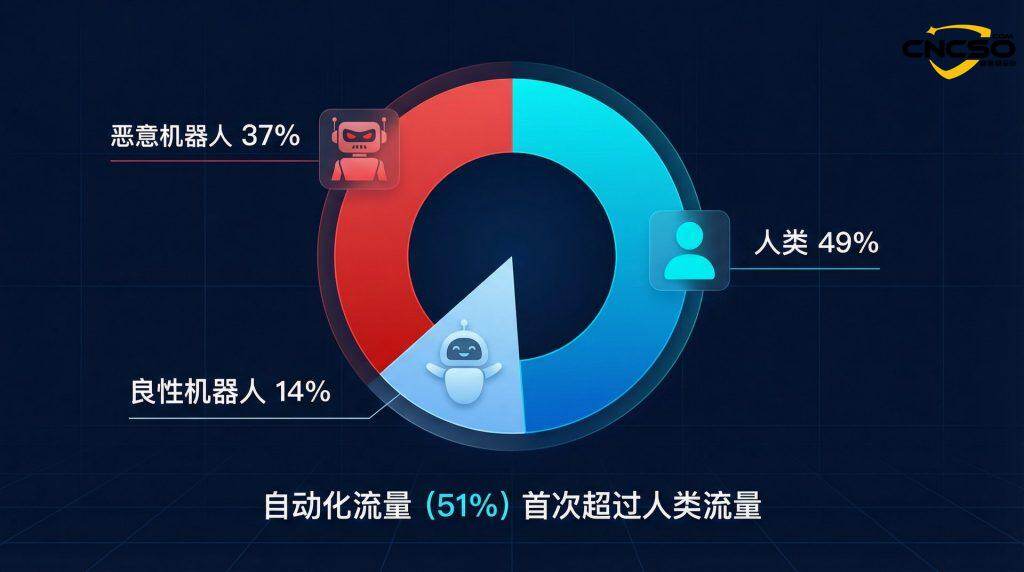

2. Автоматизированные потоки впервые обогнали людей: картина угроз новой нормы

2024 год - это годсетевой трафикПереломный момент в истории. Согласно данным мониторинга Imperva, на автоматизированный трафик (включая доброжелательных и вредоносных ботов) пришлось 511 TP3T всего интернет-трафика, что впервые превысило 491 TP3T, сгенерированный человеческими пользователями. Это явление не только сигнализирует о структурных изменениях в структуре интернет-взаимодействия, но и говорит о том, что проблемы безопасности, с которыми сталкиваются предприятия, вступают в новую фазу.

Как показано на диаграмме выше, глобальный интернет-трафик в 2024 году будет иметь следующий состав: на долю плохих ботов приходится 371 TP3T, на человеческий трафик - 491 TP3T, а на хороших ботов - 141 TP3T. Впервые за десятилетие автоматический трафик превзошел человеческий.

| Тип потока | Доля в 2024 году | Доля в 2023 году | годовой темп роста |

| Плохие боты | 37% | 32% | +15.6% |

| Хорошие боты | 14% | - | - |

| Человек | 49% | - | - |

Таблица 1: Состав мирового интернет-трафика в 2024 году

Как показано в таблице 1, доля трафика вредоносных ботов резко возросла - с 321 TP3T в 2023 году до 371 TP3T, что является шестым годом роста подряд. За этим ростом стоит ”демократизация” инструментов атаки. Распространение таких технологий, как генеративный ИИ, упростило для менее квалифицированных злоумышленников создание и развертывание масштабных автоматизированных сценариев атак, что привело к резкому росту числа ”простых” бот-атак. В отчете отмечается, что в 2024 году на простые бот-атаки будет приходиться 451 TP3T всех бот-атак, что значительно больше, чем 401 TP3T в 2023 году.

В то же время совокупная доля продвинутых и умеренно сложных бот-атак по-прежнему достигает 55%. Эти продвинутые угрозы способны более точно имитировать поведение человека, использовать более сложные методы обхода и представляют собой более непосредственную угрозу для основной бизнес-логики предприятия и конфиденциальных данных. Тот факт, что автоматизированный трафик превышает человеческий, означает, что традиционные модели обнаружения аномалий трафика будут сталкиваться с большими трудностями, а средства защиты должны перейти от сосредоточения внимания на том, ”является ли это человеком”, к более детальному ”распознаванию намерений”.

В 2015 году на долю вредоносных ботов приходилось всего 191 TP3T от общего объема трафика, а к 2024 году эта цифра увеличилась до 371 TP3T, то есть почти вдвое. Особого внимания заслуживает значительный всплеск роста в 2019 году, во многом обусловленный беспрецедентным увеличением числа пользователей сети во время пандемии COVID-19. Эта тенденция сохраняется и по сей день, демонстрируя, что вредоносные боты стали постоянной угрозой, которую нельзя игнорировать в экосистеме Интернета.

3. Атаки с использованием ИИ: эволюция от ”простых” к ”уклончивым”

Развитие технологий искусственного интеллекта - это как две стороны одной медали: оно способствует развитию общества и одновременно предоставляет киберзлоумышленникам беспрецедентно мощное оружие. В отчете 2025 года ясно говорится, что искусственный интеллект коренным образом меняет экосистему вредоносных ботов следующим образом.

На рисунке выше показан цикл эволюции атак с помощью ИИ - замкнутый процесс обратной связи от использования инструментов ИИ до генерации ботов, осуществления атак, обнаружения защиты, а затем обучения и адаптации. Этот циклический механизм позволяет вредоносным ботам постоянно оптимизировать свои стратегии атак и совершенствовать возможности уклонения.

3.1 Снижение порога для атак и расширение их масштабов

По данным компании Imperva, ее платформа блокирует в среднем 2 миллиона атак с использованием искусственного интеллекта в день, а общее количество вредоносных запросов, заблокированных ботами в течение года, достигло 13 триллионов. При этом такие инструменты ИИ, как ByteSpider Bot (54%), AppleBot (26%), ClaudeBot (13%) и другие, широко используются для атак или маскировки.

В распределении типов атак, управляемых искусственным интеллектом, наибольшую долю занимают атаки по пользовательским правилам (48%), за которыми следуютатака на бизнес-логику(25%) и нарушения API (16%). Это говорит о том, что злоумышленники используют гибкость и адаптивность ИИ, чтобы адаптировать стратегии атак к конкретным целям, а не полагаться только на общие шаблоны атак.

3.2 Эволюция сложности роботов

Злоумышленники используют ИИ не только для создания ботов, но и для анализа успешности или неуспешности атак и постоянной оптимизации своих методов уклонения. Это привело к появлению ботов-уклонистов, которые более экологичны и динамически адаптируются. Эти роботы используют передовыетактика побегаВ комплекте:

| тактика побега | описания | типичный случай |

| Агент по недвижимости (Жилые доверенности) | Атаки осуществляются с использованием реальных домашних IP-адресов, что затрудняет отличить их трафик от трафика обычных пользователей. | Атака бота провайдера 21% осуществляется через прокси-сервер. |

| Камуфляж браузера (Выдача себя за пользователя браузера) | Имитируют информацию об отпечатках пальцев основных браузеров (например, Chrome), чтобы обойти простую фильтрацию на основе User-Agent. | Атака бота 46% маскируется под Chrome. |

| Обход CAPTCHA | Автоматически решает различные CAPTCHA с высоким процентом успеха, используя модели распознавания изображений и машинного обучения AI. | - |

| Полиморфизм | Боты способны динамически изменять свой код, поведенческие характеристики или свойства сети, чтобы избежать обнаружения с помощью сигнатур. | - |

| Злоупотребление API | Атакуйте внутренний API напрямую, минуя сложную защиту безопасности и анализ поведения пользователей на внешнем интерфейсе. | Продвинутый бот-трафик 44% нацелен на API. |

Таблица 2: Тактика побега из ядра вредоносного робота

Как показано на рисунке выше, тактики уклонения от ботов представляют собой многоуровневую архитектурную систему, начиная с базовых уклонений (например, подделка идентификационных данных браузера) и заканчивая экспертными уклонениями (например, прямое злоупотребление API и боты как сервис), образуя целую экосистему угроз. Статистика подделок браузеров, представленная справа, подтверждает позицию Chrome как наиболее часто подделываемого браузера (461 TP3T), за которым следуют мобильный Safari (171 TP3T) и мобильный Chrome (141 TP3T).

3.3 Увеличение числа атак на бизнес-логику

ИИ позволяет ботам лучше понимать и использовать дыры в бизнес-логике приложения. Например, отказ в инвентаризации на платформе электронной коммерции, "вращение" мест на сайте авиакомпании или микрофинансирование в финансовом приложении.Мошенничество с платежамиОтчет показывает, что 25% атак ботов направлены непосредственно на бизнес-логику. Отчет показывает, что 25% атак ботов направлены непосредственно на бизнес-логику, которая часто является ”низкой и медленной” и ее трудно обнаружить с помощью традиционных правил WAF или политик ограничения скорости.

Атаки на бизнес-логику коварны тем, что часто имитируют поведение обычных пользователей, но их цель - злонамеренная. Например, обычный на первый взгляд пользователь может часто добавлять товары в корзину, но никогда не оформлять заказ, тем самым перегружая ресурсы инвентаря и не давая реальным пользователям совершать покупки. Этот тип атак чрезвычайно сложен для традиционных систем обнаружения по скорости трафика или сигнатурам.

4. API: новое поле боя для автоматизированных атак

С ростом популярности архитектур микросервисов и мобильных приложений API стали краеугольным камнем современного цифрового бизнеса. Однако их открытый и взаимосвязанный характер также сделал их главной мишенью для вредоносных ботов. Согласно отчету, 441 TP3T трафика продвинутых ботов было направлено на API, по сравнению с 101 TP3T для традиционных веб-приложений - существенная разница, которая подчеркивает изменение стратегического фокуса злоумышленников.

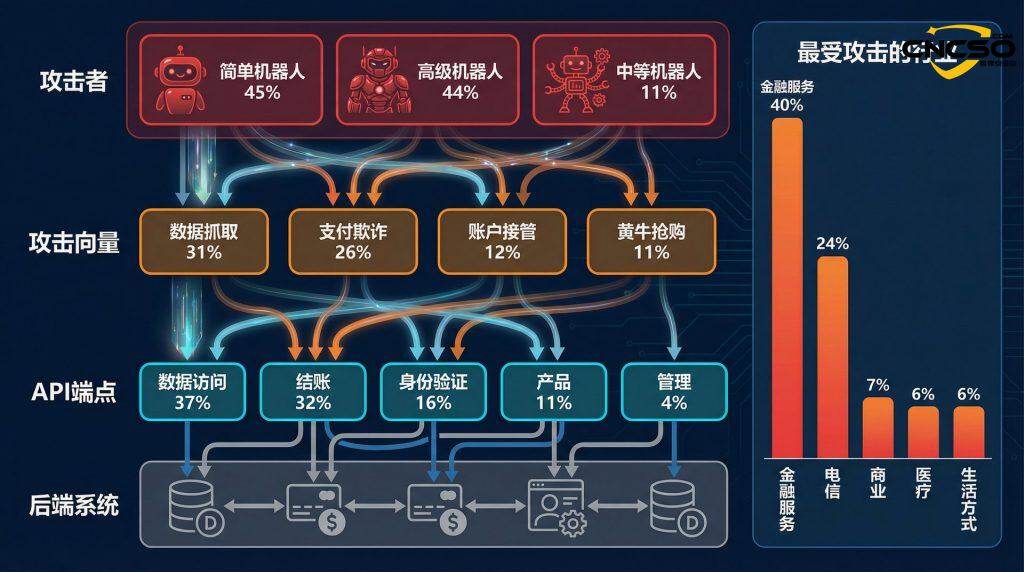

На рисунке выше хорошо видна полная архитектура атаки на API: от уровня атакующего (простые, продвинутые, средние боты) до уровня вектора атаки (сбор данных, мошенничество с платежами, захват аккаунтов, скальпинг), затем на уровень конечных точек API (доступ к данным, оформление заказа, аутентификация, продукт, управление) и, наконец, на уровень бэкэнд-системы (база данных, платежный процессор, система управления пользователями). Диаграмма распределения целей по отраслям справа показывает, что больше всего API атакуют финансовые услуги (40%), телекоммуникации (24%) и бизнес-услуги (7%).

4.1 Почему API стали объектом внимания?

Причины, по которым API становятся объектом атак, можно свести к трем пунктам:

API напрямую соединяет внутренние данные и основные бизнес-функции, являясь точкой входа для данных высокой ценности (например, личной информации, платежных данных) и ключевых операций (например, перевод денег, размещение заказов).

2. Относительно слабая защита: по сравнению с развитой системой защиты веб-приложений, многие предприятияБезопасность APIЗащита еще не совершенна: не хватает тонкого контроля доступа, обнаружения аномального поведения и защиты от нарушений бизнес-логики.

3. простота автоматизации: структурированная природа API делает их очень восприимчивыми к автоматизированным вызовам сценариев и злоупотреблениям, что позволяет злоумышленникам легко осуществлять масштабные захваты данных, захват аккаунтов и мошеннические действия.

4.2 Наиболее подверженные атакам отрасли и методы атак

В отчете представлен глубокий анализ атак на API, выявлены наиболее подверженные атакам отрасли и конкретные методы атак:

| рейтинги | Отрасли, наиболее подверженные API-атакам | процент |

| 1 | Финансовые услуги | 40% |

| 2 | Телекоммуникации и интернет-провайдеры | 24% |

| 3 | Деловые услуги (бизнес) | 7% |

| 4 | Здравоохранение | 6% |

| 5 | Образ жизни | 6% |

Таблица 3: Наиболее атакуемые API отрасли в 2024 году

Среди методов атак наибольшая доля приходится на data scraping - 31%. Злоумышленники автоматизируют получение больших объемов данных, используя API, которые раскрывают конфиденциальную или проприетарную информацию. Этот метод предпочитают потому, что он позволяет автоматизировать сбор ценных наборов данных, таких как данные о пользователях, информация о продуктах и внутренние показатели, при минимальном сопротивлении. Массовый захват данных не только способствует дальнейшей преступной деятельности, но и может стать источником конкурентной информации.

Второе место занимает мошенничество с долей 261 TP3T. Злоумышленники атакуют конечные точки финансовых транзакций и манипулируют процессом оплаты для совершения мошенничества. Эта техника включает в себя использование уязвимостей в системах контроля оплаты для проведения несанкционированных транзакций или злоупотребления рекламными механизмами. Прямые финансовые последствия в сочетании с подрывом доверия клиентов делают мошенничество с платежами весьма привлекательной целью для вредоносных ботов.

Захват учетной записи (Account Takeover) Учетная запись 12%, злоумышленники используют украденные или взломанные грубой силой учетные данные для получения несанкционированного доступа к учетным записям пользователей. Получив контроль над учетной записью, злоумышленник может получить доступ к конфиденциальным личным и транзакционным данным, что часто приводит к более масштабным нарушениям безопасности и дальнейшей эксплуатации.

Скальпинг (Scalping) относится к 11% и включает в себя быструю покупку или резервирование ботами большого количества товаров или услуг, пользующихся высоким спросом. Эта тактика не только нарушает честный доступ потребителей, но и нарушает динамику рынка, позволяя злоумышленникам перепродавать эти товары по завышенным ценам.

4.3 Анализ специфических атак на конечные точки

Среди конечных точек API, подвергшихся атакам, наибольший процент приходится на доступ к данным - 371 TP3T. Эти конечные точки отвечают за получение конфиденциальной или служебной информации, что делает их золотой жилой для злоумышленников. Высокий показатель атак (около 371 TP3T) указывает на то, что злоумышленники вкладывают значительные средства в перехват и кражу данных. Такие данные могут способствовать дальнейшей преступной деятельности или служить в качестве конкурентной разведки. Привлекательность конечных точек доступа к данным обусловлена огромным объемом и чувствительностью информации, которую они контролируют, и зачастую менее строгими мерами безопасности, чем транзакционные конечные точки.

На конечные точки оформления заказа приходится 32%, они критически важны для обработки финансовых транзакций. На эти конечные точки приходится около 32% всех атак на API. Они являются основными мишенями, поскольку любое нарушение работы этих точек напрямую влияет на доходы и доверие клиентов. Злоумышленники используют уязвимости для манипулирования процессом оплаты, совершения мошенничества или нарушения бизнес-логики, что приводит к несанкционированным финансовым операциям. Значительное внимание к процессу оформления заказа подчеркивает необходимость обеспечения надежной защиты транзакций, включая мониторинг в режиме реального времени, многоуровневую аутентификацию и проактивные меры по выявлению мошенничества.

На конечные точки аутентификации (Authentication) приходится 161 TP3T атак API-ботов, направленных на аутентификацию и контроль доступа. Эти конечные точки атакуются с целью обхода многофакторной аутентификации, злоупотребления аутентификацией на основе токенов и манипулирования обработкой сеансов. Учитывая их роль как первой линии обороны в защите доступа пользователей, любая компрометация здесь может привести к захвату учетных записей и более широким уязвимостям. Укрепление этих конечных точек с помощью надежных протоколов динамической аутентификации и регулярного аудита имеет решающее значение для снижения риска несанкционированного доступа.

В целом, акцент на конечных точках доступа к данным, проверки и аутентификации отражает продуманную стратегию злоумышленников, направленную на использование наиболее важных и уязвимых областей инфраструктуры API.

5. Возобновление атак на захват учетных записей (ATO) и последствия для отрасли

Атаки с целью захвата учетной записи (ATO) продемонстрировали ошеломляющий рост в 401 TP3T по сравнению с 2024 годом, и еще больше - 541 TP3T по сравнению с 2022 годом. В отчете отмечается, что 141 TP3T всех попыток входа в систему были атаками ATO, что означает, что цифровые идентификаторы пользователей находятся под угрозой, как никогда раньше.

5.1 Причины резкого увеличения числа нападений в зоне АТО

Всплеск атак на АТО обусловлен тремя основными факторами:

1. Масштабы утечек учетных данных: частота масштабных утечек данных обеспечивает злоумышленников огромным количеством ”боеприпасов” (комбинаций имен пользователей и паролей). По данным ресурсного центра Identity Theft Resource Centre (ITRC), в 2024 году в США было выдано более 1,7 миллиарда уведомлений об утечке данных, что на 3 12% больше, чем 419 миллионов в 2023 году.

2. Интеллект инструментов атаки: автоматизированные инструменты, управляемые искусственным интеллектом, способны эффективно выполнятьЗаполнение ваучеров(Credential Stuffing) и взлома методом грубой силы, а также может интеллектуально обходить многочисленные механизмы аутентификации, такие как MFA.

3. Цели атак, ориентированные на стоимость: дорогостоящие отрасли, такие как финансовые услуги (22%), телекоммуникации (18%) и ИТ (17%), являются основными целями для атак ATO, поскольку успешный захват учетной записи может привести к прямой финансовой выгоде или краже конфиденциальных данных.

Что касается временных тенденций, то во второй половине 2024 года (начиная с июня) наблюдается значительное увеличение количества атак ATO, причем в сентябре, октябре и ноябре оно составило 791 TP3 T. Это увеличение может быть связано со следующими факторами:

-Сезонные события электронной коммерции и распродаж: поскольку пик крупных торговых событий, таких как "черная пятница" и праздничные распродажи, приходится на вторую половину года, злоумышленники нацеливаются на дорогостоящие учетные записи в эти периоды, что приводит к резкому увеличению числа попыток ATO.

-Увеличение числа утечек данных: увеличение числа украденных учетных данных в результате громких утечек данных предоставляет злоумышленникам большую базу данных украденной информации для входа в систему, что облегчает проведение ATO-атак.

-Более сложные методы атак: злоумышленники используют более совершенные инструменты, такие как боты и автоматизация на основе искусственного интеллекта, чтобы обойти традиционные меры безопасности, такие как CAPTCHA и MFA, что привело к резкому увеличению числа успешных ATO.

5.2 Наиболее подверженные атакам АТО отрасли промышленности

| рейтинги | сектор | процент |

| 1 | Финансовые услуги | 22% |

| 2 | Телекоммуникации и интернет-провайдеры | 18% |

| 3 | Вычислительная техника и информационные технологии | 17% |

| 4 | Деловые услуги (бизнес) | 11% |

| 5 | Продукты питания и напитки | 10% |

Таблица 4: Сектора, наиболее подверженные атакам АТО в 2024 году

Сфера финансовых услуг является главной мишенью для атак с целью захвата счетов из-за высокой стоимости счетов и чувствительности данных, к которым можно получить доступ. Банки, компании по выпуску кредитных карт и финтех-платформы хранят большие объемы персональной информации (PII), включая данные кредитных карт и банковских счетов, которые могут быть проданы в темной паутине с целью получения прибыли. Распространение API в этом секторе увеличило площадь атаки для киберпреступников, которые используют уязвимости API, такие как слабые методы аутентификации и авторизации, для захвата счетов и кражи данных.

Телекоммуникационная отрасль также является главной мишенью для захвата учетных записей, но ее мотивы выходят за рамки финансовой выгоды. Хотя доступ к конфиденциальным PII и данным клиентов может принести злоумышленникам финансовую выгоду, телекоммуникационная отрасль контролирует критически важную инфраструктуру Интернета. Нарушив работу учетных записей или систем провайдера, злоумышленники могут перехватить или перенаправить трафик (атаки типа "человек посередине"), внедрить вредоносное ПО или нарушить работу сервисов во время геополитических конфликтов, что часто является целью государственных субъектов, которые регулярно используют телекоммуникационные организации для шпионажа и слежки.

5.3 Последствия атак АТО и штрафные санкции со стороны регулирующих органов

Последствия атаки ATO могут быть катастрофическими, не только приводя к прямым финансовым потерям пользователей, но и серьезно подрывая репутацию бренда компании и потенциально приводя к крупным штрафам со стороны регулирующих органов. Ниже приведены штрафные санкции, предусмотренные некоторыми основными нормативными документами:

| нормативная база | Штрафы | Дополнительные последствия |

| GDPR (Общее положение о защите данных) | До 20 млн евро или 4% от глобального годового оборота | Дополнительные наказания за неуведомление властей в течение 72 часов |

| CCPA (Калифорнийский закон о конфиденциальности потребителей) | До 2 500 долларов за нарушение, 7 500 долларов за умышленное нарушение | Судебные разбирательства с потребителями в связи с утечкой персональных данных, включая коллективные иски |

| HIPAA (Закон о переносимости и подотчетности медицинского страхования) | $100-50 000 за нарушение, до $1,5 млн штрафов в год | Серьезные наказания за разглашение защищенной медицинской информации (PHI) |

Таблица 5: Основные штрафные санкции, связанные с атаками ATO

Успешная атака с захватом учетной записи, приведшая к утечке данных, может привести к штрафам со стороны регулирующих органов, судебным издержкам, компенсационным искам, ущербу для репутации и долгосрочным финансовым потерям. Тяжесть последствий зависит от характера нарушения, нормативно-правовой базы и времени реагирования компании.

6. Угрозы робототехники с глобальной и отраслевой точки зрения

6.1 Глобальное распределение угроз

В глобальном масштабе США остаются самой значительной страной-источником и целью атак вредоносных ботов: на них приходится 531 TP3T трафика атак. Это явление неудивительно, ведь в США находится крупнейшая в мире онлайн-экономика, где ежедневно совершаются миллионы потребительских транзакций. США, где сосредоточена значительная часть мирового богатства, ведущие финансовые учреждения и дорогостоящие цифровые активы, предлагают киберпреступникам множество целей для атак.

Бразилия и Великобритания заняли второе место, на долю каждой из них пришлось по 6% всех атак. Быстрорастущий рынок электронной коммерции и цифровых финансовых услуг Бразилии, крупнейшей экономики Латинской Америки, делает ее привлекательной мишенью для атак ботов. Великобритания, являющаяся мировым финансовым центром и крупной цифровой экономикой, отличается высокой степенью оцифровки банковских, розничных и государственных услуг, что делает ее уязвимой для автоматизированных угроз.

Канада, занявшая третье место (4%), также является частой мишенью благодаря развитому банковскому сектору, росту электронной коммерции и цифровым государственным услугам. Бот-атаки в Канаде обычно связаны с захватом учетных записей, автоматическим мошенничеством и захватом конфиденциальных данных. Тесные экономические связи страны с Соединенными Штатами также делают ее главной мишенью для киберпреступников, стремящихся использовать трансграничные транзакции и общую цифровую инфраструктуру.

6.2 промышленная угрозаландшафт

В отраслевом разрезе данные за 2024 год демонстрируют некоторые новые изменения:

Туризм - самая большая жертва: получив 271 TP3T атак, туристическая отрасль впервые обогнала розничную торговлю (151 TP3T) и стала отраслью, наиболее пострадавшей от вредоносных ботов в 2024 году. Такие атаки, как ”ротация мест” и ”скальпинг билетов”, направленные против авиакомпаний, не только нарушают нормальную работу рынка продажи билетов, но и серьезно влияют на потребительский опыт и доходы авиакомпаний.

| рейтинги | сектор | Доля в 2024 году | Доля в 2023 году |

| 1 | Путешествие | 27% | 21% |

| 2 | Розничная торговля | 15% | 24% |

| 3 | Образование | 11% | - |

| 4 | Финансовые услуги | 8% | 16% |

| 5 | Деловые услуги (бизнес) | 8% | - |

Таблица 6: Наиболее подверженные атакам отрасли в 2024 году

Интересно, что хотя атаки на туристическую отрасль занимали первое место по общему количеству, доля простых ботов в них резко возросла с 341 TP3T до 521 TP3T, а доля продвинутых ботов снизилась с 611 TP3T до 411 TP3T.Это подтверждает тенденцию снижения ИИ планки для атак - более опытные Атакующие с низким уровнем квалификации могут проводить масштабные простые атаки с помощью инструментов ИИ.

Основные угрозы для индустрии туризма включают:

-Seat Spinning: боты имитируют процесс бронирования вплоть до этапа оплаты, бронируют билеты, но никогда не завершают покупку, лишая реальных клиентов доступа и заставляя их искать другое место.

-Искажение коэффициента Look-to-Book: чрезмерное количество роботизированного трафика завышает коэффициент Look-to-Book, искажая модели спроса и ценообразования и ставя авиакомпании в невыгодное конкурентное положение.

-Несанкционированный скраппинг: конкуренты и мошенники скрапят данные о тарифах, чтобы повлиять на ценовые стратегии и управление доходами.

-Мошенничество в программах лояльности: боты совершают атаки с подстановкой учетных данных для захвата аккаунтов лояльных клиентов и получения украденных вознаграждений.

-Билетный скальпинг: злоумышленники используют ботов для сбора билетов на рейсы, пользующиеся большим спросом, и перепродают их по завышенным ценам.

С января 2022 года по декабрь 2024 года число бот-атак на туристическую отрасль выросло на 2 80%, что свидетельствует о растущей уязвимости этой индустрии.

Сложность угроз в разных отраслях: отчет дает более целенаправленное представление о рисках, анализируя сложность бот-атак, с которыми сталкивается каждая отрасль. Например, в пищевой и бакалейной промышленности насчитывается 731 TP3T (501 TP3T в 2023 году) продвинутых бот-атак, а в сфере образования - 921 TP3T простых бот-атак.

Это различие говорит о том, что в разных отраслях необходимо разрабатывать стратегии защиты с разным акцентом в зависимости от их особенностей. Для отраслей, сталкивающихся с современными угрозами (например, бакалея, азартные игры, спорт, развлечения, финансовые услуги), необходимо развернуть более сложные системы поведенческой аналитики и обнаружения на основе машинного обучения. Для отраслей, которые сталкиваются в основном с простыми атаками (например, образование, здравоохранение), угрозы могут быть эффективно нейтрализованы путем усиления базовых мер безопасности (например, ограничение скорости, проверка репутации IP-адресов).

7. Стратегии защиты и выводы

Перед лицом растущих угроз автоматизации предприятиям необходимо создать многоуровневую, адаптивную систему "защита в глубину". На основеОтчет ImpervaВ связи с этим мы предлагаем следующие основные рекомендации по защите:

7.1 Выходите за рамки традиционных WAF и внедряйте передовые технологииЗащита роботов

Для борьбы с современными ботами уже недостаточно полагаться на репутацию IP-адреса, сигнатуры или простое ограничение скорости. Предприятиям необходимо внедрять специализированные решения для управления ботами, способные проводить гранулярную идентификацию клиентов, поведенческий анализ и распознавание намерений. Эти решения должны уметь:

-Идентификация и классификация ботов в режиме реального времени: различение доброкачественных ботов, вредоносных ботов и человеческих пользователей.

-Поведенческая аналитика: отслеживание моделей поведения пользователей и выявление необычных действий, таких как быстрая последовательность запросов, неестественные пути навигации или подозрительные схемы транзакций.

-Обнаружение на основе машинного обучения: алгоритмы машинного обучения используются для непрерывного обучения и адаптации к новым шаблонам атак, повышая точность обнаружения и снижая количество ложных срабатываний.

-Механизм "вызов-ответ": CAPTCHA или другие вызовы применяются к подозрительному трафику для проверки его легитимности.

7.2 Безопасность API в центре внимания

Всестороннее обнаружение, классификация и мониторинг всех API. Внедрите строгие политики контроля доступа к API и разверните защитные меры, позволяющие обнаруживать и блокировать атаки на бизнес-логику API. Конкретные меры включают:

-Обнаружение и инвентаризация API: создание полной инвентаризации активов API, включая внутренние, внешние и сторонние API.

-Шлюз API и аутентификация: используйте шлюз API для централизованного управления доступом к API и внедрения механизмов строгой аутентификации (например, OAuth 2.0, JWT) и авторизации.

-Ограничение скорости и управление квотами: внедрите ограничение скорости и управление квотами для вызовов API, чтобы предотвратить злоупотребления и DDoS-атаки.

-Валидация входов и очистка данных: строгая валидация и очистка всех входов API для предотвращения инъекционных атак и утечки данных.

-Защита бизнес-логики: разверните решение безопасности, которое понимает и защищает бизнес-логику API, обнаруживая и блокируя неправомерные атаки на конкретные бизнес-процессы.

-Мониторинг и протоколирование API: постоянный мониторинг трафика API и запись всех вызовов API для последующего анализа и судебной экспертизы.

7.3 Усиленная защита учетной записи от ATO

Использование многофакторной аутентификации (MFA), но, что более важно, развертывание передовых решений, способных обнаружить аномальное поведение при входе в систему, аномалии отпечатков пальцев устройств и атаки на вброс учетных данных. Конкретные меры включают:

-Обязательная MFA: обязательная многофакторная аутентификация для всех учетных записей пользователей, особенно для учетных записей с высокой ценностью и конфиденциальных операций.

-Отпечатки устройств: отслеживание и анализ уникальных характеристик пользовательского устройства для выявления попыток входа в систему с новых или подозрительных устройств.

-Поведенческая биометрия: отслеживайте поведенческие модели пользователей, такие как скорость набора текста, движения мыши и привычки навигации, чтобы выявить аномальное поведение.

-Обнаружение подстановки учетных данных: разверните специализированные решения для обнаружения и блокирования атак подстановки учетных данных, например, отслеживайте большое количество неудачных попыток входа в систему или входов с известных вредоносных IP-адресов.

-Политика паролей и обнаружение утечек: применяйте строгие политики паролей и регулярно проверяйте пароли пользователей на предмет утечки данных.

-Блокировка учетной записи и оповещения: реализуйте механизм блокировки учетной записи при нескольких неудачных попытках входа и отправьте пользователю оповещение.

7.4 Создание единого представления о безопасности

Интеграция защиты веб-приложений, API и мобильных приложений в единую платформу для достижения единого управления политиками иРазведка угрозсовместного использования для борьбы со сложными атаками по всем каналам. Унифицированная платформа безопасности должна уметь:

-Централизованное управление: предоставляет единую консоль для управления всеми политиками и конфигурациями безопасности.

-Обмен разведданными об угрозах: обмен разведданными об угрозах между различными компонентами системы безопасности повышает общую способность к защите.

-Кросс-канальная видимость: обеспечивает полную видимость всего трафика (веб-, API, мобильный) и выявляет шаблоны кросс-канальных атак.

-Автоматизированное реагирование: позволяет автоматически реагировать на угрозы и принимать меры по их устранению, сокращая время ручного вмешательства и время реагирования.

7.5 Непрерывный мониторинг и анализ угроз

Безопасность - это постоянный процесс, а не одноразовое развертывание. Предприятиям необходимо:

-Мониторинг в режиме реального времени: непрерывный мониторинг всего трафика и активности пользователей для своевременного обнаружения и реагирования на угрозы.

-Подписка на аналитику угроз: подпишитесь на услуги по анализу угроз, чтобы быть в курсе последних тенденций и методов атак.

-Периодические оценки безопасности: регулярно проводите оценки безопасности и тесты на проникновение, чтобы выявить и устранить потенциальные уязвимости.

-Обучение по вопросам безопасности: обучение сотрудников по вопросам безопасности для повышения их способности распознавать и реагировать накиберугрозыСпособность

8. Заключение

Отчет Imperva 2025 Malicious Bots Report рисует картину будущего киберугроз, в котором доминируют искусственный интеллект и автоматизация. В новой нормальной ситуации вредоносные боты - это уже не простые скрипты или инструменты, а интеллектуальные противники, способные учиться, адаптироваться и уклоняться. Знаменательное событие, когда автоматизированный трафик впервые обогнал человеческий, свидетельствует о том, что мы вступаем в новую эру кибербезопасности.

Три основные тенденции, выявленные в отчете, - доминирование автоматизированного трафика, эволюция атак с использованием искусственного интеллекта и появление API как нового поля боя - в совокупности формируют фундаментальные характеристики современного ландшафта угроз. Эти тенденции не только меняют масштаб и сложность атак, но и создают фундаментальные проблемы для традиционных средств защиты.

Предприятия должны отказаться от реактивного и статичного образа мышления защитника и активно внедрять новое поколение данных и интеллектуальных технологий.Безопасность приложенийАрхитектура. Это включает в себя развертывание передовых решений по защите от ботов, укрепление безопасности API, противодействие атакам с захватом учетных записей и создание единого представления о безопасности. Только с помощью многоуровневой адаптивной системы "защита в глубину" предприятия смогут защитить свои цифровые активы и непрерывность бизнеса в этом постоянном противостоянии человека и машины.

Перед лицом все более интеллектуальной и масштабной угрозы, исходящей от вредоносных ботов, безопасность больше не является опцией, а служит основой для выживания и роста бизнеса. Предприятиям необходимо интегрировать безопасность во все аспекты цифровой трансформации, учитывать факторы безопасности на этапе проектирования (Security by Design), а также постоянно контролировать и оптимизировать меры безопасности. Только так они смогут обеспечить безопасность, стабильность и устойчивость своего бизнеса в новую эпоху автоматизации.

Оригинальная статья написана Chief Security Officer, при воспроизведении просьба указывать: https://www.cncso.com/ru/2025-ai-powered-attacks-and-api-security.html.