1.2025年のサイバー攻撃態勢

脅威状況の総合評価

2025年の世界的なサイバー攻撃の状況は、かつてない深刻さを呈しています。フォーティネットの「2025 Global Threat Landscape Study」(自動化技術)によると、2025年における世界のサイバー攻撃の状況は、かつてないほど深刻なものとなっています、AIと盗まれたクレデンシャルが、サイバー攻撃を加速させる上位3つの要因となっている。サイバー攻撃者は、クラウドプラットフォームへの侵入からクレデンシャルの悪用に至るまで、攻撃プロセスを工業化しており、従来の防御策はもはや有効ではなくなっている。2024年現在、世界では毎秒36,000件の悪意あるサイバースキャンが発生しており、攻撃者は自動化された技術によってデジタルインフラを大規模にマッピングし、悪用している。この数字は、サイバー攻撃の規模と自動化の継続的なエスカレーションを反映して、以前に比べて急速に増加している。

クラウドフレアのデータによると、最初の3四半期だけで3,620万件のDDoS攻撃が緩和されており、これは2024年全体で緩和されたDDoS攻撃の総数の1,70%に相当する。これは、現在のサイバー空間が過去最強の攻撃の波に直面していることを示唆している。攻撃の種類も、従来のデータ暗号化から、データ窃盗+身代金という二重の脅威モデルへと進化しており、被害者にさらなるプレッシャーを与えている。

主な攻撃の種類

DDoS攻撃の規模が新記録を樹立2025年、分散型サービス拒否(DDoS)攻撃の規模が飛躍的に拡大。Aisuruボットネットからの攻撃トラフィックはピーク時で29.7Tbps(毎秒テラビット)に達し、DDoS攻撃としては過去最大の規模を記録しました。また、Microsoft Azureは、2025年11月にAisuruボットネットの50万を超えるIPアドレスから開始された攻撃のブロックに成功し、ピーク時には15Tbpsを超えました。第3四半期のDDoS攻撃全体のうち、ネットワーク層のDDoS攻撃は71%を占め、前四半期比で87%、前年同期比で95%増加しました。この増加は、Aisuru ボットネットの出現と継続的な拡大によるものです。

ランサムウェア攻撃、50%を超える急増ランサムウェア攻撃、2025年上半期に49%急増 ランサムウェアグループがダークウェブ上で明らかにした件数は4,198件で、2024年同期の2,809件から大幅に増加している。ランサムウェア・アズ・ア・サービス(RaaS)モデルは、現在の身代金攻撃の主流を占め続けており、サイバー犯罪の技術的障壁を下げることで、新興のランサムウェア組織を数多く生み出している。データの暗号化とデータ窃盗を組み合わせた「二重の脅威」モデルが主流となっており、攻撃者は被害者のデータを暗号化するだけでなく、支払いの圧力を高めるためにデータを公開すると脅している。

情報を盗むマルウェアが蔓延フォーティネットは、情報窃取マルウェアに起因する認証情報の窃取件数の急増を報告しています。これらのマルウェアは、ログイン認証情報、APIキー、およびセッション・トークンを盗むために特別に設計されており、攻撃者が特権の昇格や横方向の移動を実行できるようにします。盗まれた認証情報は、他の形態の攻撃を推進する根本的なツールとなります。

AIを活用したフィッシングの爆発的増加フィッシング攻撃が12,001 TP3T急増 ジェネレーティブAIは、非常にリアルなフィッシングメールやディープフェイクのオーディオやビデオを作成するために広く使用されている。AIにより、サイバー犯罪者は39秒ごとに企業に対する攻撃を開始し、1日あたり合計1,800万ドルの経済的損失をもたらしている。一方、AI企業に対するDDoS攻撃トラフィックは、2025年9月に前年同月比で3,47%急増した。

地理的分布と産業への影響

2.2025年の主なサイバーセキュリティ事件

セールスフォース大規模データ漏洩

2025 年、Salesforce は大規模なデータ盗難や身代金要求の標的として頻繁に狙われるようになりました。Salesforce 自体の基幹システムは侵害されなかったものの、攻撃者は侵害されたアカウント、OAuth トークン、サードパーティのサービスを通じて顧客データに繰り返しアクセスしました。この一連のサプライチェーン攻撃は、Google、Cloudflare、Zscaler、Tenable、CyberArk、Elastic、BeyondTrust、Proofpoint、JFrog、Nutanix、Qualys、Rubrikなどの業界大手に影響を与えました。攻撃者は、SalesloftやDriftなどの統合サービスを侵害し、OAuthトークンを入手しました。この事件は、現代のSaaSエコシステムにおけるサプライチェーンリスクの好例です。

15億ドルの暗号通貨盗難事件

2025年2月に発生したByBit暗号取引所の盗難事件は、過去最大の暗号通貨盗難記録を樹立した。攻撃者はByBitのコールドウォレットから約15億ドルのイーサを盗み、開発者デバイスへのアクセスを利用して取引承認プロセスを操作し、コールドウォレットから資産を流出させることに成功しました。この事件は、最高レベルのセキュリティを備えた暗号通貨取引プラットフォームでさえ、内部または外部の高度な攻撃者による深刻な脅威に直面していることを示しています。同じ時期に、親イスラエルのハッカーがイランのNobitex取引所に侵入し、約9000万ドルの暗号通貨を破壊した。

ポルノハブのデータ流出と恐喝

ShinyHuntersの身代金要求グループは、サードパーティの分析プロバイダーであるMixpanelからPornHubのデータを盗んだ。攻撃者は合計約94GBのデータを盗んだと主張し、その中には2億人以上の加入者の閲覧、検索、ダウンロード活動の記録が含まれていた。この事件は、サードパーティのデータ処理サービスのセキュリティ・リスクと、オンライン恐喝における個人プライバシー・データの価値を浮き彫りにした。

AisuruボットネットによるDDoS攻撃バンドワゴン

Aisuruボットネットは、その運営者が2025年4月にTotoLinkルーターのファームウェア・アップデート・サーバーに侵入し、約10万台のデバイスを感染させ、急速に規模を拡大させたため、2025年に最も破壊的なサイバー脅威として浮上した。このボットネットは、IPカメラ、デジタルビデオレコーダー(DVR/NVR)、Realtekチップ、T-Mobile、Zyxel、D-Link、Linksysといったブランドのルーターのセキュリティ脆弱性を標的にしている。XLabの調査によると、Aisuruは現在推定100万から400万の感染ホストをコントロールしている。

最もインパクトのある攻撃には、2025年10月のCloudflareへの29.7Tbps DDoS攻撃、50万を超えるIPから開始されたMicrosoft Azureへの15Tbps攻撃、オンラインゲーム業界への20Tbpsを超える攻撃が含まれる。Aisuruの主要な攻撃トラフィックは、AT&T、Comcast、Verizonなどの米国の主要ISPの侵害されたデバイスから発生した、Charter、T-Mobileなど、米国の大手ISPの侵害されたデバイスから発信されていました。加えて、ハッカーはAisuruを「住宅用プロキシネットワーク」として貸与し、他の犯罪者がソースを偽装してフィッシングや詐欺を行えるようにしていた。

ITスタッフの国への浸透

2025 年には、ある国の IT ワーカーが組織にとって重要なアイデンティティ・セキュリティの脅威となる。xx 当局は、少なくとも 16 の州でいわゆる「ラップトップ・ファーム」活動を発見している。これは、ある国の行為者の代わりに、現地の促進者が会社から支給されたラップトップを受け取り、ある国から企業環境へのリモート・アクセスを促進するというものである。さらに、「感染面接」キャンペーンでは、攻撃者が採用面接のプロセスを悪用してマルウェアを配信していました。

ソーシャル・エンジニアリング攻撃とインサイダーの脅威

2025年、ビジネス・プロセス・アウトソーシング(BPO)サービス・プロバイダーやITサービス・デスクに対するソーシャル・エンジニアリング攻撃が大幅に増加している。マークス・アンド・スペンサーや英国協同組合グループへの攻撃を受け、英国政府はサービスデスクやBPOに対するソーシャル・エンジニアリング攻撃の防止に関するガイダンスを発表した。さらに、内部脅威は広範囲に影響を及ぼしている。信頼されたアクセス権を持つ従業員やコンサルタントが、そのアクセス権を故意に悪用したり、退職後に適時にそのアクセス権を剥奪しなかったりすることで、大規模な混乱が引き起こされる可能性があることが、多くの重大事件で明らかになっている。

AIセキュリティの脅威そして新たな攻撃のパラダイム

AIによるサイバー攻撃の進化

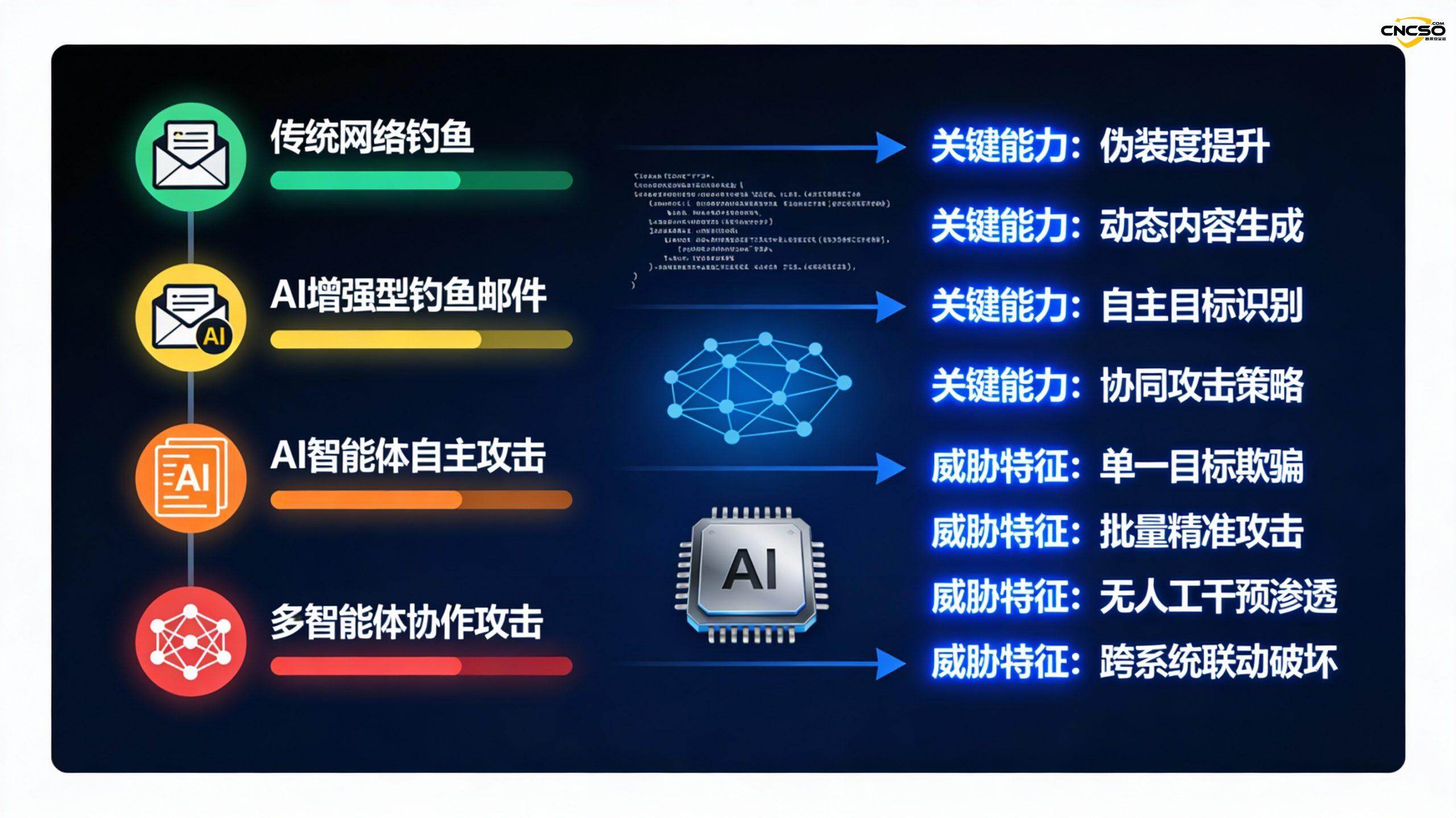

2025年は「AIインテリジェンスの年」と定義され、サイバー攻撃におけるAI技術の利用は、補助的なツールから自律的なシステムへと進化する。この進化は4つの重要な段階からなる:

フェーズ1:AIによる通常攻撃..ジェネレーティブAIは、より欺瞞的なフィッシングメールの生成、リアルで深く偽造されたオーディオやビデオの作成、悪意のあるコードの迅速な生成などに使用されている。例えば、ランサムウェアの開発者はClaudeを使用して、ChaCha20ストリーム暗号化アルゴリズムの使用、RecycledGateおよびFreshyCallsテクノロジーの使用によるEDRをバイパスするための直接システムコールの実装、アンチ解析およびアンチ回復メカニズムの開発などの高度なマルウェア機能を実装しています。

フェーズ2:脆弱性の発見と悪用を加速するAI2025年7月、ウクライナのコンピュータ緊急対応センター(CERT-UA)は、LLM機能を統合した初のマルウェアプログラム、APT28-LAMEHUGを公開した。エンドユーザーから情報を盗み出す。AIの支援を利用した経験豊富なハッカーは、チームが数カ月かかるような規模の攻撃を1カ月で完了させることができる。

フェーズ3:AIインテリジェンスによる自律的な意思決定と実行AIインテリジェンスは脆弱性を発見するだけでなく、攻撃戦略を自律的に計画し、実行シナリオを調整し、結果を評価することができる。2025年初頭に発生した「ハルビン・アジア冬季競技大会」サイバー攻撃では、攻撃者はAIインテリジェンスを使用してツールのシナリオを計画し、脆弱性を探り、トラフィックを監視した。コードの一部は明らかにAIによって書かれたもので、攻撃中に自動的かつ迅速に動的なコードを書くことができた。

フェーズ4:マルチインテリジェンス協調攻撃システム今後の最大の脅威は「AI+マルチインテリジェンス+ランタイム生成」という新たなパラダイムから。今後最大の脅威は、「AI+マルチインテリジェンス+ランタイム生成」という新たな攻撃パラダイムからもたらされる。ハッカーがコントロールするマスター・インテリジェンスが全体の指揮とオーケストレーションを担い、異なるネットワークやエンドポイントに分散するサブ・インテリジェンスは環境に応じて柔軟かつ自律的に行動し、最終的な目標を達成するためにリアルタイムで戦略を調整する。

AI特有のセキュリティ脆弱性

キューの注入と記憶の汚染...AIインテリジェンスは独自のセキュリティ脅威に直面している。プロンプト・インジェクション攻撃では、攻撃者が注意深く作成した入力テキストによってAIシステムに意図しないアクションを実行させる。さらに危険なのはメモリ汚染攻撃で、攻撃者は偽の、あるいは悪意のある情報をインテリジェンスの長期ストレージに埋め込む。チャット・ウィンドウが閉じると終了する標準的なプロンプト・インジェクションとは異なり、汚染されたメモリは持続し、インテリジェンスは悪意のあるコマンドを「学習」し、将来のセッション(多くの場合、数日から数週間後)でそれらを呼び出します。

データセキュリティプライバシー侵害..インテリジェンスの自律性は、データのセキュリティとプライバシーのリスクを悪化させる。エージェントはしばしば、タスクを完了するために、構造化されていない大規模なデータセットから情報を取得する必要がある。厳密なアクセス制御とセマンティック検証を行わないと、エージェントは、権限の低いユーザからの一見無害なクエリに応答して、個人を特定できる機密情報(PII)や知的財産を誤って取得・出力してしまう可能性がある。攻撃者はまた、インテリジェンスを騙してサイドチャネルを通じて何らかの方法でデータを要約させることで、機密情報を漏えいさせる可能性もある。

カスケード障害とシステムクラッシュ.2025年12月に発表されたGalileo AIの研究によると、カスケード障害がインテリジェンスのネットワークを通じて伝播する速度は、従来のイベント・レスポンス・メカニズムで制御できる速度よりもはるかに速く、危険にさらされた1つのインテリジェンスが4時間以内に下流の87%の意思決定に影響を与えることが判明した。

身分証明書のなりすましと悪用AIインテリジェンスの台頭は、インテリジェンスが自分自身を認証するために使用するAPIキー、サービスアカウント、デジタル証明書を含む「非人間的アイデンティティ」(NHI)の爆発的な増加につながった。エージェントが他のエージェントの認証情報にアクセスできるようになると、リスクはエスカレートします。2025年の実際の出来事では、OpenAIのプラグインエコシステムに対するサプライチェーン攻撃により、47の企業展開からエージェントの認証情報が盗まれ、攻撃者はそれを使って顧客データ、財務記録、専有コードに最大6ヶ月間アクセスしました。

AIによる攻撃の実例

Nxビルド・ソフトウェア・サプライチェーン攻撃2025年8月、サプライチェーン攻撃(s1ngularity)において、ホストに組み込まれた攻撃者プログラムは、エンドポイント・ローカルのAI CLIツール(Claude、Gemini、Amazon Qを含む)を使用して大規模なモデルサービスを呼び出し、コードを生成して攻撃を開始し、偵察とデータ窃取を可能にした。これは、攻撃者が開発者AIアシスタントをサプライチェーン搾取ツールに変えた最初の既知のケースである。AIインテリジェンスの時代において、攻撃者は開発者がダウンロードする一般的なオープンソースのインテリジェンスフレームワークやツール定義に悪意のあるロジックを注入する。

マイクロソフト365コパイロット・ゼロヒットが流出.研究者は、Microsoft 365 Copilotがゼロクリックによるデータ漏洩に悩まされていることを発見した。この問題では、特別に細工された電子メールに隠されたヒントが注入され、ユーザーの操作なしに機密情報が暴露される。Google Geminiもまた、電子メールのダイジェストやカレンダーの招待を介したプロンプトインジェクション攻撃に対して脆弱であることが示されている。

代表的なネットワーク・セキュリティ事例

重要インフラ攻撃

エネルギー、医療、緊急救援などの重要インフラに対する攻撃は、国家レベルの脅威行為者の焦点となりつつある。こうした攻撃は直接的な経済的被害をもたらすだけでなく、国民の生命を危険にさらすこともある。例えば、2024年初頭に発生した国家レベルのサイバー攻撃では、国家情報機関がメールシステムのゼロデイ脆弱性を利用して、XXの重要な軍事企業のメールサーバーを長期にわたって支配し、大量の重要機密情報を盗み出した。

製造業のサプライチェーン攻撃

2025年第2四半期から第3四半期にかけて、中堅製造業が導入したエージェントベースの調達システムがサプライチェーン攻撃の対象となった。この攻撃では、AIモデルプロバイダに対して開始されたサプライチェーン攻撃により、攻撃者がサプライヤ検証エージェントに侵入し、攻撃者の支配下にあるペーパーカンパニーからの注文を承認するように仕向けた。この種の攻撃は、生産システムがAIシステムと統合されたときにもたらされる新たなリスクの好例である。

フィンテックと暗号通貨のリスク

暗号通貨取引プラットフォームは、技術的な脆弱性だけでなく、ソーシャル・エンジニアリングやインサイダーの脅威を含むサイバー攻撃によって最も大きな打撃を受けている2025。一連の大規模な盗難事件は、セキュリティに最も投資してきた金融機関でさえ、多方面からのシステミック・リスクに直面していることを示している。

サイバーセキュリティ・リスク・ガバナンス

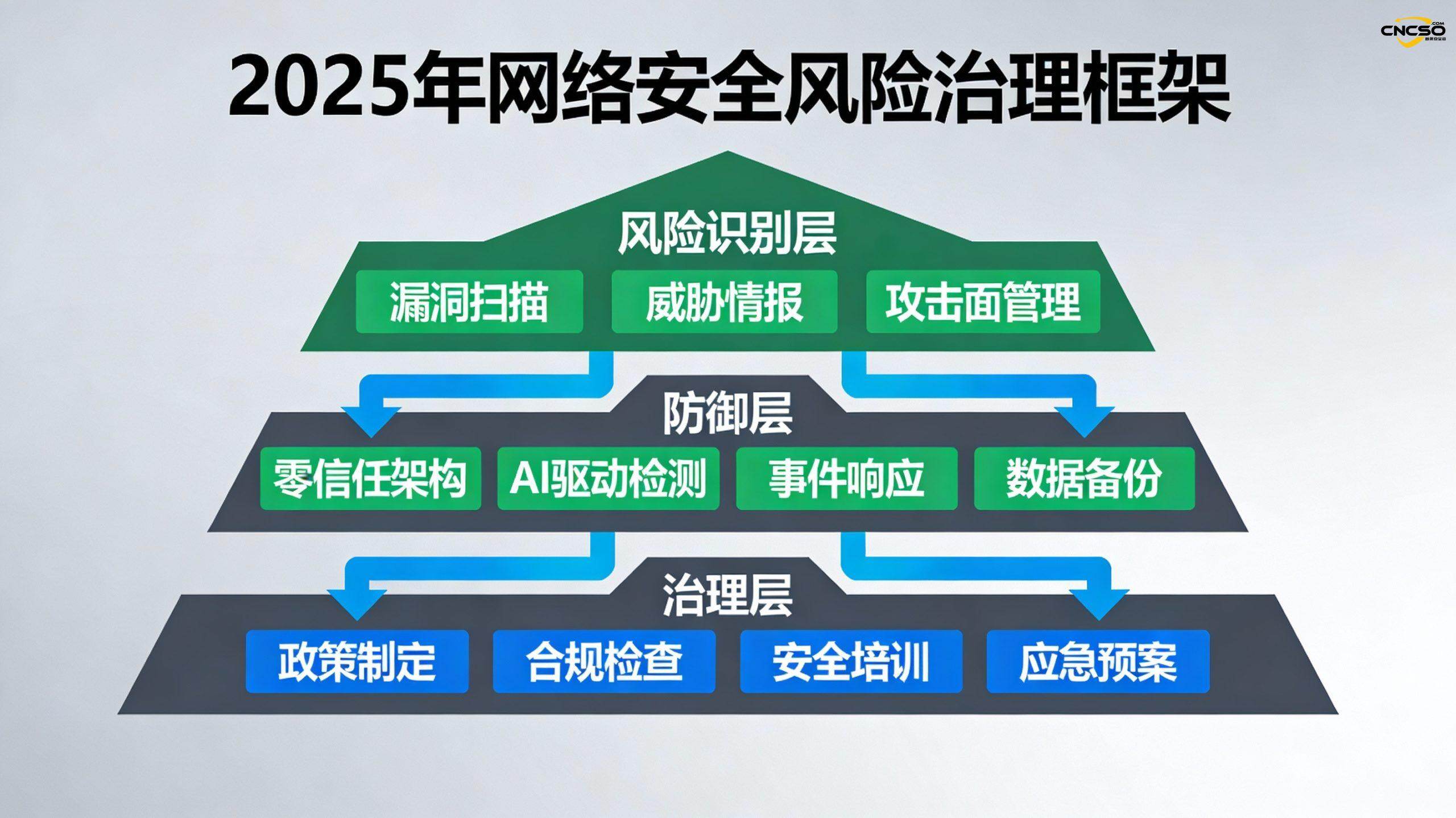

ガバナンスの枠組みと戦略的整合性

2025年は、サイバーセキュリティの防御戦略において、リアクティブな防御からプロアクティブな暴露管理とレジリエンス構築への大きな転換を意味する。従来の「要塞型」防御では、現在の脅威に対処することはもはや不可能であり、組織は次のような対策を講じる必要がある。ゼロ・トラスト・アーキテクチャを新しいセキュリティ・パラダイムとする。そのためには、内部ソースであれ外部ソースであれ、すべてのユーザー、デバイス、トラフィックを継続的に認証する必要がある。

AIによる脅威の検知と対応従来のルールベースの防御を徐々に置き換えていく。AIベースの検知と従来のルールベースのシステムを組み合わせたマルチソースインテリジェンスのリアルタイム統合は、堅牢性、耐障害性、拡張性のバランスを取ることができる。AIを搭載した資産および脆弱性管理システムは、AIインテリジェンスを使用して脆弱性の悪用可能性を分析し、修復の優先順位を決定することができ、修復の自動化プロセスを加速させる。

脆弱性と暴露管理

Mid-2025 Vulnerability Landscape Reportは、脆弱性の数と複雑性が増加し続けていることを示している。この課題に対処するため、組織は完全な資産目録と脆弱性管理プロセスを確立し、攻撃対象領域の管理と統合する必要がある。定期的な侵入テストとレッドチームによる演習は、組織が防御の盲点を特定し、それを塞ぐのに役立つ。特に、IoTデバイス、スマート・ハードウェア、エッジ・コンピューティング・デバイスなど、見過ごされやすいエントリー・ポイントもセキュリティ管理に含める必要がある。

データ保護とプライバシー・コンプライアンス

2025年にデータ漏洩が頻発することを考えると、データの分類、暗号化、アクセス制御、プライバシー設計は企業セキュリティの中核となっている。組織は、ランサムウェアの「二重の脅威」攻撃に対処するため、完全なデータバックアップとリカバリーシステムを確立すべきである。同時に、GDPRやCCPAなどのデータ保護規制を厳格に遵守し、データ漏洩時の緊急対応プロセスを確立する必要がある。個人情報に関わるシステムについては、多要素認証(MFA)や強固なパスワードポリシーを導入すべきである。

サプライチェーンのセキュリティ経営上

サプライチェーンへの攻撃は、高度な脅威行為者にとってますます好ましい選択肢となりつつあり、組織は以下を確立する必要がある。サプライチェーン・セキュリティ・マネジメント・プログラム.これには、すべてのサードパーティ・サービス・プロバイダーのセキュ リティ監査、定期的なセキュリティ評価、ベンダーSLAへのセキュリティ条項 の盛り込み、主要ベンダーのコードレビュー、ソフトウェア部品表(SBOM) 管理の実施などが含まれる。特に、オープンソースソフトウェア、クラウドサービス、AIサービスを利用する場合は、関連するリスクを慎重に評価する必要がある。

AIシステムのセキュリティ構築

2025年9月発売人工知能安全ガバナンス・フレームワーク国のための「2.0AIセキュリティ建物は体系的なガイダンスを提供する。主な対策は以下の通り:

-

モデルとアルゴリズムの安全性大規模モデルのセキュリティ評価と監査を強化し、アルゴリズムのバイアスによる差別を防ぎ、モデルの解釈可能性の問題に対処し、敵対的攻撃を防御する。

-

AIシステムのリスク予防と管理AIによるサイバー攻撃を監視し、悪意のあるAIの利用を防止するために、AIシステムの脅威モデリングとリスク評価プロセスを確立する。

-

非人間的アイデンティティ(NHI)管理AIエージェントとサービスアカウントのID管理システムを確立し、クレデンシャルの悪用やIDのなりすましを防止する。

-

AIモデルのモニタリングエンドポイントやホスト上のAIモデルやサービスコールのデプロイメントを監視・管理し、モデルが悪意のあるプログラムに悪用される新たなリスクをブロックします。

組織のセキュリティ意識向上と能力開発

ますます複雑化する脅威に直面し、組織は次のような投資を行う必要がある。安全保障文化と能力開発:

-

安全トレーニングと意識向上ソーシャル・エンジニアリング、フィッシング攻撃など、一般的な脅威に関する定期的なトレーニング。

-

セキュリティ・アーキテクチャの進化セキュリティオペレーションセンター(SOC)の設立、リアルタイム監視のためのSIEMシステムの導入、インシデントレスポンスと緊急復旧能力の確立。

-

ネットワークの回復力構築事業継続計画、災害復旧計画、適応可能な防衛システムを含む。

結論と提言

2025年のサイバーセキュリティの状況は、従来の「脅威と防御」という二項対立を超え、AI技術の発展により、防御側には強力な新ツールが、攻撃側には前例のない能力が提供されるようになっている。この「AIの時代」は、組織に戦略、テクノロジー、オペレーションにおける重大な転換を要求する。

AIエンジニア、セキュリティ・エンジニア、そしてCSO主な提言は以下の通り:

-

戦略レベルAIが諸刃の剣となったことを認識し、AIを活用して防御を強化する一方で、AIシステム自体のセキュリティについて理解を深めることが重要である。消極的な防御から積極的な暴露管理と回復力構築へ。

-

技術的側面ゼロ・トラスト・アーキテクチャ、AI主導の検知、サプライ・チェーン・セキュリティなどのコア・テクノロジーの展開を加速する。AIモデル、API、エージェントの厳格なセキュリティ評価と監視。

-

運営レベル脅威情報の共有、インシデント対応プロセス、緊急復旧能力など、完全なセキュリティ運用体制を確立する。IoTデバイス、スマート・ハードウェア、エッジ・コンピューティングなど、見過ごされやすいエントリー・ポイントには特に注意を払う。

-

ガバナンス・レベル組織内の安全文化の構築を推進し、安全教育と意識向上を強化する。分野横断的な安全保障協力メカニズムを確立し、安全保障構築とビジネスニーズのバランスを確保する。

世界的には、30カ国以上がAIセキュリティ・ガバナンスに関する対話や技術会議を開始している。今後のサイバーセキュリティの競争は、本質的にAIセキュリティ能力の競争である。AIによる防御を先取りする組織や国は、デジタル時代において大きな優位性を獲得するだろう。

元記事はChief Security Officerによるもので、転載の際はhttps://www.cncso.com/jp/2025-global-cyberattack-ai-security-threat-report.html。