1. einleitung

Die Zusammensetzung des Internetverkehrs ändert sich im Zuge des digitalen Wandels grundlegend. Diebösartiger RoboterDer Bericht bringt uns auf den neuesten Stand in Bezug auf die Bedrohung durch die Automatisierung. 2025 ist ein besonders überzeugender Bericht, der Daten enthält, die darauf hindeuten, dass wir uns an einem kritischen Wendepunkt befinden - dieautomatisierter AblaufZum ersten Mal übertraf er mit 511 TP3 T den vom Menschen verursachten Verkehr.Künstliche Intelligenz (KI)(AI) und Large Language Models (LLMs) haben aufgrund ihrer Popularität erheblich zum Umfang und zur Raffinesse bösartiger automatisierter Angriffe beigetragen und gleichzeitig die Hürden für die Bot-Entwicklung gesenkt.

Die drei Kernthemen des Berichts:

1. die neue Normalität des automatisierten Verkehrs: Analyse der Hintergründe, der Zusammensetzung und der weitreichenden Auswirkungen des automatisierten Verkehrs, der den menschlichen Verkehr überholt.

2.KI-aktiviertder Entwicklung von Angriffen: Erforschung, wie KI die Komplexität und die Ausweichmöglichkeiten von Bot-Angriffen grundlegend verändern kann.

3) APIs werden zum neuen Ziel von Angriffen: Es wird analysiert, warum APIs schnell zu einem wichtigen Ziel für bösartige Bot-Angriffe werden und welche Risiken und Herausforderungen damit verbunden sind.

Durch eine systematische Analyse dieser Schlüsselbereiche soll dieses Papier Entscheidungsträgern in Organisationen undNetzwerksicherheitFachleute bieten strategische Einblicke und umsetzbare Verteidigungsempfehlungen, um dieser sich entwickelnden Bedrohungslandschaft zu begegnen.

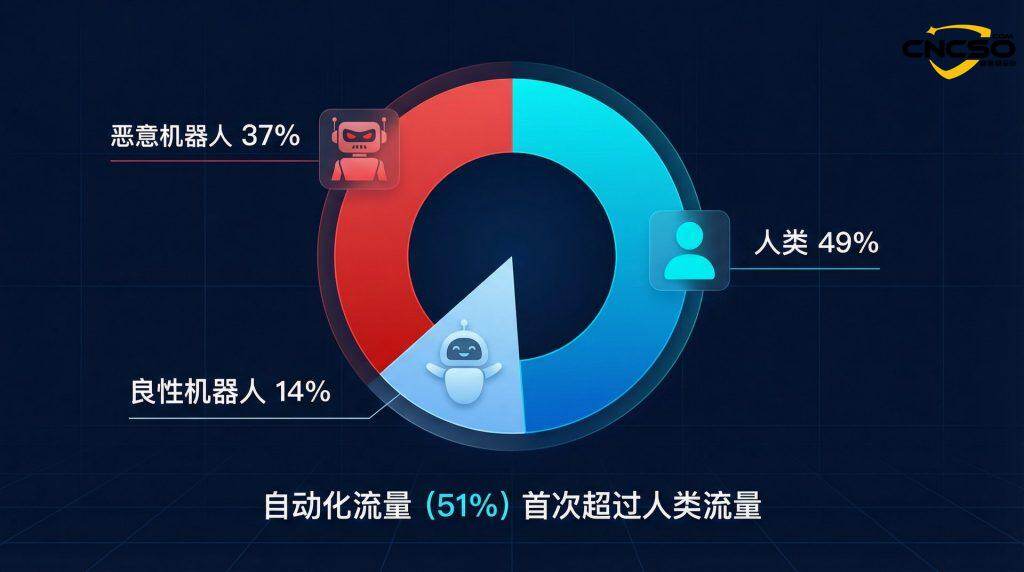

2. automatisierte Ströme überholen erstmals den Menschen: ein bedrohliches Bild der neuen Normalität

2024 ist das JahrNetzverkehrEin Wendepunkt in der Geschichte. Laut den Überwachungsdaten von Imperva machte der automatisierte Datenverkehr (einschließlich gutartiger und bösartiger Bots) 511 TP3T des gesamten Internetverkehrs aus und übertraf damit zum ersten Mal die 491 TP3T, die von menschlichen Nutzern erzeugt wurden. Dieses Phänomen signalisiert nicht nur eine strukturelle Verschiebung im Muster der Internet-Interaktionen, sondern auch, dass die Sicherheitsherausforderungen, denen sich Unternehmen gegenübersehen, in eine neue Phase eintreten.

Wie die obige Grafik zeigt, setzt sich der weltweite Internetverkehr im Jahr 2024 wie folgt zusammen: 371 TP3T entfallen auf Bad Bots, 491 TP3T auf menschlichen Verkehr und 141 TP3T auf Good Bots. Dies ist das erste Mal seit einem Jahrzehnt, dass der automatisierte Verkehr den menschlichen Verkehr in einem historischen Moment überholt.

| Art der Strömung | Anteil im Jahr 2024 | Anteil im Jahr 2023 | jährliche Wachstumsrate |

| Böse Bots | 37% | 32% | +15.6% |

| Gute Bots | 14% | - | - |

| Menschen | 49% | - | - |

Tabelle 1: Zusammensetzung des weltweiten Internetverkehrs im Jahr 2024

Wie aus Tabelle 1 hervorgeht, ist der Verkehrsanteil bösartiger Bots dramatisch gestiegen, und zwar von 321 TP3T im Jahr 2023 auf 371 TP3T, was das sechste Jahr in Folge ein Wachstum darstellt. Hinter diesem Wachstum steht die "Demokratisierung" der Angriffswerkzeuge. Die Verbreitung von Technologien wie generativer KI hat es weniger qualifizierten Angreifern leicht gemacht, groß angelegte automatisierte Angriffsskripte zu erstellen und einzusetzen, was zu einem Anstieg der Zahl "einfacher" Bot-Angriffe geführt hat. Der Bericht stellt fest, dass einfache Bot-Angriffe im Jahr 2024 451 TP3T aller Bot-Angriffe ausmachen werden, ein deutlicher Anstieg gegenüber 401 TP3T im Jahr 2023.

Gleichzeitig liegt der kombinierte Anteil fortgeschrittener und mäßig komplexer Bot-Angriffe immer noch bei 55%. Diese fortgeschrittenen Bedrohungen sind in der Lage, menschliches Verhalten genauer zu imitieren, setzen ausgefeiltere Umgehungstechniken ein und stellen eine direktere Bedrohung für die zentrale Geschäftslogik und sensible Daten eines Unternehmens dar. Die Tatsache, dass der automatisierte Datenverkehr den menschlichen übertrifft, bedeutet, dass herkömmliche, auf Verkehrsanomalien basierende Erkennungsmodelle vor größere Herausforderungen gestellt werden, und die Sicherheitsabwehr muss sich von der Frage, ob es sich um einen Menschen handelt, auf eine detailliertere Absichtserkennung verlagern.

Historische Trends zeigen einen stetigen Aufwärtstrend beim Wachstum des bösartigen Bot-Verkehrs. 2015 machten bösartige Bots nur 191 TP3T des gesamten Verkehrs aus, während diese Zahl bis 2024 auf 371 TP3T anstieg und sich damit fast verdoppelte. Besonders bemerkenswert ist ein signifikanter Wachstumsschub im Jahr 2019, der vor allem durch einen beispiellosen Anstieg der Online-Nutzung während der COVID-19-Pandemie verursacht wurde. Dieser Trend hält bis heute an und zeigt, dass bösartige Bots zu einer ständigen Bedrohung geworden sind, die im Internet-Ökosystem nicht ignoriert werden kann.

3) KI-gestützte Angriffe: Entwicklung von "einfach" zu "ausweichend"

Die Entwicklung der KI-Technologie ist wie zwei Seiten derselben Medaille: Sie bringt die Gesellschaft voran und gibt gleichzeitig Cyber-Angreifern eine noch nie dagewesene Schlagkraft. Der Bericht 2025 macht deutlich, dass KI das Ökosystem der bösartigen Bots auf folgende Weise tiefgreifend verändert.

Die obige Abbildung veranschaulicht den KI-gesteuerten Angriffsentwicklungszyklus, einen geschlossenen Feedback-Prozess, der von der Verwendung von KI-Tools über die Bot-Generierung, die Angriffsausführung und die Erkennung durch die Verteidigung bis hin zum Lernen und zur Anpassung reicht. Dieser zyklische Mechanismus ermöglicht es bösartigen Bots, ihre Angriffsstrategien kontinuierlich zu optimieren und ihre Umgehungsmöglichkeiten zu verbessern.

3.1 Senkung der Schwelle für Angriffe und Ausweitung des Umfangs der Angriffe

Die Daten von Imperva zeigen, dass die Plattform durchschnittlich 2 Millionen KI-gestützte Angriffe pro Tag blockiert, wobei sich die Gesamtzahl der im Laufe des Jahres blockierten bösartigen Bot-Anfragen auf satte 13 Billionen beläuft. Dahinter stehen KI-Tools wie ByteSpider Bot (54%), AppleBot (26%), ClaudeBot (13%) und andere, die häufig für Angriffe oder zur Tarnung eingesetzt werden.

Bei der Verteilung der KI-gesteuerten Angriffsarten haben die Angriffe mit benutzerdefinierten Regeln den höchsten Anteil (48%), gefolgt vonAngriff auf die Geschäftslogik(25%) und API-Verletzungen (16%). Dies deutet darauf hin, dass die Angreifer die Flexibilität und Anpassungsfähigkeit der KI nutzen, um ihre Angriffsstrategien auf bestimmte Ziele zuzuschneiden, anstatt sich ausschließlich auf allgemeine Angriffsmuster zu verlassen.

3.2 Entwicklung der Roboterkomplexität

Angreifer nutzen KI nicht nur, um Bots zu erzeugen, sondern auch, um den Erfolg oder Misserfolg von Angriffen zu analysieren und ihre Umgehungstechniken kontinuierlich zu optimieren. Dies hat zur Entstehung von Evasive Bots geführt, die umweltbewusster sind und sich dynamisch anpassen können. Diese Roboter nutzen fortschrittlicheFluchttaktikEingeschlossen:

| Fluchttaktik | Beschreibungen | typischer Fall |

| Wohnungsvermittler (Vollmachten für Wohnzwecke) | Die Angreifer verwenden echte private IP-Adressen, so dass es schwierig ist, ihren Datenverkehr von dem normaler Nutzer zu unterscheiden. | Der ISP-Bot-Angriff 21% wird über einen privaten Proxy durchgeführt. |

| Browser-Camouflage (Browser-Identifizierung) | Nachahmung der Fingerprinting-Informationen von gängigen Browsern (z. B. Chrome) zur Umgehung der einfachen Filterung auf der Grundlage von Benutzer-Agenten. | Der Bot-Angriff von 46% tarnt sich als Chrome. |

| Umgehung von CAPTCHA | Löst automatisch verschiedene CAPTCHAs mit hohen Erfolgsquoten durch KI-Bilderkennung und maschinelle Lernmodelle. | - |

| Polymorphismus | Bots sind in der Lage, ihren Code, ihr Verhalten oder ihre Netzwerkeigenschaften dynamisch zu ändern, um eine signaturbasierte Erkennung zu umgehen. | - |

| API-Missbrauch | Greifen Sie die Back-End-API direkt an und umgehen Sie so den komplexen Sicherheitsschutz und die Analyse des Nutzerverhaltens auf dem Front-End. | Der erweiterte Bot-Verkehr des 44% ist auf die API ausgerichtet. |

Tabelle 2: Fluchttaktiken des bösartigen Roboterkerns

Wie in der obigen Abbildung zu sehen ist, stellen die Bot-Umgehungstaktiken ein vielschichtiges architektonisches System dar, das von der einfachen Umgehung (z. B. Fälschung von Browser-Identitäten) bis zur Experten-Umgehung (z. B. direkter API-Missbrauch und Bots-as-a-Service) reicht und ein komplettes Bedrohungsökosystem bildet. Die Browser-Fälschungsstatistiken auf der rechten Seite untermauern die Position von Chrome als dem am häufigsten gefälschten Browser (461 TP3T), gefolgt von Mobile Safari (171 TP3T) und Mobile Chrome (141 TP3T).

3.3 Zunahme von Angriffen auf die Geschäftslogik

KI ermöglicht es Bots, Lücken in der Geschäftslogik einer Anwendung besser zu verstehen und auszunutzen. Zum Beispiel Denial of Inventory auf einer E-Commerce-Plattform, Seat Spinning auf der Website einer Fluggesellschaft oder Mikrofinanzierung in einer Finanzanwendung.ZahlungsbetrugDer Bericht zeigt, dass 25%-Bot-Angriffe direkt auf die Geschäftslogik abzielen. Der Bericht zeigt, dass 25%-Bot-Angriffe direkt auf die Geschäftslogik abzielen, die oft "niedrig und langsam" ist und von herkömmlichen WAF-Regeln oder Richtlinien zur Ratenbegrenzung nur schwer erkannt werden kann.

Geschäftslogik-Angriffe sind insofern heimtückisch, als sie oft die Verhaltensmuster normaler Benutzer imitieren, aber die Absicht dahinter ist bösartig. Beispielsweise kann ein scheinbar normaler Benutzer häufig Artikel in den Einkaufswagen legen, aber nie auschecken, wodurch Bestandsressourcen gebunden werden und echte Benutzer daran gehindert werden, Einkäufe zu tätigen. Diese Art von Angriffen ist für herkömmliche Erkennungssysteme, die auf der Verkehrsrate oder auf Signaturen basieren, eine große Herausforderung.

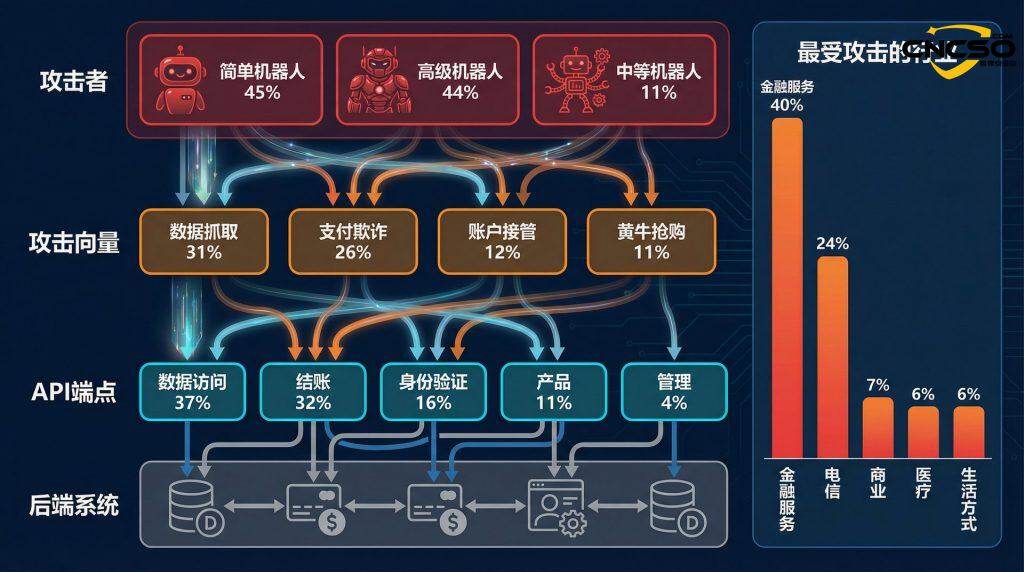

4) APIs: das neue Schlachtfeld für automatisierte Angriffe

Mit der Popularität von Microservices-Architekturen und mobilen Anwendungen sind APIs zum Eckpfeiler des modernen digitalen Geschäfts geworden. Ihre offene und vernetzte Natur hat sie jedoch auch zu Hauptzielen für bösartige Bots gemacht. Dem Bericht zufolge wurden 441 TP3T des fortgeschrittenen Bot-Verkehrs auf APIs gelenkt, verglichen mit 101 TP3T für herkömmliche Webanwendungen - ein signifikanter Unterschied, der die Verlagerung des strategischen Fokus der Angreifer verdeutlicht.

Die obige Abbildung zeigt deutlich die komplette Architektur eines API-Angriffs: von der Angreiferebene (einfache, fortgeschrittene, mittlere Bots) bis zur Angriffsvektor-Ebene (Daten-Crawl, Zahlungsbetrug, Kontoübernahme, Scalping), dann auf die API-Endpunktebene (Datenzugriff, Kasse, Authentifizierung, Produkt, Verwaltung) und schließlich auf die Backend-Systemebene (Datenbank, Zahlungsabwicklung, Benutzerverwaltungssystem). Das Diagramm zur Verteilung der Branchenziele auf der rechten Seite zeigt, dass Finanzdienstleistungen (401 TP3T), Telekommunikation (241 TP3T) und Unternehmensdienstleistungen (71 TP3T) die Branchen sind, die am stärksten von APIs angegriffen werden.

4.1 Warum wurden APIs ins Visier genommen?

Die Gründe, warum APIs im Mittelpunkt von Angriffen stehen, lassen sich in drei Punkten zusammenfassen:

Wertkonzentration: Die API verbindet Backend-Daten und Kerngeschäftsfunktionen direkt miteinander und ist der Zugang zu hochwertigen Daten (z. B. persönliche Informationen, Zahlungsdaten) und Schlüsselvorgängen (z. B. Geldüberweisungen, Bestellungen).

2) Relativ schwacher Schutz: Im Vergleich zum ausgereiften Schutz von Webanwendungen sind viele UnternehmenAPI-SicherheitDer Schutz ist noch nicht perfekt, denn es fehlen eine fein abgestufte Zugriffskontrolle, die Erkennung anormalen Verhaltens und der Schutz vor Missbrauch der Geschäftslogik.

3. einfache Automatisierung: Die strukturierte Natur von APIs macht sie sehr anfällig für automatisierte Skriptaufrufe und Missbrauch, so dass Angreifer problemlos groß angelegte Datenabfragen, Kontoübernahmen und betrügerische Aktivitäten durchführen können.

4.2 Am meisten angegriffene Branchen und Angriffsmethoden

Der Bericht bietet eine eingehende Analyse von API-Angriffen und zeigt die am häufigsten angegriffenen Branchen und spezifischen Angriffstechniken auf:

| Ranglisten | Die Branchen mit den meisten API-Angriffen | Prozentsatz |

| 1 | Finanzdienstleistungen | 40% |

| 2 | Telekommunikation und ISPs | 24% |

| 3 | Dienstleistungen für Unternehmen (Business) | 7% |

| 4 | Gesundheitswesen | 6% |

| 5 | Lebensstil | 6% |

Tabelle 3: Am stärksten angegriffene Industrien durch APIs im Jahr 2024

Bei den Angriffstechniken hatte Data Scraping mit 31% den höchsten Anteil. Angreifer automatisieren die Extraktion großer Datenmengen durch Ausnutzung von APIs, die sensible oder geschützte Informationen offenlegen. Diese Methode wird bevorzugt, weil sie die Sammlung wertvoller Datensätze wie Benutzerdetails, Produktinformationen und interne Metriken mit minimalem Widerstand automatisiert. Massive Datenerhebungen erleichtern nicht nur weitere kriminelle Aktivitäten, sondern können auch Wettbewerbsinformationen liefern.

An zweiter Stelle steht der Zahlungsbetrug mit einem Anteil von 261 TP3T. Angreifer zielen auf Endpunkte von Finanztransaktionen ab und manipulieren den Zahlungsvorgang, um Betrug zu begehen. Bei dieser Technik werden Schwachstellen in Kassensystemen ausgenutzt, um nicht autorisierte Transaktionen auszulösen oder Werbemechanismen zu missbrauchen. Die direkten finanziellen Auswirkungen in Verbindung mit dem Vertrauensverlust der Kunden machen Zahlungsbetrug zu einem äußerst attraktiven Ziel für bösartige Bots.

Kontoübernahme (Account Takeover) Bei 12% verwenden Angreifer gestohlene oder mit Brute-Force-Methoden geknackte Anmeldeinformationen, um sich unbefugten Zugang zu Benutzerkonten zu verschaffen. Sobald der Angreifer die Kontrolle über das Konto erlangt hat, kann er auf sensible persönliche Daten und Transaktionsdaten zugreifen, was häufig zu umfassenderen Sicherheitsverletzungen und weiterer Ausbeutung führt.

Scalping (Scalping) Bei 11% geht es darum, dass Bots schnell große Mengen von Waren oder Dienstleistungen mit hoher Nachfrage kaufen oder reservieren. Diese Taktik unterbricht nicht nur den fairen Zugang der Verbraucher, sondern stört auch die Marktdynamik, da die Angreifer diese Waren zu überhöhten Preisen weiterverkaufen können.

4.3 Analyse von endpunktspezifischen Angriffen

Bei den angegriffenen API-Endpunkten weist der Datenzugriff mit 371 TP3T den höchsten Prozentsatz auf. Diese Endpunkte sind für den Abruf sensibler oder geschützter Informationen zuständig, was sie zu einer Goldgrube für Angreifer macht. Die hohe Angriffsrate von ca. 371 TP3T zeigt, dass Angreifer viel in das Erfassen und Stehlen von Daten investieren. Diese Daten können zu weiteren kriminellen Aktivitäten führen oder als Wettbewerbsinformationen dienen. Die Attraktivität von Endpunkten für den Datenzugriff ergibt sich aus dem schieren Volumen und der Sensibilität der Informationen, die sie kontrollieren, wobei die Sicherheitsmaßnahmen oft weniger streng sind als bei Endpunkten für Transaktionen.

Auf Checkout-Endpunkte entfallen 32% und sie sind für die Verarbeitung von Finanztransaktionen entscheidend. Auf diese Endpunkte entfallen etwa 32% aller API-Angriffe. Sie sind vorrangige Ziele, da jede Störung hier direkte Auswirkungen auf den Umsatz und das Vertrauen der Kunden hat. Angreifer nutzen Schwachstellen, um den Zahlungsprozess zu manipulieren, Betrug zu begehen oder die Geschäftslogik zu missbrauchen, was zu nicht autorisierten finanziellen Aktivitäten führt. Der starke Fokus auf den Checkout-Prozess unterstreicht die Notwendigkeit einer starken Transaktionssicherheit, einschließlich Echtzeitüberwachung, mehrschichtiger Authentifizierung und proaktiver Maßnahmen zur Betrugserkennung.

Auf Authentifizierungs-Endpunkte (Authentifizierung) entfallen 161 TP3T der API-Bot-Angriffe, die die Authentifizierung und Zugangskontrolle fördern. Diese Endpunkte werden angegriffen, um die Multi-Faktor-Authentifizierung zu umgehen, die Token-basierte Authentifizierung zu missbrauchen und die Sitzungsverarbeitung zu manipulieren. Da diese Endpunkte die erste Verteidigungslinie für den Schutz des Benutzerzugriffs darstellen, kann jede Kompromittierung hier zu Kontoübernahmen und weitergehenden Schwachstellen führen. Die Stärkung dieser Endpunkte mit starken dynamischen Authentifizierungsprotokollen und regelmäßigem Auditing ist entscheidend, um das Risiko eines unbefugten Zugriffs zu mindern.

Insgesamt spiegelt die Konzentration auf Datenzugriffs-, Checkout- und Authentifizierungsendpunkte eine sorgfältige Strategie der Angreifer wider, um die kritischsten und anfälligsten Bereiche der API-Infrastruktur auszunutzen.

5. das Wiederaufleben von Account Takeover (ATO)-Angriffen und die Auswirkungen auf die Branche

Account Takeover (ATO)-Angriffe verzeichneten im Jahr 2024 einen atemberaubenden Zuwachs von 401 TP3T im Vergleich zum Vorjahr, und sogar 541 TP3T im Vergleich zu 2022. Der Bericht stellt fest, dass satte 141 TP3T aller Anmeldeversuche ATO-Angriffe waren, was bedeutet, dass die digitalen Identitäten der Nutzer wie nie zuvor bedroht sind.

5.1 Ursachen für den Anstieg der Angriffe auf die ATO

Die Zunahme der Angriffe auf die ATO ist im Wesentlichen auf drei Faktoren zurückzuführen:

1. das Ausmaß der Verletzungen von Zugangsdaten: Die Häufigkeit groß angelegter Datenschutzverletzungen liefert Angreifern eine riesige Menge an "Munition" (Kombinationen aus Benutzernamen und Kennwort). Nach Angaben des Identity Theft Resource Centre (ITRC) wurden im Jahr 2024 in den USA mehr als 1,7 Milliarden Meldungen über Datenschutzverletzungen ausgegeben, ein Anstieg um 3.12% gegenüber 419 Millionen im Jahr 2023.

2) Intelligenz der Angriffswerkzeuge: KI-gesteuerte automatisierte Werkzeuge sind in der Lage, effizientAusfüllen von Gutscheinen(Credential Stuffing) und Brute-Force-Cracking und kann auf intelligente Weise mehrere Authentifizierungsmechanismen wie MFA aushebeln.

3. wertorientierte Angriffsziele: Hochwertige Branchen wie Finanzdienstleistungen (22%), Telekommunikation (18%) und IT (17%) sind vorrangige Ziele für ATO-Angriffe, da eine erfolgreiche Kontokaperung zu direktem finanziellen Gewinn oder zum Diebstahl sensibler Daten führen kann.

Was die zeitliche Entwicklung betrifft, so ist in der zweiten Jahreshälfte 2024 (ab Juni) ein deutlicher Anstieg der ATO-Angriffe zu verzeichnen, wobei in den Monaten September, Oktober und November ein Anstieg der Angriffe um 791 TP3 T im Vergleich zum Vorjahr zu verzeichnen ist:

Saisonale E-Commerce- und Verkaufsveranstaltungen: Da große Einkaufsveranstaltungen wie der Schwarze Freitag und der Weihnachtsverkauf in der zweiten Jahreshälfte ihren Höhepunkt erreichen, haben es Angreifer in diesen Zeiten auf hochwertige Konten abgesehen, was zu einem dramatischen Anstieg der ATO-Versuche führt.

-Zunahme von Datenschutzverletzungen: Die Zunahme von gestohlenen Zugangsdaten aufgrund von öffentlichkeitswirksamen Datenschutzverletzungen verschafft Angreifern eine größere Datenbank mit gestohlenen Anmeldeinformationen, was die Durchführung von ATO-Angriffen erleichtert.

-Raffiniertere Angriffstechniken: Angreifer verwenden fortschrittlichere Tools wie Bots und KI-gesteuerte Automatisierung, um herkömmliche Sicherheitsmaßnahmen wie CAPTCHA und MFA zu umgehen, was zu einem Anstieg erfolgreicher ATOs führt.

5.2 Am meisten von der ATO angegriffene Branchen

| Ranglisten | Sektor | Prozentsatz |

| 1 | Finanzdienstleistungen | 22% |

| 2 | Telekommunikation und ISPs | 18% |

| 3 | Informatik und IT | 17% |

| 4 | Dienstleistungen für Unternehmen (Business) | 11% |

| 5 | Essen & Trinken | 10% |

Tabelle 4: Von ATOs am meisten angegriffene Sektoren im Jahr 2024

Die Finanzdienstleistungsbranche ist aufgrund des hohen Werts der Konten und der Sensibilität der Daten, auf die zugegriffen werden soll, ein bevorzugtes Ziel für Angriffe auf Konten. Banken, Kreditkartenunternehmen und Fintech-Plattformen verfügen über große Mengen an personenbezogenen Daten, einschließlich Kreditkarten- und Bankkontodaten, die im Dark Web gewinnbringend verkauft werden können. Die Verbreitung von APIs in der Branche hat die Angriffsfläche für Cyberkriminelle vergrößert, die API-Schwachstellen wie schwache Authentifizierungs- und Autorisierungsmethoden für die Übernahme von Konten und Datendiebstahl nutzen.

Die Telekommunikationsbranche ist ebenfalls ein Hauptziel für Kontoübernahmen, aber die Motive gehen über finanziellen Gewinn hinaus. Während der Zugang zu sensiblen personenbezogenen Daten und Kundendaten für Angreifer finanziell lohnend sein kann, kontrolliert die Telekommunikationsbranche wichtige Internet-Infrastrukturen. Durch die Unterbrechung der Konten oder Systeme eines Internetdienstanbieters können Angreifer den Datenverkehr abfangen oder umleiten (Man-in-the-Middle-Angriffe), Schadsoftware einsetzen oder Dienste in Zeiten geopolitischer Konflikte unterbrechen, was häufig das Ziel staatlicher Akteure ist, die Telekommunikationsorganisationen routinemäßig für Spionage und Überwachung anvisieren.

5.3 Folgen von ATO-Angriffen und regulatorischen Sanktionen

Die Folgen eines ATO-Angriffs können katastrophal sein und nicht nur zu direkten finanziellen Verlusten für die Nutzer führen, sondern auch den Ruf der Marke eines Unternehmens schwer schädigen und möglicherweise hohe Geldstrafen nach sich ziehen. Im Folgenden sind einige der Strafen aufgeführt, die in den wichtigsten Rechtsrahmen vorgesehen sind:

| regulatorischer Rahmen | Geldbußen | Zusätzliche Konsequenzen |

| GDPR (Allgemeine Datenschutzverordnung) | Bis zu 20 Mio. EUR oder 4% des weltweiten Jahresumsatzes | Zusätzliche Sanktionen bei Nichtbenachrichtigung der Behörden innerhalb von 72 Stunden |

| CCPA (Kalifornisches Verbraucherschutzgesetz) | Bis zu $2.500 pro Verstoß, $7.500 für vorsätzliche Verstöße | Rechtsstreitigkeiten mit Verbrauchern wegen der Gefährdung durch persönliche Daten, einschließlich Sammelklagen |

| HIPAA (Health Insurance Portability and Accountability Act) | $100-$50.000 pro Verstoß, bis zu $1,5 Millionen an jährlichen Geldbußen | Schwere Strafen für den Umgang mit geschützten Gesundheitsinformationen (PHI) |

Tabelle 5: Die wichtigsten regulatorischen Sanktionen im Zusammenhang mit ATO-Angriffen

Ein erfolgreicher Kontoübernahmeangriff, der zu einer Datenschutzverletzung führt, kann zu behördlichen Strafen, Anwaltskosten, Schadenersatzforderungen, Rufschädigung und langfristigen finanziellen Verlusten führen. Das Ausmaß hängt von der Art des Verstoßes, dem rechtlichen Umfeld und der Reaktionszeit des Unternehmens ab.

6. die Bedrohungen der Robotik aus globaler und industrieller Sicht

6.1 Globale Verteilung der Bedrohungen

Weltweit sind die USA nach wie vor die wichtigste Quelle und das wichtigste Zielland für bösartige Bot-Angriffe mit 531 TP3T an Angriffsverkehr. Dieses Phänomen ist nicht überraschend, da die USA die größte Online-Wirtschaft der Welt haben, in der täglich Millionen von Verbrauchertransaktionen stattfinden. Als Heimat eines bedeutenden Anteils des weltweiten Reichtums, führender Finanzinstitute und hochwertiger digitaler Vermögenswerte bieten die USA Cyberkriminellen eine Fülle von Angriffszielen.

Brasilien und das Vereinigte Königreich belegten mit jeweils 6% aller Angriffe den zweiten Platz. Brasiliens schnell wachsender E-Commerce-Markt und seine digitalen Finanzdienstleistungen machen das Land als größte Volkswirtschaft Lateinamerikas zu einem attraktiven Ziel für Bot-Angriffe. Das Vereinigte Königreich als globales Finanzzentrum und bedeutende digitale Wirtschaft hat einen hohen Digitalisierungsgrad seiner Bank-, Einzelhandels- und Behördendienste, was es anfällig für automatisierte Bedrohungen macht.

Kanada, das an dritter Stelle steht (4%), ist aufgrund seines starken Bankensektors, des wachsenden elektronischen Handels und der digitalen Behördendienste ebenfalls ein häufiges Ziel. Bei Bot-Angriffen in Kanada geht es in der Regel um Kontoübernahmen, automatisierten Betrug und das Abgreifen sensibler Daten. Die engen wirtschaftlichen Beziehungen des Landes zu den Vereinigten Staaten machen es außerdem zu einem bevorzugten Ziel für Cyberkriminelle, die versuchen, grenzüberschreitende Transaktionen und gemeinsame digitale Infrastrukturen auszunutzen.

6.2 Bedrohung der IndustrieLandschaft

Im Bereich der Industrie zeigen die Daten für 2024 einige neue Veränderungen:

Der Tourismus ist das größte Opfer: Mit 271 TP3T an Angriffen hat die Tourismusbranche zum ersten Mal den Einzelhandel (151 TP3T) überholt und wird im Jahr 2024 die am stärksten von bösartigen Bots betroffene Branche sein. Angriffe wie "Seat Rotation" und "Ticket Scalping" gegen Fluggesellschaften stören nicht nur den normalen Ticketmarkt, sondern beeinträchtigen auch das Kundenerlebnis und die Einnahmen der Fluggesellschaften erheblich.

| Ranglisten | Sektor | Anteil im Jahr 2024 | Anteil im Jahr 2023 |

| 1 | Reisen | 27% | 21% |

| 2 | Einzelhandel | 15% | 24% |

| 3 | Bildung | 11% | - |

| 4 | Finanzdienstleistungen | 8% | 16% |

| 5 | Dienstleistungen für Unternehmen (Business) | 8% | - |

Tabelle 6: Am stärksten angegriffene Branchen im Jahr 2024

Interessanterweise stieg der Anteil der einfachen Bots an den Angriffen auf die Tourismusbranche dramatisch von 341 TP3T auf 521 TP3T, während der Anteil der fortgeschrittenen Bots von 611 TP3T auf 411 TP3T sank, was den Trend bestätigt, dass KI die Messlatte für Angriffe immer niedriger legt. gering qualifizierte Angreifer sind in der Lage, mithilfe von KI-Tools einfache Angriffe im großen Stil zu starten.

Zu den wichtigsten Bedrohungen für die Tourismusindustrie gehören:

-Seat Spinning: Bots simulieren den Buchungsprozess bis zum Zahlungsschritt, reservieren Tickets, schließen den Kauf aber nie ab, verweigern echten Kunden den Zugang und zwingen sie, woanders zu suchen.

Verzerrung des Look-to-Book-Verhältnisses: Ein übermäßiger Roboterverkehr treibt das Look-to-Book-Verhältnis in die Höhe, wodurch Nachfrage- und Preismodelle verzerrt werden und die Fluggesellschaften einen Wettbewerbsnachteil erleiden.

-Unerlaubtes Scraping: Konkurrenten und Betrüger, die Fahrpreisdaten ausspähen, um Preisstrategien und Ertragsmanagement zu beeinflussen.

Betrug mit Treueprogrammen: Bots führen Credential Stuffing-Angriffe aus, um Treuekonten zu kapern und gestohlene Prämien einzulösen.

-Ticket Scalping: Angreifer nutzen Bots, um Tickets für stark nachgefragte Flüge zu horten und zu überhöhten Preisen weiterzuverkaufen.

Die Zahl der Bot-Angriffe auf die Reisebranche stieg von Januar 2022 bis Dezember 2024 um 2.80%, was die zunehmende Verwundbarkeit der Branche verdeutlicht.

Die Komplexität der Bedrohungen variiert von Branche zu Branche: Der Bericht liefert ein gezielteres Risikobild, indem er die Komplexität der Bot-Angriffe analysiert, denen die einzelnen Branchen ausgesetzt sind. So ist die Lebensmittel- und Gastronomiebranche mit satten 731 TP3T (501 TP3T im Jahr 2023) an fortgeschrittenen Bot-Angriffen konfrontiert, während die Bildungsbranche 921 TP3T an einfachen Bot-Angriffen ausgesetzt ist.

Dieser Unterschied deutet darauf hin, dass verschiedene Branchen je nach ihren Merkmalen Verteidigungsstrategien mit unterschiedlichen Schwerpunkten entwickeln müssen. In Branchen, die mit fortgeschrittenen Bedrohungen konfrontiert sind (z. B. Lebensmittelhandel, Glücksspiel, Sport, Unterhaltung, Finanzdienstleistungen), müssen ausgefeiltere verhaltensanalytische und auf maschinellem Lernen basierende Erkennungssysteme eingesetzt werden. In Branchen, die überwiegend mit einfachen Angriffen konfrontiert sind (z. B. Bildung, Gesundheitswesen), können die Bedrohungen durch die Stärkung grundlegender Sicherheitsmaßnahmen (z. B. Ratenbegrenzung, IP-Reputationsprüfung) wirksam eingedämmt werden.

7. verteidigungsstrategien und schlussfolgerungen

Angesichts zunehmender Automatisierungsbedrohungen müssen Unternehmen ein mehrschichtiges, anpassungsfähiges System zur Tiefenverteidigung aufbauen. Basierend aufImperva-BerichtErkenntnisse geben wir die folgenden zentralen Empfehlungen zur Verteidigung:

7.1 Gehen Sie über die herkömmliche WAF hinaus und nutzen Sie fortschrittlicheRoboterschutz

Sich auf IP-Reputation, Signaturen oder einfache Ratenbegrenzung zu verlassen, reicht nicht mehr aus, um mit modernen Bots fertig zu werden. Unternehmen müssen spezielle Bot-Management-Lösungen einsetzen, die in der Lage sind, granulare Client-Fingerabdrücke zu erstellen, Verhaltensanalysen durchzuführen und Absichten zu erkennen. Diese Lösungen sollten in der Lage sein:

-Identifizierung und Klassifizierung von Bots in Echtzeit: Unterscheidung zwischen gutartigen Bots, bösartigen Bots und menschlichen Nutzern.

-Verhaltensanalyse: Überwachen Sie das Nutzerverhalten und erkennen Sie ungewöhnliche Aktivitäten, wie z. B. eine schnelle Abfolge von Anfragen, unnatürliche Navigationspfade oder verdächtige Transaktionsmuster.

-Auf maschinellem Lernen basierende Erkennung: Algorithmen des maschinellen Lernens werden eingesetzt, um kontinuierlich zu lernen und sich an neue Angriffsmuster anzupassen, wodurch die Erkennungsgenauigkeit verbessert und falsch-positive Ergebnisse reduziert werden.

Challenge-Response-Mechanismus: CAPTCHA oder andere Challenges werden auf verdächtigen Datenverkehr angewendet, um dessen Legitimität zu überprüfen.

7.2 Die API-Sicherheit in den Mittelpunkt stellen

Durchführung einer umfassenden Erkennung, Klassifizierung und Überwachung aller APIs. Implementieren Sie strenge Richtlinien für die API-Zugriffskontrolle und setzen Sie Schutzmaßnahmen ein, die Missbrauchsangriffe auf die API-Geschäftslogik erkennen und blockieren können. Spezifische Maßnahmen umfassen:

API-Ermittlung und -Inventarisierung: Erstellen Sie ein vollständiges Inventar der API-Assets, einschließlich interner, externer und fremder APIs.

API-Gateway und Authentifizierung: Verwenden Sie ein API-Gateway, um den API-Zugang zentral zu verwalten und starke Authentifizierungs- (z. B. OAuth 2.0, JWT) und Autorisierungsmechanismen zu implementieren.

Ratenbegrenzung und Quotenverwaltung: Implementieren Sie Ratenbegrenzung und Quotenverwaltung für API-Aufrufe, um Missbrauch und DDoS-Angriffe zu verhindern.

Eingabevalidierung und Datenbereinigung: Strenge Validierung und Bereinigung aller API-Eingaben, um Injektionsangriffe und Datenlecks zu verhindern.

Schutz der Geschäftslogik: Stellen Sie eine Sicherheitslösung bereit, die die API-Geschäftslogik versteht und schützt, indem sie missbräuchliche Angriffe auf bestimmte Geschäftsprozesse erkennt und blockiert.

API-Überwachung und -Protokollierung: Kontinuierliche Überwachung des API-Verkehrs und Aufzeichnung aller API-Aufrufe für Post-Mortem-Analysen und forensische Untersuchungen.

7.3 Erhöhte Kontosicherheit gegenüber der ATO

Einsatz von Multi-Faktor-Authentifizierung (MFA), vor allem aber Einsatz von fortschrittlichen Lösungen, die in der Lage sind, anomales Anmeldeverhalten, Anomalien bei Geräte-Fingerabdrücken und Angriffe zum Ausfüllen von Anmeldeinformationen zu erkennen. Spezifische Maßnahmen umfassen:

-Obligatorische MFA: Obligatorische Multi-Faktor-Authentifizierung für alle Benutzerkonten, insbesondere für Konten mit hohem Wert und sensible Vorgänge.

Geräte-Fingerprinting: Verfolgen und analysieren Sie die einzigartigen Merkmale des Geräts eines Benutzers, um Anmeldeversuche von neuen oder verdächtigen Geräten zu erkennen.

-Verhaltensbiometrie: Überwachen Sie die Verhaltensmuster der Benutzer, z. B. Tippgeschwindigkeit, Mausbewegungen und Navigationsgewohnheiten, um abnormales Verhalten zu erkennen.

Erkennung von "Credential Padding": Einsatz spezieller Lösungen zur Erkennung und Abwehr von "Credential Padding"-Angriffen, z. B. Überwachung einer großen Anzahl fehlgeschlagener Anmeldeversuche oder von Anmeldungen von bekannten bösartigen IPs.

-Kennwortrichtlinien und Erkennung von Datenlecks: Setzen Sie strenge Kennwortrichtlinien durch und überprüfen Sie die Kennwörter der Benutzer regelmäßig auf bekannte Datenlecks.

-Kontosperrung und Warnmeldungen: Implementieren Sie einen Mechanismus zur Kontosperrung bei mehreren fehlgeschlagenen Anmeldeversuchen und senden Sie Warnmeldungen an den Benutzer.

7.4 Schaffung einer einheitlichen Sichtweise der Sicherheit

Integrieren Sie den Sicherheitsschutz von Web-, API- und mobilen Anwendungen in eine einheitliche Plattform, um eine einheitliche Richtlinienverwaltung undBedrohungsdatender gemeinsamen Nutzung zur Bekämpfung komplexer Angriffe über verschiedene Kanäle hinweg. Eine einheitliche Sicherheitsplattform sollte in der Lage sein:

Zentralisierte Verwaltung: Bietet eine einzige Konsole zur Verwaltung aller Sicherheitsrichtlinien und -konfigurationen.

-Gemeinsame Nutzung von Bedrohungsdaten: Die gemeinsame Nutzung von Bedrohungsdaten durch verschiedene Sicherheitskomponenten verbessert die Verteidigungsfähigkeit insgesamt.

-Kanalübergreifende Transparenz: Bietet vollständige Transparenz des gesamten Datenverkehrs (Web, API, Mobilgeräte) und identifiziert kanalübergreifende Angriffsmuster.

-Automatisierte Reaktion: Ermöglicht eine automatisierte Reaktion auf Bedrohungen und Maßnahmen zur Schadensbegrenzung, wodurch manuelle Eingriffe und Reaktionszeiten reduziert werden.

7.5 Kontinuierliche Überwachung und Bedrohungsdaten

Sicherheit ist ein fortlaufender Prozess, keine einmalige Einrichtung. Das müssen Unternehmen tun:

-Echtzeit-Überwachung: Kontinuierliche Überwachung des gesamten Datenverkehrs und der Benutzeraktivitäten zur rechtzeitigen Erkennung von und Reaktion auf Bedrohungen.

Threat Intelligence-Abonnement: Abonnieren Sie Threat Intelligence-Dienste, um über die neuesten Angriffstrends und -techniken auf dem Laufenden zu bleiben.

-Regelmäßige Sicherheitsbewertungen: Führen Sie regelmäßig Sicherheitsbewertungen und Penetrationstests durch, um potenzielle Schwachstellen zu ermitteln und zu beheben.

-Schulung des Sicherheitsbewusstseins: Schulung des Sicherheitsbewusstseins der Mitarbeiter, um ihre Fähigkeit zu verbessern, Folgendes zu erkennen und darauf zu reagierenCyber-BedrohungDie Fähigkeit des

8. schlussfolgerung

Der Imperva 2025 Malicious Bots Report zeichnet das Bild einer zukünftigen Cyber-Bedrohung, die von KI und Automatisierung dominiert wird. In dieser neuen Normalität sind bösartige Bots nicht länger einfache Skripte oder Tools, sondern intelligente Angreifer, die in der Lage sind zu lernen, sich anzupassen und auszuweichen. Die Tatsache, dass der automatisierte Verkehr zum ersten Mal den menschlichen Verkehr überholt, ist ein Zeichen dafür, dass wir in eine neue Ära der Cybersicherheit eintreten.

Die drei Haupttrends, die in dem Bericht aufgezeigt werden - die Dominanz des automatisierten Datenverkehrs, die Entwicklung von KI-gestützten Angriffen und das Aufkommen von APIs als neues Schlachtfeld - bilden zusammen die grundlegenden Merkmale der aktuellen Bedrohungslandschaft. Diese Trends verändern nicht nur das Ausmaß und die Komplexität der Angriffe, sondern stellen auch eine grundlegende Herausforderung für die herkömmlichen Sicherheitsmaßnahmen dar.

Die Unternehmen müssen sich von einer reaktiven und statischen Verteidigungshaltung verabschieden und proaktiv eine neue Generation von daten- und intelligenzgestütztenAnwendungssicherheitArchitektur. Dazu gehören der Einsatz fortschrittlicher Lösungen zum Schutz vor Bots, die Stärkung der API-Sicherheit, die Abwehr von Angriffen zur Übernahme von Konten und die Schaffung einer einheitlichen Sicht auf die Sicherheit. Nur durch ein mehrschichtiges, anpassungsfähiges Defense-in-Depth-System werden Unternehmen in der Lage sein, ihre digitalen Werte und ihre Geschäftskontinuität in dieser ständigen Konfrontation zwischen Mensch und Maschine zu schützen.

Angesichts der zunehmend intelligenten und skalierten Bedrohung durch bösartige Bots ist Sicherheit nicht länger eine Option, sondern eine Grundlage für das Überleben und das Wachstum von Unternehmen. Unternehmen müssen die Sicherheit in jeden Aspekt der digitalen Transformation integrieren, Sicherheitsfaktoren bereits in der Entwurfsphase berücksichtigen (Security by Design) und Sicherheitsmaßnahmen kontinuierlich überwachen und optimieren. Nur so können sie die Sicherheit, Stabilität und Nachhaltigkeit ihres Unternehmens in dieser neuen, von Automatisierung geprägten Ära gewährleisten.

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/2025-ai-powered-attacks-and-api-security.html