1. eine Einführung in OpenClaw

OpenClaw, früher bekannt als Moltbot und Clawdbot, ist ein Open-Source-Agentic AI Assistant (AI-Assistent). Er ist als hochgradig skalierbare Automatisierungs-Engine konzipiert, die Befehle in natürlicher Sprache versteht und autonom eine Reihe komplexer Aufgaben ausführt, z. B. das Auslösen von Workflows, die Interaktion mit verschiedenen Online-Diensten und die geräteübergreifende Bedienung. Aufgrund seiner Fähigkeit, direkt "mit seinen Händen" mit der digitalen Welt zu interagieren, hat das Sicherheitsforschungsunternehmen Backslash Security ihn als "KI mit Händen" bezeichnet.

Die Kernarchitektur von OpenClaw bietet leistungsstarke autonome Entscheidungs- und Ausführungsfunktionen. OpenClaw analysiert nicht nur die Absicht des Benutzers, sondern plant und führt auch dynamisch Aufgabenschritte aus, wodurch die klare Grenze zwischen Benutzerabsicht und maschineller Ausführung in herkömmlicher Software verwischt wird. Diese Fähigkeit hat dazu geführt, dass sich die Software bei Entwicklern und fortgeschrittenen Anwendern großer Beliebtheit erfreut und in einer Vielzahl von Szenarien eingesetzt wird, von persönlichen Assistenten bis hin zur komplexen Unternehmensautomatisierung.

Mit dem Aufkommen von OpenClaw hat sich ein einzigartiges Ökosystem entwickelt, das aus zwei Hauptkomponenten besteht:

ClawHub: Dies ist der offizielle Skill-Marktplatz, auf dem Nutzer "Skills" einstellen oder herunterladen können, die die Funktionalität von OpenClaw erweitern. Diese Skills sind vergleichbar mit Browser-Plug-ins oder mobilen Apps, die es KI-Intelligenzen ermöglichen, neue Fähigkeiten zu erlangen, z. B. die Steuerung von Smart-Home-Geräten, die Verwaltung persönlicher Finanzen oder die Integration in spezifische Unternehmenssoftware. Dieses offene Modell bereichert die Anwendungsszenarien von OpenClaw erheblich, bietet aber auch einen Nährboden für die Verbreitung von bösartigem Code.

Moltbook: Dies ist eine Plattform für soziale Netzwerke, die eng mit OpenClaw integriert ist. Auf dieser Plattform können autonome KI-Intelligenzen, die auf OpenClaw aufbauen, kommunizieren, Inhalte posten und in Reddit-ähnlichen Foren miteinander interagieren, genau wie menschliche Nutzer. Das Konzept ist zwar höchst innovativ, wirft aber auch große Bedenken darüber auf, wie KI-Intelligenzen sicher miteinander interagieren können und wie die Verbreitung bösartiger Informationen verhindert werden kann.

Die folgende Tabelle gibt einen Überblick über die wichtigsten Komponenten von OpenClaw und seinem Ökosystem und ihre Funktionen.

| Baugruppen | Typologie | Funktionelle Beschreibung |

| OpenClaw | AI Intelligent Body Framework | Natürliche Sprache verstehen, Aufgaben selbstständig planen und ausführen und mit der digitalen Welt interagieren. |

| ClawHub | Qualifikationsmarkt | Bietet herunterladbare Fähigkeiten zur Erweiterung der Funktionalität von OpenClaw. |

| Moltbook | AI soziale Netzwerke | Ermöglicht OpenClaw-basierten KI-Intelligenzen, sozial zu interagieren und Informationen auszutauschen. |

Dieses ökologische Modell, das ein Kerngerüst, einen Marktplatz für Fähigkeiten und ein soziales Netzwerk kombiniert, hat es OpenClaw ermöglicht, sich nicht nur als Werkzeug, sondern auch als komplexe Technologieplattform mit sozialen Eigenschaften zu entwickeln. Doch gerade diese Komplexität und Offenheit setzt es beispiellosen Sicherheitsrisiken aus.

2) OpenClaw und ökologische Risiken

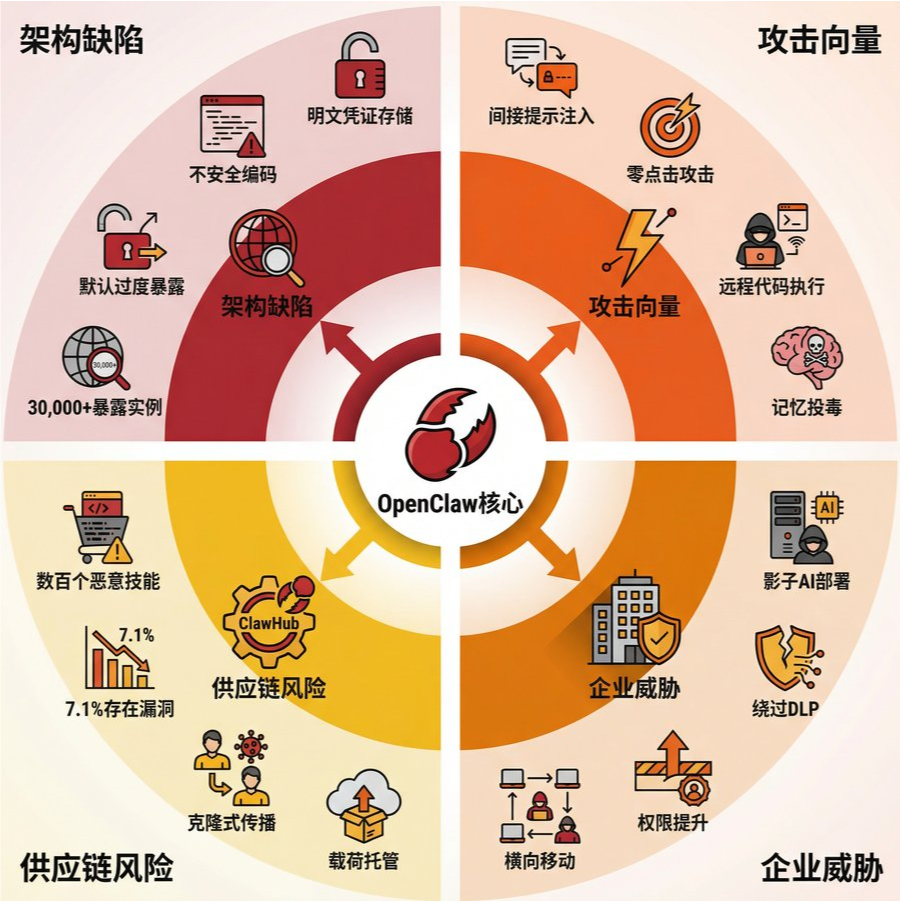

Die leistungsstarken Funktionen und das offene Ökosystem von OpenClaw bringen zwar Komfort, aber auch vielschichtige und hochdimensionale Sicherheitsrisiken mit sich. Diese Risiken ergeben sich nicht nur aus den Konstruktionsfehlern der eigenen Architektur, sondern werden auch durch das Ökosystem verstärkt, insbesondere durch den ClawHub-Markt, wodurch eine komplexe Angriffsfläche entsteht. Darüber hinaus stellt das Phänomen der "Schattenimplementierungen" in Unternehmensumgebungen neue Herausforderungen an die Governance.

2.1 Sicherheitsmängel auf Architekturebene

Was die zugrundeliegende Architektur betrifft, so weist OpenClaw mehrere schwerwiegende Design- und Implementierungsfehler auf, die Angreifern Möglichkeiten zum Ausnutzen bieten:

Schlechte Verwaltung von Anmeldeinformationen: Mehrere Sicherheitsberichte deuten darauf hin, dass OpenClaw in seinen frühen Versionen sensible Anmeldeinformationen wie API-Schlüssel und Sitzungs-Tokens im Klartext speicherte. Diese Praxis machte es einem Angreifer leicht, die gesamte digitale Identität eines Benutzers zu stehlen und die Kontrolle über alle mit ihm verbundenen Online-Dienste zu übernehmen, sobald er Zugriff auf das Dateisystem hatte.

Unsichere Coding-Praktiken: Bei Code-Audits wurde festgestellt, dass in OpenClaw gefährliche Funktionen wie eval direkt zur Verarbeitung von Benutzereingaben verwendet werden. Diese unsichere Kodierungspraxis öffnet die Tür für Code-Injektionsangriffe und ermöglicht es Angreifern, beliebigen Code in der Ausführungsumgebung der KI-Intelligenzen auszuführen.

Standardmäßige Überbelichtung: Das Gateway von OpenClaw ist standardmäßig an 0.0.0.0:18789 gebunden, was bedeutet, dass die gesamte API für alle Netzwerkschnittstellen des Hosts zugänglich ist. Nach Angaben von Censys gibt es mit Stand vom 8. Februar 2026 weltweit mehr als 30.000 Instanzen von OpenClaw, die über das öffentliche Internet zugänglich sind. Während die meisten Instanzen Authentifizierungstoken benötigen, um zu interagieren, vergrößert diese standardmäßige Offenheit die Angriffsfläche erheblich und macht falsch konfigurierte oder verwundbare Instanzen zu leichten Zielen.

Privilegienmodell und Sandboxing-Mechanismus: HiddenLayer-Forscher haben kritisiert, dass sich OpenClaw bei Sicherheitsentscheidungen zu sehr auf sein konfiguriertes Sprachmodell (LLM) verlässt und dass sein Standard-Privilegienmodell zu lasch ist. Solange ein Benutzer nicht aktiv die Sandboxing-Fähigkeiten eines Docker-basierten Tools konfiguriert und aktiviert, laufen KI-Intelligenzen mit vollem Zugriff auf Systemebene. Dies steht im Widerspruch zum Prinzip der geringsten Rechte, das von der modernen Softwaresicherheit befürwortet wird.

2.2 Komplexe Angriffsvektoren und Bedrohungsszenarien

Basierend auf den oben genannten architektonischen Fehlern haben Forscher eine Vielzahl von ausgeklügelten Angriffsvektoren gegen OpenClaw demonstriert und gemeldet:

Indirekte Prompt-Injektion: Ein Angreifer kann bösartige Anweisungen in nicht vertrauenswürdige Inhalte (z. B. Webseiten, Dokumente oder Nachrichten) einbetten, die von der KI-Intelligenz verarbeitet werden sollen. Wenn die KI aufgefordert wird, diese Inhalte zusammenzufassen oder zu analysieren, führt sie versehentlich diese bösartigen Anweisungen aus. Ein typischer Fall ist, dass eine in eine Webseite eingebettete Hinweisinjektions-Nutzlast OpenClaw dazu veranlassen kann, die Anweisungen des Angreifers an seine interne Heartbeat-Datei anzuhängen und so eine dauerhafte Kontrolle zu ermöglichen.

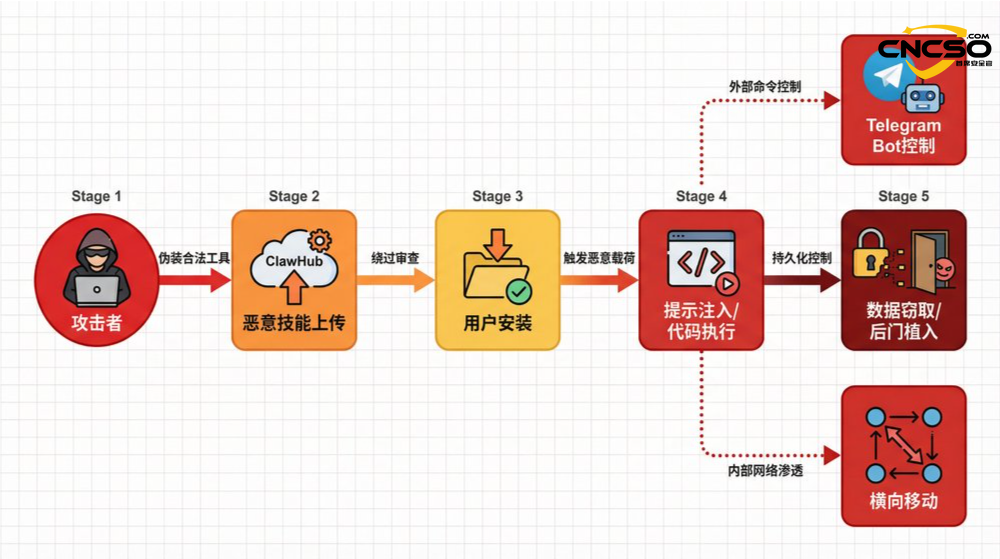

Null-Klick-Angriff: Ein raffinierterer Angreifer kann eine Kette von "Null-Klick"-Angriffen aufbauen. Wenn die KI-Intelligenz des Opfers automatisch ein scheinbar harmloses Dokument verarbeitet, wird eine versteckte Hinweisinjektions-Nutzlast ausgelöst, die eine Hintertür auf dem Endpunkt des Opfers einrichtet, über die der Angreifer über externe Kanäle wie Telegram die Kontrolle übernehmen kann.

One-Click Remote Code Execution (One-Click RCE): Eine gepatchte Sicherheitslücke erlaubt es einem Angreifer, einen Benutzer dazu zu verleiten, auf einen bösartigen Link zu klicken, den WebSocket-Kanal der Steuerungsschnittstelle des Gateways zu nutzen, um das Authentifizierungs-Token von OpenClaw offenzulegen und schließlich die Ausführung von beliebigem Code auf dem Host zu ermöglichen.

Seitwärtsbewegung innerhalb des Ökosystems: Auf der Moltbook-Plattform kann ein Angreifer die sozialen Mechanismen der Plattform nutzen, um die Verbreitung bösartiger Inhalte zu verstärken, indem er andere KI-Intelligenzen dazu bringt, bösartige Beiträge mit Hinweisinjektionen zu besuchen, die ihr Verhalten manipulieren können, um Daten oder Kryptowährung zu stehlen. Eine falsch konfigurierte Supabase-Datenbank führte sogar zur Kompromittierung von 1,5 Millionen API-Authentifizierungstoken und 35.000 E-Mail-Adressen, was einen groß angelegten Angriff ermöglichte.

2.3 Risiken in der Lieferkette auf dem ClawHub-Kompetenzmarkt

ClawHub, der offizielle Qualifikationsmarktplatz für OpenClaw, ist das Herzstück des Ökosystems, aber auch ein hartes Pflaster für Angriffe auf die KI-Lieferkette. Sein Risikoprofil ist wie folgt:

| Dimension des Risikos | ausdrückliche Beschreibung |

| Verbreitung von bösartigen Fähigkeiten | Sicherheitsforscher haben auf ClawHub Hunderte von bösartigen Skills entdeckt, die sich als legitime Tools ausgeben, aber in Wirklichkeit bösartige Aktivitäten wie Datendiebstahl, Backdoor-Implantation oder Malware-Installation durchführen. |

| Hoher Prozentsatz an Sicherheitsmängeln | Eine Analyse von fast 4.000 Skills ergab, dass etwa 7,1% der Skills schwerwiegende Sicherheitslücken aufwiesen, wie z.B. die Offenlegung sensibler Anmeldedaten im Klartext im Kontextfenster des LLM oder in den Ausgabeprotokollen. |

| Böswillige Aktivitäten im großen Stil | Der Bericht von Bitdefender zeigt, dass Angreifer oft legitime Skills klonen, sie durch winzige Namensvarianten weiterverbreiten und Pastebin-Dienste (wie glot.io) oder öffentliche GitHub-Repositories nutzen, um ihre bösartigen Nutzlasten zu hosten, wodurch ein Muster von Angriffen in großem Maßstab entsteht. |

Die Risiken dieses offenen Marktmodells gehen, wie der Sicherheitsforscher Ian Ahl betont, weit über den traditionellen Markt für Browsererweiterungen hinaus. Da KI-Intelligenzen Zugriffsrechte auf das gesamte digitale Leben eines Nutzers erhalten, könnte eine einzige bösartige KI-Fähigkeit alle Systeme kompromittieren, auf die diese Intelligenz Zugriff hat, was einen viel größeren potenziellen Schadensradius zur Folge hätte.

2.4 Herausforderungen der Corporate Governance durch "Schatten-KI"

Aufgrund der Leistungsfähigkeit und Benutzerfreundlichkeit von OpenClaw können Mitarbeiter es innerhalb des Netzwerks einer Organisation ohne die Zustimmung der IT- oder Sicherheitsabteilung einsetzen und verwenden, ein Phänomen, das als "Schatten-KI" bekannt ist. Dies stellt eine ernsthafte Herausforderung für die Unternehmensführung dar:

Umgehung herkömmlicher Sicherheitskontrollen: Diese nicht autorisierten KI-Intelligenzen verfügen in der Regel über erhöhte Systemprivilegien und sind in der Lage, Dateizugriffe, Datenübertragungen und Netzwerkverbindungen vorzunehmen und dabei die Data Loss Prevention (DLP), Sicherheitsagenten und Endpunktüberwachungssysteme des Unternehmens vollständig zu umgehen.

Schaffung neuer Angriffspunkte: Wie Ensar Seker, CISO von SOCRadar, feststellt, "werden Fehlkonfigurationen zur Hauptangriffsfläche, wenn sich Intelligenzplattformen schneller verbreiten als Sicherheitspraktiken ausreifen". Eine "Schatten"-KI-Intelligenz, die dem öffentlichen Netzwerk ausgesetzt ist oder mit zu freizügigen Berechtigungen konfiguriert ist, kann ein Sprungbrett für Angreifer sein, um in das interne Netzwerk eines Unternehmens einzudringen.

Zusammenfassend lässt sich sagen, dass das Sicherheitsrisiko für OpenClaw und sein Ökosystem systemisch und multidimensional ist. Es zeigt nicht nur die Unzulänglichkeiten der Technologie intelligenter KI-Körper bei der Sicherheitskonzeption auf, sondern auch die völlig neuen Herausforderungen für die Sicherheit der KI-Lieferkette und die Governance in offenen Ökologie- und Unternehmensanwendungsszenarien. Vor diesem Hintergrund hat OpenClaw beschlossen, externe Sicherheitsfunktionen einzuführen, um die immer schwerwiegendere Bedrohungslandschaft zu entschärfen.

3. das in OpenClaw integrierte VirusTotal-Engine-Programm

Angesichts der zunehmenden Sicherheitsbedrohungen und der weit verbreiteten Besorgnis der Community über die Sicherheit hat die Projektseite von OpenClaw eine wichtige Initiative ergriffen: Sie ist eine Partnerschaft mit VirusTotal eingegangen, einer bekannten Plattform für Bedrohungsdaten, die sich im Besitz von Google befindet, um obligatorische Sicherheitsscans aller auf ClawHub hochgeladenen Skills durchzuführen. Mit diesem Programm soll das OpenClaw-Ökosystem um eine wichtige Verteidigungslinie gegen die Verbreitung bösartiger Skills erweitert werden.

3.1 Technischer Realisierungsprozess

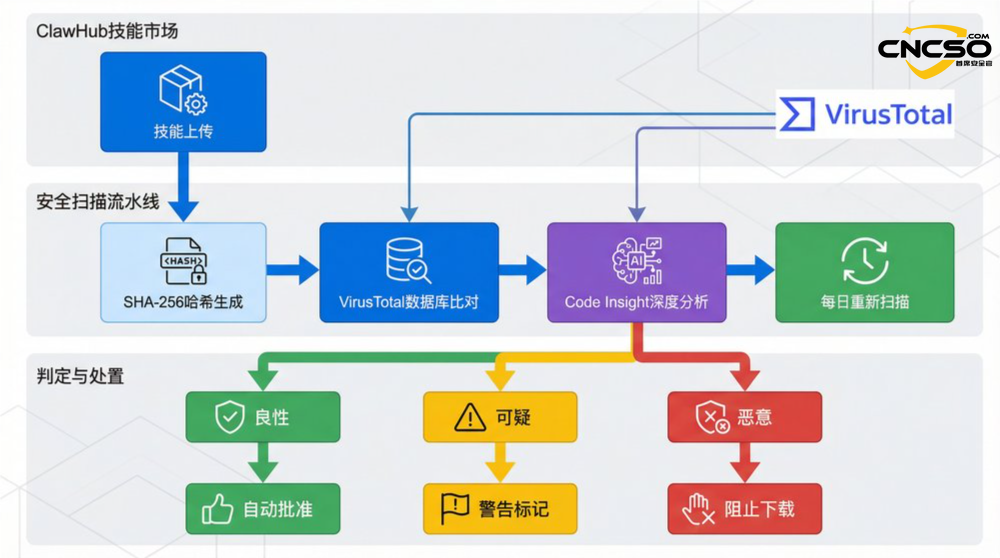

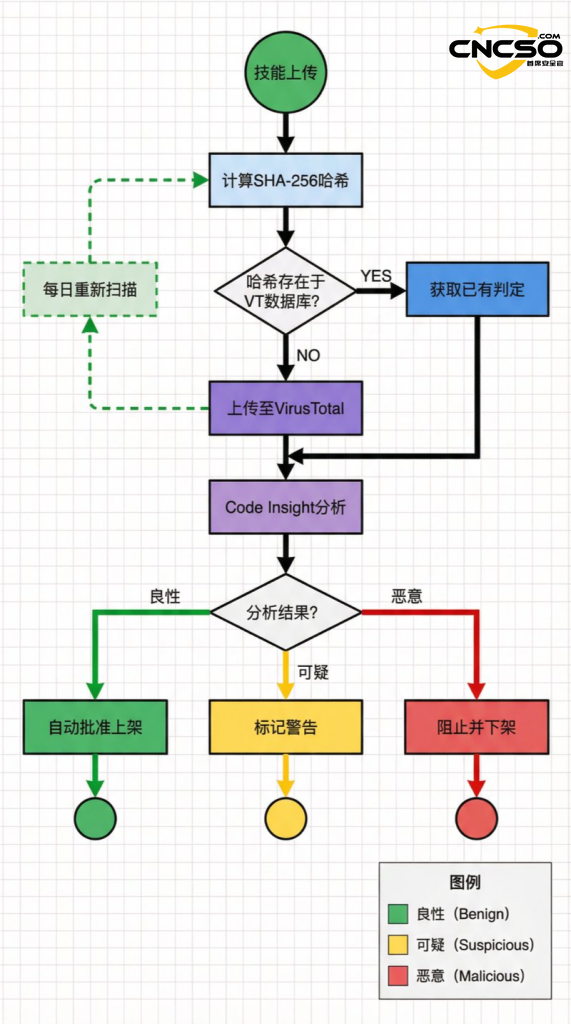

Der Kern dieser integrierten Lösung liegt in der Einrichtung einer automatisierten, mehrschichtigen Pipeline zur Erkennung von bösartigem Code. Der technische Implementierungsprozess kann in die folgenden Hauptschritte unterteilt werden:

1. eindeutige Hash-Generierung: Wenn ein neues Skill-Kit auf ClawHub hochgeladen wird, berechnet das System zunächst einen eindeutigen SHA-256-Hash-Wert für es. Dieser Hash-Wert dient als digitaler Fingerabdruck des Skill-Pakets zur späteren Identifizierung und zum Vergleich.

2) Abgleich mit der vorhandenen Intelligence-Datenbank: Das System vergleicht den generierten SHA-256-Hash-Wert mit der riesigen Datenbank von VirusTotal mit Malware-Mustern. Wenn der Hash-Wert bereits in der Datenbank vorhanden und als bösartig gekennzeichnet ist, kann das System schnell ein Urteil fällen, ohne dass eine eingehendere Analyse erforderlich ist.

3. tiefe Code-Analyse: Wenn in der VirusTotal-Datenbank kein passender Hash-Wert gefunden wird, bedeutet dies in der Regel, dass es sich um eine brandneue oder modifizierte Datei handelt. An diesem Punkt lädt das System das komplette Skillkit auf die VirusTotal-Plattform hoch und ruft die neueste Code Insight-Funktion für eine gründliche Analyse auf. VirusTotal Code Insight nutzt umfangreiche Sprachmodelle, um das Code-Verhalten zu analysieren, und ist in der Lage, potenziell bösartige Absichten zu erkennen, was besonders wichtig für die Erkennung von neuem oder verschleiertem bösartigem Code ist, der mit herkömmlichen signaturbasierten Engines nur schwer zu erkennen ist. bösartiger Code, der mit herkömmlichen signaturbasierten Engines nur schwer zu erkennen ist.

4) Kontinuierliche Überwachung und Neuscannen: Sicherheitsbedrohungen sind dynamisch, und ein Skill, der heute harmlos erscheint, kann sich morgen als verwundbar oder mit bösartigem Code versehen erweisen, je nach externen Ressourcen oder Codebases. Um dieser Situation gerecht zu werden, umfasst die Lösung von OpenClaw auch einen kontinuierlichen Überwachungsmechanismus, d. h. eine tägliche Neuüberprüfung aller aktiven Skills im ClawHub-Inventar, um sicherzustellen, dass diese "White-to-Black"-Skills rechtzeitig erkannt und entsorgt werden können.

3.2 Automatisierte Ermittlungs- und Entsorgungsmechanismen

Basierend auf den Ergebnissen der VirusTotal-Scans hat ClawHub einen automatisierten Bestimmungs- und Dispositions-Workflow eingerichtet, um eine differenzierte Managementstrategie für Skills unterschiedlicher Risikostufen zu gewährleisten:

| VirusTotal Code Insight Beurteilungsergebnisse | ClawHub-Entsorgungsmaßnahmen | Erfahrung auf der Benutzerseite |

| Gutartig | Automatische Freigabe der Fertigkeit für ClawHub. | Die Benutzer können den Skill ganz normal suchen, herunterladen und installieren. |

| Verdächtig | Markieren Sie offensichtliche Warnmeldungen auf der Seite mit den Fähigkeiten. | Die Nutzer werden weiterhin die Möglichkeit haben, die Software herunterzuladen, aber sie werden deutlich darauf hingewiesen, dass diese Fähigkeit potenziell riskant ist und dass sie die Konsequenzen tragen müssen. |

| Bösartig | Sperren Sie sofort den Download der Fertigkeit und nehmen Sie sie vom Markt. | Die Nutzer können nicht nach der Fertigkeit suchen oder sie herunterladen. |

3.3 Beschränkungen und notwendige Unterstützungsmaßnahmen

Trotz der Integration der leistungsstarken VirusTotal-Engine sind sich die Entwickler von OpenClaw darüber im Klaren, dass dies keine "Patentlösung" für alle Sicherheitsprobleme ist. Die Lösung hat immer noch ihre inhärenten Grenzen, von denen nicht die geringste darin besteht, dass sie möglicherweise nicht in der Lage ist, mit geschickt versteckten Hint-Injection-Nutzlasten umzugehen. Da Hint-Injection-Angriffe eher die Parsing- und Ausführungslogik des Sprachmodells als herkömmliche Code-Schwachstellen ausnutzen, sind sie mit reinen Code-Analyse-Tools möglicherweise nur schwer zu erkennen.

Daher hat das OpenClaw-Projektteam neben der Integration von VirusTotal eine Reihe von wichtigen unterstützenden Sicherheitsmaßnahmen geplant, um ein umfassenderes Sicherheitssystem aufzubauen. Diese Maßnahmen umfassen:

-Veröffentlichung umfassender Bedrohungsmodelle: Detaillierte Bedrohungsmodelle werden der Community zur Verfügung gestellt, um Entwicklern und Nutzern das Verständnis potenzieller Risikopunkte zu erleichtern.

-Entwicklung eines Fahrplans für die öffentliche Sicherheit: klare Pläne und Prioritäten für die Entwicklung künftiger Sicherheitsfunktionen und größere Transparenz.

-Einrichtung eines formellen Verfahrens zur Sicherheitsberichterstattung: Bieten Sie Sicherheitsforschern einen offenen Kanal für die Meldung von Schwachstellen und Risiken.

-Durchführung einer umfassenden Sicherheitsprüfung der Code-Basis: Bitten Sie ein externes Sicherheitsunternehmen, eine gründliche Prüfung des gesamten Codes von OpenClaw durchzuführen.

-Verstärkter Überwachungsmechanismus für die Gemeinschaft: Auf ClawHub wurde eine Funktion zur Meldung von Nutzern hinzugefügt, die es angemeldeten Nutzern ermöglicht, verdächtige Fähigkeiten zu markieren und zu melden, wodurch die Macht der Gemeinschaft zur gemeinsamen Überwachung der ökologischen Sicherheit genutzt wird.

Alles in allem ist die Lösung von OpenClaw zur Integration von VirusTotal ein wichtiger Schritt nach vorn für das Ökosystem der KI-Intelligenzen bei der Bewältigung der Herausforderungen im Bereich der Lieferkettensicherheit. Sie liefert nicht nur ein konkretes Beispiel für die technische Umsetzung, sondern, was noch wichtiger ist, sie zeigt ein tieferes Verständnis dafür, dass eine einzelne technische Lösung nicht alle Risiken ausmerzen kann und durch eine transparente Governance-Strategie, gut etablierte Prozesse und ein umfassendes Engagement der Community ergänzt werden muss, um ein relativ sicheres und vertrauenswürdiges KI-Ökosystem aufzubauen.

4. schlussfolgerungen und ausblick

Als Pionier auf dem Gebiet der quelloffenen KI-Intelligenzen zeigt der Entwicklungsverlauf von OpenClaw anschaulich die "Wachstumsschmerzen", die mit der Verbreitung von Spitzentechnologien unweigerlich einhergehen. Die starke Autonomie, das offene Ökosystem und die virale Ausbreitungsgeschwindigkeit stellen eine komplexe Sicherheitsherausforderung dar, deren Kern in der Tatsache liegt, dass je größer die Fähigkeit der Intelligenz ist, desto größer ist auch der Radius des Schadens, der durch ihren Missbrauch entsteht. Von explizit gespeicherten Anmeldeinformationen über eine übermäßige Netzwerkexposition bis hin zu ausufernden Angriffen auf die Lieferkette mit bösartigen Fähigkeiten - die Risiken von OpenClaw stehen stellvertretend für die Probleme der "Schatten-IT" und der Lieferkettensicherheit im Zeitalter der KI.

In diesem Zusammenhang kann der Schritt von OpenClaw, die VirusTotal-Engine zu integrieren, als eine wichtige Praxis für die Sicherheitssteuerung im KI-Ökosystem angesehen werden. Das Programm setzt die Messlatte für Angreifer höher, indem es durch automatisches Scannen und einen mehrstufigen Entsorgungsmechanismus eine grundlegende Sicherheitsbarriere für den Qualifikationsmarkt schafft. Wie das Projekt jedoch einräumt, ist technisches Scannen kein Allheilmittel, insbesondere angesichts fortgeschrittener Bedrohungen wie Prompt Injection. Dies unterstreicht die Bedeutung derKI-SicherheitIn diesem Bereich müssen rein technische Schutzmaßnahmen mit einer umfassenderen Governance-Strategie kombiniert werden.

Mit Blick auf die Zukunft muss der Sicherheitsaufbau des Ökosystems der KI-Intelligenz in den folgenden Aspekten systematisch vorangetrieben werden:

1 Linksverschiebung: Tiefgreifende Integration von Sicherheitsgrundsätzen in die erste Entwicklungsphase des KI-Intelligenzrahmens. Dazu gehören obligatorische Sandboxing-Mechanismen, eine strenge Kontrolle der Berechtigungen, eine sichere Verwaltung der Anmeldeinformationen sowie das Filtern und Bereinigen nicht vertrauenswürdiger Eingaben.

2. verbesserte Sicherheit der Lieferkette: Aufbauend auf den Erfahrungen mit der traditionellen Sicherheit der Software-Lieferkette sollten strengere Zugangs-, Überprüfungs- und Rückverfolgungsmechanismen für den Markt für KI-Kompetenzen eingeführt werden. Führen Sie beispielsweise Maßnahmen wie die Authentifizierung von Entwicklern, Codesignierung und die Überprüfung von Abhängigkeiten auf Schwachstellen ein.

3. die Entwicklung von KI-spezifischen Erkennungs- und Abwehrtechniken: Als Reaktion auf KI-spezifische Angriffsvektoren wie Cue Injection und Model Poisoning müssen neue, spezialisierte Erkennungs- und Abwehrtechniken entwickelt werden. Dies kann die Echtzeitüberwachung von Modelleingaben und -ausgaben, die Erkennung von Anomalien im Modellverhalten und den Einsatz von KI zur Bekämpfung des "roten und blauen Konfrontationsmechanismus" der KI umfassen.

4. transparente Verwaltung und Zusammenarbeit mit der Gemeinschaft: Wie von OpenClaw geplant, sind die Veröffentlichung von Bedrohungsmodellen, die Bereitstellung von Sicherheitsplänen, die Einrichtung reibungsloser Kanäle für die Meldung von Schwachstellen und die Förderung der Beteiligung der Gemeinschaft an der Aufsicht der Schlüssel zum Aufbau von Vertrauen und zur Zusammenarbeit bei der Abwehr von Bedrohungen.

Letztlich zeigt uns der Fall OpenClaw, dass die Sicherheit von KI-Intelligenzen nicht nur eine technische Frage ist, sondern auch eine Frage der ökologischen Governance. Es erfordert, dass wir zwar die technologische Innovation begrüßen, aber dem Aufbau eines passenden Sicherheitsrahmens, eines Governance-Systems und einer Gemeinschaftskultur die gleiche oder sogar eine höhere Aufmerksamkeit widmen. Nur so können wir sicherstellen, dass diese leistungsstarken KI-Werkzeuge wirklich dem Wohl der Menschheit dienen und nicht zu einer scharfen Klinge in den Händen von Angreifern werden.

5. referenzierte Zitate

[3] Bustan, M. S. T., & Zadok, N. (2026). OpenClaw Security Analysis. oX Security Research.

[4] Censys (2026, 8. Februar). Internet-Exposed OpenClaw Instances. Censys Data.

[7] KI-Sicherheitsgemeinschaft. (2026). OpenClaw One-Click Remote Code Execution Vulnerability.

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/openclaw-integrates-virustotal-engine-scanning.html