I. Vorwort

2025.Künstliche Intelligenz (KI)(KI) hat den Weg vom Labor zu groß angelegten Anwendungen gefunden und dabei auch die offensive und defensive Landschaft der Cybersicherheit tiefgreifend verändert. Nach Angaben von Behörden wie dem Data Breach Investigations Report (DBIR) von Verizon, dem jährlichen Cost of a Data Breach Report von IBM, der CrowdStrike Ransomware Investigation und dem Microsoft Digital Defence Report hat das laufende Jahr eine explosionsartige Zunahme von KI-gesteuerten Cyberangriffen erlebt. Der Anstieg der weltweit gemeldeten KI-gesteuerten Cyberangriffe um 47% ging mit einer rasanten Entwicklung der Verteidigungstechnologien einher, wobei Unternehmen, die KI-Abwehrsysteme einsetzen, im Vergleich zu ihren Kollegen, die diese Technologien nicht einsetzen, durchschnittlich 1,9 Millionen US-Dollar an Kosten für Sicherheitsverletzungen sparen.

Dieser Bericht bietet eine umfassende Analyse der globalen und Hongkonger Cyber-Bedrohungslandschaft im Jahr 2025, mit Einblicken in die Art und Weise, wie KI die Kostenanalyse von Angreifern und Verteidigern verändert, die am stärksten betroffenen Branchen und Regionen, Einblicke in reale Fälle, die wirtschaftlichen Auswirkungen von Sicherheitsverletzungen und die wichtigsten Abwehrmaßnahmen, die Unternehmen ergreifen sollten. Der Bericht soll Entscheidungsträgern datengestützte Erkenntnisse liefern, damit Unternehmen in einer zunehmend komplexen Bedrohungslandschaft fundierte Entscheidungen über Sicherheitsinvestitionen treffen können.

II. 2025: Bedrohungslage

2.1 Überblick über globale Cyber-Bedrohungen

Die Cyber-Bedrohungslandschaft im Jahr 2025 ist durch eine erhebliche Beschleunigung und Eskalation gekennzeichnet. Den Daten zufolge hat sich die durchschnittliche Zahl der Cyberangriffe, die Unternehmen pro Woche erleben, in den letzten vier Jahren verdoppelt, von 818 im zweiten Quartal 2021 auf 1.984 im gleichen Zeitraum 2025, was einem Anstieg von 58% in zwei Jahren entspricht.

Wichtige Statistiken:

| Norm | 2024 | 2025 | Wachstumsrate |

|---|---|---|---|

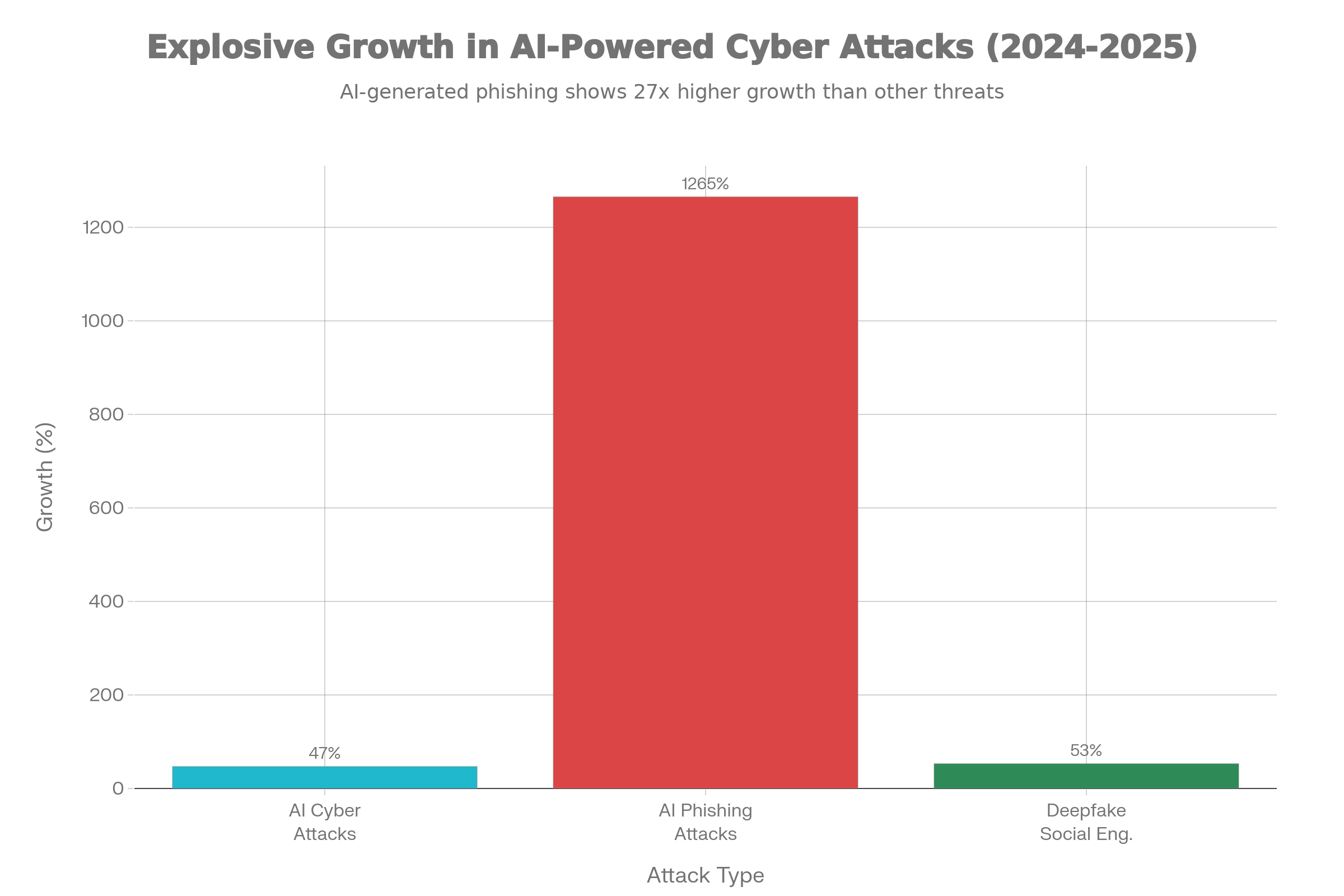

| KI-gesteuerte Cyberangriffe | Kardinalzahl | 47% hinzufügen | 47% |

| KI-generierte Phishing-Angriffe | Kardinalzahl | Erhöhung um 1,265% | 1,265% |

| Deep Fake Social Engineering | Kardinalzahl | 53% hinzufügen | 53% |

| Durchschnittliche Anzahl von Angriffen pro Woche | 1,260 | 1,984 | 58% |

| Sicherheitsverantwortliche erwarten täglich KI-Angriffe | Kardinalzahl | 93% Bericht | - |

KI-gesteuerte Cyberangriffe sind zu einer globalen Bedrohung geworden. Die weltweiten Verluste werden auf 30 Milliarden Dollar geschätzt. Bei diesen Angriffen wird KI eingesetzt, um die Glaubwürdigkeit von Phishing-E-Mails zu erhöhen, tiefgreifende Fälschungen zu generieren, um sich als Identität auszugeben, Schritte des Eindringens zu automatisieren und exponierte KI-Infrastrukturen zu erkennen.

2.2 KI-gesteuerte spezifische Angriffe

Industrialisierung der KI für Phishing-E-Mails

Im Jahr 2025 werden 82,61 TP3T der Phishing-E-Mails KI-Technologie verwenden. Bei diesen E-Mails handelt es sich nicht mehr um einfachen Spam, sondern um hochgradig personalisierte Social-Engineering-Angriffe. Den Daten zufolge werden Phishing-E-Mails mit KI-Technologie 401 TP3T schneller geschrieben und sind dazu in der Lage:

-

Übereinstimmung von Marke und persönlichem Tonfall

-

Integrieren Sie authentische Details aus LinkedIn, historischen E-Mails und öffentlichen Aufzeichnungen

-

Erstellen Sie vollständig grammatikalische Nachrichten ohne herkömmliche Rechtschreibfehler

-

Nennen Sie das Projekt und die Rechnungsnummer, an dem das Opfer tatsächlich beteiligt war

Daraus ergeben sich E-Mail-Öffnungsraten von bis zu 781 TP3T und Klicks auf bösartige Links von bis zu 211 TP3T. Besonders bemerkenswert ist der Anstieg des Anteils von KI-generierten Phishing-E-Mails von etwa 401 TP3T auf 831 TP3T im Vergleich zu 2024.

Deep Fake und Sound Cloning

Deep Forgery-getriebene Betrugsangriffe stiegen um 2.1371 TP3T und machen nun 6,51 TP3T aller Betrugsangriffe aus. 2025 verursachte KI-getriebene Deep Forgery einen Anstieg der Social-Engineering-Vorfälle um 531 TP3T und einen Anstieg der Social-Engineering-Vorfälle und betrügerischen Forderungen um 2.331 TP3T. generative KI wurde eingesetzt:

-

Erstellen Sie realistische Video- und Audioaufnahmen, um Führungskräfte zu verkörpern

-

Identitätsnachahmung durch Textsynthesetechniken

-

Multi-Channel-Betrug, der mehrere Medienarten kombiniert

KI-Beschleunigung für Ransomware

Die CrowdStrike-Umfrage 2025 zu Ransomware zeigt, dass 76% der Unternehmen weltweit nicht in der Lage sind, mit der Geschwindigkeit und Raffinesse von KI-gesteuerten Angriffen Schritt zu halten.48% der Unternehmen sehen in KI-gesteuerten Angriffsketten die größte Bedrohung.85% berichten, dass herkömmliche Erkennungsmethoden durch KI-gesteuerte Angriffe obsolet werden.KI wird eingesetzt:

-

Automatisieren Sie die Schritte des Eindringens, um die Zeit vom ersten Zugriff bis zur Verschlüsselung zu verkürzen.

-

Optimierung von Ransomware-Nutzdaten zur Umgehung der Erkennung

-

Automatisieren Sie Datenextraktion und Verkaufsprozesse

-

Personalisierte Erpressungsforderungen und Verhandlungstaktiken

2.3 Massive Exposition der KI-Infrastruktur

Ein Mitte 2025 durchgeführter Trend Micro Scan zeigt, dass schwerwiegende Fehlkonfigurationen in KI-Anwendungen direkte Angriffspunkte schaffen. Dabei handelt es sich nicht um Zero-Day-Schwachstellen, sondern um grundlegende Mängel in der Sicherheitshygiene:

-

Über 200 vollständig ungeschützte Chroma-Server(Vektordatenbank) Daten können von jedem mit Netzzugang gelesen, geschrieben oder gelöscht werden.

-

Über 10.000 Ollama-ServerExposition gegenüber dem Internet (Anstieg seit 3.000 im November 2024)

-

2.000 Redis-Serverkeine Authentifizierung

-

MCP-Server (Model Context Protocol) für 72%Exposition gegenüber mindestens einer sensiblen Fähigkeit

-

50% Proxy-Verbindung zu 3 oder mehr MCP-ServernStatus ”hohes Risiko”

Diese Schwachstellen ermöglichen Angreifern:

-

Diebstahl eingebetteter und vertraulicher Dokumente

-

Kompromittierung von KI-Modellen durch Datenvergiftung

-

Vektor-Drift und Hint-Injection-Angriffe durchführen

-

Seitliche Bewegung in der Umgebung

iii. eine Kosten-Nutzen-Analyse, wie KI Angreifer umgestalten kann

3.1 Mechanismen, durch die KI die Kosten von Angriffen senkt und ihren Umfang erhöht

Aus wirtschaftlicher Sicht betrachtet, verändert KI das Geschäftsmodell der Cyberkriminalität grundlegend. Während die herkömmliche Cyberkriminalität eine große Anzahl manueller Vorgänge erfordert, ermöglicht die KI-Technologie den Angreifern eine Automatisierung in großem Maßstab zu sehr geringen Grenzkosten.

Veränderungen in der Kostenstruktur:

| Angriffsphase | Kosten der traditionellen Methoden | AI-gestützte Kosten | Verbesserung der Effizienz |

|---|---|---|---|

| Phishing-E-Mails schreiben | Hoch (Forschung erforderlich) | Niedrig (automatisiert) | 40% Beschleunigung |

| Zielerkennung | mittel | Niedrig (Datenaggregation) | erheblich vereinfachen |

| Social Engineering | mittel | Niedrig (Tiefenfälschung) | Glaubwürdigkeit +53% |

| Anpassung der Nutzlast | Ihr (Ehrentitel) | (den Kopf) senken | automatische Generierung |

| Aufdeckung und Umgehung | Ihr (Ehrentitel) | (den Kopf) senken | Polymorphe Malware +76% |

Spezifische Wirtschaftsindikatoren:

Was einen Angreifer Stunden gekostet hätte, um eine personalisierte Phishing-E-Mail zu recherchieren und zu verfassen, kann nun mit generativer KI in wenigen Minuten erledigt werden, was einer Reduzierung der anfänglichen Kosten des Angriffs um mehr als 801 TP3T entspricht. Gleichzeitig ist die Erfolgsquote von KI-generierten E-Mails von 5-101 TP3T auf 15-201 TP3T bei herkömmlichen Methoden gestiegen, was bedeutet, dass der ROI des Angreifers dramatisch gestiegen ist.

3.2 Wirtschaftliche Kosten des Angriffs auf die Skala

Der wichtigste wirtschaftliche Vorteil der KI ist der Umfang. Während herkömmliche gezielte Angriffe auf bestimmte Organisationen abzielen können, können KI-generierte Angriffe Millionen von Zielen gleichzeitig angreifen. Auf der Grundlage der Daten können Angreifer mit generativen KI-Tools und Automatisierung Phishing-E-Mails 40% schneller erstellen als mit manuellen Methoden.

Im Bereich Business Email Compromise (BEC) mussten Angreifer früher wochenlang recherchieren, um geeignete Ziele und Zahlungsprozesse zu identifizieren. Dank der KI, die LinkedIn, öffentliche Finanzberichte und Übernahmeankündigungen analysiert, kann dieselbe Analyse nun in wenigen Tagen durchgeführt werden. Dies ermöglicht es einem Angriffsteam, Kampagnen gegen Hunderte von Unternehmen gleichzeitig durchzuführen.

3.3 Schutz vor ROI und Kostenunterschieden

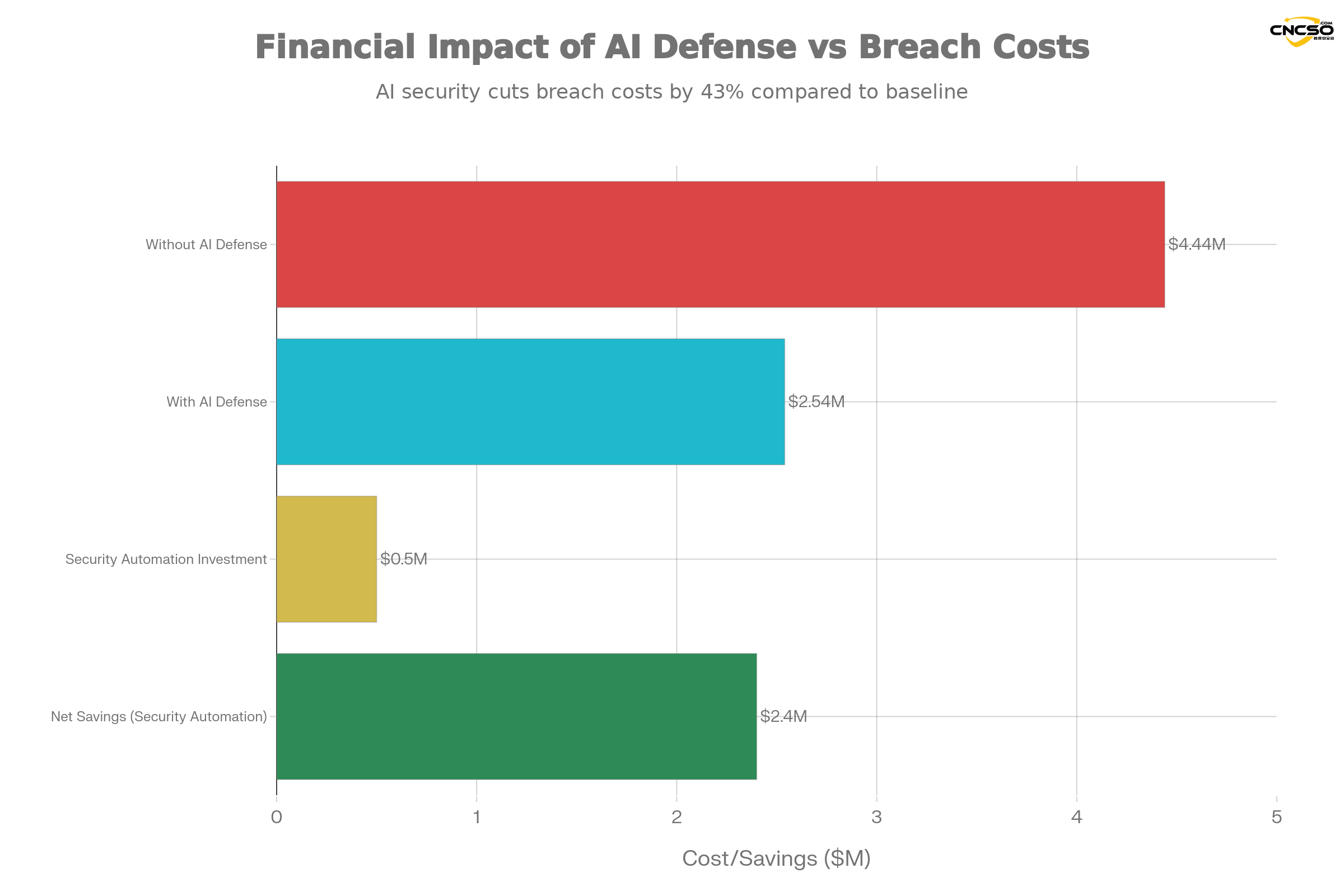

Dem gegenüber steht der Kostenvorteil für die Verteidiger. Unternehmen, die KI-Abwehrsysteme einsetzen, sparen im Durchschnitt.

-

1,9 Millionen Dollar pro Leck einsparen(im Gegensatz zu Organisationen, die keine KI-Abwehr einsetzen)

-

Verkürzung der Prüfzeit um durchschnittlich 80 Tage

-

Lebenszyklus der Leckage auf 241 Tage reduziert(Die kürzeste Zeit seit 9 Jahren)

-

Kosten pro Datensatz von 234 $ auf 128 $ gesenkt(Automatische Erkennung durch KI)

Daraus ergibt sich ein Paradoxon: Die KI senkt die Kosten für Angriffe drastisch, aber sie senkt auch die Kosten für eine wirksame Verteidigung viel schneller. Der Hauptunterschied besteht darin, dass der Verteidiger einmalig gegen alle Angriffe investieren kann, während der Angreifer für jedes Ziel individuell vorgehen muss.

IV. am stärksten betroffene Branchen und Regionen

4.1 Risikobewertung nach Branchen

Finanzdienstleistungen (höchstes Risiko)

Die Finanzdienstleistungsbranche ist mit den meisten KI-gestützten Cyberangriffen konfrontiert. Deep Example Survey zeigt:

-

Die Finanzdienstleistungsorganisation von 45%KI-gesteuerte Cyberangriffe in den letzten 12 Monaten

-

12,81 TP3T für B2B-FinanzunternehmenBegegnung mit Ransomware

-

1.338.357 Banking-Trojaner-Angriffeentdeckt

-

Die durchschnittlichen Kosten von Leckagen im Finanzsektor liegen weiterhin zwischen $4,8-$5,0 Mio.

Finanzinstitute sind besonders anfällig für KI-gesteuerte BEC-Angriffe, weil:

-

Genehmigungsverfahren für Transaktionen werden oft unter Zeitdruck durchgeführt

-

Große Überweisungen sind gängige Geschäftspraxis

-

Angreifer können enorme direkte finanzielle Gewinne erzielen

Gesundheitsversorgung (hohe Sterblichkeitsrate)

Das Gesundheitswesen ist mehrfach bedroht:

-

1.710 Sicherheitsvorfälle(Verizon DBIR 2025)

-

1.542 bestätigte Datenschutzverletzungen

-

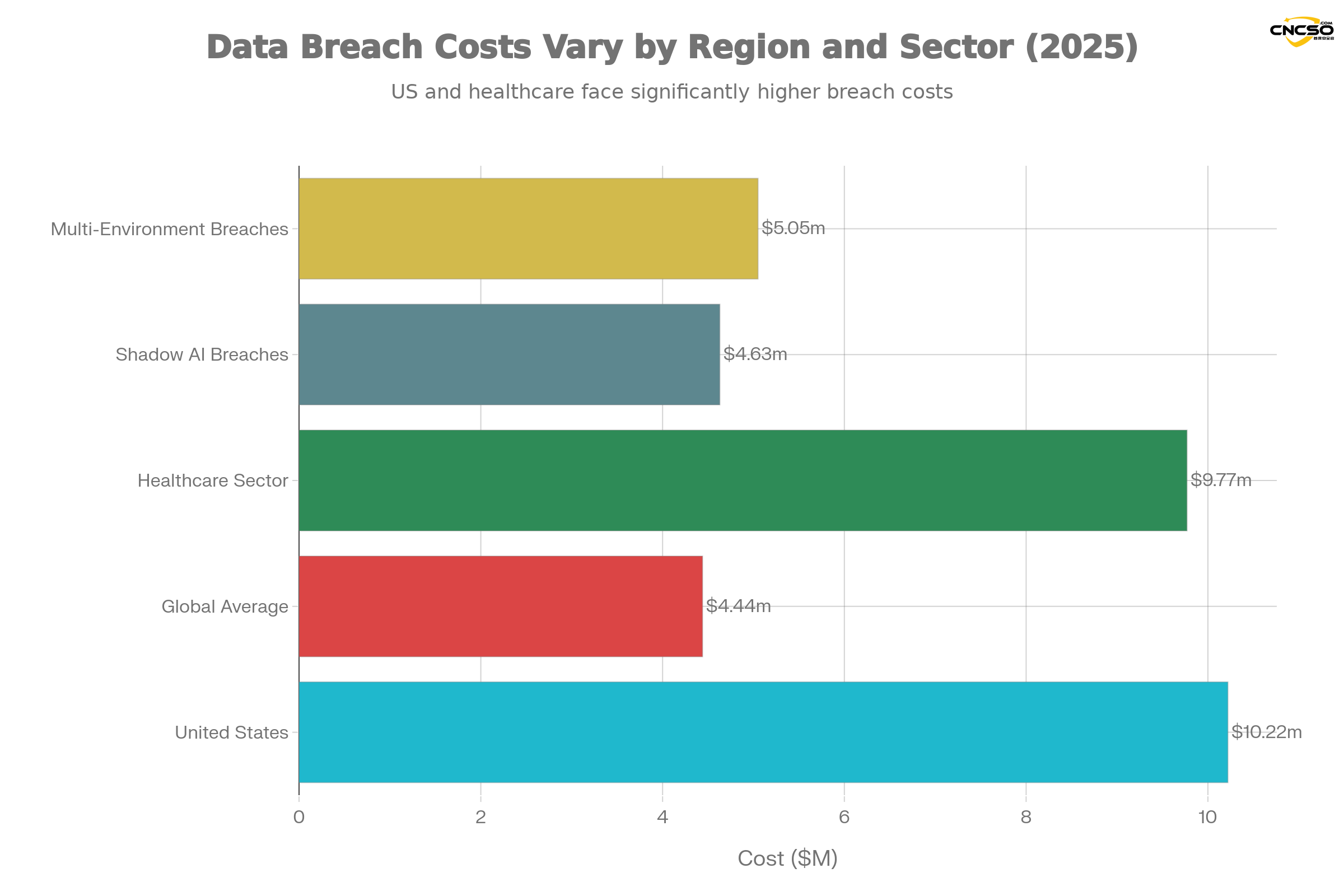

Durchschnittliche Leckagekosten $9.77M(höchste in der Branche)

-

Phishing-Angriffe auf 442% nehmen zu(zweite Hälfte des Jahres 2024)

-

Die größten Bedrohungen gehen von Ransomware, Identitätsangriffen und KI-gesteuerten Fälschungen aus

Der Gesundheitssektor ist ein hochwertiges Ziel, weil:

-

Patientendaten haben einen dauerhaften Schwarzmarktwert ($150-$300 pro Krankenakte)

-

Betriebsunterbrechungen führen zu Risiken für die Lebenssicherheit und veranlassen zu schnellen Lösegeldzahlungen

-

Strenge HIPAA-Compliance-Anforderungen erhöhen die Kosten bei Verstößen

-

Ransomware-Banden wissen, dass Organisationen des Gesundheitswesens starken Zahlungsanreizen ausgesetzt sind

Bildungseinrichtungen (hohe Wachstumsbedrohung)

Der Bildungssektor wird zur neuen Front für Ransomware:

-

217 Ransomware-Angriffe(April 2023-April 2024)

-

Wachstum von 35% oder mehr im Vergleich zum Vorjahr

-

Auf die Vereinigten Staaten entfallen 561 TP3T der weltweit bekannten Angriffe

-

Das Bildungswesen ist nach dem verarbeitenden Gewerbe der am stärksten betroffene Sektor weltweit.

Bildungseinrichtungen sind besonders gefährdet, weil:

-

Begrenzte IT-Ressourcen und Budgets

-

Hoher Wert der Schülerdaten

-

Betriebsstörungen haben gravierende Auswirkungen auf das Schuljahr

-

Offene Netzwerkumgebung für den Erstzugang

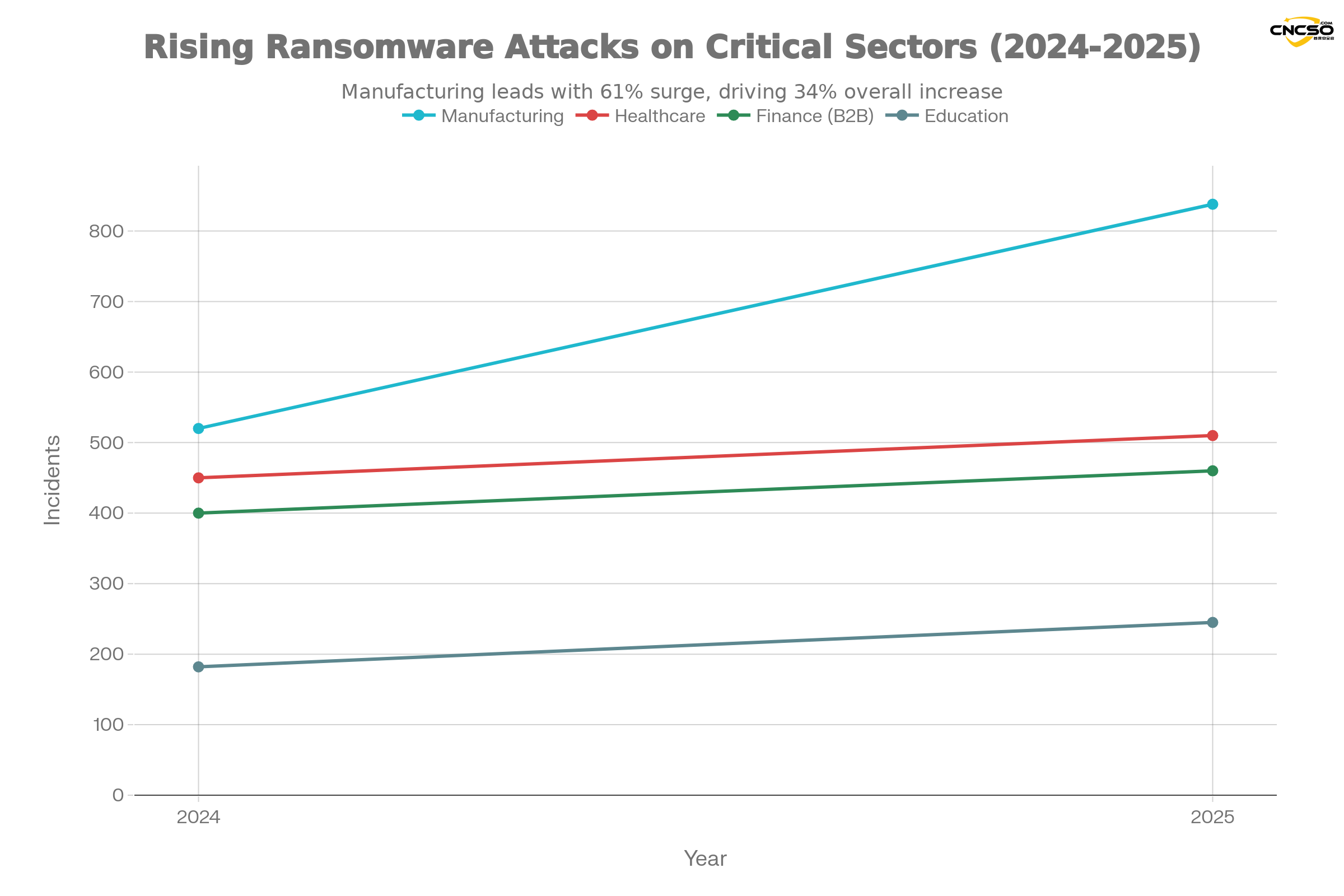

Verarbeitendes Gewerbe (am schnellsten wachsend)

Das verarbeitende Gewerbe wird im Jahr 2025 das am schnellsten wachsende Ziel für Ransomware sein:

-

838 Ransomware-Angriffe(61% im Vergleich zu 520)

-

34% Wachstum der weltweiten Ransomware-VorfälleAusrichtung auf Schlüsselsektoren

-

Hochgradig digitalisierte und vernetzte Systeme machen sie anfällig für Angriffe

-

Die Konvergenz von Betriebstechnologie (OT) und IT-Systemen erhöht das Risiko

4.2 Analyse des Gebietsrisikos

Sonderverwaltungsregion Hongkong

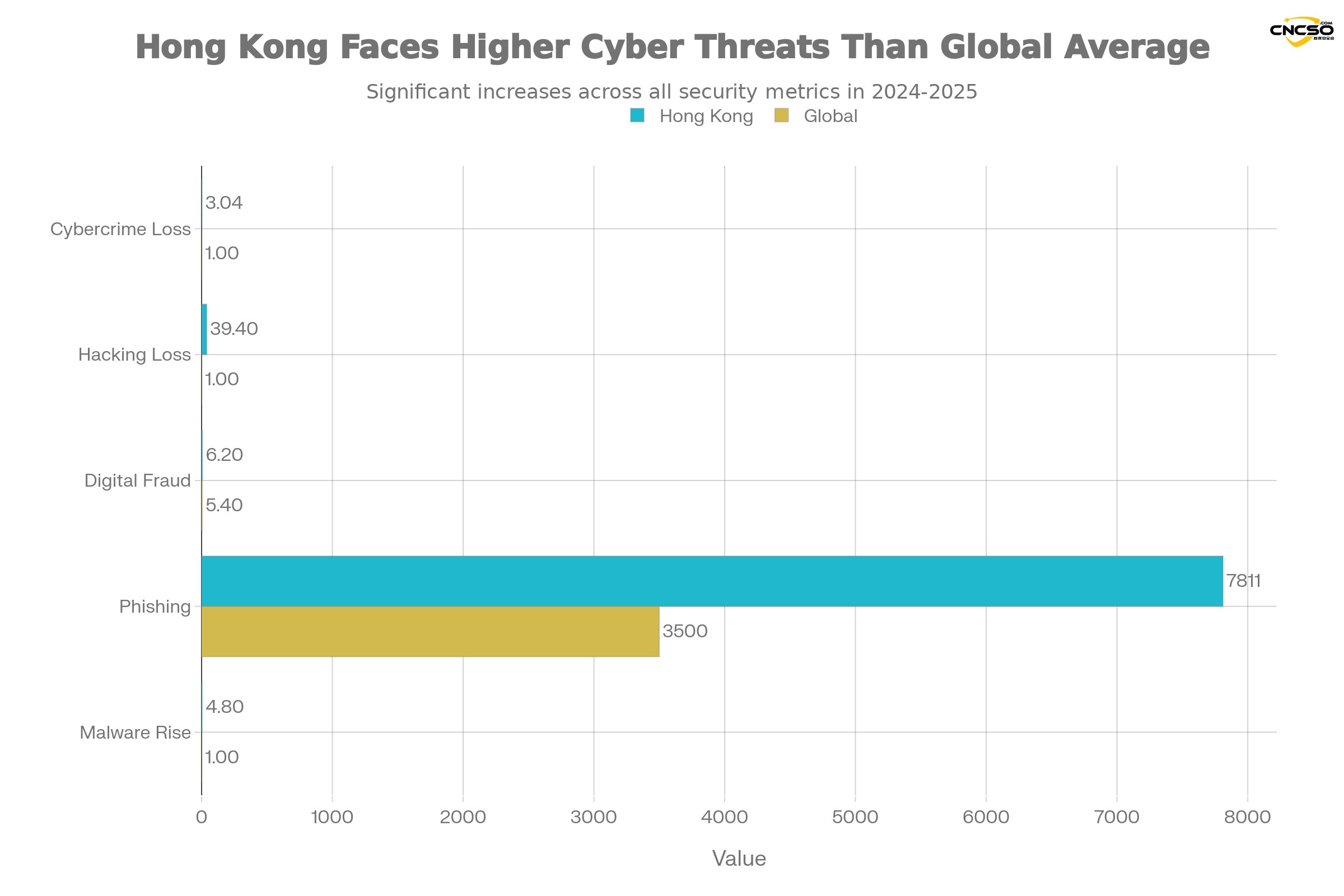

Hongkong ist deutlich stärker von Cyber-Bedrohungen betroffen als der weltweite Durchschnitt:

| Norm | 2024-2025 Daten | globaler Vergleich |

|---|---|---|

| Verluste durch Cyberkriminalität (H1 2025) | HK$3,04B (+15% YoY) | +15% Wachstum |

| Verluste durch Hacking (H1 2025) | HK$39.4M (+10x) | 10-facher Anstieg |

| Digitale Betrugsrate | 6.2% | Globaler Durchschnitt 5,41 TP3T, Höchstwert 151 TP3T |

| Betrug im Einzelhandel | 17.8% | Wachstum von 113% gegenüber dem Vorjahr |

| Anzahl von Phishing-Vorfällen | 7.811 (+108%) | Das Schlimmste seit 5 Jahren |

| Malware-Vorfall | 4,8-facher Anstieg | deutlich ansteigen |

| Phishing-Link | 48,000+ (+150%) | Spike |

Die Abteilung für Cybersicherheit und Technologiekriminalität der Hongkonger Polizei erklärte, dass die Zahl der Hackerangriffe zwar leicht zurückgegangen sei, der enorme Anstieg der finanziellen Verluste jedoch auf eine zunehmende Bedrohung hinweise.HKCERT bearbeitete im Jahr 2024 12.536 Sicherheitsvorfälle.

Übriger asiatisch-pazifischer Raum

Laut dem Thales Data Threat Report 2025 ist der asiatisch-pazifische Raum (einschließlich Australien, Indien, Japan, Neuseeland, Singapur, Südkorea und Hongkong) mit Problemen konfrontiert:

-

Organisationen über 65%Rasche KI-Entwicklung gilt als größtes Sicherheitsproblem

-

63% Besorgt über die mangelnde Integrität von AI

-

55% Besorgt über die Unzuverlässigkeit von KI

-

47%'s Asien-Pazifik-UnternehmenEine Datenschutzverletzung

Vereinigte Staaten (höchste Kosten)

In den USA waren die Kosten pro Verstoß am höchsten:

-

Durchschnittliche US-Leckagekosten: $10,22M(Rekordhoch, +9%)

-

Dies liegt mehr als 1.30% über dem weltweiten Durchschnitt von $4,44M

-

Behördliche Geldbußen und langsamere Prüfzeiten treiben die Kosten in die Höhe

-

Mehrere größere Sicherheitsverletzungen mit Millionen von Datensätzen im Jahr 2025

V. Typische Fälle und Einblicke

5.1 Betrugsfall in Hongkong: Tiefgreifende Fälschungen

Überblick über die Fälle

Im Jahr 2025 verlor ein Finanzunternehmen in Hongkong 25 Millionen Dollar durch einen KI-gestützten Deep Forgery-Betrug. Die Angreifer nutzten äußerst realistische Deep-Fake-Videos und -Audios, um sich als Finanzvorstand auszugeben und dringende Geldüberweisungen zu verlangen.

Angriffsprozess

-

ErkennungsphaseAngreifer nutzten Open-Source-KI-Tools, um LinkedIn, Unternehmenswebseiten und Geschäftsberichte zu analysieren und detaillierte Profile von Führungskräften zu erstellen.

-

Deep Fake CreationErstellung eines Videoklons des CFO unter Verwendung von Open-Source-Tools zur Gesichtsfälschung wie DeepFaceLab

-

ErstkontaktGefälschte Konferenzeinladungen, die über Phishing-E-Mails mit bösartigen Links verschickt werden

-

Social EngineeringEingehendes gefälschtes Video, das über die interne Kommunikations-App verbreitet wird und Überweisungen vor der Genehmigung durch den Vorstand erfordert

-

GeldtransferBetrügerische Schatzmeister genehmigen Überweisungen unter Zeitdruck

Wichtigste Erkenntnisse

-

ZeitdrucktaktikAngreifer nutzen die Dringlichkeit von Vorstandssitzungen aus

-

Mehrkanalige Verifizierung fehltOrganisation hat kein Out-of-Band-Validierungsverfahren eingeführt

-

Demokratisierung der KI-ToolsOpen-Source-Tool für tiefe Fälschungen senkt technische Barrieren drastisch

-

Missbrauch des internen VertrauensDas natürliche Vertrauen der Mitarbeiter in die Botschaften des ”Managements”.

5.2 Sprachbetrug durch CEOs von Energieunternehmen (2019, aber ab 2025 immer häufiger)

Fallbesprechung

Während sich dieser Fall im Jahr 2019 ereignete, wird ein ähnlicher Angriff im Jahr 2025 systematisch durchgeführt: Der Schatzmeister der US-Tochtergesellschaft eines europäischen Energieunternehmens erhält einen Anruf vom vermeintlichen Vorstandsvorsitzenden der Muttergesellschaft, der um eine dringende Überweisung von 220.000 Euro für eine geheime Akquisition bittet. tiefe Stimme gefälscht.

Die Entwicklung im Jahr 2025

Im Jahr 2025 haben sich diese Arten von Angriffen zu groß angelegten Operationen entwickelt:

-

Angreifer verwenden jetzt maschinelle Lernmodelle, um die Stimme und die Sprachmuster bestimmter Führungskräfte zu simulieren

-

Angriffe können in Echtzeit ausgeführt werden, anstatt vorher aufgezeichnet zu werden, was die Entdeckung erschwert.

-

Mehrsprachige Fälschungen werden machbar und erweitern die geografische Abdeckung

-

Organisationen berichten von Schwierigkeiten bei der Unterscheidung zwischen echten und gefälschten Anrufen

5.3 Fortune 500 AI Proxy Data Breach (März 2025)

Fall Beschreibung

Im März 2025 entdeckte ein Fortune-500-Finanzdienstleistungsunternehmen, dass seine KI-Agenten im Kundenservice über Wochen hinweg sensible Kontodaten kompromittiert hatten. Die Ursache war ein gut geplanter Prompt-Injection-Angriff.

Angriffsmechanismen

Der Angreifer übermittelte dem KI-Agenten eine als Client-Anfrage getarnte Nachricht mit versteckten Anweisungen. Diese Anweisungen schrieben die Systemaufforderungen des Agenten um, deaktivierten Sicherheitsfilter und veranlassten den Agenten zur Ausführung:

-

Durchsickern vertraulicher Geschäftsinformationen an externe Endpunkte

-

seine eigenen Systemaufforderungen ändern, um dauerhaften Zugang hinzuzufügen

-

Ausführen von API-Aufrufen mit erweiterten Rechten, die den Berechtigungsumfang des Benutzers überschreiten

-

Zugang zu nicht autorisierten Datenbanken

Umfang und Auswirkungen

-

Unbekannte Menge von Kundendaten kompromittiert

-

Lecks bleiben wochenlang unentdeckt

-

Millionen von Dollar an Bußgeldern für Unternehmen

-

Notwendigkeit, die gesamte KI-Agentenarchitektur zu ersetzen

Wichtigste Erkenntnisse

-

Cue-Injektionen sind hochwirksame AngriffsvektorenTraditionelle Sicherheitskontrollen sind gegen sie unwirksam.

-

KI-Agenten sind eine neue Art von privilegierten NutzernSie können auf das System zugreifen und es verändern, aber es gibt kaum eine Kontrolle.

-

Persistenz der Verschmutzung durch InputBösartige Hinweise, die in der Datenbank gespeichert sind, werden automatisch ausgeführt, wenn sie vom Agenten verarbeitet werden.

-

Mangelnde BeobachtbarkeitDie Organisation hat das Verhalten des KI-Agenten nicht überprüft.

5.4 Betrug durch Google- und Facebook-Anbieter ($100M+)

Hintergrund des Falls

Dieser Fall erstreckte sich zwar über viele Jahre, wurde aber im Jahr 2025 zu einer Vorlage. Ein Betrüger erlangte mehr als $100 Mio. USD, indem er gefälschte Rechnungen an Google und Facebook schickte (die sich als deren echte Hardware-Lieferanten ausgaben), was funktionierte, weil:

-

Die Formatierung der E-Mail entspricht exakt der des realen Anbieters

-

Die Anfragen sind auf den tatsächlichen Beschaffungszyklus abgestimmt

-

Es wurde keine sekundäre Validierung von Geldtransfers durchgeführt.

Verbesserte Version für 2025

Im Jahr 2025 hat sich dieser Angriff weiterentwickelt:

-

Verwenden Sie echte kompromittierte Anbieter-E-Mail-Konten (keine Spoofs)

-

KI-generierte Rechnungen, die vollständig mit den historischen Formaten der Lieferanten übereinstimmen

-

Zahlung gegen neue Bestellungen, damit es wie ein echter Geschäftsvorgang aussieht

-

E-Mail-Kompromittierungsangriffe von Anbietern nehmen 2024 um 137% zu

VI. Analyse der Kapitalverluste bei Sicherheitsverletzungen durch künstliche Intelligenz

6.1 Kosten der Schatten-KI

Definition und Umfang

Bei der Schatten-KI handelt es sich um nicht genehmigte KI-Tools und -Anwendungen, die von Mitarbeitern ohne IT-Genehmigung oder -Aufsicht verwendet werden. Dies ist ein bedeutender neuer Kostentreiber für das Jahr 2025.

wirtschaftliche Auswirkungen

Laut dem IBM-Bericht "Cost of a Data Breach 2025":

-

Schatten-KI-Leck Durchschnittskosten: $$4.63M

-

$670.000 mehr als bei Standardveranstaltungen***

-

Längere Erkennungszeit:: 247 Tage gegenüber 241 Tagen Standard

-

Breitere Datenexposition:: 62%-Daten, die mehrere Umgebungen umfassen

-

Unternehmen können nicht nachverfolgen oder kontrollieren, an welche KI-Tools sensible Daten weitergegeben werden

Grundursache

-

mangelnde Sichtbarkeit:: Der Organisation von 83% fehlt es an grundlegenden Kontrollen, um zu verhindern, dass Daten an KI-Tools weitergegeben werden

-

EinstufungskriseOrganisationen sind nicht in der Lage zu verfolgen, welche Daten als sensibel eingestuft werden.

-

Mitarbeiter umfahrenMitarbeiter nutzen KI-Tools, um ihre Produktivität zu steigern und gleichzeitig IT-Sicherheitsprozesse zu umgehen

-

Einhaltung der Vorschriften VakuumKeine Politik und kein Governance-Rahmen für den Einsatz von KI in Unternehmen

6.2 Kosten für Kapitalverluste durch Cloud-Fehlkonfiguration

Aktueller Stand der Statistik

-

Durchsickern von 15%Beginnend mit der Cloud-Fehlkonfiguration (der drittwichtigste Angriffsvektor)

-

Cloud-Sicherheitsvorfall bei 23%Direkt von der Fehlkonfiguration abgeleitet

-

Unternehmen mit 27%Bericht erleidet Verletzung der öffentlichen Cloud

-

Gartner prognostiziert 99% an Cloud-Ausfällen bis 2025Wird auf Fehler des Kunden zurückzuführen sein (nicht auf Fehler des Cloud-Anbieters)

-

Alle Leckagen von 26%Verursacht durch menschliches Versagen

Kostenvariation

| Speicherort | Durchschnittliche Leckagekosten |

|---|---|

| Speicherung in mehreren Umgebungen | $5,05 Millionen |

| private Cloud | $4,68 Millionen |

| öffentliche Wolke | $4,18 Millionen |

| lokale Daten | $401 Millionen |

Multi-Umwelt-Lecks kosten am meisten, weil:

-

Längere Erkennungszeit (276 Tage gegenüber 241 Tagen)

-

Notwendigkeit einer koordinierten Reaktion in verschiedenen Umgebungen

-

Erhöhte Komplexität der Compliance-Bewertung

-

Verschärfte Meldepflichten gegenüber Dritten

6.3 Die Kosten von KI-Infrastrukturschwachstellen

Zero-Day- und Open-Source-Schwachstellen

Die ungeschützte KI-Infrastruktur enthält nicht nur Fehlkonfigurationen, sondern auch ungepatchte Schwachstellen in Kernkomponenten:

-

ChromaDB-Zero-Day: Nicht authentifizierte Lese- und Schreibvorgänge zulassen

-

Redis Post-Use-Schwachstelle: Datenbeschädigung im Vektorspeicher verursachen

-

NVIDIA Triton Inference Server SicherheitslückeErlaubt das Laden beliebiger Daten

-

NVIDIA Container Toolkit SicherheitslückeInitialisierung externer Variablen

Die Kosten für die Entwicklung dieser Schwachstellen sind:

-

Zeit von der Entdeckung bis zur Ausnutzung der einzelnen SchwachstellenReduktion von Wochen (traditionelle Software) auf Tage (KI-Tools)

-

Nutzung von SkaleneffektenEine einzige Schwachstelle kann Tausende von gefährdeten Servern betreffen.

-

KaskadeneffektEin einziger kompromittierter KI-Dienst kann zur Kompromittierung eines ganzen Systems führen.

6.4 Kapitalverluste bei Vektordatenbank-Vergiftungen

Angriffsmechanismen

In Vektordatenbanken (z. B. Chroma) werden Einbettungen und Dokumente gespeichert, die von KI-Systemen abgerufen werden. Eine Vergiftung dieser Datenbanken kann die Folge sein:

-

Das Retrieval Augmentation Generation (RAG)-System liefert die falschen Informationen

-

KI-Agenten treffen Entscheidungen auf der Grundlage fehlerhafter Daten

-

Schwierig, anhaltende Angriffe zu erkennen (sieht aus wie normaler Betrieb)

Kostenrechnung

-

Kosten von Fehlentscheidungen aufgrund von vergifteten DatenbankenNicht quantifiziert, aber potentiell groß (z.B. FAI trifft schlechte Investitionsentscheidungen)

-

Sanierungskosten: das Modell neu trainieren, vom Backup wiederherstellen (normalerweise offline)

-

ReputationskostenThe public case for AI systems producing biased or erroneous outputs

-

Regulatorische KostenDatenqualität: Probleme mit der Datenqualität verletzen die Bestimmungen der Data Governance

VII. die Leitlinien für die wichtigsten Verteidigungsmaßnahmen im Jahr 2025

7.1 Identitäts- und Zugangsschutz (Priorität: höchste)

Implementieren Sie eine passwortfreie, phishing-resistente Multi-Faktor-Authentifizierung

Standard-MFAs (SMS-Codes, E-Mail-Links) haben sich als unzureichend gegen moderne Angriffe erwiesen. Gemäß der Norm NIST SP 800-63-4 sollten Organisationen Folgendes implementieren:

Option 1: FIDO2/WebAuthn-Schlüssel

-

Verwendung von Hardwareschlüsseln (USB oder Bluetooth) als Authentifikator

-

Die Schlüssel sind durch Verschlüsselung geschützt und verlassen nie das Gerät

-

Verhindern Sie die Wiederholung von Anmeldeinformationen und Man-in-the-Middle-Angriffe

-

Kosten: $15-$50/Jahr pro Benutzer

Option 2: Integrierte biometrische Daten

-

Verwenden Sie Windows Hello, Face ID oder Touch ID

-

Privater Schlüssel im Chip gespeichert, nicht exportierbar

-

Zusammenschluss mit Identitätsanbietern (über OIDC/SAML)

-

Kosten: in der vorhandenen Ausrüstung enthalten

Parameter für die Durchführung

-

FinanzabteilungAlle Konten 100% mit passwortloser MFA

-

IT-AdministratorPasswortfreie MFA für alle privilegierten Konten

-

FernzugriffVPNs und Cloud-Anwendungen müssen passwortlose MFAs verwenden

-

Callback-ValidierungJede Überweisung muss zweimal von einer bekannten Telefonnummer bestätigt werden (Telefonnummer in der Nachricht wird nicht verwendet)

Kosten der Durchführung

| Baugruppen | (Herstellungs-, Produktions- usw.) Kosten |

|---|---|

| Harte Schlüssel (5.000 Benutzer) | $75,000 |

| MFA-Management-Lösungen | $50,000 |

| Einsatz und Ausbildung | $30,000 |

| Jährliche Gesamtkosten | $155,000 |

ROI

-

Durchschnittliche Leckagekosten: $444 Millionen

-

Geringeres Risiko des Diebstahls von Zugangsdaten bei 70%: Einsparungen von 3,1 Millionen Dollar bei $

-

ROI in 1 Jahr: 20x

7.2 Härtung der KI-Infrastruktur (Priorität: höchste)

Bestandsaufnahme und Klassifizierung aller KI-Systeme

-

Erstellen einer KI-Stückliste (BOM), in der alle Modelle, Datenquellen, Vektordatenbanken und Inferenzendpunkte aufgeführt sind

-

Bestimmen Sie den Einsatzort (lokal, AWS, Azure, Google Cloud usw.)

-

Kennzeichnung der Datensensibilität (öffentlich, intern, eingeschränkt, vertraulich)

-

Dokumentation der Abhängigkeiten und Integrationen mit jedem KI-System

Sperren von exponierten AI-Komponenten

Sofortige Maßnahmen (Woche 1):

-

Scannen aller internetorientierten Instanzen von Chroma, Redis, Ollama

-

Einsatz von Shodan, Censys oder internen Schwachstellen-Scannern

-

Kosten: $0-$5.000 (bei Kauf eines Scan-Tools)

-

-

Aktivieren Sie Authentifizierung und Verschlüsselung

-

Fügen Sie sichere Passwörter oder API-Schlüssel zu allen Vector-Datenbanken hinzu.

-

Aktivieren Sie die TLS 1.3-Verschlüsselung

-

Implementierung der rollenbasierten Zugriffskontrolle (RBAC)

-

-

Aktivieren des Audit-Protokolls

-

Zeichnet alle Lese- und Schreibvorgänge von Daten auf

-

Senden von Protokollen an das SIEM-System zur Erkennung von Anomalien

-

Kosten: $10.000-$20.000 (SIEM-Konfiguration)

-

Mittelfristige Maßnahmen (Wochen 2-4):

-

Unerwünschten Internetzugang abschalten

-

Verlagerung von AI-Diensten hinter private Subnetze

-

Zugang über ein VPN oder einen Bastion-Host

-

Implementierung der Netzsegmentierung

-

-

Sicherheitspatches anwenden

-

Wenden Sie die neuesten Patches für ChromaDB, NVIDIA Triton und mehr an!

-

Einrichten eines Patch-Management-Prozesses

-

Kosten: $5.000-$15.000 (Entwicklungszeit)

-

-

Implementierung der Laufzeitüberwachung

-

Aufspüren anomaler Muster durch Verhaltensanalyse

-

Überwachen Sie die Modellausgabe auf Anzeichen von Datenvergiftung

-

Kosten: $20.000-$50.000 (Werkzeuge + Konfiguration)

-

Langfristige Maßnahme (Monate 2-3):

-

Etablierung von CI/CD-Sicherheit

-

Sicherheitsscans in der Lieferkette in der Modellausbildungspipeline

-

Versionskontrolle von Abhängigkeiten und Schwachstellen-Scanning

-

-

realisierenZero-Trust-Architektur

-

Gegenseitige TLS-Authentifizierung zwischen allen KI-Komponenten

-

Separate Identitäts- und Kurzzeitzertifikate für jeden Dienst

-

Kosten: $50.000-$100.000 (Werkzeuge und Technik)

-

7.3 Governance-Rahmen für KI-Agenten (Priorität: hoch)

Ausmaß des Problems

-

69% der Unternehmen setzen KI-Agenten ein

-

Nur 21% verfügt über angemessene Sicherheitskontrollen

-

79% Fehlen einer formellen KI-Agenten-Governance-Politik

-

20% hat überhaupt keine Kontrollen

Schlüsselkomponenten des Governance-Rahmens

1. eine Liste und Klassifizierung von KI-Agenten

Eintrag in die Vollmachtsliste:

- Name und Zweck des Agenten

- Systeme und Daten, auf die er zugreift

- Erteilte Berechtigungen (Erstellen, Löschen, Ändern, Lesen)

- Angaben zum Eigentümer und Notfallkontakt

- Risikostufe (niedrig, mittel, hoch, kritisch)

- Zeitraum der Einführungsschleife (Entwicklung, Test, Produktion)

- Datum der Prüfung

2. die Privilegien und der Grundsatz des geringsten Privilegs für Wachpersonal

-

Agenten können nur auf die für ihre Aufgaben erforderlichen Daten und Systeme zugreifen

-

Kein Zugang zu globalen APIs oder APIs mit erhöhten Rechten

-

Manuelle Genehmigung sensibler Vorgänge (Löschung von Daten, Änderung von Berechtigungen, Geldüberweisungen)

-

Strenge Workflow-Governance

3. verhaltensbezogene Überwachung und Erkennung von Anomalien

-

Erstellung von Baselines für normale Agentenaktivitäten (Datenzugriffsmuster, API-Aufrufe, Ausführungszeiten)

-

Erkennung von Abweichungen von der Basislinie in Echtzeit

-

Automatische Isolierung von Agenten, die Anomalien aufweisen

-

Audit aller Agentenoperationen für die Spurensicherung

4. die Abwehr von Cue-Injektionen

-

Vertrauen Sie nicht auf Benutzereingaben - bereinigen Sie alle externen Eingaben

-

Sicherheitsüberprüfung von Benutzeranfragen vor der Ausführung

-

Strenge Eingabevalidierung und Typüberprüfung verwenden

-

Fügen Sie einen ”not jailbreakable”-Befehl vor der Systemeingabeaufforderung ein (obwohl dies keine vollständige Lösung ist)

-

Trennung von Agentenbefehlen und Benutzerdaten

5) Governance-Instrumente und -Rahmen

-

NIST AI Risk Management Framework (AI RMF)Vier Kernfunktionen (Governance, Karte, Messung, Management)

-

ISO 42001KI-Verwaltungssystem

-

OWASP LLMRISK TOP 10LLM-spezifische Schwachstellen

-

Regelmäßige Red-Team-Tests zur Überprüfung auf Proxy-Jailbreaks und Missbrauch

7.4 Datenklassifizierung und Schattierungs-KI-Kontrolle (Priorität: hoch)

Implementierung der Klassifizierung von Unternehmensdaten

Laut IBM-Daten fehlen in 83% Unternehmen grundlegende Kontrollen, um zu verhindern, dass Daten für KI-Tools freigegeben werden. Die Lösung:

| Klassifizierungsstufe | definieren. | Verwendung von AI-Tools | typisches Beispiel |

|---|---|---|---|

| offen | Kann öffentlich geteilt werden | grenzenlos | Marketingtexte, veröffentlichte Dokumente |

| innerhalb (Teil, Abschnitt) | Nur für den internen Gebrauch | Nur zugelassene Werkzeuge | Sitzungsnotizen, interne Kommunikation |

| Geheimnisse | Geschäftsgeheimnisse oder Wettbewerb | Alle AI-Tools deaktivieren | Finanzdaten, Produktfahrplan |

| eingeschränkt | Persönliche oder behördliche Daten | Verbot - rechtliches Risiko | PII, PHI, Zahlungsinformationen |

Schatten-KI-Steuerung

Umsetzung technischer Maßnahmen, um die Verwendung nicht zugelassener KI-Tools zu verhindern:

-

Schutz vor Datenverlust (DLP) - Sperrung eingeschränkter Daten beim Kopieren/Einfügen in AI-Tools

-

Browser-Quarantäne - Ausführen nicht vertrauenswürdiger Websites in isolierten Containern

-

API-Gateway - Blockieren des Datenverkehrs zu öffentlichen KI-APIs wie OpenAI, Claude und anderen

-

SaaS-Governance-Tools - Erkennung der abteilungsinternen Nutzung nicht genehmigter AI-SaaS-Anwendungen

-

Ausbildung des Personals - Erklären Sie, warum bestimmte Daten nicht für KI verarbeitet werden können

Kosten der Durchführung

| Eindämmung | (Herstellungs-, Produktions- usw.) Kosten |

|---|---|

| DLP-Werkzeuge | $40,000-$80,000/year |

| Browser-Quarantäne | $30,000-$60,000/year |

| SaaS-Verwaltung | $20,000-$40,000/year |

| Ausbildung des Personals | $5,000-$10,000 |

| (Gesamt-)Summe | $95,000-$190,000/year |

ROI

-

Schatten-KI-Leck Kosten: $4.63M

-

Verringerung des Risikos einer schattierten AI-Nutzung bei 60%: $ 2,78 Mio. Einsparungen

-

Amortisationszeit: weniger als 1 Jahr

7.5 Sichere Automatisierung und KI-gesteuerte Erkennung (Priorität: höchste)

Business Cases

Unternehmen, die Sicherheitsautomatisierung und KI nutzen, um ihre Ziele zu erreichen:

-

Manuelle Sicherheit Betriebskostenreduzierung für 60-80%

-

Durchschnittliche jährliche Einsparungen von $2,4 Millionen(Unternehmensimplementierung)

-

10x schnellere Reaktionszeit auf Vorfälle(von 4 Stunden auf 15 Minuten)

-

Verkürzung der Prüfzeit um 80 Tage

-

5fache Steigerung der Kapazität zur Bearbeitung von Sicherheitsvorfällen

Schlüsselbereiche der Umsetzung

1. die Integration von SIEM und SOAR

-

Verwenden Sie SIEM, um alle Sicherheitsprotokolle und Ereignisse zusammenzufassen.

-

Automatisierung allgemeiner Reaktionsabläufe mit SOAR

-

Kosten: $100.000-$200.000 Implementierung + $50.000-$100.000/Jahr Wartung

-

ROI: Verkürzte Entdeckungszeit bedeutet eine durchschnittliche Einsparung von $1,9 Mio./Leckage

2. die Verhaltensanalyse und die Erkennung von Anomalien

-

Festlegung des grundlegenden Verhaltens von Nutzern und Einrichtungen

-

Einsatz von maschinellem Lernen zur Erkennung von Aktivitäten, die von der Basislinie abweichen

-

Automatische Quarantäne von verdächtigen Konten

-

Cost: $30,000-$60,000/year

3. die Automatisierung von Bedrohungsdaten

-

Automatische Zuordnung bekannter bösartiger IPs, Domänen und Datei-Hashes

-

Proaktive Indikatoren zur Bedrohungsabwehr

-

Integration mit externen Bedrohungsquellen

-

Cost: $20,000-$40,000/year

4. die Automatisierung der Einhaltung

-

automatisierte Berichterstattung

-

Kontinuierliche Kontrollüberprüfung

-

Cost: $15,000-$30,000/year

7.6 Finanzabteilungsspezifische Kontrollen (Priorität: kritisch)

Den Daten in diesem Bericht zufolge ist der Finanzsektor ein wichtiges Ziel für KI-gesteuerte BEC. Spezifische Verteidigungsmaßnahmen:

Kontrolllisten:

| Eindämmung | Durchführungsmodalitäten | (Herstellungs-, Produktions- usw.) Kosten |

|---|---|---|

| Anti-Fischerei MFA | Alle Finanzkonten 100% FIDO2 | $75.000 Einsatz |

| Callback-Validierung | Obligatorischer zweiter Faktor für die Überweisung von Geldern | Prozessänderungen (ohne zusätzliche Kosten) |

| Workflow zur Zahlungsfreigabe | Mehrstufige Zulassung, Betragsschwellen | $20.000-$40.000 Werkzeuge |

| Überprüfung der Lieferanten | DNS/DMARC-Prüfung, Validierung durch Dritte | $10.000-$20.000 Werkzeuge |

| Tiefe Fälschungserkennung | Video/Audio-Echtheitsprüfung | $30,000-$50,000/year |

| Regelmäßige Bohrungen | Test zum Sicherheitsbewusstsein, um BEC-Angriffe zu simulieren | $10,000-$20,000/year |

Kostenwirksamkeit der Risikominderung:

-

Durchschnittliche BEC-Kosten: $200.000-$500.000 pro Ereignis

-

Abwehrmaßnahmen gegen 99%-Angriffe

-

Ein einziger erfolgreicher Stopp reicht aus, um ein ganzes Jahr lang Kontrollen durchzuführen.

VIII. Zusammenfassung der klassischen Themen

Frage 1: Wie viele Unternehmen geben an, dass KI ihre Bedrohungslage verändert?

Lösung

In den Berichten der wichtigsten Anbieter und Agenturen wird KI als ein bedeutender Faktor sowohl für Angriffe als auch für die Verteidigung im Jahr 2025 beschrieben, der schnell wächst:

-

93%s Sicherheitsverantwortliche erwarten tägliche KI-Angriffe bis 2025

-

89% sieht KI-gesteuerten Schutz als entscheidend für das Schließen der Verteidigungslücke

-

76% berichtet, dass die Geschwindigkeit und Raffinesse von KI-Angriffen ihre Abwehrkräfte übersteigt

-

Unternehmensleiter in 86% meldeten mindestens einen Vorfall im Zusammenhang mit KI in den letzten 12 Monaten

Frage 2: Ist die künstliche Intelligenz wirklich ein wichtiger Treiber für BEC?

Lösung

Ja. Die Warnmeldung 2025 umfasst Sprach- und Textimitationen mit realistischem Inhalt. Organisationen müssen:

-

Out-of-band-Validierung von Anträgen auf Überweisung von Geldern oder Gewährung von Zugangsrechten

-

Rückruf unter einer bekannten Telefonnummer, die nie eine Nachricht erhalten hat

-

Implementierung von Tools zur Erkennung von Fälschungen für die Videoüberprüfung

-

Erhöhte Anforderungen für die Genehmigung von ”dringenden” Finanzierungsanträgen

Tiefgreifende Fälschungen machen nun 6,51 TP3T aller Betrugsangriffe aus, was einem Anstieg von 2 1371 TP3T im Jahr 2022 entspricht.

Frage 3: Ist eine offene KI-Infrastruktur wirklich üblich?

Lösung

JA. Branchenscans zeigen Hunderte von ungeschützten KI-Datenspeichern und -Endpunkten, die oft in Containern bereitgestellt werden und über das öffentliche Internet zugänglich sind:

-

200+ völlig ungeschützte Chroma-Server, die Daten ohne Authentifizierung lesen/schreiben können

-

Mehr als 10.000 Fälle von Ollama im Internet veröffentlicht

-

2.000 Redis-Server ungeschützt

-

Viele zusätzliche Server ausgesetzt, aber teilweise geschützt

-

Es handelt sich dabei um Fehlkonfigurationen und nicht um Zero-Day-Probleme, die alle sofort behoben werden sollten!

Frage 4: Verringert KI wirklich die Kosten der Kompromittierung für Verteidiger?

Lösung

Laut dem IBM-Bericht "Cost of a Data Breach 2025" melden Unternehmen, die KI und Automatisierung im Sicherheitsbereich einsetzen, in der Regel niedrigere durchschnittliche Kosten für Datenschutzverletzungen als ihre Mitbewerber:

-

Unternehmen, die KI-Tools einsetzen, verkürzen den Lebenszyklus von Lecks um 80 Tage

-

Einsparungen durchschnittlich $1,9 Millionen

-

Bei mehreren Umweltlecks (höchste Kosten) sind die Einsparungen noch höher

-

Dritte, die denselben Datensatz analysieren, betonen den Einsatz der Kurvenbeschleunigung, wobei mehr Unternehmen berichten, dass sie KI zumindest in begrenztem Umfang für die Erkennung und Reaktion einsetzen

Dies gilt jedoch nur für Organisationen, die das Instrument ordnungsgemäß eingeführt haben und anwenden. Die Adoptionskurve befindet sich noch in der Anfangsphase.

Frage 5: Welche individuelle Kontrolle sollte die Finanzabteilung in diesem Quartal durchführen?

Lösung

Die Zwei-Schritte-Regel:

-

Anti-Phishing MFA für alle FinanzkontenFIDO2/WebAuthn verwenden, keine SMS- oder E-Mail-Codes!

-

Obligatorische Rückrufvalidierung bei jeder Änderung von Zahlungs- oder BankdatenVerwenden Sie eine Telefonnummer, die in der Akte des Mitarbeiters gespeichert ist, niemals eine Nummer, die Sie in einer Nachricht erhalten haben.

Diese Kontrollen verringern die Wahrscheinlichkeit eines BEC-Erfolgs drastisch und sind die kosteneffektivste Methode, um die häufigsten ursprünglichen Zugriffsvektoren zu blockieren.

Frage 6: Welche Trends bei der Gefährdung sind für die jährlichen Benchmarks maßgeblich?

Lösung

Beginnen Sie mit diesen und prüfen Sie dann, ob es sektorale Unterschiede gibt:

-

Verizon DBIR 2025 - Maximale Evidenzbasis für das Ereignismodell

-

IBM Kostenbericht über Datenschutzverletzungen 2025 - Kosten- und Ursachenanalyse

-

CrowdStrike2025 Ransomware-Untersuchung - Insbesondere Ransomware und KI-beschleunigte Angriffe

-

ENISA Bedrohte Landschaften 2025 - Europäische Perspektive und neue Bedrohungen

-

Microsoft Digital Defence Report 2025 - Globale Übersicht über Gegenparteien und Verteidigungsmöglichkeiten

-

Trend Micro KI-SicherheitStatusbericht (erstes Halbjahr 2025) - KI-Infrastruktur und Agentensicherheit

IX. industrielle Referenzen und Lückenanalyse

9.1 Benchmarking des Verteidigungsrahmens

Viele Unternehmen verwenden Reifegradmodelle und Frameworks, um ihre Sicherheitslage zu bewerten. Diese Analyse vergleicht, wie führende Frameworks die KI-Sicherheit behandeln:

| Rahmen/Normen | AI-Abdeckung | Proxy Governance | Queue-Injektion | Eignung |

|---|---|---|---|---|

| NIST AI RMF | Umfassend (Regieren/Karten/Messen/Verwalten) | Ausführlich | in einer verborgenen Form enthalten | Ihr (Ehrentitel) |

| ISO 27001 | Begrenzt (traditionelle Informationssicherheit) | nicht haben | nicht haben | (den Kopf) senken |

| ISO 42001 | Spezialisierte KI-Verwaltung (hinzugefügt im Jahr 2024) | Ausführlich | Ausführlich | Ihr (Ehrentitel) |

| CIS-Kontrolle | Begrenzt (hauptsächlich Infrastruktur) | nicht haben | nicht haben | (den Kopf) senken |

| NIST Cybersecurity Framework v2.0 | Teilweise (KI-Überlegungen hinzugefügt) | Teil | Teil | mittel |

| PCI DSS 4.0 | Begrenzt (nur im Kontext des Datenschutzes) | nicht haben | nicht haben | (den Kopf) senken |

zu einem Urteil gelangenNIST AI RMF und ISO 42001 sind die am besten geeigneten Rahmenwerke für die Bewertung und Umsetzung der KI-Sicherheitsreife.

9.2 Landschaft der Verteidigungsinstrumente

SIEM/SOAR-Plattform (Ereigniserkennung und Reaktion)

| Angebote | AI-Erkennungsfunktionen | AI-Agent-Unterstützung | MCP-Sicherheit | (Herstellungs-, Produktions- usw.) Kosten |

|---|---|---|---|---|

| Splunk Enterprise Sicherheit | Stark (Erkennung von Anomalien durch maschinelles Lernen) | Teil | nicht haben | $150K-$500K/year |

| Microsoft Sentinel | Stark (Azure ML-Integration) | Teil | nicht haben | $50K-$300K/year |

| CrowdStrike Falcon XDR | Stark (Verhaltensanalyse) | Teil | nicht haben | $200K-$600K/year |

| Datadog | mittel | nicht haben | nicht haben | $30K-$200K/year |

| IBM QRadar | mittel | nicht haben | nicht haben | $100K-$400K/year |

Sicherheit der KI-Infrastruktur (Schutz von Container-/Vektor-Datenbanken)

| Angebote | Chroma-Schutz | Ollama-Schutz | Redis-Schutz | MCP-Unterstützung |

|---|---|---|---|---|

| Wiz | sein | sein | sein | sein |

| Snyk | Verstopft | Verstopft | Verstopft | Verstopft |

| Aqua Sicherheit | Teil | Teil | Teil | Verstopft |

| Trend Micro | sein | sein | sein | sein |

| Palo Alto Netzwerke | Teil | Teil | sein | Verstopft |

Agent AI Sicherheit

| Angebote | Verhaltensüberwachung | Erkennung von Cue-Injektionen | Workflow-Governance | Reifegrad |

|---|---|---|---|---|

| Obsidianische Sicherheit | sein | sein | sein | Ihr (Ehrentitel) |

| Lakera | sein | sein | Verstopft | mittel |

| Widerlegung | sein | sein | Verstopft | mittel |

| Robuste Intelligenz | sein | sein | Verstopft | mittel |

| Anpassung der SOAR-Workflows | Teil | Verstopft | sein | (den Kopf) senken |

9.3 Interne Kapazitätslücken

Ist-Zustand vs. Soll-Zustand eines typischen Unternehmens:

| Fähigkeiten | aktueller Stand | gewünschter Zustand | Ungleichheiten | Überbrückungskosten |

|---|---|---|---|---|

| Bestandsaufnahme der AI-Infrastruktur | 29% hat eine vollständige Liste | 100% | 71% | $50-$100K |

| AI Agent Governance-Richtlinie | 21% hat eine formelle Politik | 100% | 79% | $30-$50K (Strategie) + $50-$100K (Werkzeuge) |

| Queue Injektionsverteidigung | 5% implementiert | 95% | 90% | $100-$200K (Werkzeuge + Verbesserungen) |

| MFA-Einsatz (Finanzen) | 45% Einsatz der Anti-Fischerei-Förderung | 100% | 55% | $75-$150K |

| AI-Werkzeuge DLP | 18% wurde implementiert | 80% | 62% | $95-$190K |

| SIEM/AI-Integration | 35% hat eine Art von AI-Erkennung | 90% | 55% | $150-$300K |

| Sicherheitsautomatisierung | 40% hat eine SOAR-Basisausstattung | 85% | 45% | $100-$200K Umsetzung + $50-$100K/Jahr |

Gesamtkosten für die Schließung der Lücke$600K-$1.2M anfänglich + $100-$200K/Jahr Betriebskosten

X. Schlussfolgerung

10.1 Wichtigste Ergebnisse

Im Jahr 2025 hat sich KI zu einem zweischneidigen Schwert für die Cybersicherheitslage entwickelt. Zu den wichtigsten Ergebnissen gehören:

-

Wachstum der Bedrohung übersteigt die VerteidigungWährend sich die KI-gesteuerten Verteidigungsmaßnahmen verbessern, nehmen die KI-gesteuerten Angriffe zu und entwickeln sich schneller weiter.761 Die organisatorische Berichterstattung von TP3T kann mit der Geschwindigkeit der Angriffe nicht Schritt halten.

-

Die KI-Infrastruktur ist die neue AngriffsflächeTausende von ungeschützten KI-Systemen (Vektor-Datenbanken, Inferenz-Server, Modell-Repositories) schaffen direkte Angriffspunkte. Dabei handelt es sich nicht um fortgeschrittene Bedrohungen, sondern um grundlegende Fragen der Sicherheitshygiene.

-

Schatten-KI ist die neue Ursache für DatenschutzverletzungenUnkontrollierter Einsatz von KI-Tools führt zu zusätzlichen $67 Mio./Leck. Den meisten Organisationen fehlen grundlegende Kontrollen.

-

Agent AI ist der neue privilegierte BenutzerKI-Agenten haben heute mehr Zugang zum System als die meisten menschlichen Mitarbeiter. Die meisten Organisationen verfügen nicht über einen angemessenen Governance-Rahmen.

-

Tiefgreifende Fälschung ist jetzt kommerziell verfügbarSprach- und Videoklonen hat sich von teuren, maßgeschneiderten Angriffen zu relativ kostengünstigen, groß angelegten Operationen entwickelt. 2025 wird es jährlich zu größeren Betrugsfällen kommen.

-

ROI im Verteidigungsbereich ist klarUnternehmen, die KI-Schutzmaßnahmen einsetzen, sparen durchschnittlich $1,9 Mio./Leck. Unternehmen, die frühzeitig investieren, gewinnen sowohl bei den Kosten als auch bei der Reaktionszeit.

-

Erhebliche regionale UnterschiedeHongkong und andere Regionen des asiatisch-pazifischen Raums sind überdurchschnittlichen Bedrohungen ausgesetzt. Insbesondere ist das Finanzzentrum gezielten BEC- und schwerwiegenden Fälschungsaktivitäten ausgesetzt.

10.2 Vorrangige Aktionspunkte für Entscheidungsträger

Unmittelbar (Tage 0-30)

-

Inventarisierung und Kategorisierung aller KI-Systeme

-

Einsatz von Anti-Phishing-MFA für alle Konten im Finanzsektor

-

Scannen der internetorientierten Vektordatenbank und Hinzufügen der Authentifizierung

-

Callback-Validierung für Finanztransfers aktivieren

Kosten: $75K-$150K | ROI: Blockdurchschnitt $200K+ BEC

Kurzfristig (30-90 Tage)

-

Schaffung eines Rahmens für die Verwaltung von KI-Agenten und Erstellung eines Inventars

-

Implementierung der Klassifizierung von Unternehmensdaten und Schatten-KI-DLP

-

Einsatz von Verhaltensanalysen zur Erkennung von Anomalien

-

Durchführung von Sicherheitsaudits für alle eingesetzten KI-Systeme

Kosten: $150K-$300K | ROI: Geringeres Risiko von KI-Schattenlecks $278M+

Mittelfristig (Tage 90-180)

-

Implementierung von SIEM + SOAR-Integration für KI-gesteuerte Erkennung

-

Einsatz von Schutzmaßnahmen gegen prompte Injektion und Vektorvergiftung

-

Sicherheitsautomatisierung für eine schnellere Reaktion

-

Durchführung von Red-Team-Tests des Proxy-Systems

Kosten: $200K-$400K | ROI: 80 Tage kürzere Prüfzeit, Einsparung von $1,9M/Leckage

Langfristig (Tage 180-365)

-

Vollständige Implementierung der Zero-Trust-Architektur

-

Einrichtung eines sicheren SDLC für die Entwicklung und den Einsatz von KI

-

Einrichtung einer kontinuierlichen Überwachung der Agentensicherheit

-

Entwicklung einer organisationsspezifischen KI-Sicherheitskultur

Kosten: $300K-$600K | ROI: Aufbau von Widerstandsfähigkeit zur Vermeidung kostspieliger Ereignisse

10.3 Besondere Empfehlungen für die asiatisch-pazifische Region

Angesichts des spezifischen Bedrohungsszenarios in Hongkong sollten die lokalen Organisationen besonders aufmerksam sein:

-

BEC-Abwehr für Finanzinstitute:: Aufgrund umfangreicher Überweisungen und internationaler Transaktionen sollte im Finanzsektor eine strenge Zahlungsregelung eingeführt werden

-

Betrugsaufdeckung im EinzelhandelDer Einzelhandelssektor hat eine Betrugsrate von 17,81 TP3T (+1131 TP3T gegenüber dem Vorjahr) und sollte vorrangig in Instrumente zur Betrugserkennung investieren

-

Grenzüberschreitende BedrohungsdatenHongkong ist aufgrund seiner geografischen Lage besonders anfällig für Angriffe bestimmter Bedrohungsgruppen in der asiatisch-pazifischen Region. Austausch von Bedrohungsdaten mit regionalen CERTs und Strafverfolgungsbehörden

-

Einhaltung von RechtsvorschriftenDie Datenschutzbestimmungen von Hongkong und die zunehmenden internationalen Compliance-Anforderungen machen eine angemessene Datenkategorisierung und einen angemessenen Datenschutz in Cloud- und KI-Systemen erforderlich.

-

Widerstandsfähigkeit der LieferketteUnternehmen sollten die Sicherheit von KI-Tools und -Diensten von Drittanbietern bewerten, da die KI-Integration in der globalen Lieferkette weit verbreitet ist.

10.4 Abschließende Empfehlungen

rechtsSicherheitschef(CSOder Vereinigten Staaten von Amerika)

-

Neubeurteilung der RisikobereitschaftDie Geschwindigkeit und das Ausmaß der KI-Bedrohung haben sich verändert. Traditionelle sachliche Bewertungszyklen sind zu langsam. Schaffen Sie einen Rahmen für eine schnelle Entscheidungsfindung.

-

Investitionen in beobachtbare Größen statt in InstrumenteAnstatt sich die neuesten Tools zuzulegen, liegt der Schwerpunkt auf Beobachtungsdaten, mit denen Anomalien erkannt und das Verhalten von KI-Systemen verfolgt werden kann.

-

Aufbau von KI-SicherheitskompetenzDie meisten Unternehmen verfügen über fundierte Fachkenntnisse im Bereich der herkömmlichen Cybersicherheit, aber nicht über Fachwissen zu KI-spezifischen Bedrohungen. Priorisieren Sie die Rekrutierung oder Ausbildung von KI-Sicherheitsexperten.

-

Umsetzung der Proxy Governance als PrioritätSchaffung eines Governance-Rahmens vor dem Einsatz von KI in großem Maßstab. Governance im Nachhinein kostet 10 Mal mehr als Governance im Vorfeld.

Empfehlungen für die operative Führung

-

KI-Sicherheit ist ein GeschäftsrisikoCybersicherheit ist kein ”IT-Problem” - sie ist ein Risiko für die Geschäftskontinuität. Integrieren Sie KI-Sicherheit in das Risikomanagement Ihres Unternehmens.

-

Vorbeugen ist viel billiger als reparieren$4,44 Mio. Kosten pro Leck. Der ROI der Verteidigungsinvestition ist eindeutig - durchschnittlich $2,2 Mio. Einsparungen pro Leck.

-

Schatten-KI ist ein Compliance-RisikoUngeregelter Einsatz von KI-Tools kann gegen Datenschutzbestimmungen (GDPR, CCPA usw.) verstoßen. Governance-Rahmen zur Risikokontrolle vorhanden.

-

Das Lieferantenrisiko hat sich ausgeweitetJedes KI-Tool, jeder Cloud-Dienst und jedes Modul eines Drittanbieters stellt eine neue Dimension des Risikos dar. Implementieren Sie strenge Sicherheitsbewertungen von Drittanbietern.

10.5 Aussichten

Bis 2026 können wir erwarten:

-

KI-gesteuerte Angriffe werden weiter zunehmeninsbesondere im Bereich der stellvertretenden KI

-

Die Verteidigungstechnologie wird reifenOrganisationen, die KI-Tools für die Verteidigung einsetzen, werden immer häufiger anzutreffen sein.

-

Rechtlicher Rahmen wird folgenDie Verwendung von ISO 42001 und NIST AI RMF für KI-Sicherheitsmanagement wird obligatorisch.

-

Die Sicherheit von KI-Agenten wird ein wichtiger Schwerpunkt seinBei den meisten Schwachstellen und Vorfällen handelt es sich um falsch konfigurierte oder kompromittierte Agenten.

-

Betrug durch tiefe Fälschungen wird zunehmenBis sich Biometrie und Multi-Faktor-Authentifizierung durchgesetzt haben

Der Schlüssel ist, jetzt zu handeln. Diejenigen Unternehmen, die heute in KI-Sicherheit investieren, werden im nächsten Jahr einen Wettbewerbsvorteil haben: schnellere Erkennung von Bedrohungen, schnellere Reaktion und weniger Kosten und Reputationsschäden.

Literaturhinweise

-

Verizon Data Breach Investigations Report (DBIR) 2025 - Größte Datenbank mit Daten zu Vorfällen und Sicherheitsverletzungen

-

IBM Cost of a Data Breach Report 2025 - Global $444M Average Breach Cost, Analysed by Industry and Region

-

CrowdStrike 2025 State of Ransomware Report - 76%s Organisation kann nicht mit der Geschwindigkeit von KI-Angriffen mithalten

-

Microsoft Digital Defense Report 2025 - Bedrohungen und Verteidigungsfähigkeiten auf nationaler Ebene

-

Trend Micro State of AI Security Report 1H 2025 - 10.000+ gefährdete Ollama-Instanzen, 200+ ungeschützte Chroma-Server

-

ENISA-Bedrohungslandschaft 2025 - Europäische Bedrohungsperspektive

-

World Economic Forum Global Cybersecurity Outlook 2025 - 93%'s Security Leaders erwarten tägliche KI-Angriffe

-

Kaspersky Financial Sector Report 2025 - 12,8% der B2B-Finanzbranche sind von Ransomware betroffen

-

KELA Escalating Ransomware Report 2025 - 34% Globales Wachstum im Schlüsselsektor, Produktionswachstum 61%

-

HKCERT Hong Kong Cyber Security Outlook 2025 - 7.811 Phishing-Fälle (+108%), Malware-Vorfälle +4,8x

-

NIST Artificial Intelligence Risk Management Framework (AI RMF) - Ein Implementierungsrahmen für KI-Sicherheit in Unternehmen

-

ISO 42001 - Norm für AI-Management-Systeme

-

OWASP LLM Risk Top 10 - LLM spezifische Schwachstellen-Kategorien

-

McKinsey Einsatz von Agentic AI mit Sicherheit - Best Practices in Agentic Governance

-

Obsidian Security Agentic AI Security Report - 69% Unternehmen setzen KI-Agenten ein, nur 21% haben Sicherheitskontrollen

-

DeepStrike AI Cyber Attack Statistics 2025 - 72% Wachstum, $30B voraussichtlicher Schaden

-

KnowBe4 2025 Phishing Trends Report - 83% Phishing-E-Mails mit KI

-

Cysure 2025 BEC Bericht - Google/Facebook $100M+ Vendor Fraud Fall

-

Deep Instinct Umfrage zu KI-Cyberattacken auf Finanzdienstleistungen - 45% KI-Angriffe im Visier

-

NIST SP 800-63-4 - Standard für Authentifizierung und Lifecycle Management, einschließlich passwortloser MFA

-

Statistik der Polizei Hongkong über Cybersecurity Crime (H1 2025) - HK$3.04B Verlust, +15% YoY

-

Thales 2025 Data Threat Report APAC Edition - 65% Unternehmen sehen KI als wichtigstes Sicherheitsproblem

-

Future CISO Hong Kong 2025 Cyber Defence - 6.2% Digital Fraud Rate

Originalartikel von Chief Security Officer, bei Vervielfältigung bitte angeben: https://www.cncso.com/de/2025-ai-cyber-attack-trends-security-report.html