1.脆弱性の概要

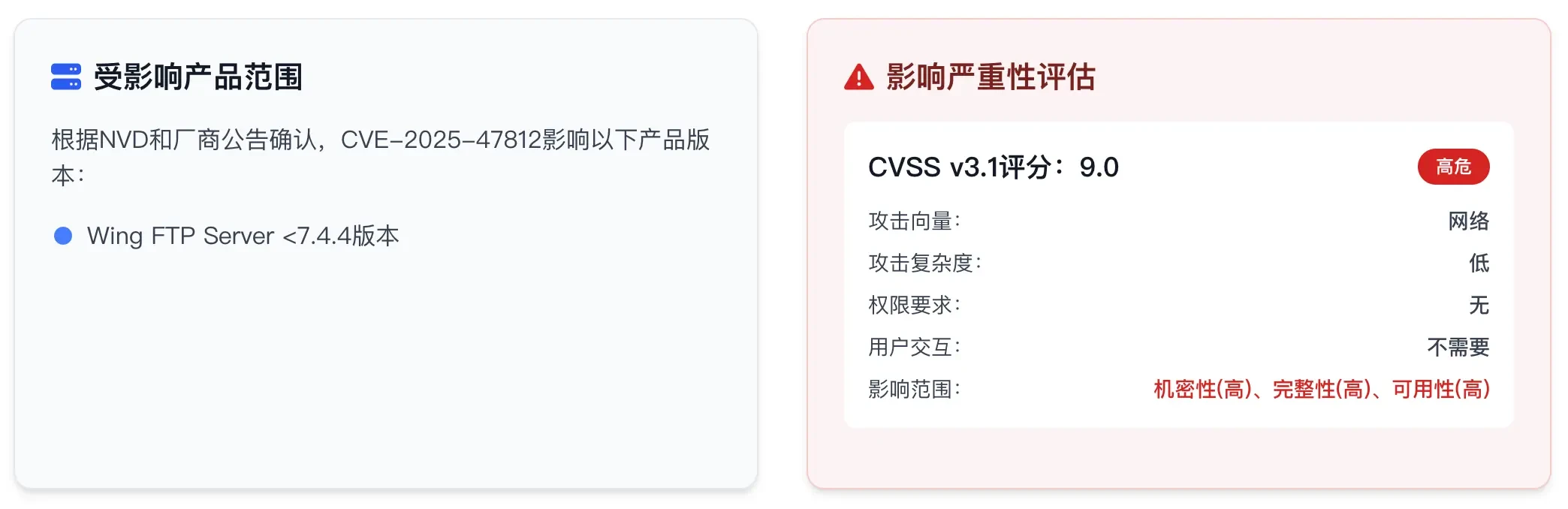

CVE-2025-47812 であります ウイングFTPサーバー 重大なリモートコード実行(RCE)の脆弱性が存在する。この脆弱性は、ウェブ管理インターフェイスでユーザ入力を処理する際に、サーバが Null Byte (NB) を適切にフィルタリングしていないことに起因します。, \0 もしかしたら %00).

攻撃者は、NULLバイトや悪意のあるLuaスクリプトコードをユーザー名パラメータに注入することで、サーバーのセッションファイルに悪意のあるコードを注入し、認証ロジックを回避したり、匿名ログインの仕組みを悪用したりすることができます。その後、サーバーがセッションファイルをロードすると、注入されたLuaコードが解析され、実行されます。

Wing FTP Serverは、デフォルトで昇格した権限(WindowsではSYSTEM、Linux/UnixではRoot)で実行されるため、この脆弱性の悪用に成功すると、直接以下のような事態につながります。サーバーは完全にダウンしている。..この脆弱性は、インターネット上での悪用活動を監視している。

脆弱性の影響評価:

2.脆弱性分析

2.1 脆弱性の原則

脆弱性の核心は、Wing FTP Serverのウェブインターフェース(特にログインロジックを処理するコンポーネント)と、その下にあるセッション管理メカニズムとの間の文字列処理における不整合にある。

-

入力点脆弱性のトリガーは、ユーザーのログイン・リクエストを処理するインターフェースにある。

POST /loginok.html。 -

ヌルバイト切り捨て: バックエンドの C++ 認証モジュールが、ユーザー名 (

\0すなわち、読み取りを停止する。つまり、攻撃者がusername=anonymous%00[恶意代码]認証モジュールはアノニマス匿名アクセスが有効になっているか、有効なユーザー名が使用されていることを前提とする)。 -

Luaインジェクション認証モジュールはなりすましのために切り捨てられるが、セッションファイルへのユーザー情報の書き込みを担当するモジュール(通常はLuaスクリプト形式で保存される)は、ヌルバイトで切り捨てられることはない。完全なストリング(ヌル・バイトの後の悪意のあるコードを含む)がディスク上のセッション・ファイルに書き込まれた。

-

コード実行: Wing FTPはLuaスクリプトを使用してセッションの状態を管理します。ユーザが他のページ(

/dir.html) セッションロードがトリガーされると、サーバーはセッションファイル内のLuaコードを解析して実行し、RCEをトリガーする。

2.2 攻撃ベクトル

-

攻撃経路ネットワーク遠隔攻撃(ネットワーク)。

-

権限要件高い権限は必要ない。サーバーが匿名ログイン(Anonymous)を有効にしている場合、攻撃者は認証なしで完全に悪用できる。そうでない場合、攻撃者は低特権の一般アカウントを持っているだけで力を発揮できる。

-

双方向性ユーザー操作不要(ゼロクリック)。

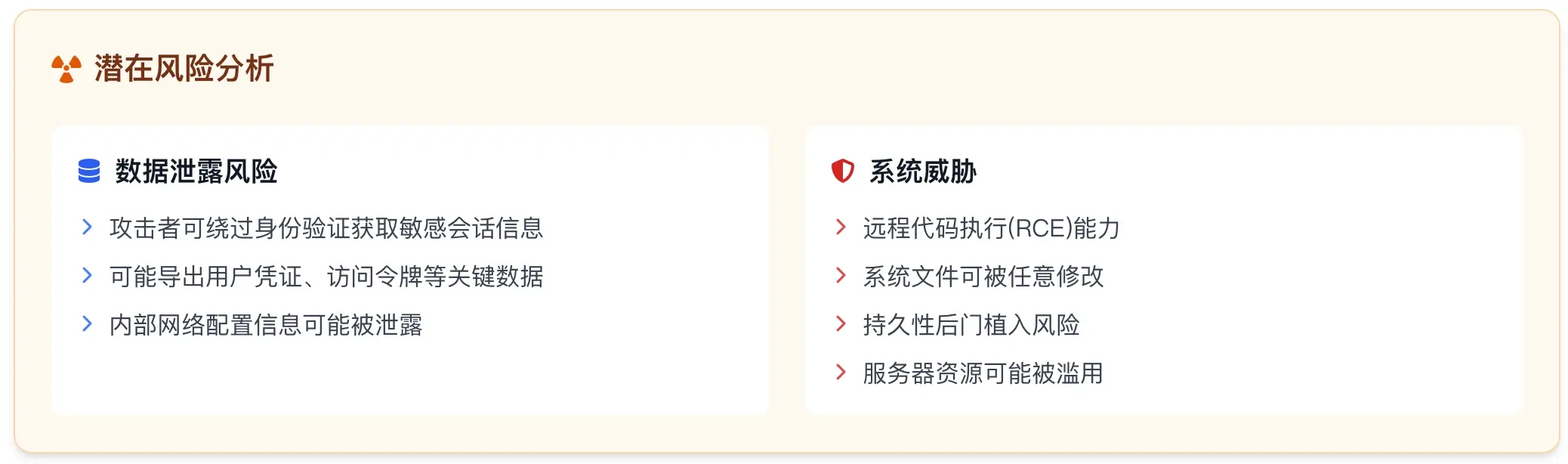

3.脆弱性の影響

3.1 技術的な意味合い

-

フルシステム制御攻撃者は任意のシステムコマンドを実行できる。

-

特権の昇格悪意のあるコードは、通常Wing FTPサービスのパーミッションを継承します。

nt authoritysystem(Windows)またはルート(Linux)。 -

粘り強さと横への動き攻撃者はこの脆弱性を利用して、バックドアやランサムウェアをインストールしたり、イントラネット上の他の資産を攻撃する踏み台にしたりすることができる。

3.2 オペレーションへの影響

-

データ侵害FTPサーバーに保存されているすべての機密ファイル(ソースコード、財務データ、個人情報など)は盗まれる危険があります。

-

サービスの中断攻撃者はファイルの削除やデータの暗号化(ランサムウェア)を行い、ビジネスを麻痺させます。

-

コンプライアンス・リスクGDPR、HIPAA、クラス保護などの法律や規制に違反する。

4.エクスプロイトの分析と検証

警告だ: このセクションの内容は、セキュリティ研究と防御の検証のみを目的としており、違法な攻撃に使用することは固く禁じられています。

4.1 概念実証ロジック(PoCロジック)

攻撃プロセスは主に2つのHTTPリクエストフェーズに分けられる:

ステップ1:悪意のあるセッションの注入(ペイロードの配信)

攻撃者は/loginok.htmlにPOSTリクエストを送る。

-

ヘッダーContent-Type: application/x-www-form-urlencoded

-

ペイロード(概略図):

平文username=ValidUser%00';os.execute('calc.exe');--&password=AnyPasswordパース:

有効ユーザーバリデーションチェックに合格。%00そして、Luaのコードがセッション・ファイルに書き込まれる。

ステップ2:トリガーコード実行(トリガー)

攻撃者はステップ 1 で返されたクッキー(セッション ID)を、/dir.html のような認証を必要とするどのページにも運びます。

-

サーバーがセッションファイルをロード→Luaコードを解析→実行

os.execute('calc.exe')。

4.2 検証方法

ログ監査:

Wing FTPのアクセスログまたはシステムログをチェックして、以下の特徴を確認する:

-

右

ログインok.htmlリクエストのPOSTデータには%00または16進数0x00。 -

通常とは異なるLua構文を含むセッションファイルは、セッションディレクトリに表示されます。

-

サーバープロセス(

wftpserver.exeなど)が意図しない子プロセスを生成した。コマンドエグゼ,パワーシェルエグゼ,シー,バッシュ).

ネットワークトラフィックの分析:

在 WAF 或 IDS/IPS 上监控 HTTP POST 请求体,匹配正则表达式规则:username=.*%00.*。

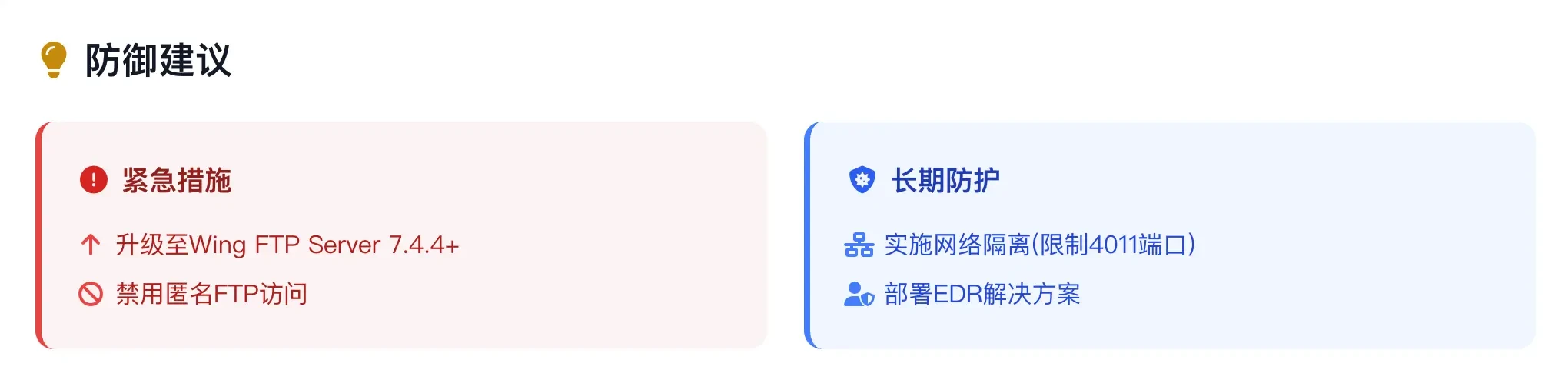

5.脆弱性ソリューション

5.1 公式修正(推奨)

ベンダーのウイングソフトは、この脆弱性を修正するセキュリティ・アップデートをリリースした。

元記事はChief Security Officerによるもので、転載の際はhttps://www.cncso.com/jp/cve-2025-47812-wing-ftp-server-remote-code-execution.html。