1.はじめに

デジタル・トランスフォーメーションの波の中で、インターネット・トラフィックの構成は根本的に変化している。その悪意のあるロボットこのレポートは、オートメーションの脅威の最新動向を伝えるものである。2025年レポートは特に説得力があり、私たちが重要な転換点にいることを示唆するデータが掲載されている。自動フローこの画期的な変化は、主に以下の要因によってもたらされた。AI(AI)と大規模言語モデル(Large Language Models:LLM)は、その人気に後押しされ、ボット開発の障壁を下げる一方で、悪意のある自動攻撃の規模と高度化に大きく貢献している。

レポートの核となる3つのトピック:

1.自動化された交通の新常識:自動化された交通が人間の交通を追い越す背景、構図、遠大な意味を分析する。

2.AI対応攻撃の進化:AIがボット攻撃の複雑さと回避能力をどのように根本的に変えることができるかを探る。

3.攻撃の新たな焦点となるAPI:APIが悪意のあるボット攻撃の主要なターゲットとなりつつある理由と、関連するリスクと課題について分析。

本稿の目的は、これらの主要分野の体系的な分析を通じて、組織の意思決定者や経営者に、次のような情報を提供することである。サイバーセキュリティプロフェッショナルは、この進化する脅威の状況に対処するための戦略的洞察と実行可能な防衛策を提案します。

2.自動化されたフローが人類を初めて追い越す:新常態の脅威像

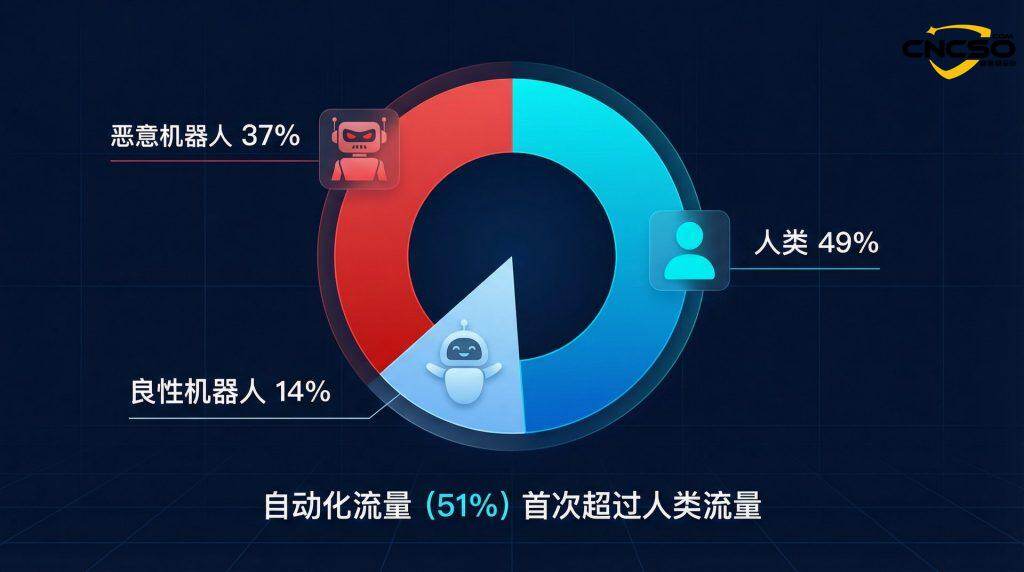

2024年ネットワークトラフィック歴史の分岐点Impervaの監視データによると、自動化されたトラフィック(良性および悪性のボットを含む)は、インターネットトラフィック全体の511 TP3Tを占め、人間のユーザーによって生成された491 TP3Tを初めて上回った。この現象は、インターネットの相互作用のパターンの構造的な変化を示すだけでなく、企業が直面するセキュリティの課題が新たな段階に入ったことを示すものでもある。

上の図に示されているように、2024年の世界のインターネット・トラフィックは次のような構成上の特徴を示している。Bad Botsが371 TP3T、Humanトラフィックが491 TP3T、Good Botsが141 TP3Tである。

| フローの種類 | 2024年のシェア | 2023年のシェア | 年間成長率 |

| バッドボット | 37% | 32% | +15.6% |

| グッドボット | 14% | - | - |

| 人間 | 49% | - | - |

表1:2024年の世界のインターネット・トラフィック構成

表1に示すように、悪意のあるボットのトラフィックシェアは、2023年の32%から37%へと6年連続で激増した。この成長の背景には、攻撃ツールの「民主化」がある。ジェネレーティブAIなどの技術の普及により、スキルの低い攻撃者でも大規模な自動攻撃スクリプトを簡単に生成・展開できるようになり、「単純な」ボット攻撃の急増につながっている。同レポートは、2024年にはボット攻撃全体のうち、単純なボット攻撃が45%を占めるとし、2023年の40%から大幅に増加すると指摘している。

同時に、高度なボット攻撃と中程度に複雑なボット攻撃の合計のシェアは、55%と依然として高い。 これらの高度な脅威は、より正確に人間の行動を模倣し、より洗練された回避テクニックを使用することができ、企業のコア・ビジネス・ロジックと機密データに対してより直接的な脅威をもたらす。自動化されたトラフィックが人間を上回るという事実は、従来のトラフィック異常ベースの検知モデルがより大きな課題に直面することを意味し、セキュリティ防御は「人間かどうか」に焦点を当てることから、よりきめ細かい「意図の認識」にシフトしなければなりません。

過去の傾向を見ると、悪意のあるボットのトラフィックの増加は一貫して増加傾向にあります。2015年には、悪意のあるボットが全トラフィックの191 TP3Tを占めるにすぎませんでしたが、2024年までにこの数は371 TP3Tに上昇し、ほぼ倍増しています。特に注目すべきは、COVID-19の大流行時にオンライン利用が前例のないほど急増したことが主因となって、2019年に大幅な伸びを示していることです。この傾向は現在も続いており、悪意のあるボットがインターネットのエコシステムにおいて無視できない恒常的な脅威となっていることを示している。

3.AIが可能にする攻撃:「単純」から「回避」への進化

AI技術の発展は、社会を進歩させる一方で、サイバー攻撃者にかつてない強力な武器を提供するという、コインの裏表のようなものだ。2025年レポートは、AIが悪意のあるボットの生態系を以下のように大きく変えつつあることを明らかにしている。

上図は、AIツールの使用からボット生成、攻撃実行、防御検知、そして学習と適応に至るクローズドループのフィードバックプロセスである、AI主導の攻撃進化サイクルを示しています。この循環メカニズムにより、悪意のあるボットは攻撃戦略を継続的に最適化し、回避能力を向上させることができる。

3.1 攻撃の閾値の引き下げと攻撃規模の拡大

Impervaのデータによると、同社のプラットフォームは1日あたり平均200万件のAIを利用した攻撃をブロックしており、1年間でブロックされた悪意のあるボットリクエストの総数はなんと13兆件にも上ります。この背景には、ByteSpider Bot(54%)、AppleBot(26%)、ClaudeBot(13%)などのAIツールが攻撃やカモフラージュに広く使われていることがある。

AIによる攻撃タイプの分布では、カスタムルール攻撃のシェアが最も高く(48%)、次いで以下の通りである。ビジネスロジック攻撃(25%)およびAPI違反(16%)であった。これは、攻撃者が汎用的な攻撃パターンだけに頼るのではなく、AIの柔軟性と適応性を活用して、特定のターゲットに合わせた攻撃戦略をとっていることを示唆しています。

3.2 ロボットの複雑さの進化

攻撃者はボットを生成するためだけでなく、攻撃の成否を分析し、回避テクニックを継続的に最適化するためにもAIを利用している。このため、より環境に配慮し、動的に適応できる回避ボットが出現している。これらのロボットは高度な逃げ口上含まれている:

| 逃げ口上 | 説明 | 典型例 |

| レジデンシャル・エージェント (住宅用プロキシ) | 攻撃は実際のホームIPアドレスを使用して開始されるため、通常のユーザーとトラフィックを区別することは困難である。 | 21% ISPボット攻撃は、レジデンシャル・プロキシを通じて行われる。 |

| ブラウザのカモフラージュ (ブラウザ偽装) | 主要ブラウザ(Chromeなど)のフィンガープリント情報を模倣し、単純なUser-Agentベースのフィルタリングを回避する。 | 46%のボット攻撃はChromeを装っている。 |

| CAPTCHAを回避する | AIの画像認識と機械学習モデルを使って、様々なCAPTCHAを高い成功率で自動的に解きます。 | - |

| ポリモーフィズム | ボットは、シグネチャベースの検知を回避するために、コード、行動特性、ネットワーク特性を動的に変更することができる。 | - |

| APIの乱用 | バックエンドAPIを直接攻撃し、フロントエンドの複雑なセキュリティ保護とユーザー行動分析をバイパスする。 | 44%の高度なボット・トラフィックはAPIをターゲットにしている。 |

表2:悪意あるロボットコアの脱出戦術

上図に示すように、ボット回避の手口は、基本的な回避(例:ブラウザIDの偽造)から専門的な回避(例:直接的なAPIの悪用やbot-as-a-service)に至るまで、多層的なアーキテクチャ・システムとなっており、完全な脅威のエコシステムを形成しています。右のブラウザ偽造統計は、Chromeが最も頻繁に偽造されるブラウザ(461 TP3T)であり、モバイルSafari(171 TP3T)、モバイルChrome(141 TP3T)がそれに続くことをさらに裏付けています。

3.3 ビジネスロジック攻撃の増加

AIは、ボットがアプリケーションのビジネスロジックの穴をよりよく理解し、悪用することを可能にする。例えば、eコマース・プラットフォームにおける在庫拒否、航空会社のウェブサイトにおけるシート・スピニング、金融アプリケーションにおけるマイクロファイナンスなどである。支払い詐欺このレポートは、25%のボット攻撃がビジネスロジックを直接標的にしていることを示しています。このレポートでは、25%のボット攻撃が、従来のWAFルールやレート制限ポリシーでは検出が困難な「低速で低速」であることが多いビジネスロジックを直接標的にしていることを示しています。

ビジネスロジック攻撃は、多くの場合、通常のユーザーの行動パターンを模倣するという点で狡猾であるが、その背後にある意図は悪意である。例えば、一見普通のユーザが、ショッピング・カートに頻繁に商品を追加するにもかかわらず、一度もチェック・アウトを行わないことで、在庫リソースを圧迫し、実際のユーザが購入することを妨げることがあります。この種の攻撃は、従来のトラフィック・レートやシグネチャ・ベースの検知システムにとっては極めて困難なものです。

4.API:自動化された攻撃の新たな戦場

マイクロサービス・アーキテクチャやモバイル・アプリケーションの普及に伴い、APIは現代のデジタル・ビジネスの要となっている。しかし、そのオープンで相互接続された性質は、悪意のあるボットの格好の標的にもなっている。レポートによると、高度なボットのトラフィックのうち44%がAPIに向けられたのに対し、従来のウェブアプリケーションは10%であった。

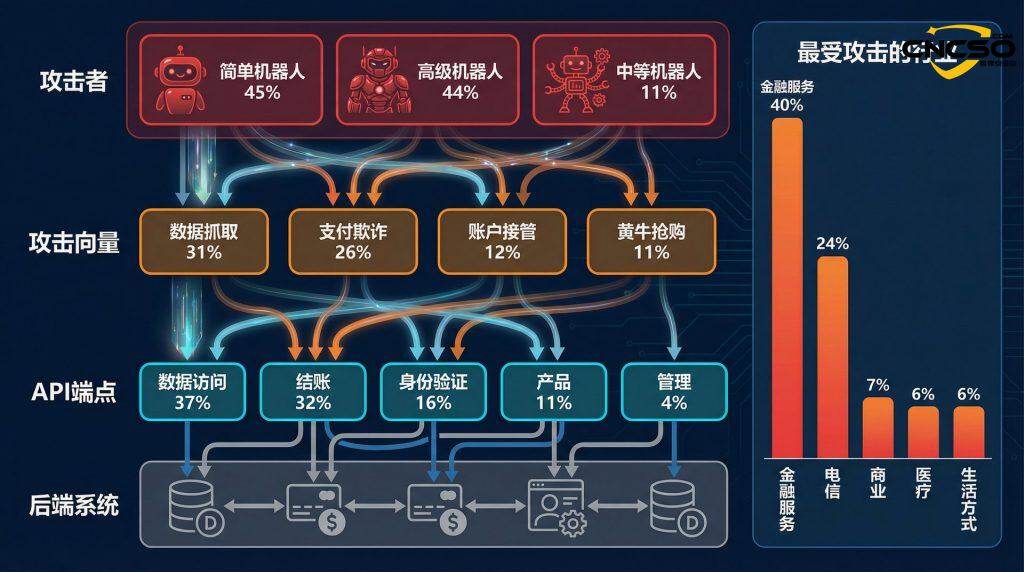

上の図は、API攻撃の完全なアーキテクチャを明確に示している。攻撃者レイヤー(単純なボット、高度なボット、中程度のボット)から、攻撃ベクターレイヤー(データクロール次にAPIエンドポイント層(データアクセス、チェックアウト、認証、製品、管理)、最後にバックエンドシステム層(データベース、決済処理、ユーザー管理システム)です。)右側の業種別ターゲット分布図によると、金融サービス(40%)、テレコム(24%)、ビジネスサービス(7%)がAPIによって最も攻撃されている業種である。

4.1 なぜAPIが標的になったのか?

APIが攻撃の対象となる理由は、次の3点に要約できる:

1.バリュー・フォーカス:APIはバックエンドのデータと中核的なビジネス機能を直接結びつけ、価値の高いデータ(個人情報、決済データなど)や主要なオペレーション(送金、注文など)の入口となる。

2.防御が比較的弱い:成熟したウェブ・アプリケーション保護と比較すると、多くの企業の防御は弱い。APIのセキュリティきめ細かなアクセス制御、異常行動の検出、ビジネスロジックの乱用防止が欠けており、保護はまだ完全ではない。

3.自動化の容易さ:APIは構造化されているため、自動化されたスクリプトの呼び出しや悪用の影響を非常に受けやすく、攻撃者は大規模なデータ奪取、アカウントの乗っ取り、詐欺行為を容易に行うことができる。

4.2 最も攻撃された業界と攻撃手法

本レポートでは、API攻撃に関する詳細な分析を行い、最も攻撃を受けている業界と具体的な攻撃手法を明らかにしている:

| ランキング | 最もAPI攻撃を受けている業界 | パーセンテージ |

| 1 | 金融サービス | 40% |

| 2 | テレコム&ISP | 24% |

| 3 | ビジネスサービス(ビジネス) | 7% |

| 4 | ヘルスケア | 6% |

| 5 | ライフスタイル | 6% |

表3:2024年に最も攻撃されるAPI産業

攻撃者は、機密情報や専有情報を公開するAPIを悪用することで、大量のデータの抽出を自動化します。この手法が好まれるのは、ユーザー詳細、製品情報、内部指標などの貴重なデータセットを最小限の抵抗で自動収集できるためです。大量のデータ収集は、犯罪行為を助長するだけでなく、競争力のある情報を提供する可能性もあります。

第2位は「決済詐欺」で、シェアは26%である。攻撃者は金融取引のエンドポイントを標的にし、決済プロセスを操作して詐欺を働く。この手口では、チェックアウトシステムの脆弱性を悪用して、不正な取引を引き起こしたり、プロモーションの仕組みを悪用したりします。直接的な金銭的影響に加え、顧客の信頼が損なわれることから、決済詐欺は悪意のあるボットにとって非常に魅力的な標的となっています。

アカウント乗っ取り(Account Takeover) 12%のアカウント乗っ取りでは、攻撃者は盗んだ、あるいはブルートフォースで破られた認証情報を使って、ユーザーアカウントへの不正アクセスを行います。一旦アカウントが制御されると、攻撃者は機密性の高い個人データや取引データにアクセスできるようになり、多くの場合、より広範なセキュリティ侵害やさらなる悪用につながります。

スキャルピング(Scalping) 11%のアカウントで、ボットが需要の高い商品やサービスを素早く大量に購入または予約することを伴います。この手口は、消費者の公正なアクセスを妨害するだけでなく、攻撃者がこれらの商品を高騰した価格で転売できるようにすることで、市場の力学を混乱させます。

4.3 エンドポイント特有の攻撃の分析

攻撃されたAPIエンドポイントでは、データアクセスが371 TP3Tと最も高い割合を占めている。これらのエンドポイントは機密情報や専有情報を取得する役割を担っており、攻撃者にとっては金鉱のようなものだ。約 371 TP3T という高い攻撃率は、敵がデータの取得と窃盗に多大な投資をしていることを示しています。このようなデータは、さらなる犯罪活動に拍車をかけたり、競争力のあるインテリジェンスとして役立つ可能性がある。データ・アクセス・エンドポイントの魅力は、彼らが管理する情報の量と機密性の高さに起因しており、多くの場合、トランザクション・エンドポイントよりもセキュリティ対策が緩やかである。

チェックアウト・エンドポイントは32%を占め、金融取引の処理に不可欠である。これらのエンドポイントは、全API攻撃の約32%に直面している。ここでの混乱は収益と顧客の信頼に直接的な影響を与えるため、これらのエンドポイントは格好の標的となります。攻撃者は脆弱性を利用して決済プロセスを操作し、不正行為を行ったり、ビジネスロジックを悪用して不正な金融活動を行ったりする。チェックアウトプロセスに大きな注目が集まっていることから、リアルタイムの監視、レイヤー認証、プロアクティブな不正検知対策など、強固なトランザクションセキュリティの必要性が強調されている。

認証エンドポイント(認証) 認証とアクセス制御を促進するAPIボット攻撃の161 TP3Tを占めるこれらのエンドポイントは、多要素認証のバイパス、トークンベースの認証の悪用、セッション処理の操作を目的として攻撃される。ユーザーアクセスを保護する第一の防御ラインとしての役割を考えると、ここでの侵害はアカウントの乗っ取りやより広範な脆弱性につながる可能性がある。不正アクセスのリスクを軽減するには、強力な動的認証プロトコルと定期的な監査によってこれらのエンドポイントを強化することが重要です。

全体として、データアクセス、チェックアウト、認証エンドポイントへの焦点は、APIインフラストラクチャの最も重要で脆弱な領域を悪用する攻撃者の慎重な戦略を反映している。

5.アカウント乗っ取り(ATO)攻撃の再燃と業界への影響

アカウント乗っ取り(ATO)攻撃は、2024年には前年比で40%、2022年と比較すると54%という驚異的な伸びを示した。この報告書は、全ログイン試行のうち14%がATO攻撃であったと指摘しており、ユーザーのデジタルIDがかつてない脅威に直面していることを意味している。

5.1 ATO攻撃急増の要因

ATO攻撃の急増は、主に3つの要因によって引き起こされている:

1.クレデンシャル侵害の規模:大規模なデータ侵害が頻発することで、攻撃者は大量の「弾薬」(ユーザー名とパスワードの組み合わせ)を手にすることになる。Identity Theft Resource Centre(ITRC)によると、2024年には米国で17億件以上のデータ侵害通知が発行され、2023年の4億1900万件から312%増加した。

2.攻撃ツールのインテリジェンス:AIを活用した自動化ツールは、効率的に攻撃を行うことができる。伝票記入(クレデンシャル・スタッフィング)やブルートフォース・クラックを行い、MFAなどの複数の認証メカニズムをインテリジェントにバイパスすることができる。

3.価値主導の攻撃対象:金融サービス(22%)、電気通信(18%)、IT(17%)など、価値の高い業界は、アカウントの乗っ取りが成功すると、直接的な金銭的利益や機密データの盗難につながる可能性があるため、ATO攻撃の格好の標的となっています。

時間的傾向としては、ATO攻撃は2024年下半期(6月以降)に大幅に増加し、9月、10月、11月には前年同期比で791TP3 T増加した:

-季節的な電子商取引と販売イベント:ブラックフライデーやホリデーセールなどの大規模なショッピングイベントは下半期にピークを迎えるため、攻撃者はこれらの期間中に価値の高いアカウントをターゲットにしており、ATOの試みが劇的に増加している。

-データ漏えいの増加:有名なデータ漏えいにより盗まれたクレデンシャルの増加は、攻撃者に盗まれたログイン情報のより大きなデータベースを提供し、ATO攻撃の実行を容易にする。

-より洗練された攻撃手法:攻撃者はボットやAIによる自動化など、より高度なツールを使ってCAPTCHAやMFAといった従来のセキュリティ対策を迂回し、ATOの急増につながっている。

5.2 ATOで最も攻撃された産業

| ランキング | セクター | パーセンテージ |

| 1 | 金融サービス | 22% |

| 2 | テレコム&ISP | 18% |

| 3 | コンピューティング&IT | 17% |

| 4 | ビジネスサービス(ビジネス) | 11% |

| 5 | フード&ビバレッジ | 10% |

表4:2024年にATOから最も攻撃されるセクター

金融サービス業界は、口座の価値が高く、アクセスされるデータの機密性が高いため、口座乗っ取り攻撃の格好の標的となっている。銀行、クレジットカード会社、フィンテックプラットフォームは、クレジットカードや銀行口座の詳細など、個人を特定できる情報(PII)を大量に保有しており、これらはダークウェブで売却して利益を得ることができる。この分野でのAPIの普及は、認証や認可方法の脆弱性など、APIの脆弱性を狙ってアカウント乗っ取りやデータ窃盗を行うサイバー犯罪者の攻撃対象領域を拡大している。

通信業界もアカウント乗っ取りの格好の標的だが、その動機は金銭的な利益だけにとどまらない。機密性の高いPIIや顧客データへのアクセスは攻撃者にとって金銭的な見返りがある一方で、通信業界は重要なインターネット・インフラを管理しています。ISPやISPのアカウントやシステムを妨害することで、攻撃者はトラフィックの傍受や経路変更(中間者攻撃)、マルウェアの配備、地政学的紛争時のサービスの妨害などを行うことができます。

5.3 ATOの攻撃と規制罰則の結果

ATO攻撃の結果は、ユーザーに直接的な金銭的損失をもたらすだけでなく、企業のブランド評価を著しく低下させ、多額の規制当局による罰金を引き起こす可能性もあり、壊滅的な打撃を受ける可能性があります。以下は、主要な規制の枠組みにおける罰則の一部である:

| 規制の枠組み | 罰金 | 追加結果 |

| GDPR(一般データ保護規則) | 最高2,000万ユーロまたは全世界の年間売上高の4% | 72時間以内に当局に通知しなかった場合の追加罰則 |

| CCPA(カリフォルニア州消費者プライバシー法) | 違反1回につき最高2,500ドル、故意による違反は7,500ドル | 個人情報流出に関する消費者訴訟(集団訴訟を含む |

| HIPAA(医療保険の相互運用性と説明責任に関する法律) | 違反1回につき10~50万ドル、最高で年間150万ドルの罰金 | 保護された医療情報(PHI)の暴露に対する重大な罰則 |

表5:ATO攻撃に関連する主な規制罰則

データ漏洩につながるアカウント乗っ取り攻撃が成功すると、規制当局による罰則、訴訟費用、賠償請求、風評被害、長期的な財務的損失につながる可能性がある。その深刻さは、情報漏えいの性質、規制環境、企業の対応時間によって異なります。

6.世界と産業界から見たロボティクスの脅威

6.1 脅威の世界分布

世界的に見ると、米国は悪質なボット攻撃の発信元および攻撃対象国のトップであり続け、攻撃トラフィックは53%に達しています。米国には世界最大のオンライン経済があり、毎日数百万件の消費者取引が行われているため、この現象は驚くべきことではありません。世界の富の大部分を占め、大手金融機関や高価値のデジタル資産が存在する米国は、サイバー犯罪者に豊富な攻撃対象を提供している。

ブラジルと英国は同率2位で、それぞれ全攻撃の6%を占めた。ブラジルは、ラテンアメリカ最大の経済大国として、急成長する電子商取引市場とデジタル金融サービスにより、ボット攻撃の魅力的な標的となっている。英国は、世界的な金融センターとして、また主要なデジタル経済国として、銀行、小売、政府サービスのデジタル化が進んでおり、自動化された脅威に対して脆弱である。

3位のカナダ(4%)も、強力な銀行部門、電子商取引の成長、デジタル政府サービスのため、頻繁に標的になっています。カナダにおけるボット攻撃は通常、アカウントの乗っ取り、自動化された詐欺、機密データの奪取を伴います。また、米国と経済的に密接な関係にあるカナダは、国境を越えた取引や共有デジタルインフラを悪用しようとするサイバー犯罪者にとって格好の標的となっています。

6.2 業界の脅威ランドスケープ

産業別では、2024年のデータにいくつかの新しい変化が見られる:

旅行業界は最大の被害者:27%の攻撃で、旅行業界は初めて小売業界(15%)を抜き、2024年に悪意のあるボットの影響を最も受ける業界となった。航空会社に対する「シート・ローテーション」や「チケット・スキャルピング」などの攻撃は、通常のチケット市場を混乱させるだけでなく、消費者の体験や航空会社の収益にも深刻な影響を与えている。

| ランキング | セクター | 2024年のシェア | 2023年のシェア |

| 1 | 旅行 | 27% | 21% |

| 2 | 小売 | 15% | 24% |

| 3 | 教育 | 11% | - |

| 4 | 金融サービス | 8% | 16% |

| 5 | ビジネスサービス(ビジネス) | 8% | - |

表6:2024年に最も攻撃される産業

興味深いことに、観光産業に対する攻撃は合計で1位であったが、その中に占める単純なボットの割合は341 TP3Tから521 TP3Tへと劇的に増加し、高度なボットの割合は611 TP3Tから411 TP3Tへと減少した。これは、AIが攻撃のハードルを下げている傾向を再確認するもので、より熟練度の低い攻撃者がAIツールを使って大規模で単純な攻撃を仕掛けることができる。

観光産業にとっての主な脅威は以下の通りである:

-シート・スピニング:ボットが決済ステップまでの予約プロセスをシミュレートし、チケットを予約するが購入は完了しない。

-ルック・ツー・ブック・レシオの歪み:過度のロボットトラフィックはルック・ツー・ブック・レシオを膨張させ、需要と価格設定モデルを歪め、航空会社を競争上不利な立場に追いやる。

-不正なスクレイピング:競合他社や詐欺師が運賃データをスクレイピングし、価格戦略や収益管理に影響を与える。

-ロイヤリティ・プログラム詐欺:ボットがクレデンシャル・スタッフィング攻撃を行い、ロイヤリティ・アカウントを乗っ取り、盗んだ報酬を換金する。

-航空券のスキャルピング:攻撃者はボットを使って需要の高い航空券を買い占め、高値で転売する。

旅行業界に対するボット攻撃は、2022年1月から2024年12月までに2,80%増加し、業界の脆弱性が高まっていることを浮き彫りにしている。

脅威の複雑さは業界によって異なる:本レポートは、各業界が直面するボット攻撃の複雑さを分析することで、より的を絞ったリスク像を提供している。例えば、食品・食料品業界は73%(2023年には50%)という膨大な数の高度なボット攻撃に直面している一方、教育業界は92%の単純なボット攻撃に直面している。

この違いは、業種が異なれば、その特徴に応じて異なる重点を置いた防御戦略を構成する必要があることを示唆している。高度な脅威に直面する業界(食料品、ギャンブル、スポーツ、エンターテインメント、金融サービスなど)には、より洗練された行動分析や機械学習主導の検知システムを導入する必要がある。主に単純な攻撃に直面する業界(例:教育、ヘルスケア)では、基本的なセキュリティ対策(例:レート制限、IPレピュテーションチェック)を強化することで、脅威を効果的に緩和することができる。

7.守備戦略と結論

増大する自動化の脅威に直面し、企業は多層的で適応力のある深層防衛システムを構築しなければならない。そのためにはインパーバ・レポートの洞察に基づき、我々は以下のようなコア・ディフェンスを推奨する:

7.1 従来のWAFを超え、先進的なWAFを導入するロボット保護

IPレピュテーションやシグネチャ、あるいは単純なレート制限に頼るだけでは、最新のボットに対処するにはもはや十分ではありません。企業は、きめ細かなクライアントフィンガープリンティング、行動分析、およびインテント認識が可能なボット管理の専門ソリューションを導入する必要があります。これらのソリューションには、次のような機能が求められます:

-ボットのリアルタイム識別と分類:良性ボット、悪性ボット、人間ユーザーの区別。

-行動分析:ユーザーの行動パターンを監視し、リクエストの連続、不自然なナビゲーションパス、疑わしいトランザクションパターンなどの異常な行動を特定する。

-機械学習主導型の検知:機械学習アルゴリズムを使用して継続的に学習し、新しい攻撃パターンに適応させることで、検知精度を向上させ、誤検知を減らします。

-チャレンジ・レスポンス・メカニズム:CAPTCHAやその他のチャレンジを不審なトラフィックに適用し、その正当性を検証する。

7.2 APIセキュリティを中心に据える

すべてのAPIの包括的な検出、分類、監視を行う。厳格なAPIアクセス制御ポリシーを導入し、APIビジネスロジックに対する不正使用を検知・ブロックする保護手段を導入する。具体的な対策には以下が含まれる:

-APIディスカバリーとインベントリー:内部、外部、サードパーティのAPIを含むAPI資産の完全なインベントリーを構築します。

-APIゲートウェイと認証:APIゲートウェイを使用してAPIアクセスを一元管理し、強力な認証(OAuth 2.0、JWTなど)と認可メカニズムを実装する。

-レート制限とクォータ管理:不正使用やDDoS攻撃を防ぐため、APIコールのレート制限とクォータ管理を実装する。

-入力検証とデータクレンジング:インジェクション攻撃やデータ漏洩を防ぐため、すべてのAPI入力の厳格な検証とクレンジングを行う。

-ビジネスロジックの保護:API のビジネスロジックを理解して保護するセキュリティソリューションを導入し、特定のビジネスプロセスに対する不正な攻撃を検出してブロックする。

-APIの監視とロギング:APIトラフィックを継続的に監視し、事後分析とフォレンジックのためにすべてのAPIコールを記録する。

7.3 ATOに対するアカウント・セキュリティの強化

多要素認証(MFA)を採用し、さらに重要なことは、ログイン行動の異常、デバイス指紋の異常、クレデンシャル・スタッフィング攻撃を検出できる高度なソリューションを導入することである。具体的な対策は以下の通り:

-MFAの義務化:すべてのユーザー・アカウント、特に高価値のアカウントや機密性の高い業務について、多要素認証を義務付ける。

-デバイス・フィンガープリンティング:ユーザーのデバイスのユニークな特徴を追跡・分析し、新規または疑わしいデバイスからのログイン試行を特定する。

-行動バイオメトリクス:タイピング速度、マウスの動き、ナビゲーションの癖など、ユーザーの行動パターンを監視し、異常な行動を特定する。

-クレデンシャル・パディングの検出:大量のログイン試行失敗や、既知の悪意ある IP からのログインを監視するなど、クレデンシャル・パディング攻撃を検出してブロックするための特別なソリューションを導入する。

-パスワード・ポリシーと漏えい検知:強力なパスワード・ポリシーを実施し、既知のデータ漏えいがないか、ユーザー・パスワードを定期的にチェックする。

-アカウントロックアウトとアラート:複数回のログイン失敗に対するアカウントロックアウト機構を実装し、ユーザーにアラート通知を送信する。

7.4 セキュリティの統一見解を確立する

Web、API、モバイルアプリケーションのセキュリティ保護を統一プラットフォームに統合し、統一されたポリシー管理を実現する。脅威インテリジェンスチャネルをまたがる複雑な攻撃に対処するための共有統合されたセキュリティ・プラットフォームは、以下のことが可能でなければならない:

-集中管理:単一のコンソールですべてのセキュリティ・ポリシーとコンフィギュレーションを管理できる。

-脅威インテリジェンスの共有:異なるセキュリティ・コンポーネント間で脅威インテリジェンスを共有することで、全体的な防衛能力が向上する。

-クロスチャネルの可視性:すべてのトラフィック(Web、API、モバイル)を完全に可視化し、クロスチャネル攻撃パターンを特定します。

-自動化されたレスポンス:自動化された脅威へのレスポンスとミティゲーションが可能になり、手動による介入とレスポンス時間が短縮されます。

7.5 継続的モニタリングと脅威インテリジェンス

セキュリティは継続的なプロセスであり、1回限りの導入ではない。企業は以下を行う必要がある:

-リアルタイム監視:すべてのトラフィックとユーザーアクティビティを継続的に監視し、脅威をタイムリーに検知して対応します。

-脅威インテリジェンスの購読:脅威インテリジェンスサービスを購読し、最新の攻撃トレンドやテクニックを把握する。

-定期的なセキュリティ評価: 定期的なセキュリティ評価と侵入テストを実施し、潜在的な脆弱性を特定し、修正する。

-セキュリティ意識向上トレーニング:従業員に対するセキュリティ意識向上トレーニング。サイバー脅威の能力である。

8.結論

Imperva 2025 Malicious Bots Reportは、AIと自動化が支配する将来のサイバー脅威の姿を描いています。この新常識では、悪意のあるボットはもはや単純なスクリプトやツールではなく、学習、適応、回避が可能なインテリジェントな敵対者となります。自動化されたトラフィックが人間のトラフィックを初めて上回ったという画期的な変化は、サイバーセキュリティの新時代が到来しつつあることを示している。

本レポートで明らかにされた3つの中核的な傾向(自動化されたトラフィックの優位性、AIを活用した攻撃の進化、新たな戦場としてのAPIの出現)は、総体として現在の脅威の状況の基本的な特徴を形成している。これらのトレンドは、攻撃の規模や複雑さを変化させるだけでなく、従来のセキュリティ防御に根本的な課題を突きつけている。

企業は、消極的で静的な防衛の考え方から脱却し、データとインテリジェンス主導の新世代を積極的に採用しなければならない。アプリケーションのセキュリティアーキテクチャ。これには、高度なボット対策ソリューションの導入、APIセキュリティの強化、アカウント乗っ取り攻撃への対策、セキュリティの統一見解の作成などが含まれる。多層的で適応性のある深層防御システムによってのみ、企業はデジタル資産とビジネスの継続性を守ることができる。

悪意のあるボットのインテリジェント化と脅威の拡大に直面して、セキュリティはもはやオプションではなく、ビジネスの存続と成長の基盤となっている。企業は、デジタルトランスフォーメーションのあらゆる側面にセキュリティを統合し、設計段階からセキュリティ要素を考慮し(Security by Design)、セキュリティ対策を継続的に監視・最適化する必要がある。そうすることでしか、自動化主導の新時代におけるビジネスの安全性、安定性、持続可能性を確保することはできない。

元記事はChief Security Officerによるもので、転載の際はhttps://www.cncso.com/jp/2025-ai-powered-attacks-and-api-security.html。