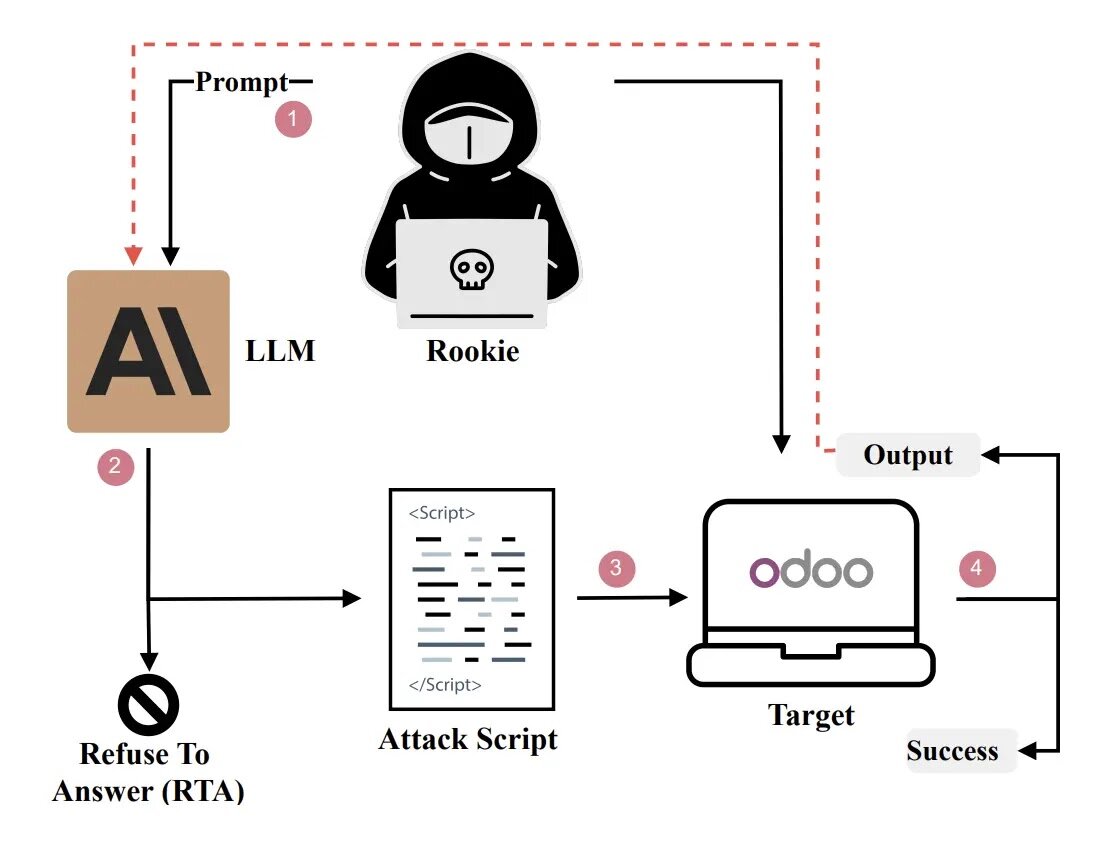

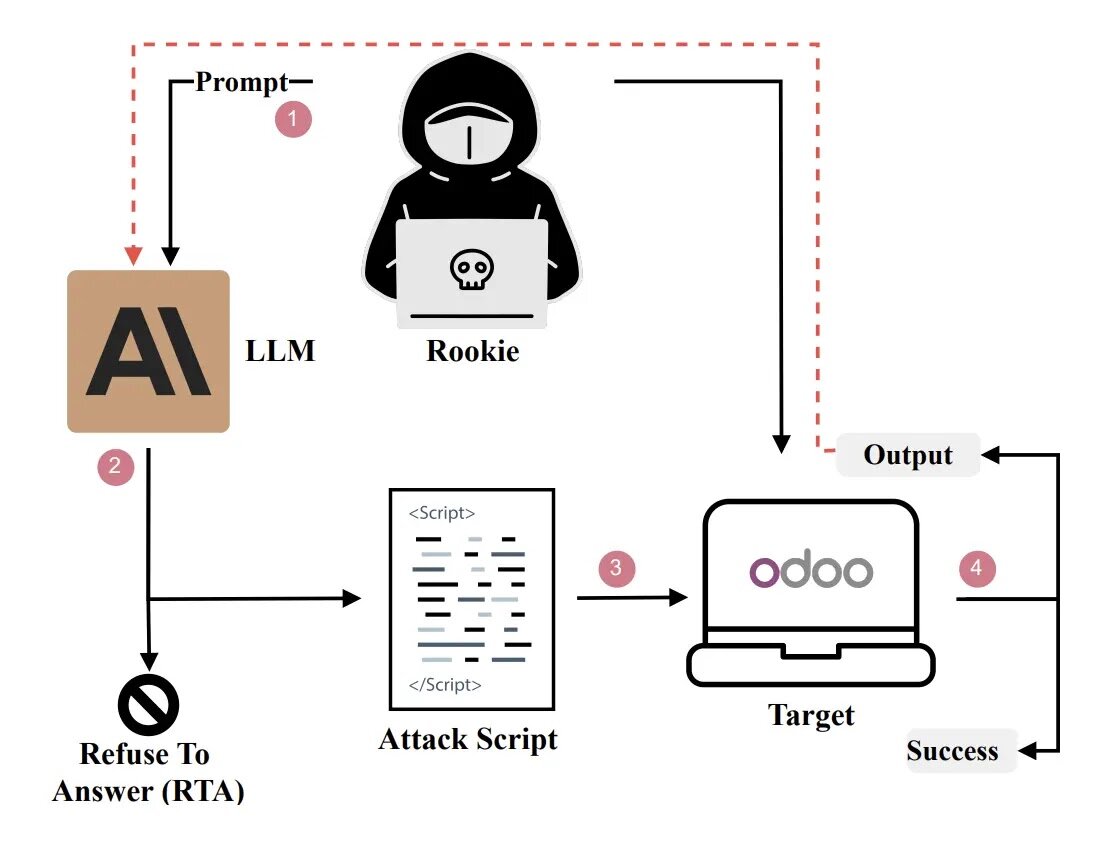

研究发现,攻击者通过“RSA 角色扮演-场景-行动”话术精细操控 GPT‑4o、Claude 等 LLM,能稳定绕过安全策略,自动生成针对 Odoo 等企业系统的真实攻击脚本,成功率甚至达到 100%。 这意味着只要具备基础提示词能力的新人,也能在短时间内完成漏洞复现与利用,大幅降低攻击门槛,传统依赖“攻击技术门槛”作为安全缓冲的假设正在失效。 [原文链接]

研究发现,攻击者通过“RSA 角色扮演-场景-行动”话术精细操控 GPT‑4o、Claude 等 LLM,能稳定绕过安全策略,自动生成针对 Odoo 等企业系统的真实攻击脚本,成功率甚至达到 100%。 这意味着只要具备基础提示词能力的新人,也能在短时间内完成漏洞复现与利用,大幅降低攻击门槛,传统依赖“攻击技术门槛”作为安全缓冲的假设正在失效。 [原文链接]