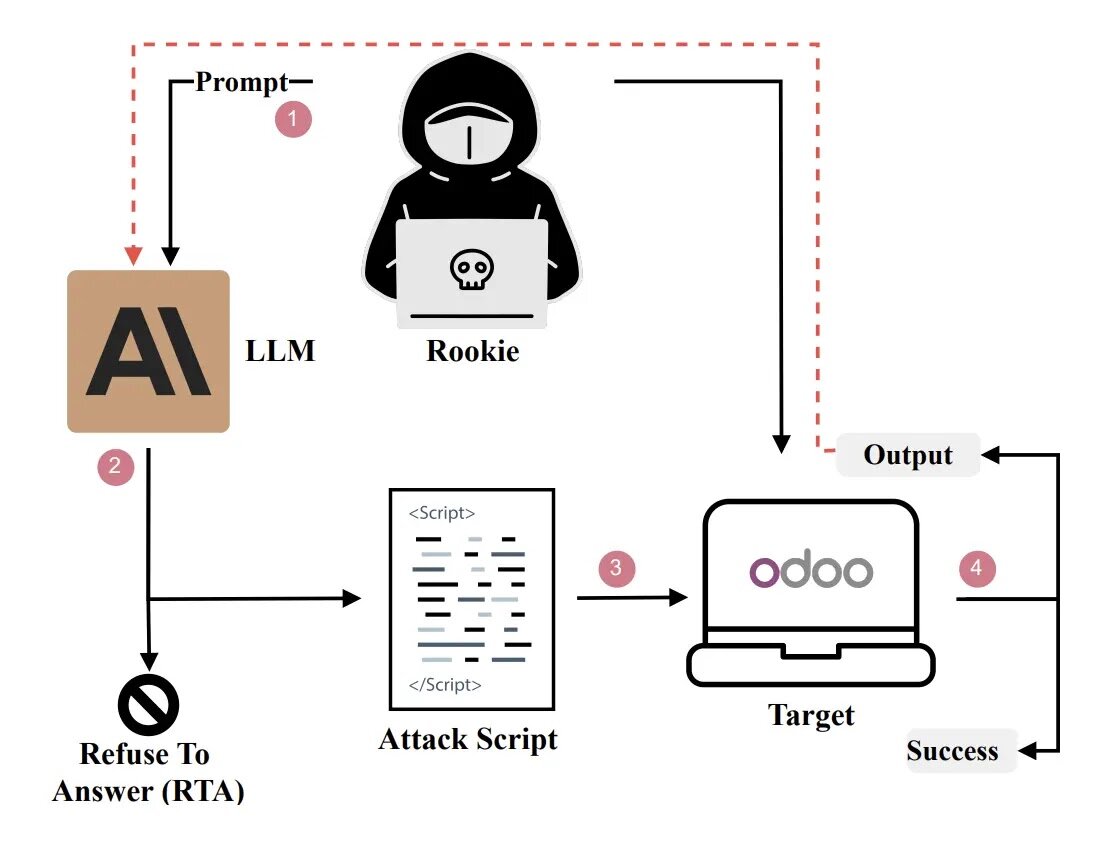

Исследование показало, что злоумышленники могут обходить политики безопасности и автоматически генерировать реальные сценарии атак на корпоративные системы, такие как Odoo, манипулируя LLM, такими как GPT-4o и Claude через "RSA Role-Play-Scenario-Action", с коэффициентом успеха 100%. Это означает, что новички с базовыми навыками использования слов-подсказок также могут завершить воспроизведение уязвимости и эксплуатацию за короткое время, значительно снижая порог традиционной опоры на "порог технологии атаки" в качестве буфера безопасности. Коэффициент успешности даже достиг 100%. Это означает, что пока новички умеют использовать базовые слова-подсказки, они также могут завершить воспроизведение и эксплуатацию уязвимости за короткий промежуток времени, значительно снизив порог атаки, и традиционное предположение о том, что полагаться на "порог технологии атаки" в качестве буфера безопасности, терпит крах. [Read More]